Вот уж чего в индустрии информационной безопасности достаточно, так это драмы. Новейшие средства взлома, грандиозные провалы в системах защиты программ и железок — или же полнейшее отсутствие этих самых систем. Ежедневная рутина спама с вредоносными довесками и фишингом, шифровальщики и прочая ерунда — эти не так интересны, как сложнейшие кибератаки, но с ними приходится иметь дело чаще всего.

Вот уж чего в индустрии информационной безопасности достаточно, так это драмы. Новейшие средства взлома, грандиозные провалы в системах защиты программ и железок — или же полнейшее отсутствие этих самых систем. Ежедневная рутина спама с вредоносными довесками и фишингом, шифровальщики и прочая ерунда — эти не так интересны, как сложнейшие кибератаки, но с ними приходится иметь дело чаще всего. Выяснить, что к вашему роутеру не подходит пароль — это примерно как обнаружить сломанный замок во входной двери. И все же, хотя к киберугрозам и стоит относиться серьезно, реальная работа над безопасностью начинается в тот момент, когда все перестали махать руками и говорить непечатные слова и занялись делом. Обновили роутер, провели с сотрудниками тренинг на тему фишинга, установили защиту от шифровальщиков. Даже в момент, когда с ИБ все плохо, есть смысл представить, как должно быть хорошо, и не торопясь двигаться в сторону прекрасного будущего. Сегодня — дайджест хороших новостей: Google починила безопасность Android, Cisco починила Webex, Wordpress починил Wordpress.

Начнем с незамысловатой новости: как сообщает The Verge, компания Google дополнила контрактные обязательства производителей смартфонов на базе операционной системы Android отдельным пунктом про безопасность. Начиная с 31 января 2019 года все новые телефоны, продающиеся тиражом более ста тысяч экземпляров, должны регулярно получать патчи безопасности в течение двух лет после выпуска. Соответственно, производители более-менее популярных телефонов будут обязаны готовить и распространять эти патчи.

Практика доставки патчей, закрывающих проблемы с безопасностью, была внедрена в 2015 году — сначала для собственных телефонов Google, а позже и другие производители подтянулись. Три года назад компания Google начала отходить от традиционной схемы подготовки обновлений для смартфонов, когда приоритет отдавался новым фичам, а прорехи в безопасности латались «как повезет». В версии Android 8.0 Oreo был внедрен Project Treble, призванный улучшить ситуацию с фрагментацией кодовой базы. Если до этого вендоры не спешили накатывать патчи, опасаясь конфликтов с собственным кодом, то теперь функциональность и безопасность были окончательно (или типа того) разделены. Закрывать уязвимости стало проще.

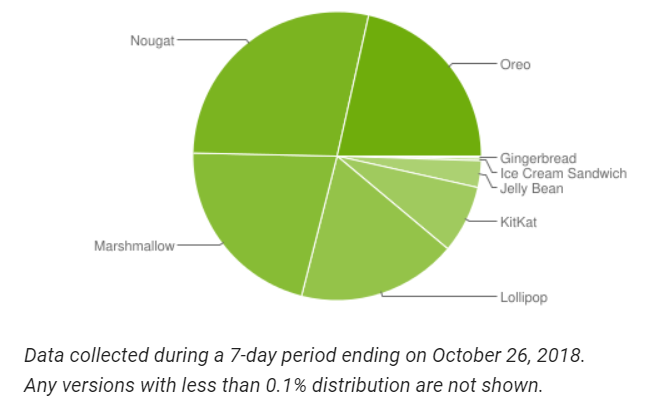

Не все воспользовались этими преимуществами. Во-первых, активные устройства на базе восьмой (или выше) версии Android пока в меньшинстве. Во-вторых, не все вендоры регулярно рассылают ежемесячные патчи безопасности, как выяснила в апреле компания Security Research Labs. Настало время организационных мер. Конечно, идеальный способ повысить безопасность — разработать технологию, чтобы оно более-менее само работало. Но так не всегда получается, поэтому теперь вендоры будут обязаны поддерживать устройства хотя бы два года. Другая хорошая новость про Android: продолжается борьба с вредоносными приложениями в Google Play. Из официального магазина Google было удалено почти три десятка приложений с относительно полезной функциональностью и довеском в виде перехвата SMS.

Еще больше хороших новостей. Cisco устранила опасный баг в системе телеконференций Webex. Webex обычно требует установки клиентского ПО, которое перехватывает запросы из браузера и обеспечивает передачу на компьютер пользователя видеопотока, содержимого десктопа выступающего и прочего. Клиент работает постоянно, даже когда вы не пользуетесь конференц-связью, и уже не раз выяснялось, что он может добавить в систему пару лишних векторов атаки. Еще в сентябре была обнаружена и закрыта уязвимость, в которой процесс WebExService.exe использовался для повышения привилегий (если уже имелся доступ к системе в ранге обычного пользователя). А на прошлой неделе исследователь, известный как SkullSecurity, нашел похожий баг. Он изучил, как WebExService запускает процесс обновления клиента, и смог перенацелить эту функциональность на запуск любого процесса с системными привилегиями, да еще и с теоретической возможностью удаленной эксплуатации. Рекомендую почитать оригинальное исследование, там подробно описывается процесс

Наконец, хорошие новости про Wordpress: 96% сайтов на этом движке используют современную версию софта. Как раз на прошлой неделе мы посмотрели статистику версий Wordpress и пришли к похожим выводам. Или не пришли. 96% сайтов на Wordpress действительно используют версию 4.х, а вот самую актуальную версию 4.9 используют чуть больше 70%, а этому релизу, на минуточку, уже год. На конференции DerbyCon разработчики Wordpress решили, видимо, тоже сфокусироваться на позитиве и рассказали, как достигли этого (в любом случае) весьма неплохого показателя. Помогла и система автоматического апдейта движка (далеко не во всех реализациях работающая нормально — это от пользователя-админа зависит), и нотификации о безопасности в Google Search Console, и рейтинг Tide.

Tide — это набор автоматизированных тестов, оценивающий безопасность плагина. Предполагается, что рейтинг Tide со временем будет демонстрироваться рядом с пользовательским рейтингом плагина (как на скриншоте), что замотивирует разработчиков надежнее кодить. Пока что рейтинг не демонстрируется, система находится в разработке, и, судя по заметкам на сайте проекта, надвигается релиз 1.0. Автоматизированные тесты по определению не могут найти все уязвимости, но их задача и не в этом. Быстро оценить код на наличие хорошо известных проблем с безопасностью — уже неплохо для начала. Тем более, что реальные случаи взлома сайтов на Wordpress чаще всего происходят именно через уязвимые расширения. Кроме того, Wordpress теперь будет предупреждать пользователей, если их сайт использует более не поддерживаемую версию языка PHP 5.6. Полезная фича для клиентов компаний, предоставляющих «Wordpress из коробки». И злободневная: по данным сайта W3Techs, на момент публикации пятую версию PHP использовали более 60% сайтов.

Всем добра!

Disclaimer: Мнения, изложенные в этом дайджесте, могут не всегда совпадать с официальной позицией «Лаборатории Касперского». Дорогая редакция вообще рекомендует относиться к любым мнениям со здоровым скептицизмом.