Привет, Хабр! Пора подвести итоги опроса, который мы придумали с «Лабораторией Касперского». Спасибо всем участвовавшим и особенно тем, кто не поленился поделиться поучительными историями о необычных ИБ-инцидентах. Мы получили обобщённое мнение сообщества о сфере кибербезопасности. Некоторые выводы были предсказуемы: мало кто сомневается в том, что главной причиной утечки данных и прочих кибернеприятностей является человеческий фактор. Не удивляет и пессимизм в отношении возможностей инструментов защиты. Но всё остальное не столь очевидно, так что добро пожаловать под кат — посмотрим на результаты и попробуем разобраться в них с помощью «Лаборатории Касперского».

Киберугрозы ближе, чем мы думаем

Почти 64 % прошедших наш опрос столкнулись с инцидентами в области информационной безопасности. Получается, что всего треть хабровчан не наблюдала в этом году каких-либо проявлений киберпреступности. Последние отчёты компаний — разработчиков антивирусного ПО говорят о том, что в I квартале этого года выявлено на 20–25 % больше кибератак, чем в IV квартале прошлого. При этом в связи с карантинными мерами отмечается гораздо больше посягательств на удалённые рабочие места.

Продолжается рост количества бесфайловых вторжений, бороться с которыми без аналитического механизма средств EDR (Endpoint Detection and Response) практически невозможно. Этот тип угроз хранит файлы в оперативной памяти, тогда как типичное антивирусное ПО срабатывает только при записи файла на диск.

EDR умеет отслеживать события на уровне системы и сети, а технологии машинного обучения и поведенческого анализа позволяют выявлять неизвестные угрозы и расширяют возможности для расследования инцидентов. Поэтому EDR-решения способны обнаружить нестандартную вредоносную активность, для которой отсутствуют сигнатуры. Триггером может стать как подозрительная активность бесфайловых вирусов или ранее неизвестных вредоносных программ, так и, например, поведение сотрудников компании, обманутых с помощью методов социальной инженерии.

EDR работает на стыке автоматизации и человеческого участия в расследовании, поэтому может обнаружить даже такие инструменты взлома, которые ранее не встречались и были разработаны для обхода известных существующих средств защиты конечных точек. Это эффективное решение против угроз, маскирующихся под легитимные инструменты ОС: средства удалённого управления и администрирования и т. п. Подобные инструменты использовались в 30 % кибератак, расследованных командой Kaspersky Global Emergency Response в 2019 году.

Как меняются киберугрозы

“

Взломщики не стоят на месте, а разработчики защиты не всегда могут вовремя сделать апдейт. Это непрерывный процесс, меч vs щит. Инициатива в этой борьбе в основном идёт со стороны атакующих. А значит, средства защиты обычно догоняют, то есть на все 100 500 векторов атаки, которые прикрыты средствами защиты на данный момент, уже есть 100 501-й

Это далеко не единичное мнение — оказалось, больше половины считают, что инициатива в этом ИБ-противостоянии давно перешла к кибербандитам. Преступники действительно активны как никогда. И, судя по последним отчётам, в курсе новостной повестки и умело пользуются сложившейся в мире обстановкой.

Активность злоумышленников направлена уже не только на госучреждения, промышленные и финансовые предприятия, но и на сферу медицины: 10−15 % фишинговых рассылок в I квартале были связаны с коронавирусом, больше половины подобных писем пришло на корпоративную почту. Около трети атак на компании ведётся с помощью троянов-шифровальщиков: Sodinokibi, Maze, DoppelPaymer и пр.

Отчёт Global Threat Report 2020 отмечает развитие у хакеров сервисов типа Ransomware-as-a-Service (RaaS) и Malware-as-a-Service (MaaS): продвинутое вредоносное ПО сдаётся в аренду, так что пользоваться им теперь могут злоумышленники без особой квалификации. Растёт популярность Masquerading — способа сокрытия вредоносного ПО с помощью относительно простых техник маскировки. Например, вредоносный файл может фигурировать под именем системного.

Перечисленные выше угрозы особенно актуальны, если компания не имеет строгой парольной политики и регулярного обновления ПО. Очень желательно доносить информацию об актуальных киберугрозах до сотрудников, дабы исключить пресловутый «человеческий фактор». Один из наших читателей рассказал историю на эту тему: в одной компании отдел ИБ разослал «фишинговые письма» для тренировки коллектива. В результате 60 % сотрудников ввели доменные учётные данные на стороннем ресурсе!

Почему не справляются текущие средства защиты

Человеческий фактор — главная причина, по которой невозможно защититься от всех киберугроз, считают наши читатели. Один из участников опроса конкретизировал: во всём виновато «халатное отношение к ИБ у сотрудников внутри предприятия и у представителей организаций, связанных с предоставлением услуг связи». Впрочем, любое антивирусное решение «бесполезно против действий идиотов в руководстве».

“

По инициативе заместителя директора основной шлюз и файрвол были добровольно переданы в руки наркомана с улицы.

Некоторые склонны винить во всём цифровизацию: «образование деградировало, СМИ отупляют, а киберугроз в жизни всё больше и больше». Участники опроса упоминали доступность инструментов автоматического взлома — выше мы уже говорили о том, что сейчас их можно взять в аренду. Переход на удалённую работу также фигурировал в числе причин инцидентов ИБ. Отдельно стоит упомянуть интересное мнение: «есть что защищать — найдутся те, кто захочет это украсть».

“

Полная защищённость невозможна. Возможна достаточная защищённость с учётом модели нарушителя / модели угроз.

По мнению значительного числа опрошенных, инициатива за злоумышленниками, поэтому они всегда на шаг впереди. Но почти столь же часто упоминаемая причина невозможности абсолютной защиты — человеческий фактор: дескать, полностью защищённой может быть только автономная, изолированная от людей (в том числе от обслуживающего персонала) система. Проблемы того же разряда — наличие инсайдеров и отсутствие грамотных специалистов в компаниях.

Фигурировали и другие причины, среди которых чрезмерная интеграция потенциально опасного ПО, уязвимости и закладки в аппаратных средствах и даже отсутствие соответствующей законодательной базы. Существует мнение, что для многих компаний в случае инцидентов вполне приемлемы риски финансовых потерь: им выгоднее заплатить штраф или оплатить устранение последствий, чем заботиться о защите. Весьма спорное утверждение, но слишком высокая стоимость средств защиты упоминалась довольно часто. Выходом является покупка защиты уровнями, когда под конкретную задачу собирается свой комплект защиты.

“

Невозможно перекрыть все каналы, расшифровать зашифрованные данные, запретить разработчикам работать с продовыми данными, сложно обязать команды шифровать в логах критическую инфу: СМС-коды, номера телефонов, суммы сделок.

Кроме того, участвовавшие в опросе критиковали современное антивирусное ПО за большое количество ложных срабатываний, вендорозависимость и сложность интеграции, не всегда логичный вывод информации и необходимость настроек вручную. Также есть мнение, что большинство решений заточено под Windows, поэтому системы на Linux и Mac «тяжело мониторить».

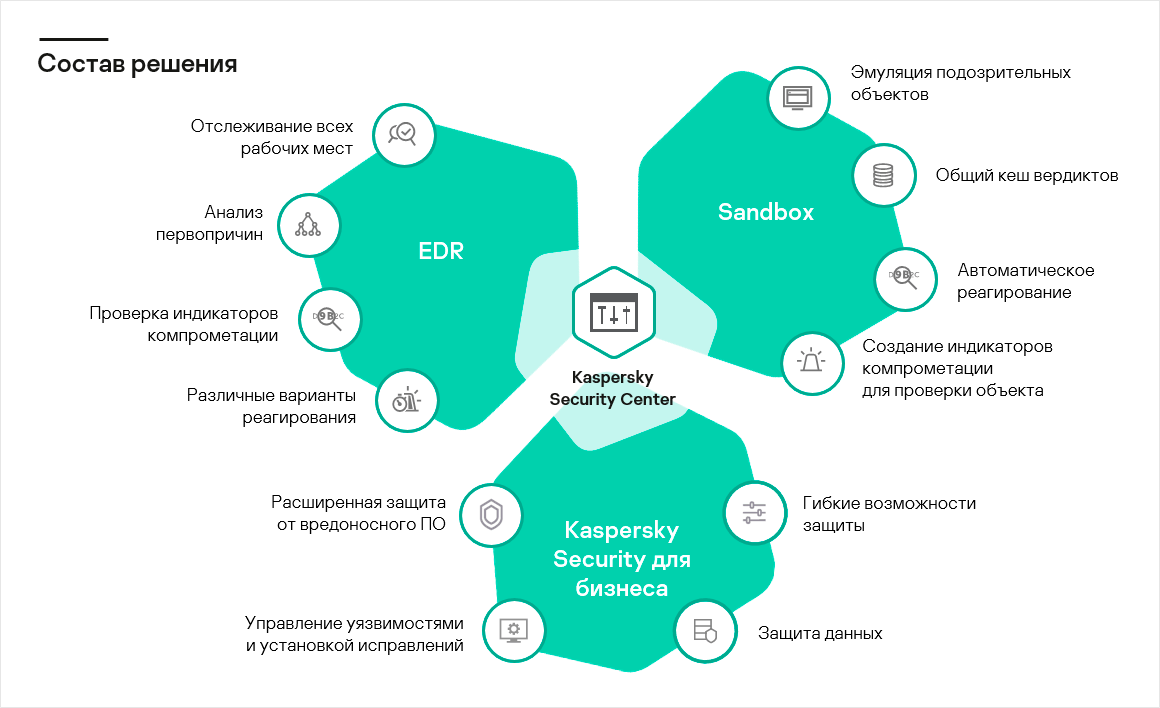

Основная часть критики досталась решениям класса Endpoint Protection Platform, защищающим рабочие станции. Многие из этих решений могут детектировать все известные разработчикам антивирусов угрозы, но не способны реагировать на абсолютно новое, специально разработанное для атаки ПО или бесфайловые вредоносы. Чтобы EPP смогли обнаружить подобную нестандартную вредоносную активность, для которой отсутствуют сигнатуры, защиту компании необходимо дополнять, например, EDR и песочницей. Правда, обычно работа с решением EDR+EPP требует значительных финансовых затрат и высокой квалификации сотрудников и для большинства компаний подобная защита оказывается недоступной.

С чем встречались на Хабре

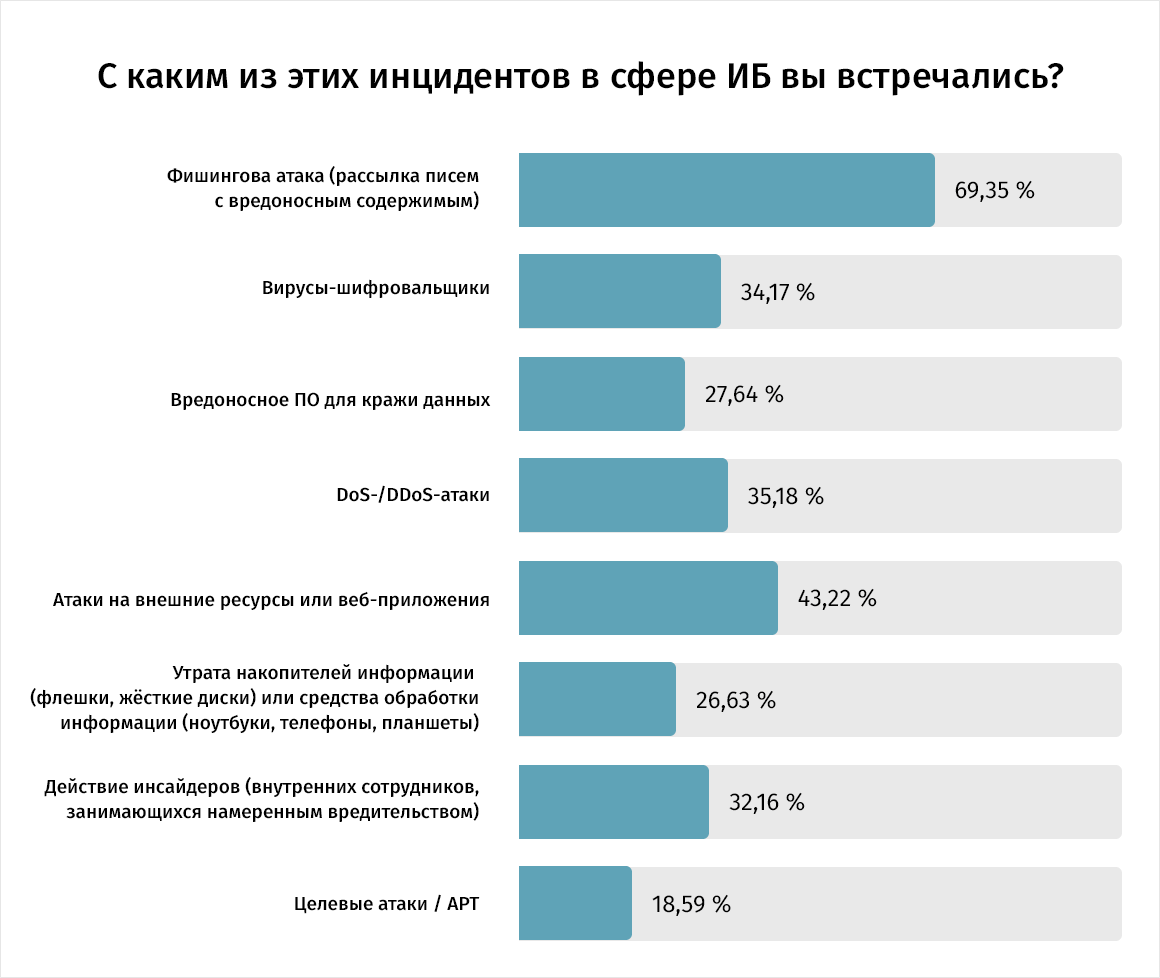

Результаты нашего опроса вполне вписываются в общую картину. Самый «популярный» инструмент хакеров — старая добрая фишинговая атака: с ней сталкивались 69 % опрошенных Хабром. На втором месте с 43 % — атаки на внешние ресурсы или веб-приложения, что явно связано с массовым переходом на удалёнку. Отдельно упоминались такие инциденты, как «фишинг с использованием веб-интерфейса корпоративной почты». Третье место разделили DoS-/DDoS-атаки (35 %) и пресловутые вирусы-шифровальщики (34 %).

“

На одном из коммерческих проектов в лаборатории университета товарищ поставил к БД пароль password. На проде! Естественно, все данные зашифровали и попросили выкуп в биткоинах.

Действия инсайдеров — сотрудников компании, занимающихся намеренным вредительством, — привели к печальным последствиям в 32 % случаев. Например, один из хабровчан рассказал о ситуации, когда в роли инсайдера выступила супруга бывшего сотрудника, занимавшая должность в другом отделе.

Как с этим борются…

Наиболее часто упоминавшийся инструмент — файрволы (80 %), второй по популярности — средства физического разграничения доступа (59 %). Примерно одинаковое количество опрошенных (34 %) применяют DLP-системы (Data leak prevention) и песочницы (Sandbox). SIEM-системами (Security information and event management) защищают данные в компаниях 26,5 % участников. Лишь примерно по 14 % приходится на Anti-APT-, EPP- и EDR-системы.

В список инструментов, которых, по мнению читателей Хабра, не хватает для защиты информации на рабочих местах, попало практически всё, что перечислено выше. Многим недостаёт DLP- и SIEM- систем, упоминались EDR-, EPP- и Anti-APT-решения, а также некоторые модификации файрволов: NGFW (Next-generation firewall — межсетевые экраны нового поколения), WAF (Web application firewall — файрвол веб-приложений). Назывались инструменты, которые в опрос не попали: HASP, IRP, TI, UEBA. Кроме того, респонденты отмечали, что им не хватает то денег, то времени, то грамотных специалистов.

Современному ИБ-отделу требуется сразу много разных инструментов. И одним из барьеров участники опроса назвали «вендорозависимость и сложность интеграции». Сложность интеграции приводит к тому, что в приоритете оказываются комплексные решения с единым центром управления.

…и как ищут баланс между ценой и качеством

“

Потому что риски финансовых потерь в случае инцидентов для многих компаний приемлемы. Следовательно, им выгоднее заплатить штраф или оплатить устранение последствий

Готовое интегрированное решение с EPP, базовым EDR и песочницей

Преодолеть барьеры помогает подбор уровней защиты под себя или обогащение EPP автоматизированным базовым функционалом EDR, как, например, в Kaspersky EDR для бизнеса «Оптимальный». Можно усилить детектирующий потенциал этого решения, докупив песочницу. Или приобрести всё вместе в составе Kaspersky Total Security Plus для бизнеса.

Такие системы отражают большинство атак самостоятельно, удаление файлов или перемещение их в карантин производится на автомате. Но для более глубокого анализа на наличие уклоняющихся угроз и соответствующего реагирования нужно использовать технологии EDR.