Хабр, привет!

На связи ведущий специалист Экспертного центра Positive Technologies Александр Леонов. Каждый месяц я рассказываю о трендовых уязвимостях в самых разных и широко используемых в России продуктах и сервисах. Это такие уязвимости, которые активно применяются в атаках или с высокой степенью вероятности будут эксплуатироваться злоумышленниками в ближайшее время. В этой статье подведу итоги 2025 года и расскажу обо всех наиопаснейших уязимостях.

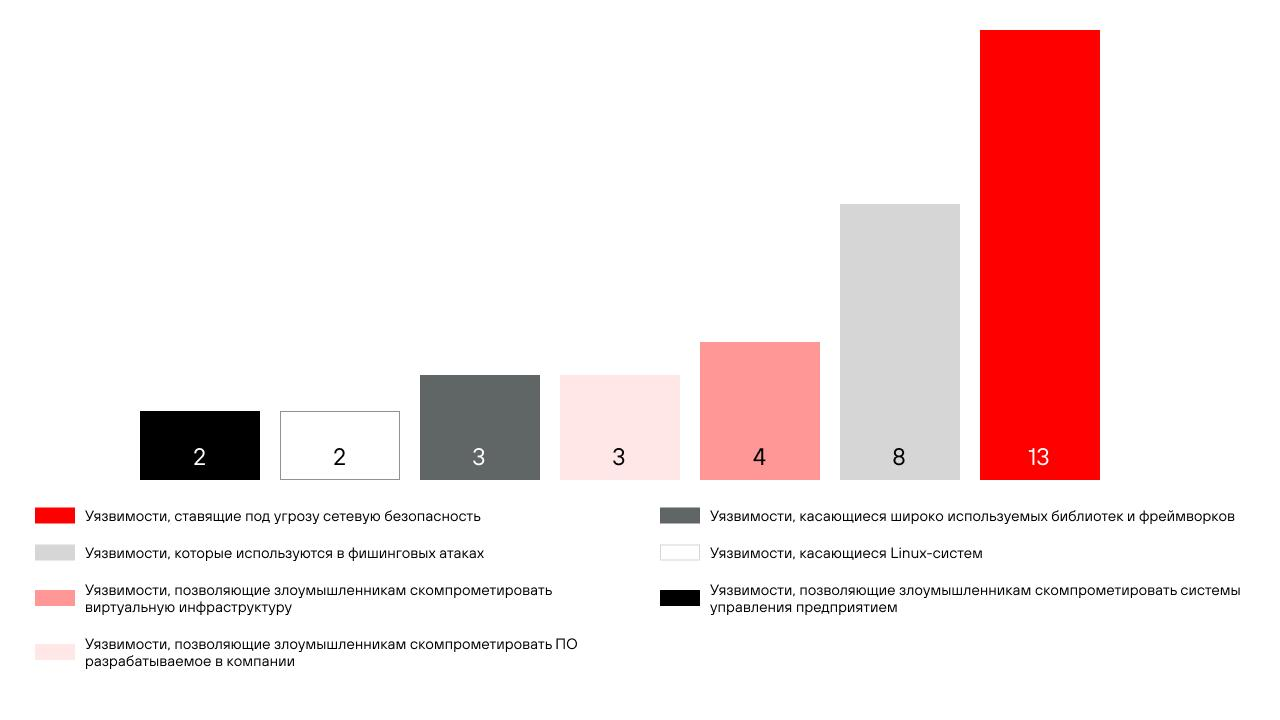

Всего в 2025 году мы отнесли к трендовым 66 уязвимостей. Они были обнаружены в операционных системах, прикладном программном обеспечении, почтовых серверах, сетевых устройствах и других продуктах.

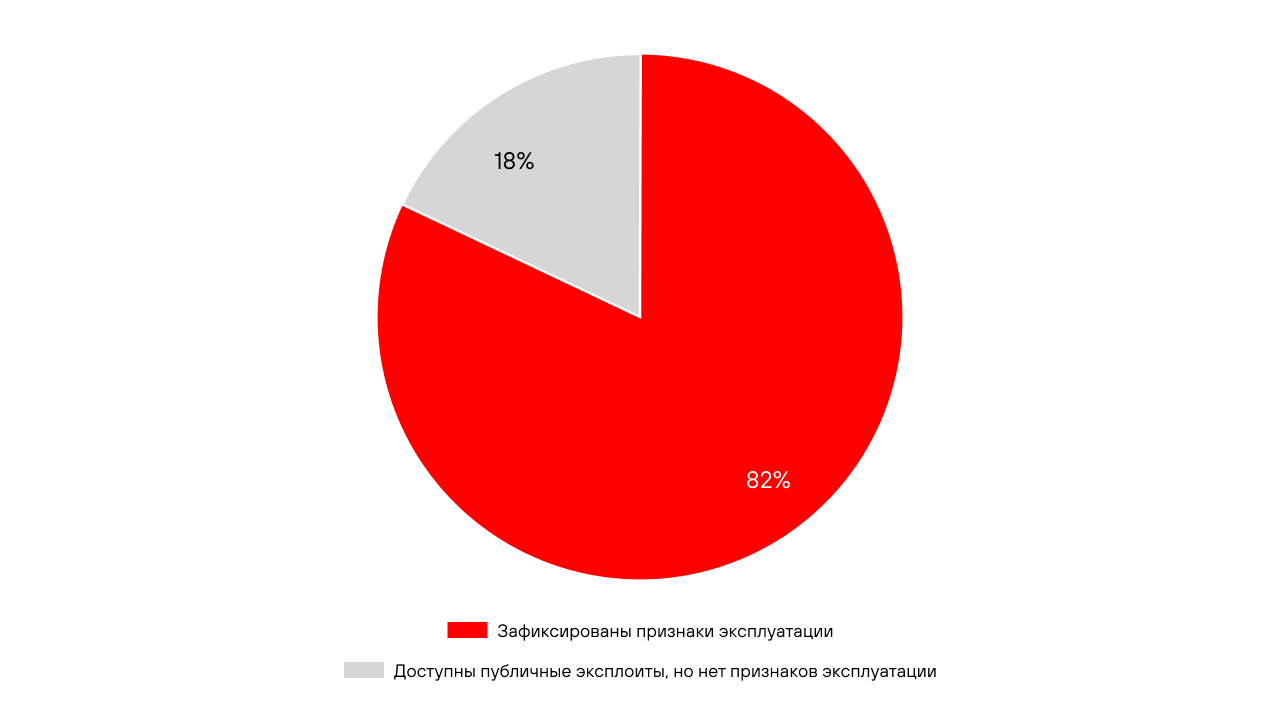

Из всех трендовых уязвимостей для 54 (82%) есть зафиксированные признаки эксплуатации в атаках, для 12 (18%) есть публичные эксплойты, но нет признаков эксплуатации.

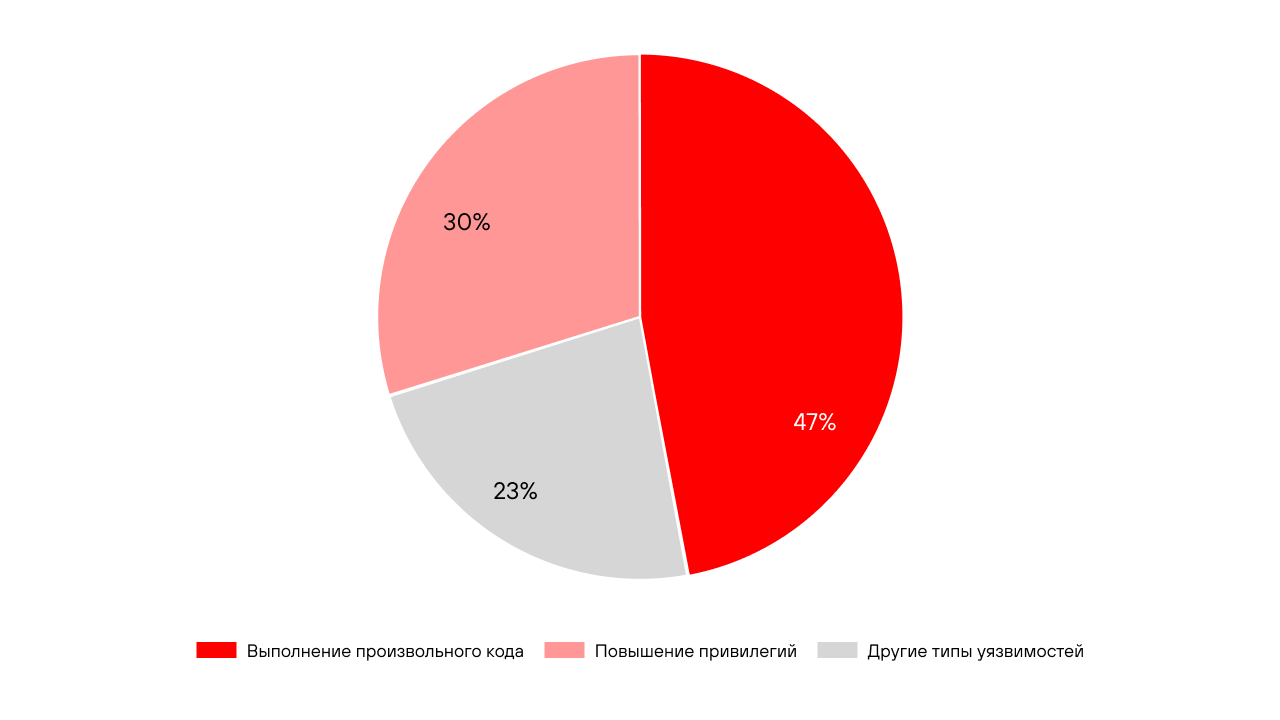

Большинство (47%) трендовых уязвимостей было связано с выполнением произвольного кода (31) и с повышением привилегий (20 уязвимостей, что составило 30%).

В отечественных коммерческих продуктах было обнаружено 4 трендовые уязвимости: выполнение произвольного кода в CommuniGate Pro (BDU:2025-01331) и TrueConf Server (цепочка BDU:2025-10114, BDU:2025-10115, BDU:2025-10116). Все остальные касаются зарубежных коммерческих продуктов и проектов с открытым кодом.

Тенденция к росту количества трендовых уязвимостей объясняется тем, что российские компании переходят на отечественное программное обеспечение, а значит, исследователи стали еще активнее проверять защищенность этого ПО.

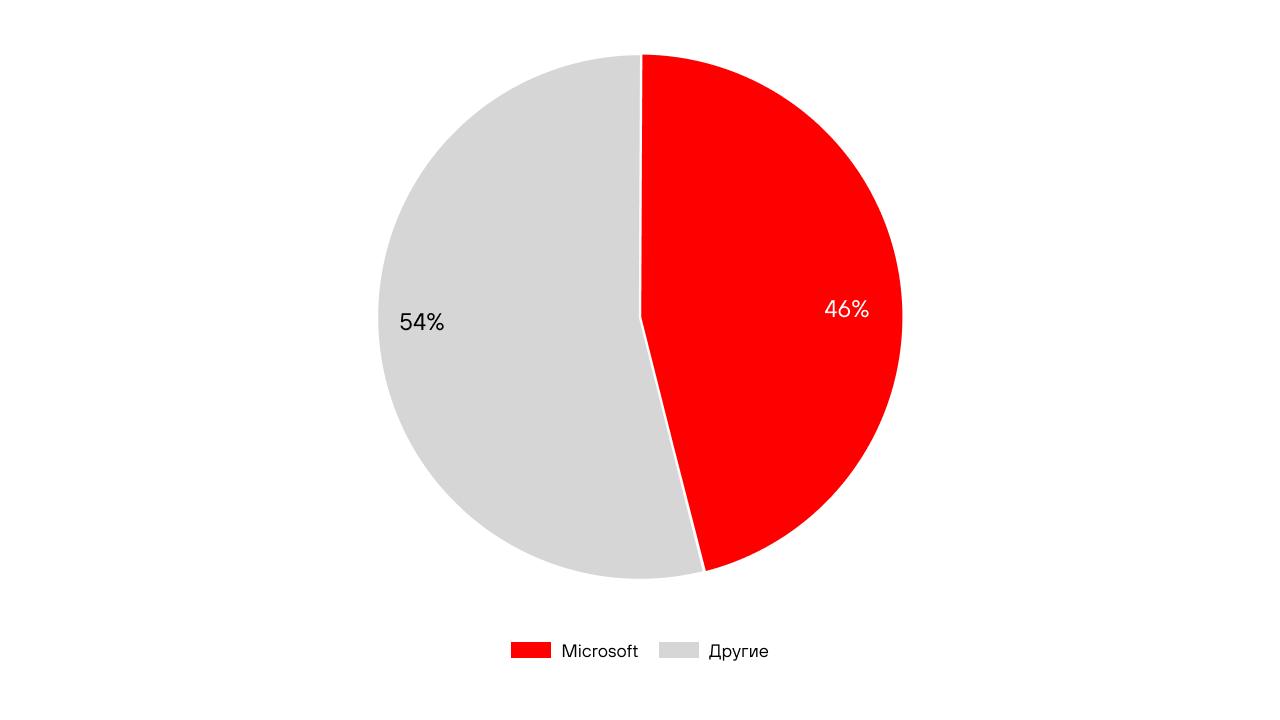

Компания Microsoft остается стабильным «поставщиком» трендовых уязвимостей. В 2025 году продукты вендора содержали 31 такую брешь, что составило 46% от общего количества.

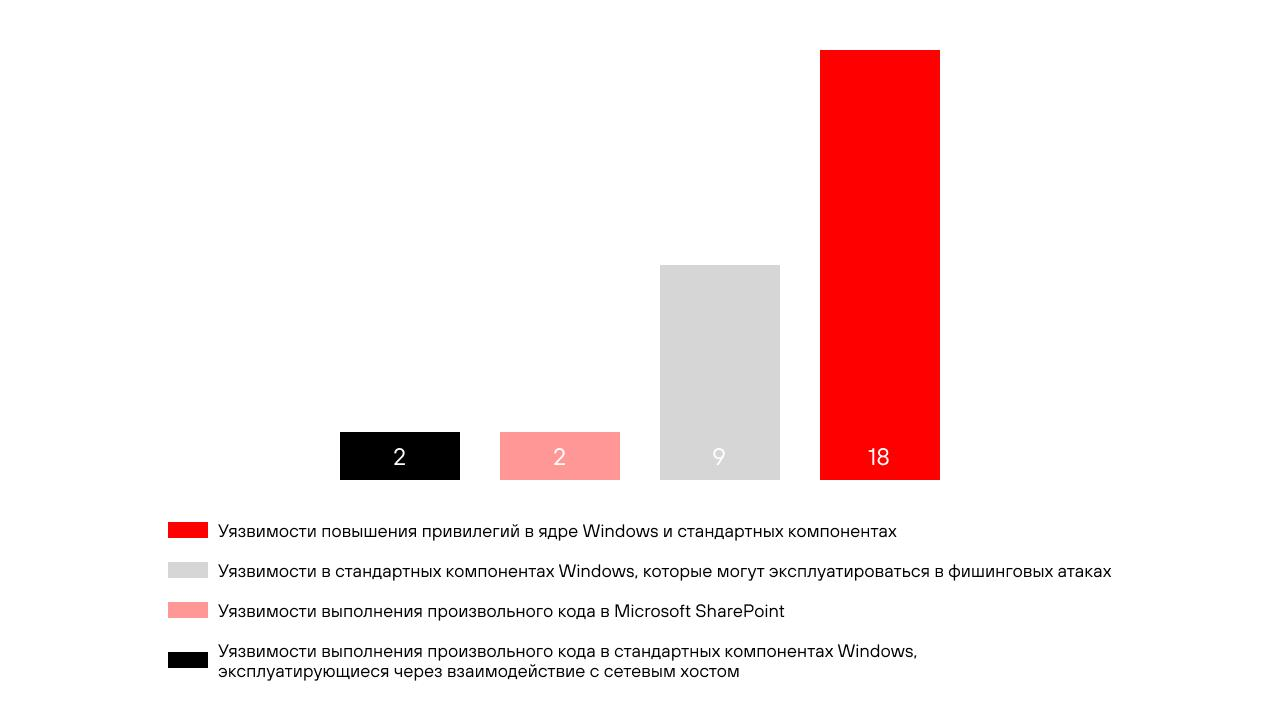

Среди уязвимостей Microsoft:

18 уязвимостей повышения привилегий в ядре Windows и стандартных компонентах: Windows Hyper-V NT Kernel Integration VSP (CVE-2025-21333, CVE-2025-21334, CVE-2025-21335), Windows Common Log File System Driver (CVE-2025-29824, CVE-2025-32701, CVE-2025-32706), Microsoft DWM Core Library (CVE-2025-30400), Windows Ancillary Function Driver for WinSock (CVE-2025-21418), Windows Storage (CVE-2025-21391), Windows Win32 Kernel Subsystem (CVE-2025-24983), Windows Cloud Files Mini Filter Driver (CVE-2024-30085, CVE-2025-62221), Windows Process Activation (CVE-2025-21204), Windows SMB Client (CVE-2025-33073), Windows Agere Modem Driver (CVE-2025-24990), Windows Update Service (CVE-2025-48799), Windows Remote Access Connection Manager (CVE-2025-59230), Windows Kernel (CVE-2025-62215).

2 уязвимости выполнения произвольного кода в Microsoft SharePoint (CVE-2025-49704, CVE-2025-53770).

2 уязвимости выполнения произвольного кода в стандартных компонентах Windows, эксплуатирующиеся через взаимодействие с сетевым хостом: выполнение произвольного кода в Windows Lightweight Directory Access Protocol (LDAP) (CVE-2024-49112), Windows Server Update Service (WSUS) (CVE-2025-59287)

9 уязвимостей в стандартных компонентах Windows, которые могут эксплуатироваться в фишинговых атаках. Это уязвимости удалённого выполнение кода, подразумевающие взаимодействие с зловредными файлами, в Internet Shortcut Files (CVE-2025-33053), Microsoft Configuration Manager (CVE-2024-43468), Windows NTFS (CVE-2025-24993), Windows OLE (CVE-2025-21298), Windows Fast FAT File System Driver (CVE-2025-24985), Windows LNK File (CVE-2025-9491), спуфинга в Windows NTLM (CVE-2025-24054), Microsoft Windows File Explorer (CVE-2025-24071), обхода функций безопасности в Microsoft Management Console (CVE-2025-26633).

Также в фишинговых атаках могут использоваться 8 трендовых уязвимостей выполнения кода в архиваторе 7-Zip (BDU:2025-01793, CVE-2025-0411б, CVE-2025-55188), архиваторе WinRAR (CVE-2025-6218, CVE-2025-8088) и межсайтового скриптинга в MDaemon Email Server (CVE-2024-11182), Zimbra Collaboration (CVE-2024-27443, CVE-2025-27915).

2 трендовые уязвимости касаются Linux-систем. Это уязвимости повышения привилегий в Sudo (CVE-2025-32463) и Linux Kernel (CVE-2025-38001).

3 трендовые уязвимости касаются широко используемых библиотек и фреймворков. Это уязвимости выполнения произвольного кода в React Server Components (CVE-2025-55182), expr-eval (CVE-2025-12735) и уязвимость межсайтового скриптинга в Django (CVE-2025-64459).

13 трендовых уязвимостей ставят под угрозу сетевую безопасность организации и могут являться точками проникновения злоумышленников. Это уязвимости выполнения произвольного кода в Cisco ASA и FTD (цепочка CVE-2025-20362, CVE-2025-20333), CommuniGate Pro (BDU:2025-01331), TrueConf Server (цепочка BDU:2025-10114, BDU:2025-10115, BDU:2025-10116), Roundcube (CVE-2025-49113), XWiki Platform (CVE-2025-24893), Control Web Panel (CVE-2025-48703), Redis (CVE-2025-49844) и Erlang/OTP (CVE-2025-32433), обхода аутентификации в FortiOS (CVE-2024-55591) и PAN-OS (CVE-2025-0108).

3 трендовые уязвимости позволяют злоумышленникам скомпрометировать ПО, разрабатываемое в компании. Это уязвимости выполнения произвольного кода в Apache HTTP Server (CVE-2024-38475) и Apache Tomcat (CVE-2025-24813), а также уязвимость раскрытия информации в MongoDB (CVE-2025-14847).

4 трендовые уязвимости позволяют злоумышленникам скомпрометировать виртуальную инфраструктуру организации. Это уязвимости выполнения произвольного кода ESXi (CVE-2025-22224) и Kubernetes (CVE-2025-1974), а также разглашения информации в ESXi (CVE-2025-22226) и повреждения памяти ESXi (CVE-2025-22225).

2 трендовые уязвимости позволяют злоумышленникам скомпрометировать системы управления предприятием. Это уязвимости выполнения произвольного кода в SAP NetWeaver (CVE-2025-31324, CVE-2025-42999).

Заключение

В 2026 году мы ожидаем продолжение возрастания доли трендовых уязвимостей в отечественных продуктах и преобладающей доли таких уязвимостей в продуктах софтверного гиганта Microsoft.

Чтобы защититься от подобных угрозы необходимо знать инфраструктуру организации, а также использовать решения, которые помогают вовремя устранять перечисленные выше и другие уязвимости. Реальность заставляет не просто управлять уязвимостями, но и переходить на следующий уровень — моделирование атак и управление киберугрозами. Чтобы защититься от современных атак, компаниям нужно видеть всю площадь атаки, понимать связи между активами, уязвимостями, ошибками конфигурации, правами пользователей и оценивать, как по этим маршрутам реально может пройти злоумышленник. Моделирование потенциальных путей атак позволяет выявить наиболее критичные источники угроз инфраструктуры, устранение которых даёт максимальное снижение риска и напрямую повышает киберустойчивость без необоснованного перерасхода ресурсов.

С деталями по всем уязвимостям можно ознакомиться в отчете Vulristics.

Александр Леонов

Ведущий эксперт PT Expert Security Center