На хабре уже была статья о Перехвате аккаунтов пользователей в Wi-Fi-сетях с Android используя утилитку DroidSheep (небольшой русский howto для ленивых).

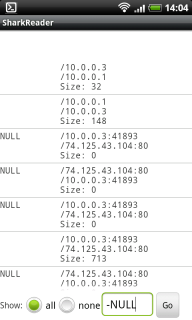

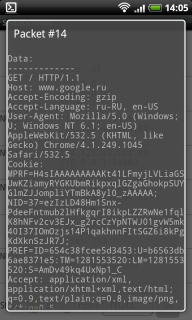

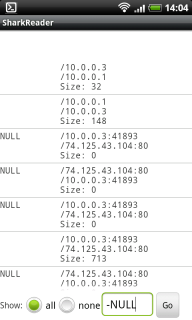

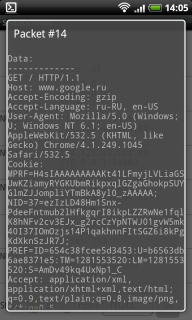

Используя эту программу, я столкнулся с вопросом: как бы мне сохранить перехваченные сессии? DroidSheep позволяет отправлять на почту перехваченные сессии. Но это очень неудобно для меня. Я бы хотел сохранять сессии в привычном для меня pcap формате для дальнейшего анализа на стационарном компьютере через WireShark (или через его аналог на андроиде SharkReader ).

Фактически, задачу можно переформулировать: нам нужен arp-spoofing с возможностью логирования всех перехваченных пакетов в формат pcap. Предлагаемый вариант не претендует на оптимизированный в каком-либо виде. Но вполне работоспособен.

Я решил, что вопрос решается связкой (совместной работой) 2-х программ:

1. для организации атаки arp-spoofing

2. для логирования в привычный pcap

Первый вопрос решается автоматически: DroidSheep позволяет организовывать arp-spoofing.

Беглый поиск других программ подобного класса не дал результата.

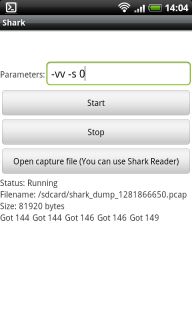

Второй вопрос решается использованием программы Shark

Более гибким было бы использование в беспроводных сетях пассивного прослушивания трафика используя aircrack-ng. Но установка aircrack-ng под Android нетривиальна. Зато не так сильно нагружает атакуемую сеть.

Используя эту программу, я столкнулся с вопросом: как бы мне сохранить перехваченные сессии? DroidSheep позволяет отправлять на почту перехваченные сессии. Но это очень неудобно для меня. Я бы хотел сохранять сессии в привычном для меня pcap формате для дальнейшего анализа на стационарном компьютере через WireShark (или через его аналог на андроиде SharkReader ).

Фактически, задачу можно переформулировать: нам нужен arp-spoofing с возможностью логирования всех перехваченных пакетов в формат pcap. Предлагаемый вариант не претендует на оптимизированный в каком-либо виде. Но вполне работоспособен.

Я решил, что вопрос решается связкой (совместной работой) 2-х программ:

1. для организации атаки arp-spoofing

2. для логирования в привычный pcap

Первый вопрос решается автоматически: DroidSheep позволяет организовывать arp-spoofing.

Беглый поиск других программ подобного класса не дал результата.

Второй вопрос решается использованием программы Shark

Более гибким было бы использование в беспроводных сетях пассивного прослушивания трафика используя aircrack-ng. Но установка aircrack-ng под Android нетривиальна. Зато не так сильно нагружает атакуемую сеть.