Команда исследователей безопасности Detectify, обнаружила серьезную уязвимость на сервере Google.

В основу для взлома легла уже давно известная уязвимость XXE (XML External Entity Processing).

Данная «дырка» позволяет внедрять внешние сущности, например для загрузки отдельных частей файла, однако, если хакер может внедрить произвольный участок кода в схему, это может привести к серьезным последствиям, например, чтению произвольного файла на сервере.

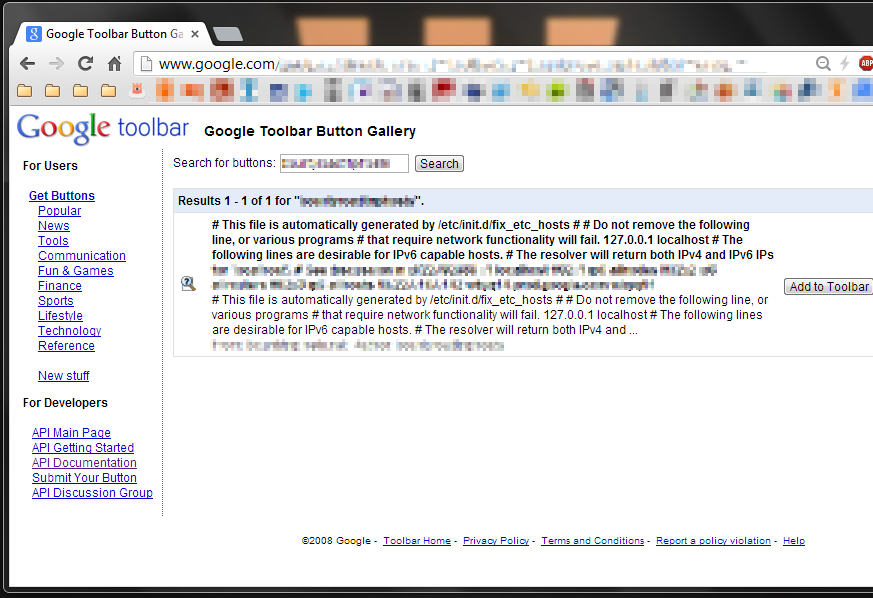

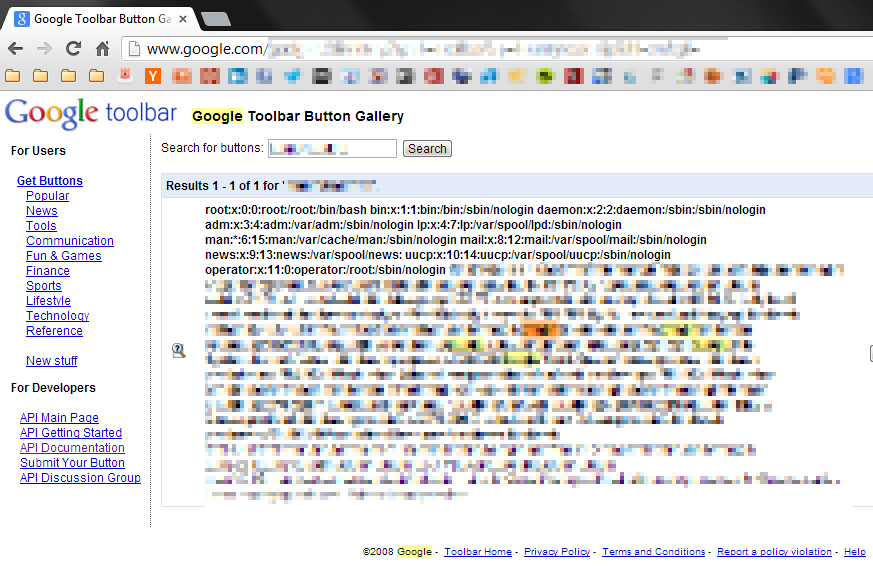

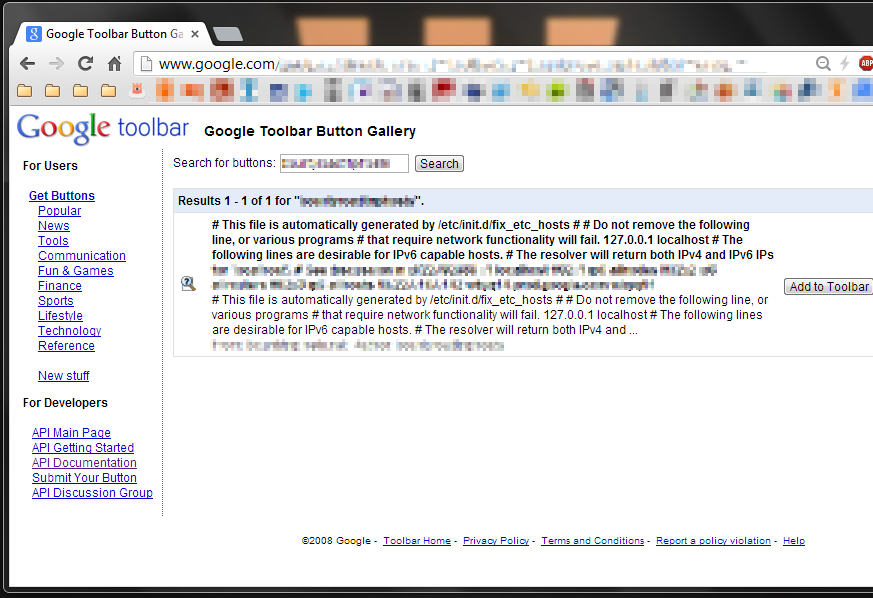

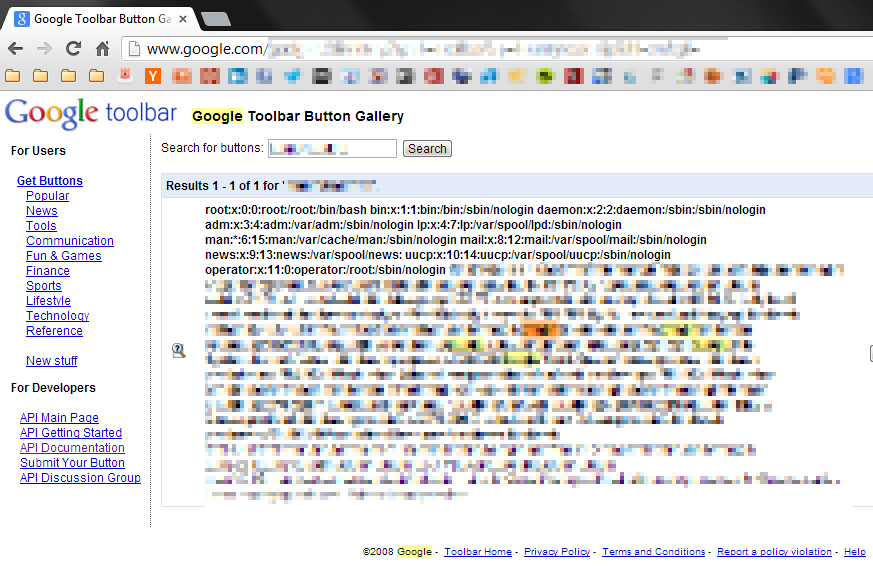

Всему виной являлся один из сервисов Google, а именно Toolbar Button Gallery. Исследователи обнаружили, что для удобства настройки тулбара, разрешена загрузка XML файла с пользовательскими настройками. Внедрив специальный участок кода в файл и загрузив его на сервер, хакеры получили нужные данные, XXE сработала.

Безопасники ограничились лишь демонстрацией уязвимости в виде чтения файлов

В основу для взлома легла уже давно известная уязвимость XXE (XML External Entity Processing).

Данная «дырка» позволяет внедрять внешние сущности, например для загрузки отдельных частей файла, однако, если хакер может внедрить произвольный участок кода в схему, это может привести к серьезным последствиям, например, чтению произвольного файла на сервере.

Всему виной являлся один из сервисов Google, а именно Toolbar Button Gallery. Исследователи обнаружили, что для удобства настройки тулбара, разрешена загрузка XML файла с пользовательскими настройками. Внедрив специальный участок кода в файл и загрузив его на сервер, хакеры получили нужные данные, XXE сработала.

Безопасники ограничились лишь демонстрацией уязвимости в виде чтения файлов

/etc/passwd и /etc/hosts, но на этом возможности уязвимости не ограничиваются. Например, с помощью XXE можно было добиться отказа в обслуживании, SSRF, а также, при нужном подходе, выполнения произвольного кода на целевом сервере. По программе вознагражения за найденные уязвимости, компания Google выплатила исследователям награду в виде 10000 долларов.