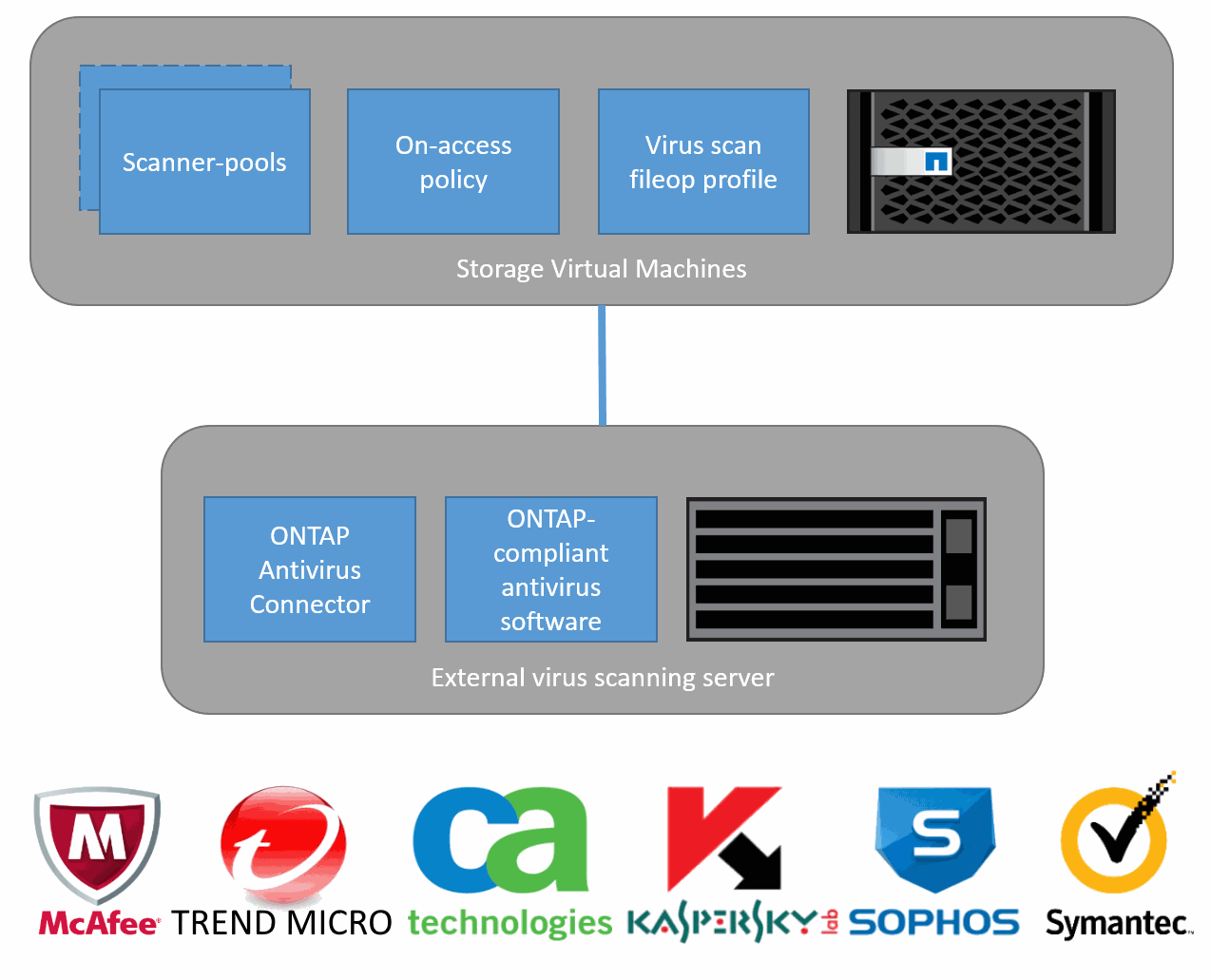

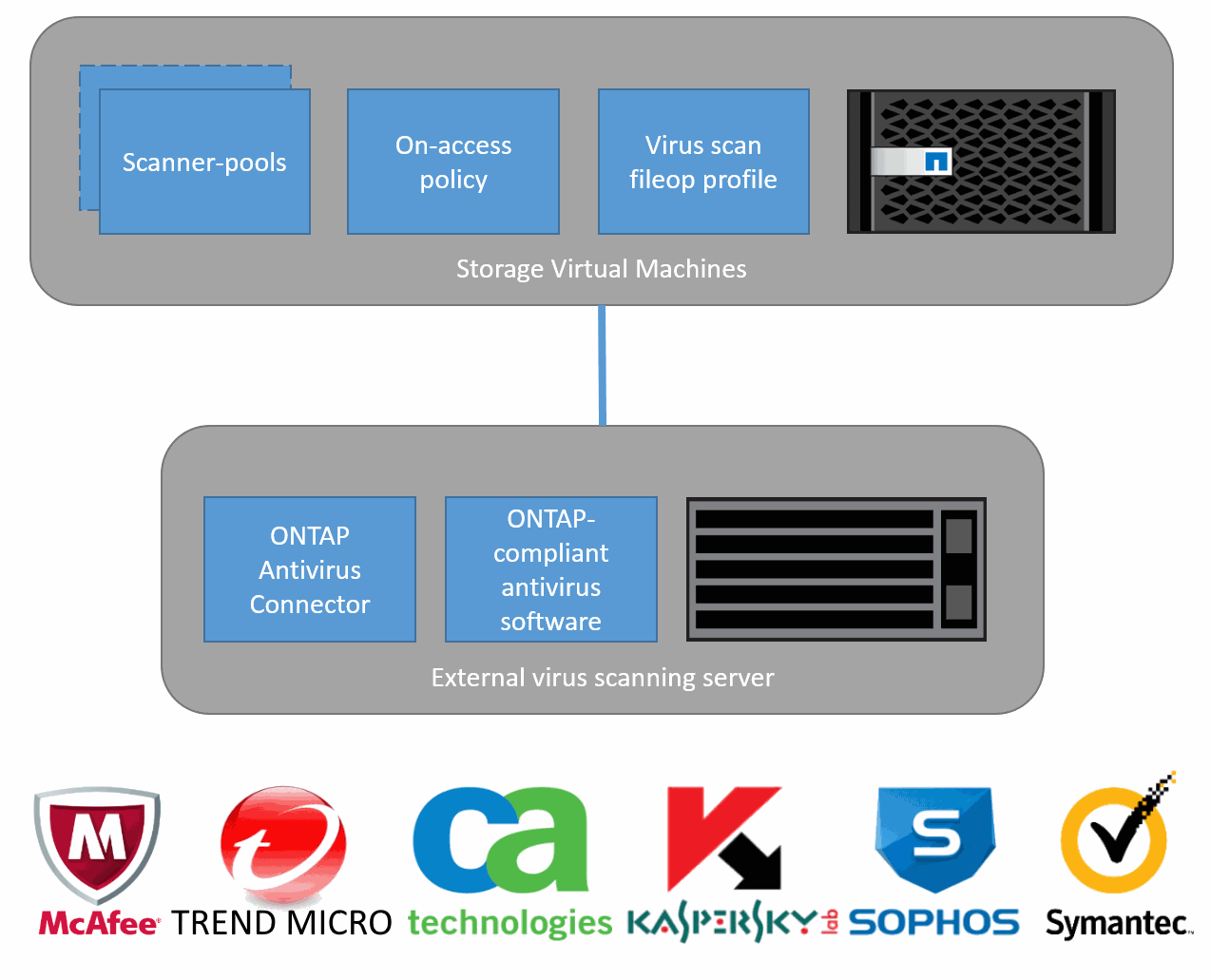

Системы хранения NetApp с прошивкой ONTAP поддерживают интеграцию NAS с антивирусом, для того чтобы файлы перед чтением/записью сначала проверялись, эта функция называется Off-box Anti-Virus Scanning. Она позволяет повысить уровень защиты корпоративных сред и сгрузить лишнюю нагрузку с рабочих станций. Так как поддержка антивирусных баз всех рабочих станций в актуальном состоянии может быть не выполнимой задачей. Поддерживаются продукты от:

Кроме этого поддерживается расширенный функционал файл-скрининга (FPolicy), позволяющий ограничивать работы с файлами не только на основе их расширения, но и типа файла основываясь на заголовке внутри этого файла.

Сегодня я хотел бы подробнее остановиться на интеграции ONTAP с CIFS(SMB) шарой и антивирусной системой McAfee. Которая в принципе похожим образом устроена и с другими антивирусными системами.

Более подробно обращайтесь в матрицу совместимости.

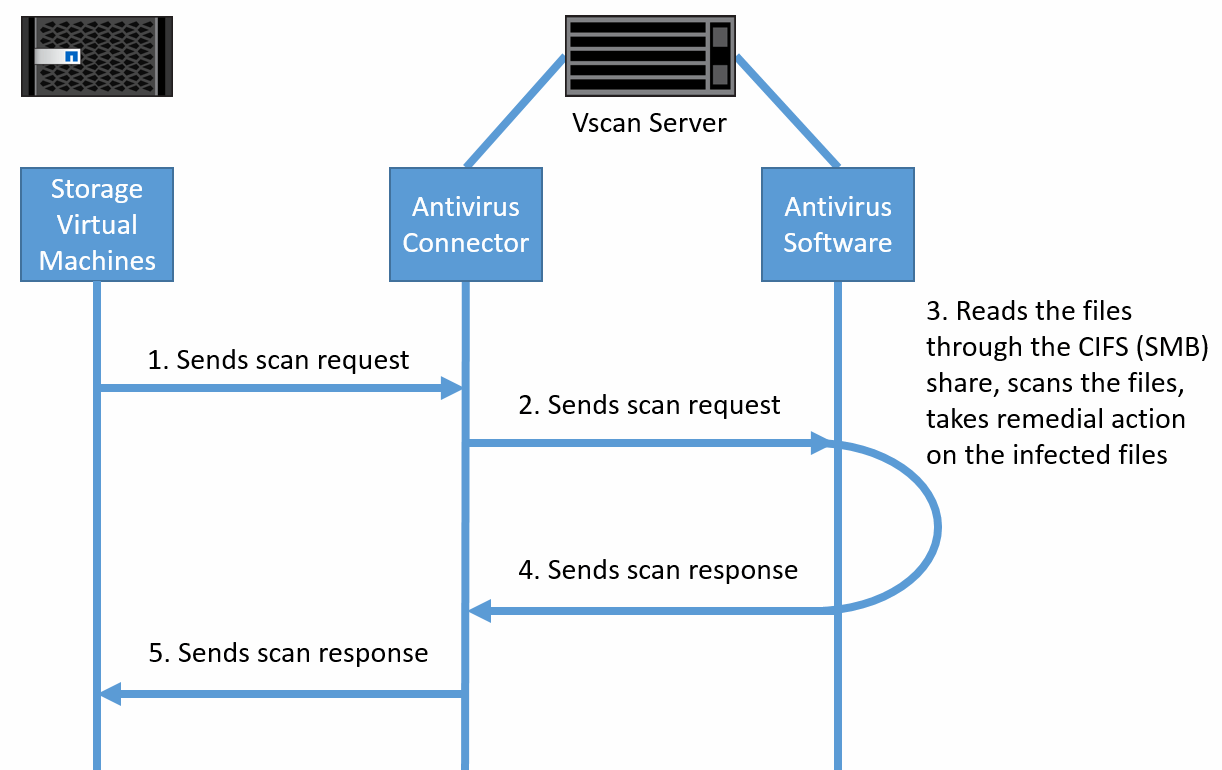

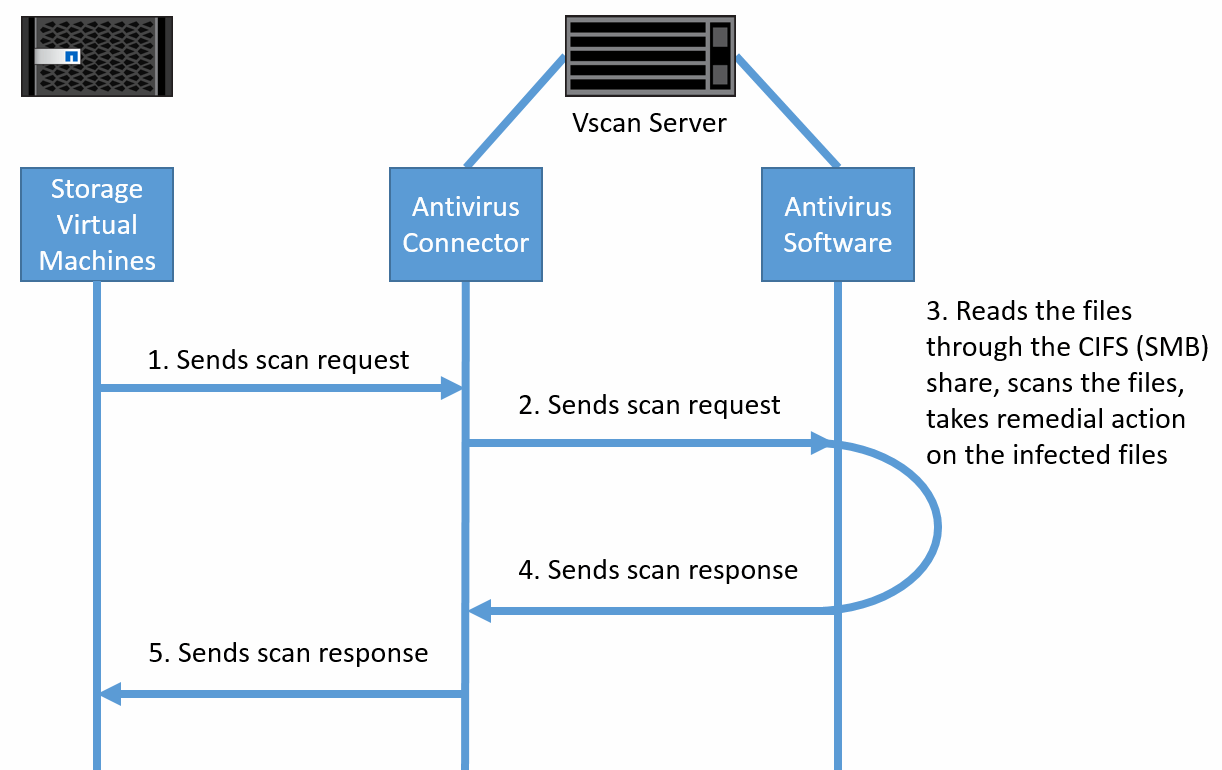

Схема взаимодействия антивируса при запросе от SMB клиента к NAS.

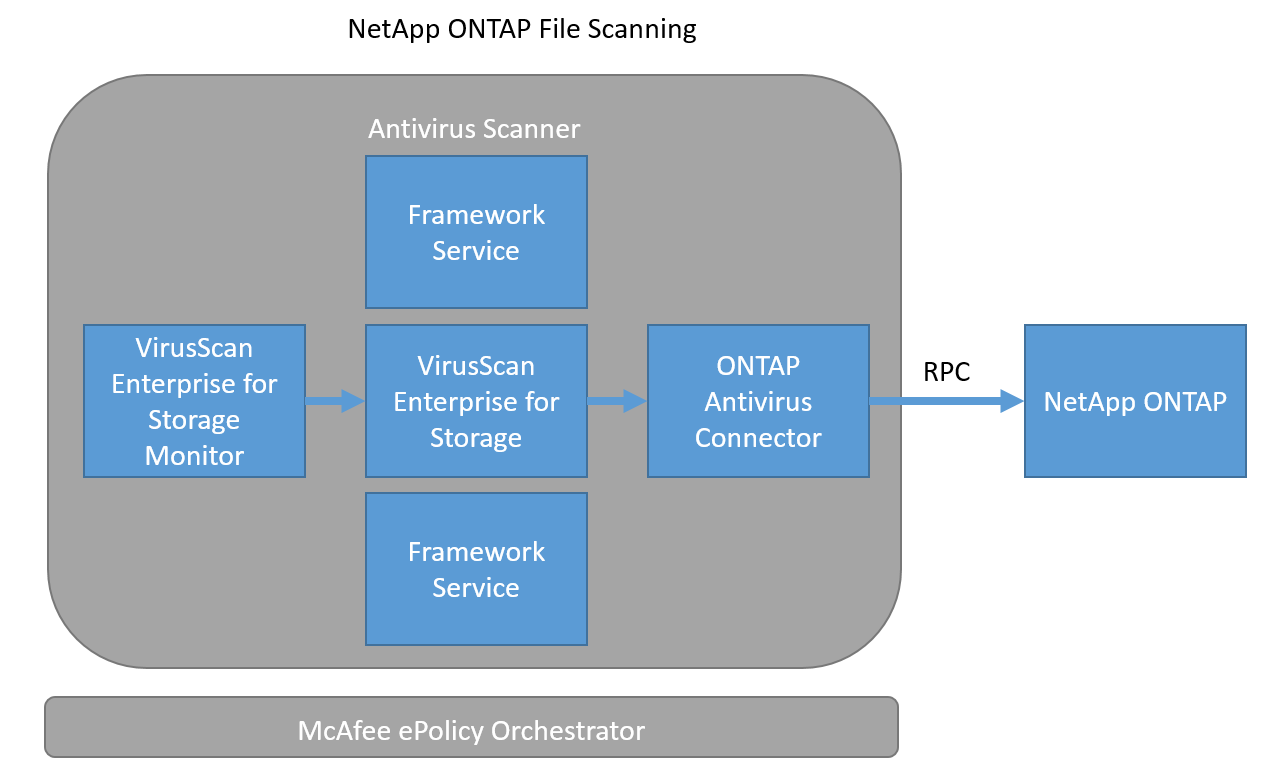

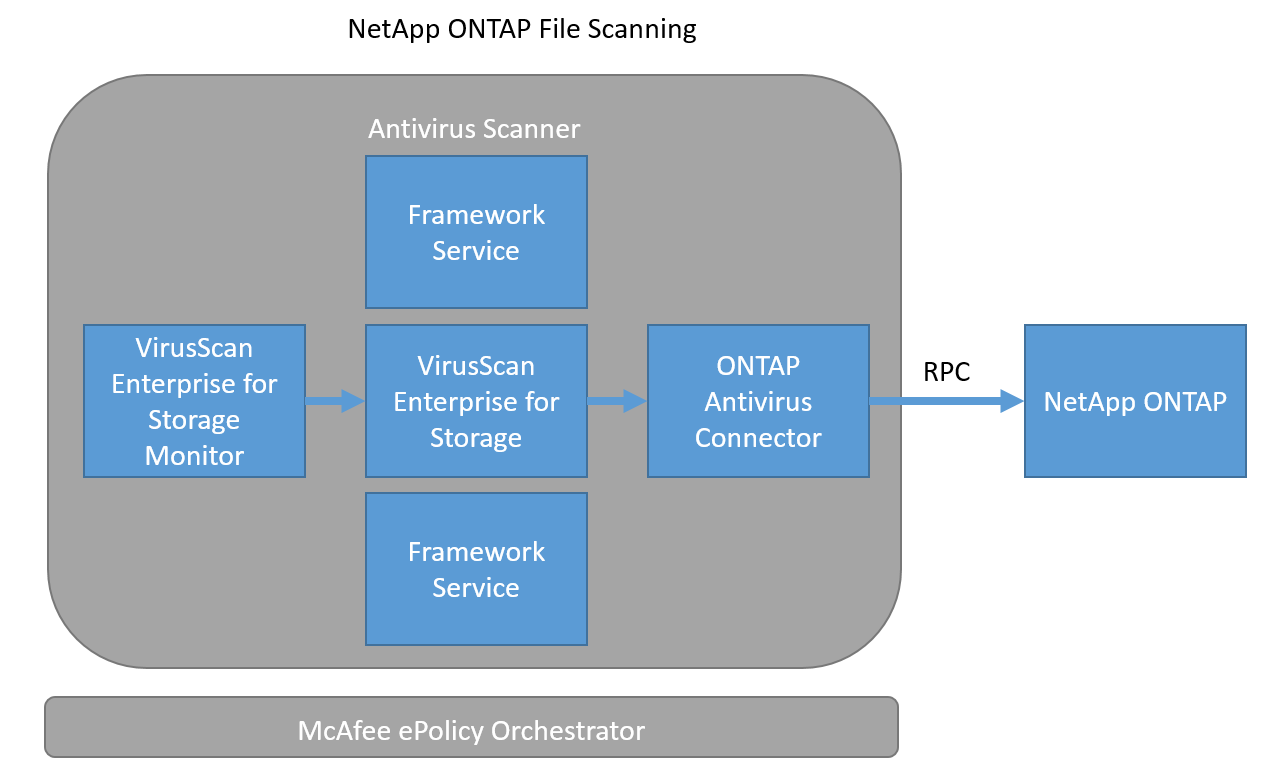

В соответствии с нижеприведённой схемой нужно установить и настроить все компоненты ПО, для интеграции с NAS.

Устанавливаем McAfee VSEfS, который может работать в двух режимах: как самостоятельный продукт или как продукт, управляемый McAfee ePolicy Orchestrator (McAfee ePO). В этой статье я рассмотрю режим работы «самостоятельный продукт». Для установки McAfee VSEfS понадобится уже установленные и настроенные:

Для начала создадим несколько SCAN серверов, чтобы балансировать нагрузку антивирусной проверки между ними. Каждый SCAN сервер будет установлен на Windows Server и включать следующие компоненты: McAfee VSE, McAfee VSEfS и ONTAP AV Connector. Для примера подготовим три таких сервера: SCAN1, SCAN2, SCAN3.

Создаём пользователя scanuser в домене (в нашем примере домен «NetApp») с административными правами на серверах SCAN1, SCAN2, SCAN3.

Настроим ONTAP, создадим Cluster Management LIF и один VSM Management LIF. Включаем поддержку CIFS протокола и запускаем интеграцию с AD, создаём data-LIF'ы для доступа конечных пользователей к файловым шарам. Создаём файловую шару. Создадим пользователя scanuser для кластера и VSM, который будет аутентифицироваться в том же самом AD домене, что и SCANx сервера. Пускай Кластер будет доступен по менеджмент IP адресу с именем NCluster-mgmt, а менеджмент VSM IP адрес по имени VSM01-mgmt.

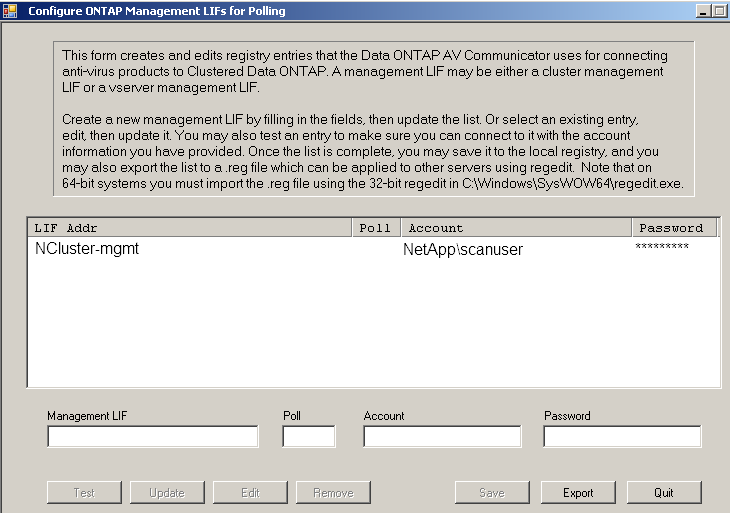

на каждом SCAN-сервере устанавливаем ONTAP AV Connector и запускаем настройку, по окончанию установщика вбиваем имя пользователя и пароль:

Если при приложении говорит «Access is denied», проверьте что UAC (Use Account Control) выключен, перезагрузите компьютер.

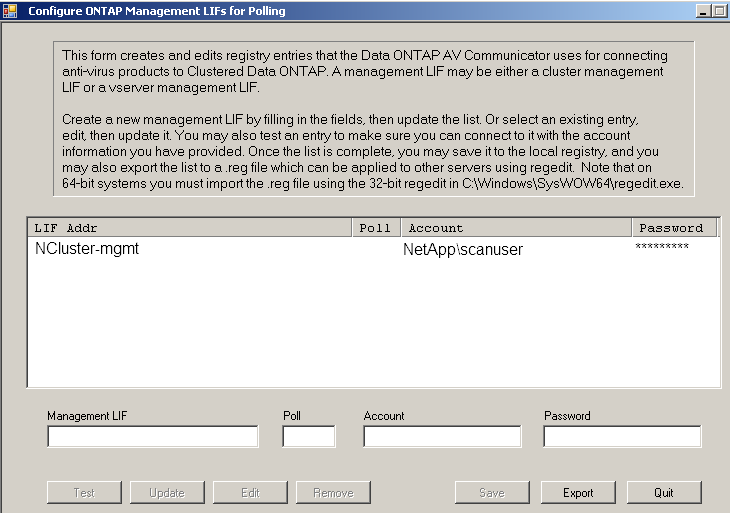

Start → All Programs → NetApp → ONTAP AV Connector → Configure ONTAP Management LIFs

В поле «Management LIF» вбиваем IP или DNS имя VSM или кластера: NCluster-mgmt или VSM01-mgmt.

В поле «Account» Вбиваем имя и пароль пользователя AD домена: NetApp\scanuser. Нажимаем кнопку «Test», затем «Update» и «Save», если тест прошел удачно.

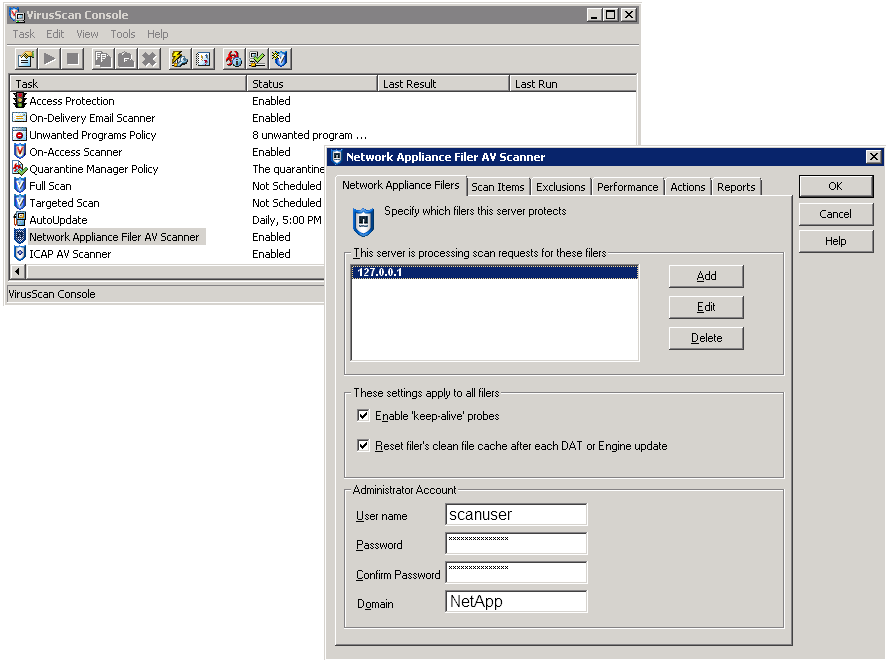

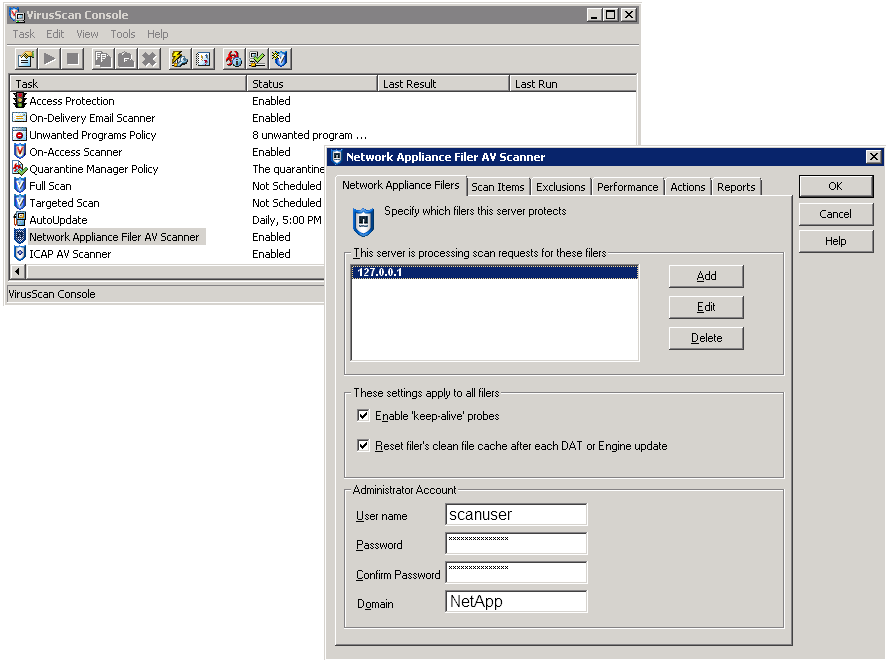

на каждом SCAN-сервере заходим как Администратора и запускаем: Windows taskbar — правой кнопкой миши на «McAfee menulet → Выбираем VirusScan консоль», в VirusScan консоли — открываем «Network Appliance Filer AV Scanner», далее идём на вкладку «Network Appliance Filer AV Scanner and Network Appliance Filers». В поле «This Server is processing scan request for these filers» создаём сервер при помощи кнопки «Add», в поле «имя сервера» вбиваем Значение «127.0.0.1» (не ONTAP!). Далее заполняем поля «Administrator Account», куда вписываем всё того же пользователя AD «scanuser», а в поле «Domain», отдельно от имени пользователя, вписываем домен, в нашем случае «NetApp».

И конфигурируем интеграцию: настраиваем off-box сканирование, включаем его, создаём и применяем политику сканирования:

Для работы FPolicy и Off-box Anti-Virus Scanning, со стороны СХД не требуется каких-либо Дополнительных лицензий, этот функционал присутствует в базовой поставке ONTAP. Со стороны ПО антивирусной защиты и ПО для расширенной работы с FPolicy могут потребоваться дополнительные лицензии, что можно уточнить у соответствующих вендоров и их партнёров-представителей.

Возможность интеграции NAS с антивирусной системой позволяет с одной стороны сгрузить нагрузку конечных клиентов, но и устраняет потенциальную угрозу заражения из-за невозможности поддерживания антивирусных баз всех клиентов в актуальном состоянии. А FPolicy ограничивает запись файлов, не предназначенных для хранения в корпоративной среде.

PS

Также обратите внимание на документ описывающий настройки безопасности ONTAP для усиления защиты (Security Hardening Guide for NetApp ONTAP 9).

Перевод на английский:

ONTAP & Antivirus NAS protection

Здесь могут содержаться ссылки на Habra-статьи, которые будут опубликованы позже.

Сообщения по ошибкам в тексте прошу направлять в ЛС.

Замечания, дополнения и вопросы по статье напротив, прошу в комментарии.

- Kaspersky

- Symantec

- Trend Micro

- Computer Associates

- McAfee

- Sophos

Кроме этого поддерживается расширенный функционал файл-скрининга (FPolicy), позволяющий ограничивать работы с файлами не только на основе их расширения, но и типа файла основываясь на заголовке внутри этого файла.

Сегодня я хотел бы подробнее остановиться на интеграции ONTAP с CIFS(SMB) шарой и антивирусной системой McAfee. Которая в принципе похожим образом устроена и с другими антивирусными системами.

- Для настройки интеграции нам понадобится несколько компонент:

- Microsoft Windows Server 2008 и выше

- СХД с прошивкой ONTAP (на базе аппаратной платформы NetApp FAS или в виде виртуальной машины ONTAP Select или ONTAP Cloud в облаке Amazone/Azure)

- McAfee VirusScan Enterprise for Storage. Скачать VSEfS здесь

- Для сканирования используется SMB 2 и старше, версия 1.0 не поддерживается.

- NetApp ONTAP AV Connector. Скачать AV Connecor здесь

Более подробно обращайтесь в матрицу совместимости.

Схема взаимодействия антивируса при запросе от SMB клиента к NAS.

Подготовка

В соответствии с нижеприведённой схемой нужно установить и настроить все компоненты ПО, для интеграции с NAS.

VSEfS

Устанавливаем McAfee VSEfS, который может работать в двух режимах: как самостоятельный продукт или как продукт, управляемый McAfee ePolicy Orchestrator (McAfee ePO). В этой статье я рассмотрю режим работы «самостоятельный продукт». Для установки McAfee VSEfS понадобится уже установленные и настроенные:

- McAfee VirusScan Enterprise (VSE). Скачать VSE здесь

- McAfee ePolicy Orchestrator (ePO), не нужен если VirusScan используется как самостоятельный продукт

SCAN-сервер

Для начала создадим несколько SCAN серверов, чтобы балансировать нагрузку антивирусной проверки между ними. Каждый SCAN сервер будет установлен на Windows Server и включать следующие компоненты: McAfee VSE, McAfee VSEfS и ONTAP AV Connector. Для примера подготовим три таких сервера: SCAN1, SCAN2, SCAN3.

AD

Создаём пользователя scanuser в домене (в нашем примере домен «NetApp») с административными правами на серверах SCAN1, SCAN2, SCAN3.

ONTAP

Настроим ONTAP, создадим Cluster Management LIF и один VSM Management LIF. Включаем поддержку CIFS протокола и запускаем интеграцию с AD, создаём data-LIF'ы для доступа конечных пользователей к файловым шарам. Создаём файловую шару. Создадим пользователя scanuser для кластера и VSM, который будет аутентифицироваться в том же самом AD домене, что и SCANx сервера. Пускай Кластер будет доступен по менеджмент IP адресу с именем NCluster-mgmt, а менеджмент VSM IP адрес по имени VSM01-mgmt.

NCluster::> network interface create -vserver NCluster -home-node NCluster-01 -home-port e0M -role data -protocols none -lif NCluster-mgmt -address 10.0.0.100 -netmask 255.0.0.0 NCluster::> network interface create -vserver VSM01 -home-node NCluster-01 -home-port e0M -role data -protocols none -lif VSM01-mgmt -address 10.0.0.105 -netmask 255.0.0.0 NCluster::> domain-tunnel create -vserver VSM01 NCluster::> security login create -username netApp\scanuser -application ontapi -authmethod domain -role readonly -vserver NCluster NCluster::> security login create -username netApp\scanuser -application ontapi -authmethod domain -role readonly -vserver VSM01

ONTAP AV Connector

на каждом SCAN-сервере устанавливаем ONTAP AV Connector и запускаем настройку, по окончанию установщика вбиваем имя пользователя и пароль:

Если при приложении говорит «Access is denied», проверьте что UAC (Use Account Control) выключен, перезагрузите компьютер.

Start → All Programs → NetApp → ONTAP AV Connector → Configure ONTAP Management LIFs

В поле «Management LIF» вбиваем IP или DNS имя VSM или кластера: NCluster-mgmt или VSM01-mgmt.

В поле «Account» Вбиваем имя и пароль пользователя AD домена: NetApp\scanuser. Нажимаем кнопку «Test», затем «Update» и «Save», если тест прошел удачно.

McAfee Network Appliance Filer AV Scanner Administrator Account

на каждом SCAN-сервере заходим как Администратора и запускаем: Windows taskbar — правой кнопкой миши на «McAfee menulet → Выбираем VirusScan консоль», в VirusScan консоли — открываем «Network Appliance Filer AV Scanner», далее идём на вкладку «Network Appliance Filer AV Scanner and Network Appliance Filers». В поле «This Server is processing scan request for these filers» создаём сервер при помощи кнопки «Add», в поле «имя сервера» вбиваем Значение «127.0.0.1» (не ONTAP!). Далее заполняем поля «Administrator Account», куда вписываем всё того же пользователя AD «scanuser», а в поле «Domain», отдельно от имени пользователя, вписываем домен, в нашем случае «NetApp».

Возвращаемся к ONTAP

И конфигурируем интеграцию: настраиваем off-box сканирование, включаем его, создаём и применяем политику сканирования:

NCluster::> vserver vscan scanner-pool create -vserver VSM01 -scanner-pool POOL1 -servers SCAN1,SCAN2,SCAN3 -privileged-users NetApp\scanuser NCluster::> vserver vscan scanner-pool show Scanner Pool Privileged Scanner Vserver Pool Owner Servers Users Policy -------- ---------- ------- ------------ ------------ ------- VSM01 POOL1 vserver SCAN1, NetApp\scanuser idle SCAN2,SCAN3 NCluster::> vserver vscan scanner-pool show -instance Vserver: VSM01 Scanner Pool: POOL1 Applied Policy: idle Current Status: off Scanner Pool Config Owner: vserver List of IPs of Allowed Vscan Servers: SCAN1, SCAN2, SCAN3 List of Privileged Users: NetApp\scanuser NCluster::> vserver vscan scanner-pool apply-policy -vserver VSM01 -scanner-pool POOL1 -scanner-policy primary NCluster::> vserver vscan enable -vserver VSM01 NCluster::> vserver vscan connection-status show Connected Connected Vserver Node Server-Count Servers --------- -------- ------------ ------------------------ VSM01 NClusterN1 3 SCAN1, SCAN2, SCAN3 NCluster::> vserver vscan on-access-policy show Policy Policy File-Ext Policy Vserver Name Owner Protocol Paths Excluded Excluded Status --------- --------- ------- -------- ---------------- ---------- ------ NCluster default_ cluster CIFS - - off CIFS VSM01 default_ cluster CIFS - - on CIFS

Лицензии

Для работы FPolicy и Off-box Anti-Virus Scanning, со стороны СХД не требуется каких-либо Дополнительных лицензий, этот функционал присутствует в базовой поставке ONTAP. Со стороны ПО антивирусной защиты и ПО для расширенной работы с FPolicy могут потребоваться дополнительные лицензии, что можно уточнить у соответствующих вендоров и их партнёров-представителей.

Выводы

Возможность интеграции NAS с антивирусной системой позволяет с одной стороны сгрузить нагрузку конечных клиентов, но и устраняет потенциальную угрозу заражения из-за невозможности поддерживания антивирусных баз всех клиентов в актуальном состоянии. А FPolicy ограничивает запись файлов, не предназначенных для хранения в корпоративной среде.

PS

Также обратите внимание на документ описывающий настройки безопасности ONTAP для усиления защиты (Security Hardening Guide for NetApp ONTAP 9).

Перевод на английский:

ONTAP & Antivirus NAS protection

Здесь могут содержаться ссылки на Habra-статьи, которые будут опубликованы позже.

Сообщения по ошибкам в тексте прошу направлять в ЛС.

Замечания, дополнения и вопросы по статье напротив, прошу в комментарии.