Хабр Курсы для всех

РЕКЛАМА

Практикум, Хекслет, SkyPro, авторские курсы — собрали всех и попросили скидки. Осталось выбрать!

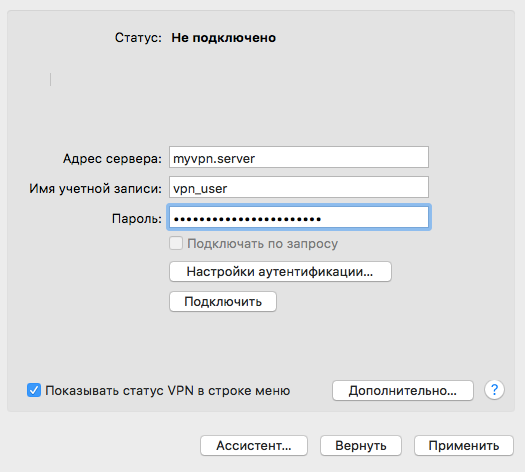

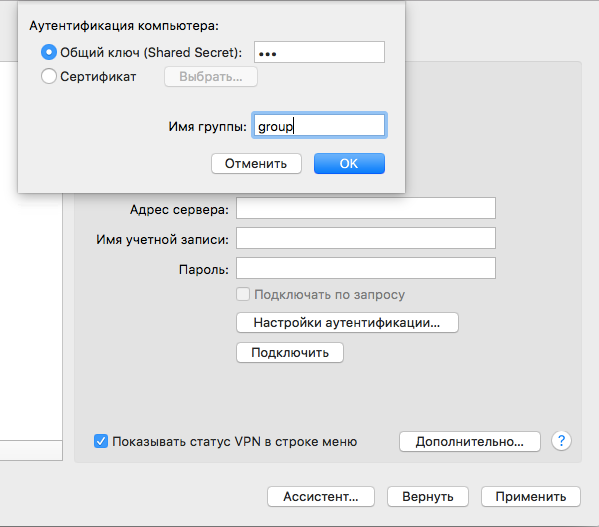

как минимум из-за PKIНе хотите PKI — берете сертификат Let's Encrypt или WoSign, или любой другой, который вам нравится, кидаете его на сервер, а аутентификацию делаете по логину/паролю. И это работает на iOS, Android, Blackberry, Windows, OS X и Linux, про Windows Phone не помню.

С маком оно работать не захотело, много ошибок в логах и полное отсутствие понимания, что же именно происходит при ошибке -26432.Надо смотреть ошибки на серверной стороне, они более вменяемые. Конфигурация из моей инструкции вполне себе работает на OS X и iOS.

Конечно это сложнее, чем установить CA, выставить ему доверие, установить клиентский сертификат и ключ и еще настроить само соединение, где полей поболее будет.Неуместный, с моей точки зрения, сарказм. Вы можете так же в почте хранить .mobileconfig, и достаточно будет просто кликнуть по нему, а не копировать строчки туда-сюда. Хотя никто вам не запрещает сделать .mobileconfig и для вашей текущей конфигурации.

Неуместный, с моей точки зрения, сарказм

Надо смотреть ошибки на серверной стороне, они более вменяемые. Конфигурация из моей инструкции вполне себе работает на OS X и iOS.

scutil --dns

DNS configuration

resolver #1

nameserver[0] : 8.8.8.8

nameserver[1] : 2001:4860:4860::8888

if_index : 7 (ipsec0)

flags : Request A records, Request AAAA records

Reachable, Transient Connection, Connection Required, Automatic Connection On Demand

resolver #2

domain : local

options : mdns

timeout : 5

flags : Request A records, Request AAAA records

Not Reachable

order : 300000

resolver #3

domain : 254.169.in-addr.arpa

options : mdns

timeout : 5

flags : Request A records, Request AAAA records

Not Reachable

order : 300200

resolver #4

domain : 8.e.f.ip6.arpa

options : mdns

timeout : 5

flags : Request A records, Request AAAA records

Not Reachable

order : 300400

resolver #5

domain : 9.e.f.ip6.arpa

options : mdns

timeout : 5

flags : Request A records, Request AAAA records

Not Reachable

order : 300600

resolver #6

domain : a.e.f.ip6.arpa

options : mdns

timeout : 5

flags : Request A records, Request AAAA records

Not Reachable

order : 300800

resolver #7

domain : b.e.f.ip6.arpa

options : mdns

timeout : 5

flags : Request A records, Request AAAA records

Not Reachable

order : 301000

DNS configuration (for scoped queries)

resolver #1

search domain[0] : zhovner.com

nameserver[0] : 192.168.33.12

if_index : 5 (en1)

flags : Scoped, Request A records

Reachable, Directly Reachable Address

resolver #2

nameserver[0] : 8.8.8.8

nameserver[1] : 2001:4860:4860::8888

if_index : 7 (ipsec0)

flags : Scoped, Request A records, Request AAAA records

Reachable, Transient Connection, Connection Required, Automatic Connection On Demand

Второй — требует сертификатов и сильно сложной настройки на стороне клиента, что тоже нехорошо.

INFO: login failed for user "<user_name>"

ERROR: Attempt to release an unallocated address (port 0)

ERROR: mode config 6 from <ip_client_mac>[57550], but we have no ISAKMP-SA.

ERROR: unknown Informational exchange received.

IPSec VPN для OS X и iOS. Без боли