Как проверить IPS? Infection Monkey vs Check Point

4 мин

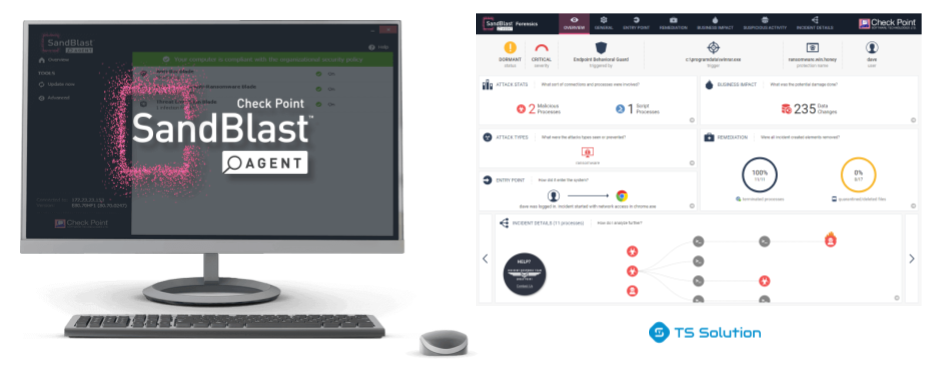

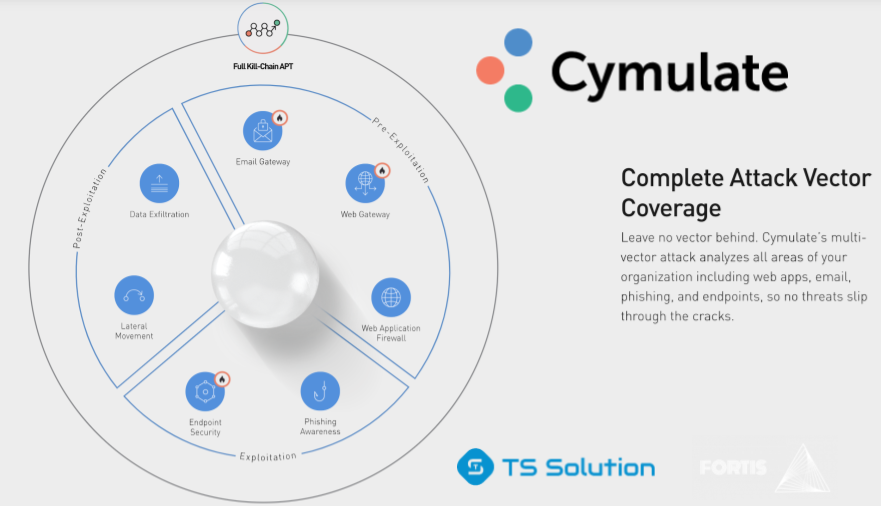

Три года назад мы публиковали статью “Online инструменты для простейшего Pentest-а”. Там мы рассказали про доступные и быстрые способы проверки защиты вашего периметра сети с помощью таких инструментов как Check Point CheckMe, Fortinet Test Your Metal и т.д. Но иногда требуется более серьезный тест, когда хочется “пошуметь” уже внутри сети (и желательно безопасно для инфраструктуры). Для этой цели может быть весьма полезным такой бесплатный инструмент как Infection Monkey. Для примера, мы решили просканировать сеть через шлюз Check Point и посмотреть, что увидит IPS. Хотя ничто не мешает вам провести аналогичный опыт и с другими решениями, чтобы проверить, как отрабатывает ваша IPS система или NGFW. Результаты под катом.