Современные пользователи различных устройств в большинстве своем — представители культуры потребления. Если что-то ломается, то владелец вещи просто ее выбрасывает, не задумываясь ни о возможности ремонта, ни о том, чтобы почистить девайс, убрав свои личные данные.

На свалку отправляются жесткие диски, полные данных, телефоны с контактными книжками и данными владельцев, а также умные устройства с сохраненными паролями и логинами. Поскольку редкий пользователь использует больше 2-3 логинов и паролей, то такие гаджеты могут стать для взломщиков источником ценной информации.

Несмотря на то, что такие гаджеты могут казаться просто мусором, но это, на деле, миниатюрные компьютеры с широким спектром возможностей, одна из которых — хранить ранее введенную информацию. И далеко не всегда эта информация безобидна для владельца. В качестве примера можно взять умную лампочку, которую проинспектировали на предмет информационной безопасности представители сайта Limited Results.

Участники эксперимента приобрели на Amazon умную лампочку LIFX за 30 евро и настроили при помощи соответствующего приложения. В частности, лампочку подключили к WiFi. Затем отключили и разобрали.

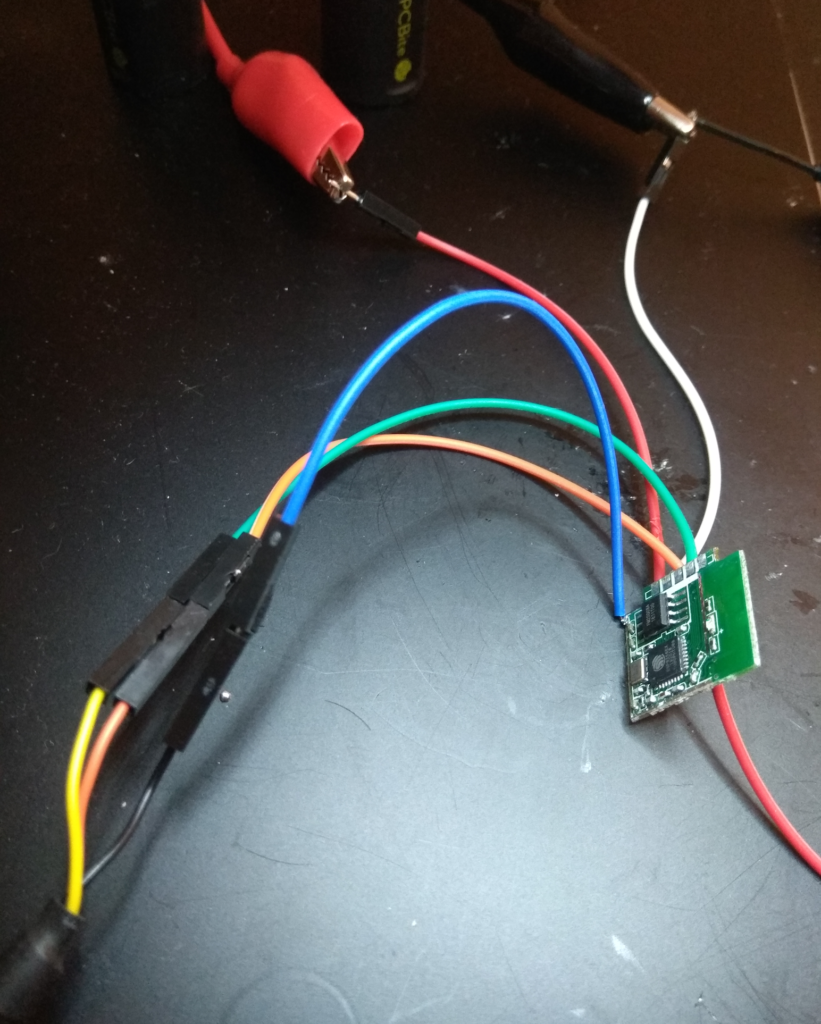

Целью специалистов была плата — пришлось изрядно потрудиться, чтобы ее достать и очистить от клея. Затем девайс идентифицировали, как основанный на ESP32D0WDQ6 мини-ПК. Даташит модуля есть здесь. SDK и инструменты доступны здесь.

Плату подключили к FT2232H и стали изучать.

Как оказалось, доступы от беспроводной сети хранились в открытом виде.

Кроме того, гаджет вообще никак не защищен от стороннего вмешательства. Ни шифрования, ни безопасной загрузки, ничего.

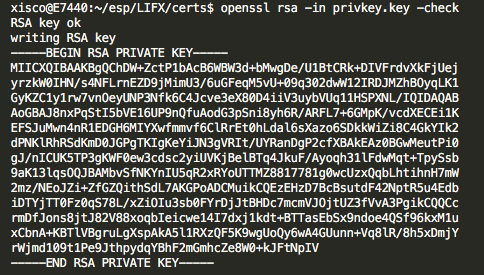

Более того, корневой сертификат и частный ключ RSA были также доступны. После этого изучение лампочки завершили.

К слову, специалист не выложил свои наработки сразу же после обнаружения всего этого. Он сообщил о проблеме производителю, выждал 90 дней и только после этого все опубликовал. Возможно, компания что-то изменила, а возможно — и нет. Как бы там ни было, недостаточная защищенность современных умных устройств — значительная проблема, о которой говорят и пишут вот уже много лет. Но, к сожалению, воз и ныне там.

Уязвимость умной лампочки именно этого производителя далеко не единична. В прошлом году представители уже названного выше сайта взломали устройство компании Tuya.

Точно так же, как и предыдущий экземпляр, лампа была установлена, подключена к беспроводной сети и проверена в работе. Здесь все оказалось отлично. После лампочку разобрали и подключили к ПК.

Точно те же проблемы:

- Доступы к беспроводной сети хранились в лампочке в открытом виде;

- DeviceID и ключ хранились аналогично. Таким образом, можно без проблем узнать MAC лампочки. Кроме того, локальный ключ требуется для сервиса Tuya Cloud, так что его можно загрузить и использовать с какой-либо целью. Как только deviceID и ключ оказываются в руках злоумышленника, тот получает возможность невозбранно управлять гаджетом.

После сборки лампочкой без проблем стали управлять, используя загруженные с нее данные.

В общем-то, проблема не только в лампочках. Аналогичным образом данные хранятся в разного рода умных гаджетах иного рода, включая камеры, колонки, холодильники, чайники, скороварки и т.п. Благодаря слабой защищенности девайсов взломщики без проблем формируют ботнеты, размер которых может достигать многих тысяч или даже миллионов устройств. Для этого используются зловреды, которые, в отличие от защиты smart-девайсов, становятся все более совершенными и опасными.