К прошедшему КодИБ Профи мы (Николай Казанцев, SECURITM и Семён Самохвалов, эксперт по ИБ) сделали игру для проведения штабных киберучений в службах информационной безопасности, которой хотим со вами поделиться. Далее описание игры, выводы по результатам проведенных игр и еще больше котеек.

Что такое киберучения?

В широком смысле киберучения — это репетиция действий по реагированию на инциденты безопасности. Бывают разные формы и способы их проведения.

Когда готовили мероприятие у нас была цель не просто провести киберучения и прокачать навыки реагирования на инциденты безопасности, но и развлечься ?, добавить в процесс игровой механики, получить максимум удовольствия и от игры и от ее проведения. Так увлеклись, что появилась вполне себе настолка со своей математикой и стратегиями игры.

Вы можете использовать нашу игру и материалы для проведения киберучений в своей компании, на митапах по ИБ, на встречах с коллегами по ИБ цеху за кружкой пенного.

По опыту, проведя несколько таких игр, оказалось что чем более неформальная обстановка, тем веселее проходит игра (кто бы сомневался).

Зачем проводить киберучения?

У киберучений, как у любой тренировки, много пользы, как минимум:

Проверка работоспособности планов реагирования на инциденты;

Совершенствование навыков ответственных лиц;

Выявление темных пятен в подготовке специалистов и инфраструктуре;

Формирование понимания последствий от инцидентов;

Сплочение команды реагирования;

Исполнение требований регуляторики и стандартов.

Какие требования регуляторов и стандартов закрываются киберучениями

Приказ ФСТЭК России № 31 от 14.03.2014 "Состав мер защиты информации и их базовые наборы для соответствующего класса защищенности автоматизированной системы управления":

ДНС.2 Обучение и отработка действий персонала в нештатных ситуациях

Приказ ФСТЭК России № 239 от 25.12.2017 "Состав мер по обеспечению безопасности для значимого объекта соответствующей категории значимости":

ДНС.2 Обучение и отработка действий персонала в нештатных ситуациях

CIS Critical Security Controls v8 (The 18 CIS CSC):

17.4 Establish and Maintain an Incident Response Process

Establish and maintain an incident response process that addresses roles and responsibilities, compliance requirements, and a communication plan. Review annually, or when significant enterprise changes occur that could impact this Safeguard.NIST Cybersecurity Framework:

RS.CO-1: Персонал знает свои роли и порядок действий, при выполнении мероприятий по реагированию

ГОСТ Р № ИСО/МЭК 27001-2021 от 01.01.2022 "Информационная технология. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Требования - Приложение А":

A.16.1.1 Обязанности и процедуры Мера обеспечения информационной безопасности: Должны быть установлены обязанности и процедуры менеджмента для обеспечения уверенности в быстром, эффективном и надлежащем реагировании на инциденты информационной безопасности

CIS Critical Security Controls v7.1 (SANS Top 20):

CSC 19.1 Document Incident Response Procedures

Ensure that there are written incident response plans that define roles of personnel as well as phases of incident handling/management.SWIFT Customer Security Controls Framework v2022:

7.1 Cyber Incident Response Planning

О чем игра

Несколько команд соревнуются кто лучше отреагирует на набор инцидентов безопасности (кейсов). У всех команд одинаковая легенда (компания) и одни и те же инциденты, но разные системы защиты и обстоятельства (риски). Систему защиты каждая команда создаёт сама, а риски распределяются случайным образом.

Команды голосуют за ответы друг друга, могут тратить баллы на контрмеры к рискам.

В чем смыслы

Команды разбирают одни и те же инциденты, поэтому другим командам понятна ситуация и интересно/полезно слушать выступления других команд.

При этом за счёт разных наборов защитных мер и рисков у каждой команды - реагирование на инциденты получается у каждого своё, что позволяет избавиться от копипаста ответов и взглянуть на инциденты под разным углом.

А возможность самим создать систему защиты (выбрать наборы защитных мер) в начале игры - позволяет командам проявить себя не только в реагировании но и проектировании.

Реквизит

Листы голосований

Листы систем защиты

Листы ответов

Карточки рисков

Подробные правила игры

3–5 команд по 3–7 человек.

1–12 раундов (кейсов, инцидентов).

Цель команды — набрать максимальное число баллов.

У всех команд одинаковая легенда, но разные:

Возможности (защитные меры);

Обстоятельства (карточки рисков).

Задача команды в каждом раунде — Составить и презентовать план действий по реагированию на инцидент.

По завершении раунда:

Команды голосуют за выступления друг друга (0–5 баллов);

Команды передают по кругу 1 любую карточку риска.

Варианты усложнения и изменения игры:

После определенного раунда можно объявить модернизацию системы защиты и заменить листы защитных мер;

Можно передавать по несколько карточек рисков за раунд.

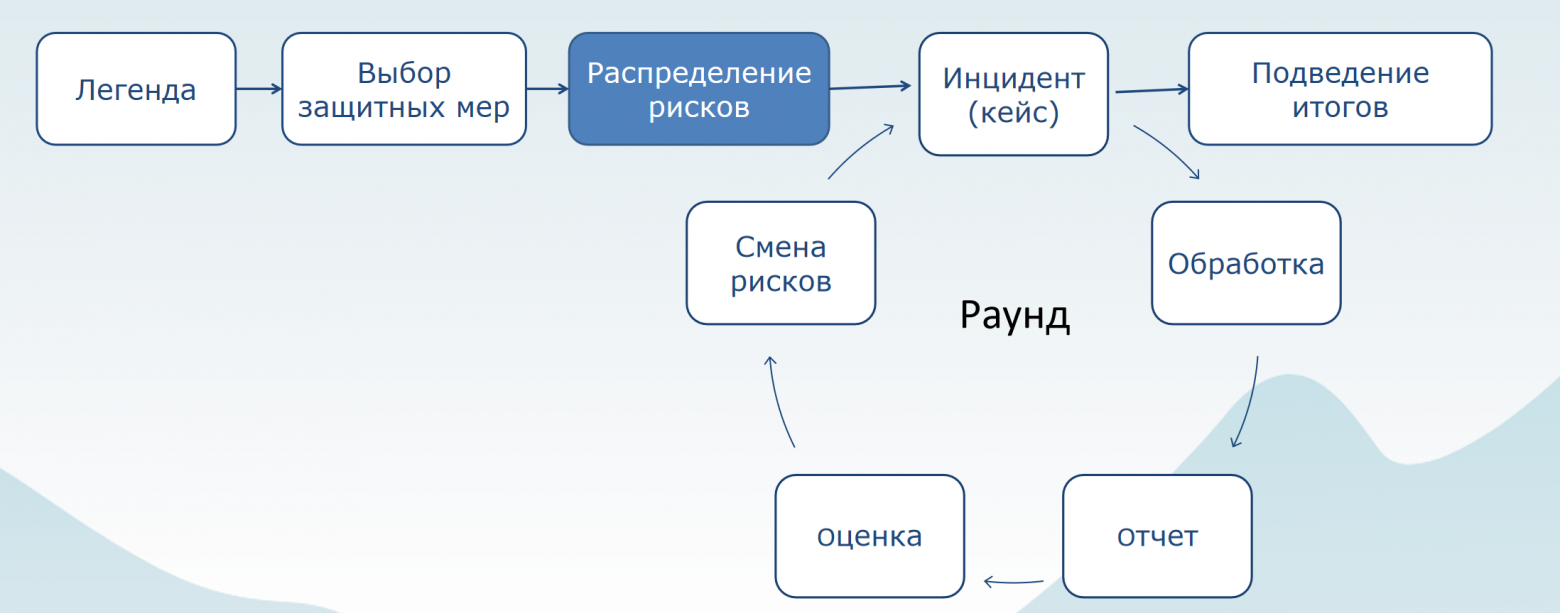

Алгоритм проведения игры

Подготовка

Команды придумывают себе названия и вписывают в Листы голосованийЛегенда

Ведущий озвучивает контекст организации, на примере которой будут проходить кейсыПроектирование системы защиты

Команды выбирают наборы защитных мер на Листе системы защитыРаспределение обстоятельств

Ведущий раздает командам Карточки рисков по 3-5 на командуРаунды (2-12 за игру)

Ведущий зачитывает кейс (инцидент)

Команды в течение 5 минут обсуждают и готовят ТОП-5 действий по реагированию на инцидент, вписывают их в Листы ответов.

Применение карточек рисков

Команды могут отменить карточку риска реализовав контрмеру и потратив баллы (указаны на карточке)

Если у команды есть карточка риска связанная с удалением защитной меры - нужно вычеркнуть 1 защитную меру из своей системы защитыОтчет

Каждая команда по очереди зачитывает свои ТОП-5 действий

Если в действиях используются средств защиты - они должны быть среди приобретенных командой (записанных на Листе системы защиты). Если на действия влияют карточки рисков то команда описывает их.Голосование

Каждая команда голосует за выступления других команд вписывая результаты в Лист голосованийСмена обстоятельств

Команды по кругу передают 1 любую карточку риска в соседнюю команду

Подведение итогов

Выигрывает команда набравшая наибольшее кол-во баллов. Суммируются голосования команд друг за друга и вычитаются баллы потраченные на отменение карточек рисков

Примеры кейсов

На следующий день после объявления частичной мобилизации вы узнаете, что администратор, ответственный за настройку средств защиты информации, с правами доменного администратора написал заявление на увольнение, передал его через родственников в организацию и уже выехал за пределы страны. Ваши действия?

Спустя месяц после отъезда администратора ИБ за границу, пробегая по новостным лентам вы натыкаетесь на пост, в котором есть информация о взломе вашей организации и о том, что хакеры выложили архив с данными, объемом более 3 Гб, в сеть Интернет, на сайты недружественных стран. Ваши действия?

Утром в понедельник вы обнаружили что к вашему публичному терминальному серверу на Windows 2008 получил доступ злоумышленник. Все выходные хакер использовал ваш сервер как площадку для проведения незаконных финансовых операций (переводы денег с украденных карт и интернет-кошельков). Прямо сейчас - ничего не происходит. Через этот сервер ваши работники получают удаленный доступ в компанию. Ваши действия?

Выводы

По результатам проведенных игр:

Хорошим решением стала возможность создать свою систему защиты в начале игры. Команды, в процессе выбора защитных мер, создавали свой собственный контекст, участники знакомились и синхронизировались друг с другом до начала раундов. А в случае нехватки каких то инструментов для обработки инцидента — было некому предъявить, сами виноваты.

Наличие карточек рисков и защитных мер создавало рамки, не позволяло командам слишком фантазировать в своих планах обработки инцидентов. Например, нельзя было проанализировать логи DLP если она не была куплена на этапе проектирования системы защиты, или если сыграл риск на уничтожение базы DLP.

Важен контроль тайминга. Иначе, особенно если устраивать обсуждения после выступлений каждой команды, прогнать больше 4–5 раундов за 2 часа не получится.

Чем неформальнее обстановка — тем интересней игра. В баре играть оказалось намного веселее чем в конференц‑зале.

Хочу поиграть

Все материалы выложили вот сюда, в карточку игры, на нашу платформу управления процессами ИБ, там бесплатный доступ по Community‑подписке. Там же будем докидывать новые кейсы и карточки рисков. Используйте, если решите провести игровые киберучения самостоятельно. Одно условие — не для коммерческого использования.

А появятся идеи по улучшению игры — накидывайте? У нас в планах еще не раз поиграть в нее на ИБ конференциях и митапах.

А при чем тут коты?

Первую игру мы провели на конференции Код ИБ Профи, которая прошла на байкале в марте 2023. Кот — логотип конференции Код ИБ, а льды — обязательная составляющая байкала в марте. Да и играть так веселее.