Как я чуть не положил домен заказчика ZeroLogon’ом, или почему некоторые пентестеры опаснее хакеров

Контроллер домена лежит. Терминальные серверы уходят в синий экран один за другим, а триста сотрудников молча смотрят на неработающие АРМ. Это не атака хакеров. Это начался пентест.

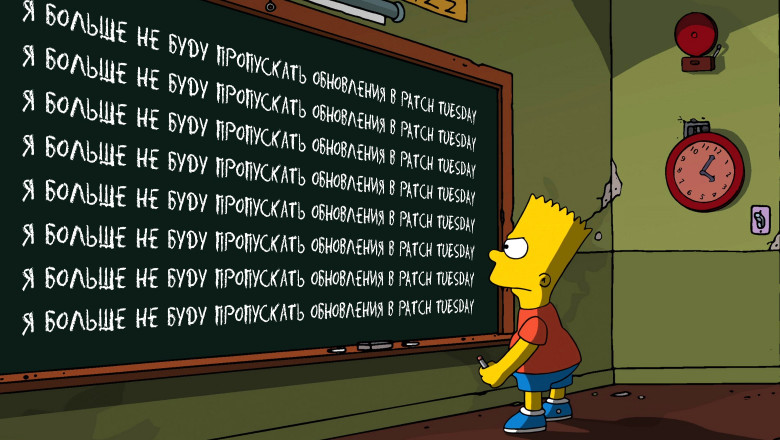

К сожалению, такие истории иногда случаются. Один неосторожный запуск эксплойта, слишком агрессивное сканирование в пиковые часы или использование незнакомого инструмента в проде — и вот уже тестирование на проникновение приносит больше реального ущерба, чем гипотетическая угроза.

Меня зовут Дмитрий Калинин, я руковожу отделом по работе с уязвимостями информационных систем в Бастионе, и за годы практики я видел достаточно ошибок. Включая свои собственные.

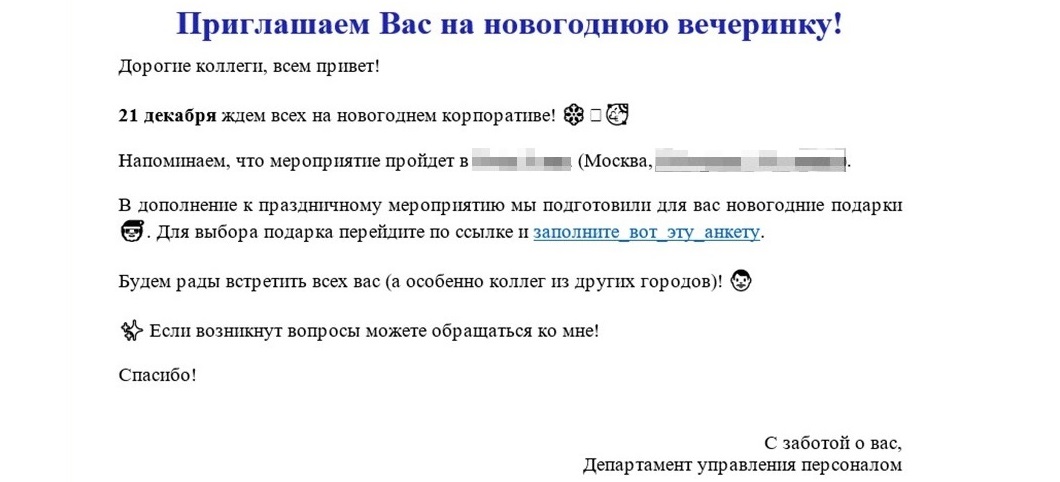

Дальше расскажу реальные истории о том, как ZeroLogon чуть не уничтожил домен заказчика, как утренний запуск Nmap парализовал офис на несколько часов, и почему некоторые пентестеры могут быть опаснее хакеров. А затем разберем, какие точки отказа в корпоративной сети ломаются первыми и как не превратить аудит безопасности в производственную катастрофу.