Хабр Курсы для всех

РЕКЛАМА

Практикум, Хекслет, SkyPro, авторские курсы — собрали всех и попросили скидки. Осталось выбрать!

Только скажите, зачем мне их _полезные_ функции о которых я не знаю?

Access is denied.

0 file(s) moved.

чем отличается компрессор исполняемых файлов от вируса?

А система parient control'а от sms-локера?

Речь идёт про корпоративную сеть и управление ресурсами администратором.

fdisk имеет право доступа. А самописный mbreditor?

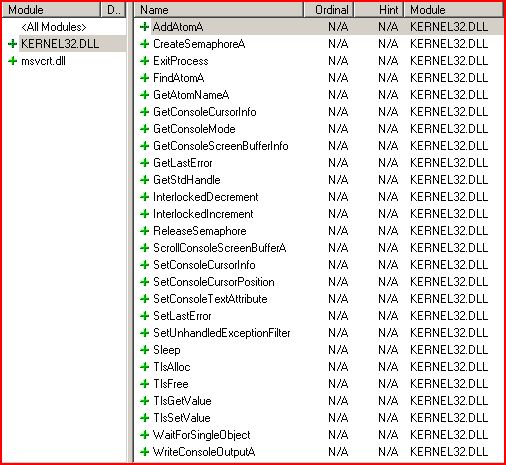

я не вижу разницы между upx и вирусом, который дописывает своё тело

rundll32.exe shell32.dll,Control_RunDLL Firewall.cpl

Windows-компьютер без антивирусов