Комментарии 46

github.com/dani-garcia/bitwarden_rs

Я считаю, для менеджера паролей критично прохождение независимоого аудита безопасности. Для официального сервера его делали дважды, а тут нет

Реализации можно чуть больше доверять

Про какую ты реализацию в итоге?

А он рекомендует использовать ту что rust :)

С end-to-end шифрованием по идее критичен только аудит клиента. К серверу же требования смягчаются до обеспечения целостности, предотвращения стороннего вандализма и не быть дырой для атаки на другой софт на той же машине. Понятно, что безопасности много не бывает, но всё-таки критичное — клиент.

Существует легковесная неофициальная имплементация серверного API Bitwarden на Rust. Хороший вариант для домашнего использования, у меня крутится уже год без проблем. Все клиенты и веб-морда работают.

А мог бы кто-нибудь написать чуть подробнее — как это всё завязано на «официалов»? А то вроде self-hosted и из исходников, но нужны какие-то id с оф.сервера? Как клиенты настраиваются на self-hosted сервер? Официальный iOS клиент из AppStore просто даст ввести адрес моего сервера вместо родного?

Да, и в статье это сказано.

Наверное туманно выразился. Что id от официалов нужен — видел, вопрос — для чего? Self-hosted сервер будет как-то связан с официальным? Или это просто лицензионный ключ чтобы посчитать self-hosted пользователей?

1) оповещений о критических уязвимостях

2) авторизации на их Push Relay серверах (синхронизация изменений вроде)

3) валидации платной лизенции

Источник: bitwarden.com/help/article/hosting-faqs/#q-what-are-my-installation-id-and-installation-key-used-for

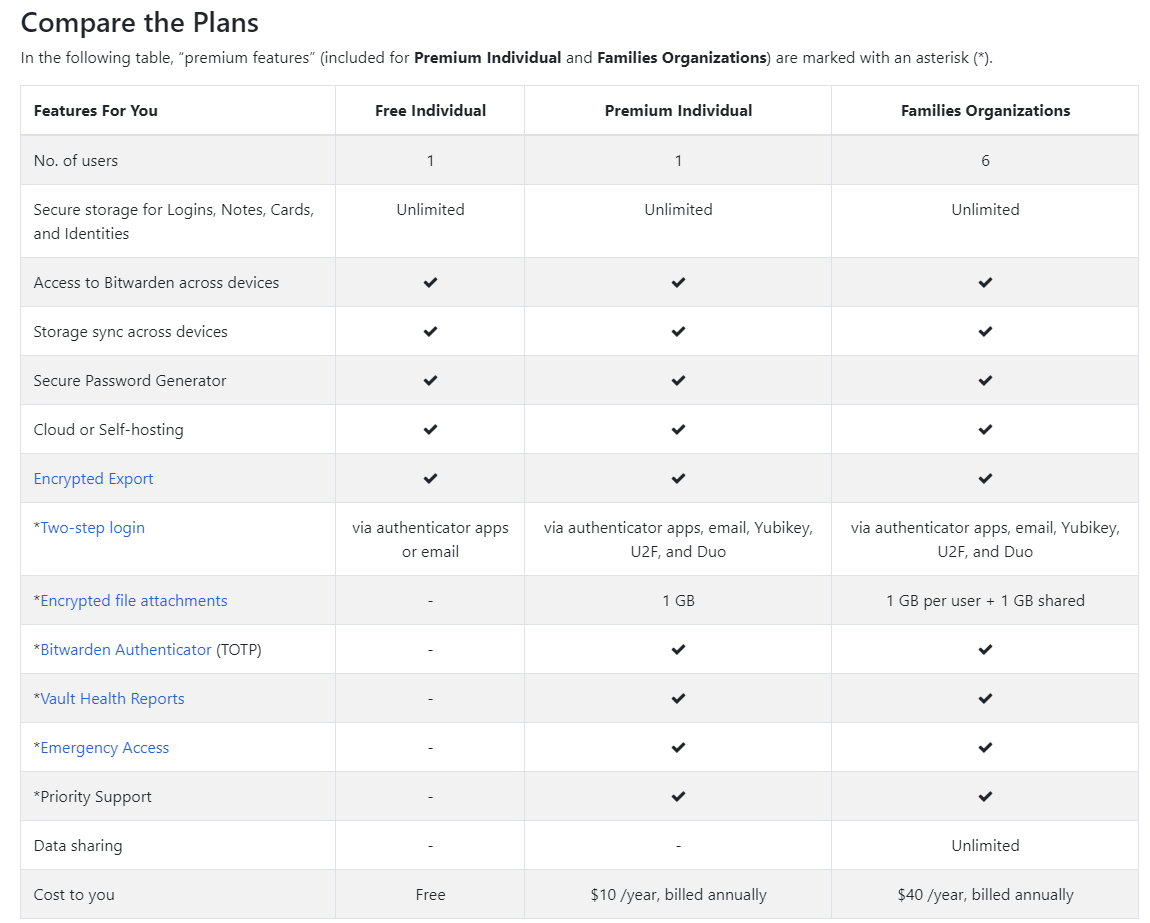

Из плюсов: гораздо меньшее потребление ресурсов и сразу открыты премиум фичи за которые надо платить (например 2FA).

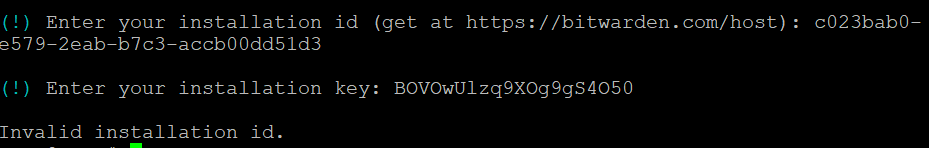

Дальше установщик запросит id и ключ установки.

Кто может объяснить, self-hosted решение разве предполагает получение каких-то ключей с оф. сервера резработчика? Без этого ключа, установка невозможна?

С информации на оф. сайте, выглядит это так, что нужно только чтобы собрать email адниминистраторов, для важных объявлений и не более того. Так ли это?

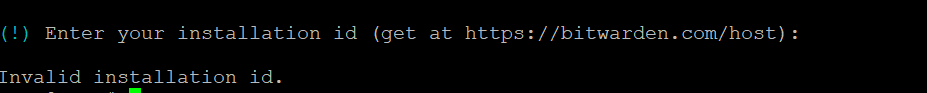

Если ввести неправильные значения:

Установка обрывается.

Если попытаться пропустить ввод:

Установка обрывается.

Похоже, не такое и self-hosted официальное решение у Bitwarden. Если их сайт перестанет работать, установить этот официальный «open-source» нельзя будет.

Однако, есть неофициальный сервер (без аудита безопасности) github.com/dani-garcia/bitwarden_rs

LDAP аутентификации

Разграничение по access листам (ACL — сетевикам одни пароли, админам доступны другие, хелпдеску третьи и т.п.)

Все есть за деньги. Об этом тактично умолчали, а жаль. Ну то есть фичи там есть, но все очень дико урезано. LDAP, SSO есть, бесплатно нет, но для этнерпрайза есть квота на целых 2 юзера.

https://bitwarden.com/help/article/about-bitwarden-plans/

github.com/hassio-addons/addon-bitwarden

Если на хостинге — то есть, вы создавая его там, на каком-то шаге, всё равно вводите *какой-то* мастер пароль, по которому можно будет расшифровать всё. Что мешает хостеру этот пароль перехватить? Сервер-то в его распоряжение и, по-умолчанию, нужно считать, что хостер видит всё. И где же тут безопасность-то? Вы свои пароли хостеру заливаете добровольно.

Что мешает хостеру этот пароль перехватить?

То, что этот мастер-пароль никогда не уходит за пределы клиента. Клиент занимается шифрованием и расшифровкой полностью самостоятельно.

отказать

www.passwordstore.org

Не требует никаких Docker, Kubernetes, AWS, OMG-technology. Гарантированно запустится где угодно, где есть gnupg и bash. Если настроить git-репозиторий, пароли можно _в_зашифрованном_ виде передавать по сети и иметь историю изменений. Unix-way в чистом виде, расшифрованный пароль можно запайпить другой программе, например mutt, mcabber, etc.

Я правильно понял, что self hosted решение, так же требует оплату лицензии?

В чем тогда опенсорсность?

Во-первых, не требует (платные только дополнительные плюшки). Во-вторых, опенсорсность и оплата никак не противоречат друг другу, никто не запрещает создателям опенсорсного софта требовать за него плату

Без дополнительных плюшек он бесполезен. Даже нет 2FA.

Тогда vaultwarden в помощь

А Bitwarden может как Roboform, сам запомнить без рукоприкладства форму, а потом ее заполнить в один клик при выборе сохраненных форм? И это не только паролей касается. Старый Roboform версии 7 был идеален, а новый - одни маты

Хостим Bitwarden — open-source менеджер паролей