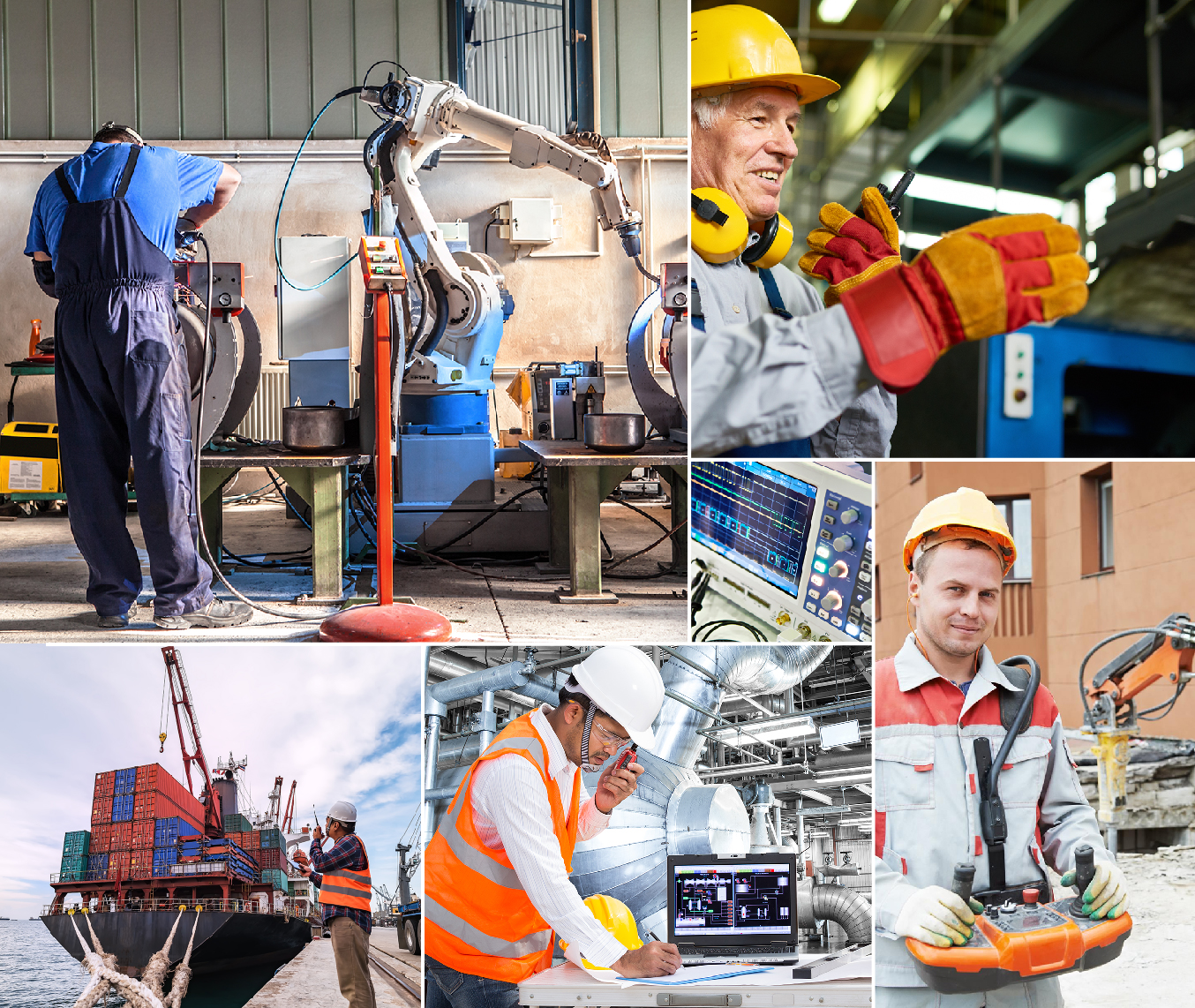

Как взломать завод: системы радиоуправления как слабое звено современного производства

6 мин

Компания Trend Micro выпустила исследование, в котором рассмотрела уязвимости системы дистанционного радиоуправления промышленного оборудования и то, насколько просто злоумышленники могут их использовать для атак на промышленные объекты

Недавно мы (специалисты Trend Micro) опубликовали результаты очередного исследования, которое на этот раз касается систем дистанционного радиоуправления, используемых для работы с промышленным оборудованием. В ходе исследования мы протестировали оборудование от семи крупных вендоров, чтобы найти уязвимости в системах его защиты, и способы, которыми преступники могут воспользоваться, желая перехватить управление этим оборудованием. И нашли, что характерно, и уязвимости, и способы. Потенциально их можно использовать для саботажа производства, воровства и даже шантажа.