24 марта Microsoft оперативно исправила уязвимость CVE-2023-28303 в приложении «Ножницы» (Snipping Tool) для Windows 10/11. В компании оценили этот баг по шкале CVSS в 3.3 балла (низкая степень опасности). Эксперты наоборот считают, что ошибка в «Ножницах» представляет собой серьёзную проблему конфиденциальности данных.

Если пользователь делится изображением, например кредитной картой с отредактированным номером, или отсылает обрезанное изображение, то получатель такого файла PNG может частично восстановить исходную версию скриншота.

Microsoft пояснила, что в Windows 10 в приложении «Ножницы» версии 10.2008.3001.0 и новее устранена уязвимость CVE-2023-28303. Для Windows 11 пользователям нужно обновиться в App Store до «Ножниц» версии 11.2302.20.0.

Microsoft поблагодарила разработчиков и исследователей Саймона Ааронса, Дэвида Бьюкенена и Криса Блюма, которые первые выявили проблему в приложении «Ножницы» и сообщили в расширенном отчёте в компанию об этой уязвимости.

23 марта Microsoft сообщила, что исправила баг в тестовой версии приложении «Ножницы» (Snipping Tool), когда инструмент для скриншотов в Windows 10/11 не удалял до конца старые данные из файла при обрезке и сохранении. «Мы знаем о проблеме в работе «Ножниц». В компании проводят расследование по этому инциденту. При необходимости мы примем меры, чтобы защитить клиентов», — заявил представитель Microsoft.

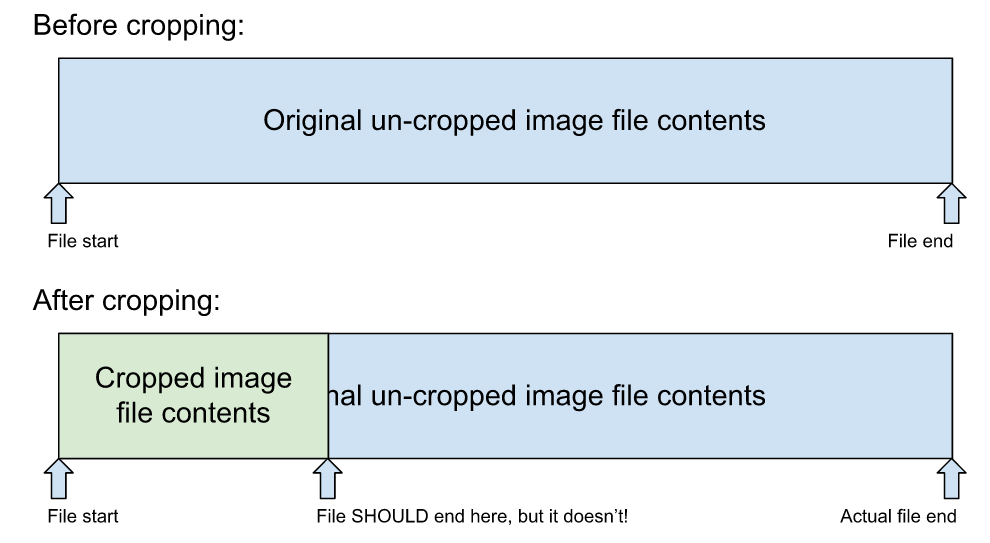

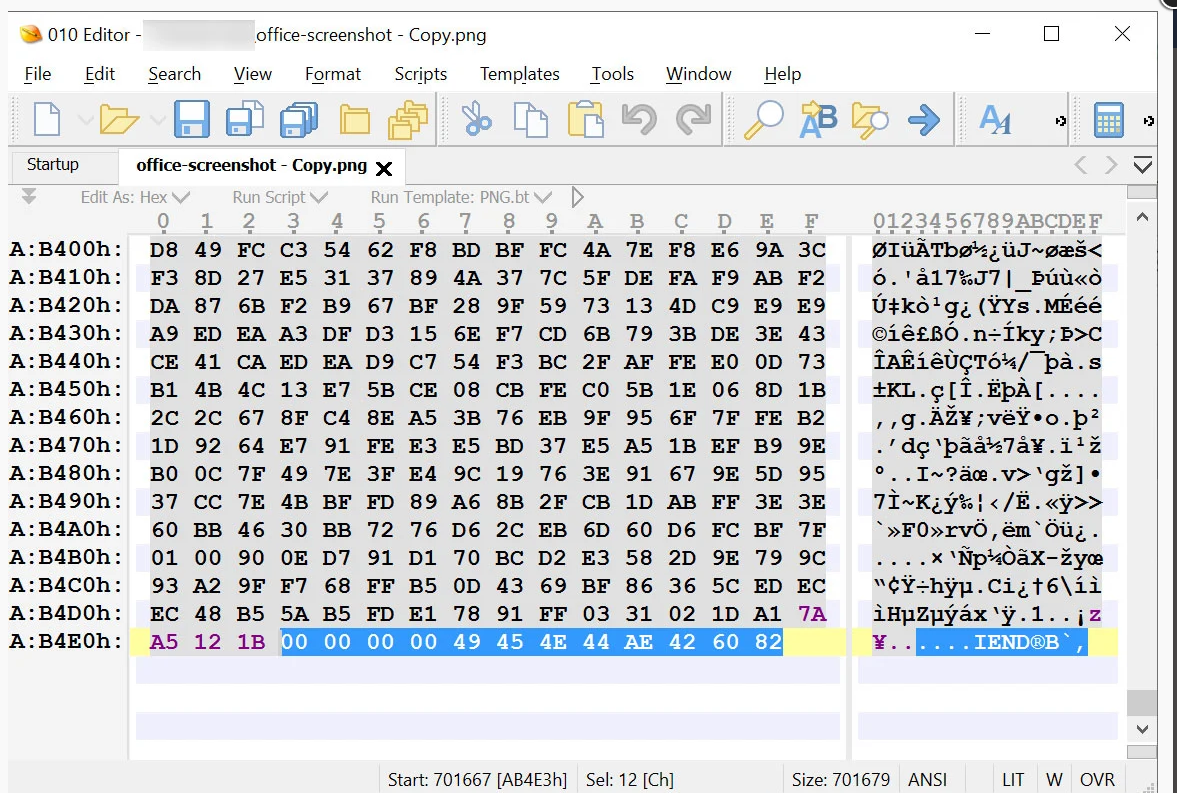

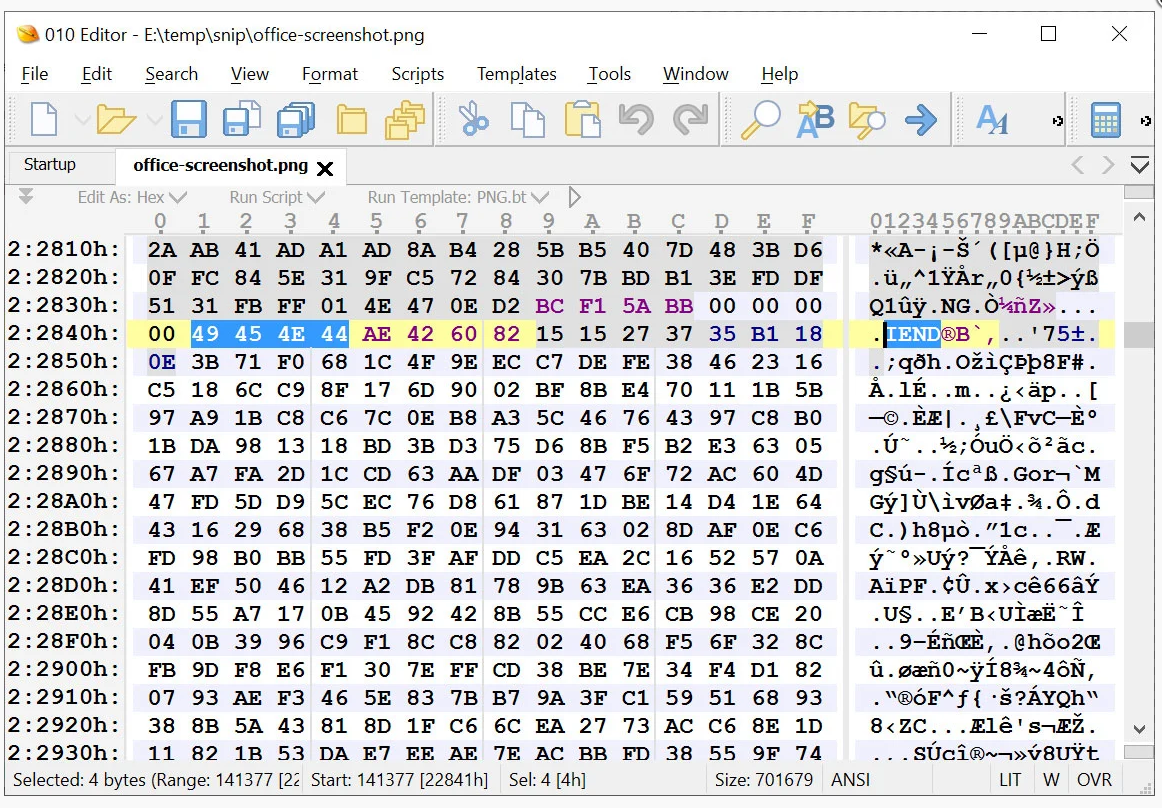

21 марта эксперты обнаружили, что в Windows 11 инструмент «Ножницы» (Snipping Tool) не удаляет старые данные из файла при обрезке изображения из скриншота и сохранении в формате PNG. А в случае, если пользователь с помощью этого инструмента пытается перезаписать другой файл PNG без редактирования, то размер файла увеличивается, так как туда добавляется информация после фрагмента PNG IEND.

Этот баг позволяет другим пользователям частично восстановить контент оригинального изображения, который был отредактирован с помощью «Ножниц».

Пример проблемы в «Ножницах».

Оригинальный скриншот (слева) и обрезка (справа).

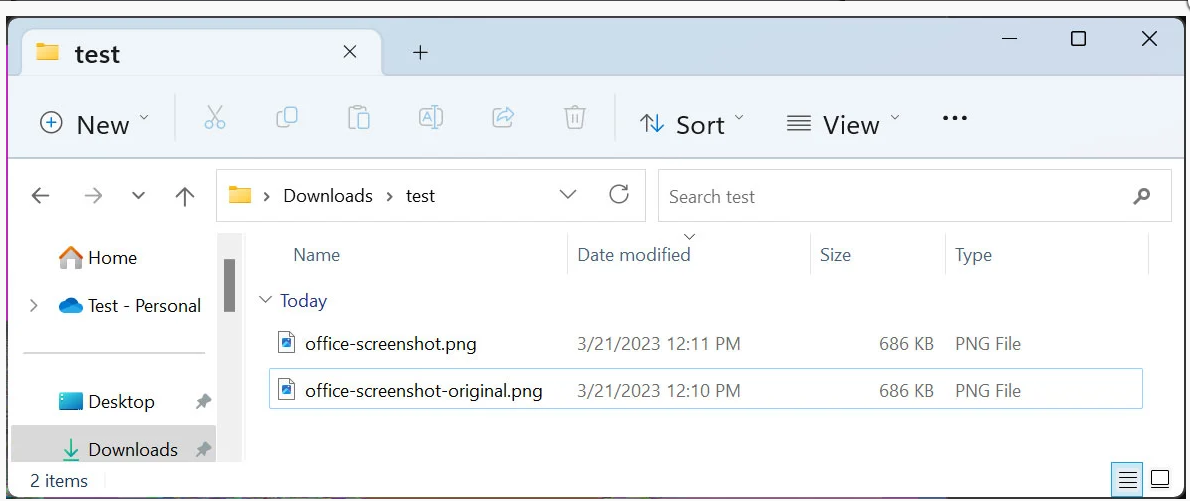

Оригинальный скриншот (слева) и обрезка (справа). Размеры файла PNG после обрезки и сохранения.

Размеры файла PNG после обрезки и сохранения. Восстановленный файл из обрезанного скриншота.

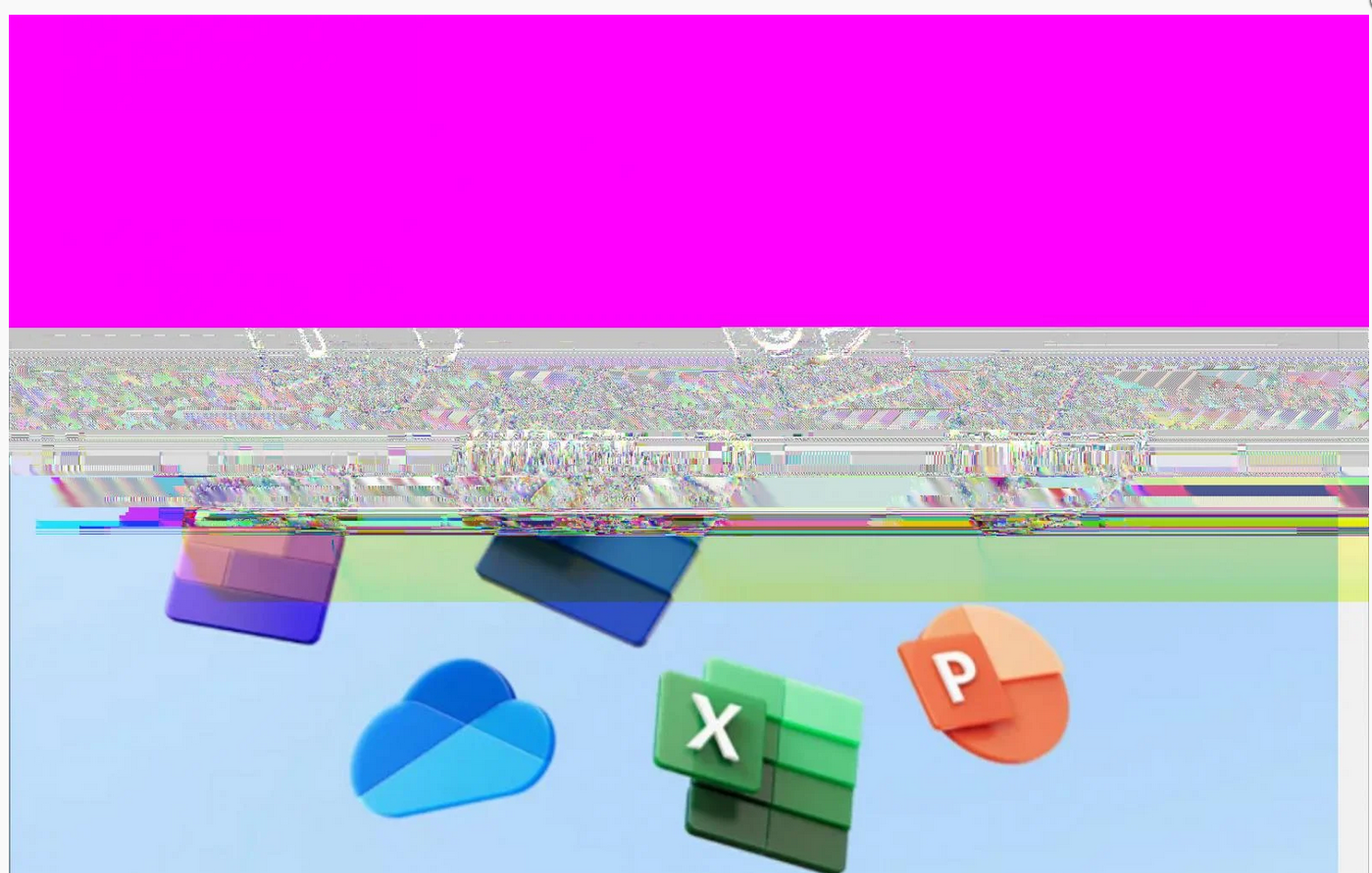

Восстановленный файл из обрезанного скриншота.Спецификация файла PNG требует, чтобы файл с изображением расширения PNG всегда заканчивался фрагментом данных IEND, при этом любые данные, добавляемые после него, игнорировались редакторами и средствами просмотра изображений.

При создании скриншота в стандартных редакторах и штатных инструментах обычно эта спецификация PNG разработчиками соблюдается правильно. Файл заканчивается IEND и не содержит данных после этого фрагмента.

При обрезке файла и пересохранении его в Windows 11 в инструменте «Ножницы» файл не соответствует спецификации PNG, там есть лишние данные после IEND.

При открытии такого файла просмотрщики изображений отображают только обрезанное изображение, поскольку после первого IEND они игнорируют остальные данные. Эксперты с помощью скрипта на Python смогли восстановить картинку из оставшихся данных в таком файле.

Ранее пользователи смартфонов Google Pixel (моделей от 3 до 7 версии) столкнулись с проблемой под названием aCropalypse. Это уязвимость (CVE-2023-21036) в штатном редакторе изображений Markup при обработке картинок в формате PNG. Из-за этого бага становится доступна информация из ранее отредактированного пользователем файла. То есть после выполнения команды Crop (обрезка) или ретуширования и сохранения изменений можно просмотреть оригинальный файл. Google в курсе этой уязвимости и присвоила багу высокий уровень опасности. Разработчики компании недавно выпустили патч против этой проблемы, он не исправляет ситуацию с ранее сохранёнными файлами.