Push-защита GitHub, предотвращающая утечки секретов, стала доступна всем разработчикам. Ранее функцией могли воспользоваться только клиенты с лицензией GHAS (GitHub Advanced Security).

В блоге компании рассказали, что за всё время функция push-защиты помогла предотвратить более 17 тыс. потенциальных утечек секретов и сэкономила более 95 тыс. часов на поиске секретов в коде и их удалении. Инструмент показал высокую эффективность и теперь доступен для всех общедоступных репозиториев.

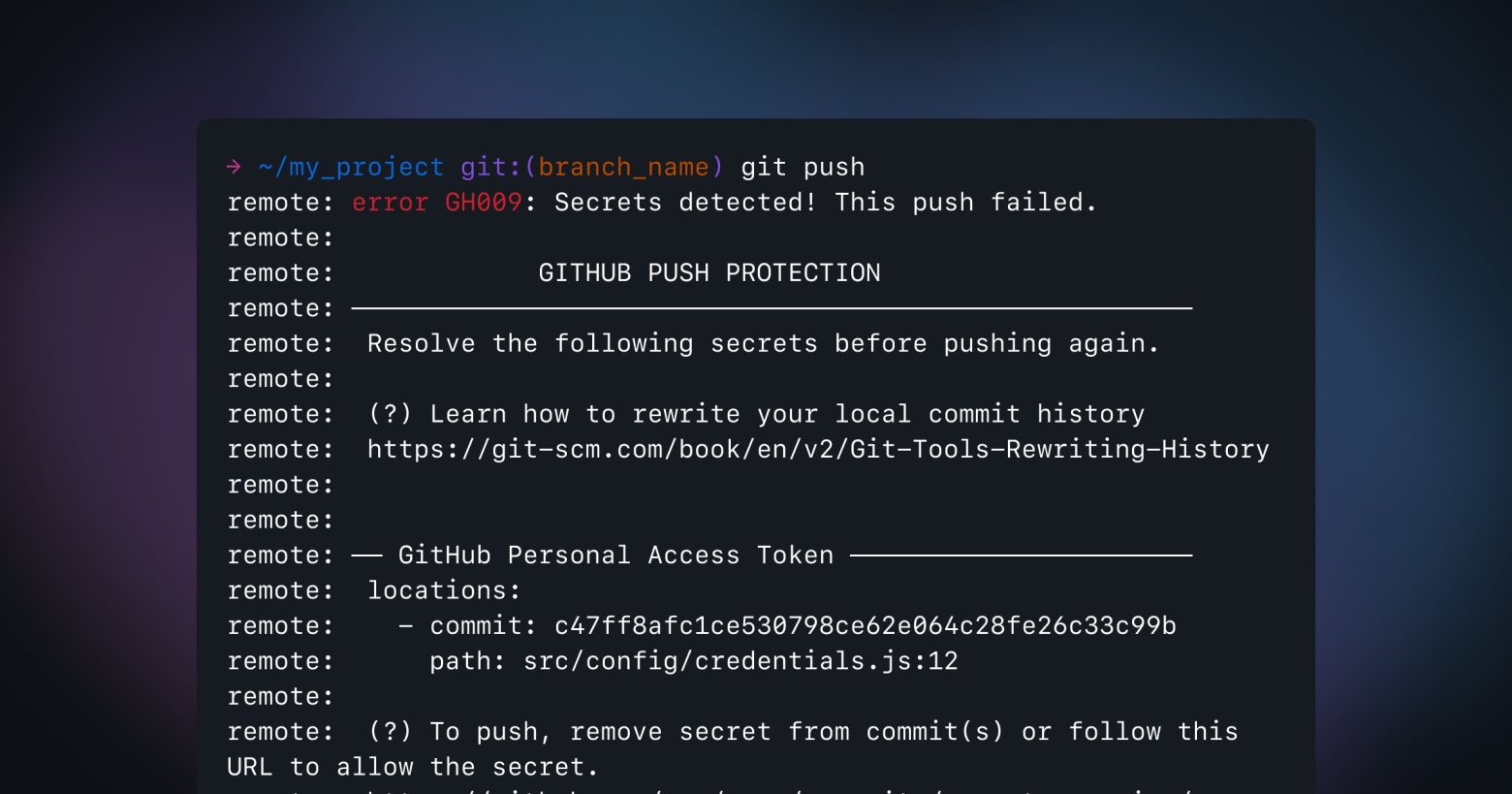

Push-защита сканирует код и выявляет строки кода, которые могут содержать чувствительные данные. Если разработчик отправляет для фиксации код с секретом, то система предупредит об этом, предоставив информацию о типе секрета, его местоположении в проекте и даст пошаговые советы для исправления. Защиту можно обойти, указав причину, по которой чувствительные данные должны оказаться в общем доступе.

Администраторы организаций могут отслеживать все факты обхода защиты с помощью журнала и видеть причины отказа от исправления ошибок. Это должно помочь минимизировать факты намеренной публикации чувствительных данных в компаниях.

Включить защиту можно в настройках организации, перейдя в раздел «Безопасность и анализ кода». Оповещения системы доступны в интерфейсе IDE или в терминале.