Банковское мошенничество стало частью повседневной жизни. Методы злоумышленников становятся все более изощренными: зачастую жертва не сразу понимает, что произошло.

Мы собрали несколько историй, рассказанных жертвами и находящихся в свободном доступе, и рассмотрели их с точки зрения действий злоумышленников. Также нам пригодились статьи webself о том, как он водил мошенников за нос. Подробности под катом.

Что происходит?

Многие истории похожи одна на другую: жертве звонят с номера банка (или очень похожего) и просят подтвердить транзакцию, которую, конечно же, никто не совершал. Если у жертвы возникают вопросы, мошенники умело втираются в доверие, сообщая подробности о финансах, которые в идеальном мире могут быть известны только банку и жертве. Деньги со счетов жертвы уходят на счет третьего лица, откуда они будут выведены впоследствии. У злоумышленников всегда есть запасные варианты на случай, если жертва сталкивается с трудностями или задает слишком много вопросов.

Мы не будем обсуждать, кто именно занимается такими делами, и оставим в стороне вопрос об этичности. Нас интересуют техническая сторона действий мошенников, а также способы защиты от них.

Информация предоставлена исключительно для ознакомления. Автор не несет ответственности за любой вред, который может быть причинен после прочтения этой статьи.

Откуда же злоумышленники берут данные потенциальных жертв? Ведь это не только ФИО и номер телефона, но и кодовое слово, состояние счетов и вкладов, последние транзакции. В даркнете есть теневые площадки, специализирующиеся на получении и продаже таких данных. Об этом подробно написано до нас.

Получив данные потенциальных жертв, мошенники должны создать легитимное прикрытие. Здесь у них есть, как минимум, два варианта: выбрать номер, очень похожий на номер банка, или подменить свой номер на номер банка.

Второй метод представляет куда большую опасность, так как жертва, погуглив, убедится, что номер принадлежит банку, и продолжит разговор.

Очевидно, что подмена номеров – это теневая услуга, которую оказывают десятки сервисов. Как правило, это делается с помощью SIP-телефонии, подвида IP-телефонии. Сервера, конечно же, находятся за пределами нашей страны, поэтому правоохранительные органы не будут расследовать их деятельность.

Дозвонившись до жертвы, мошенник начинает сессию социальной инженерии, цель которой – заполучить максимально возможную сумму денег. Если опустить нюансы, то можно разделить все кейсы на несколько групп:

- злоумышленник руководит действиями жертвы, заставляя ее пойти к банкомату, снять деньги и переложить их на "безопасный" счет, принадлежащий третьему лицу, которое, скорее всего, ни о чем не подозревает;

- злоумышленник вытягивает из жертвы как можно больше информации, с помощью которой можно получить доступ к личному кабинету (цифры с обратной стороны карты, коды из СМС и т. д.);

- злоумышленник, чтобы облегчить себе задачу, предлагает жертве установить TeamViewer или его аналог под видом помощи клиенту. Других действий от жертвы может и не потребоваться – все случится у нее на глазах, но без ее участия.

Обычно мошенники действуют по скрипту, который ветвится в зависимости от того, что говорит жертва. Это говорит об уровне подготовки мошенников и их целеустремленности :)

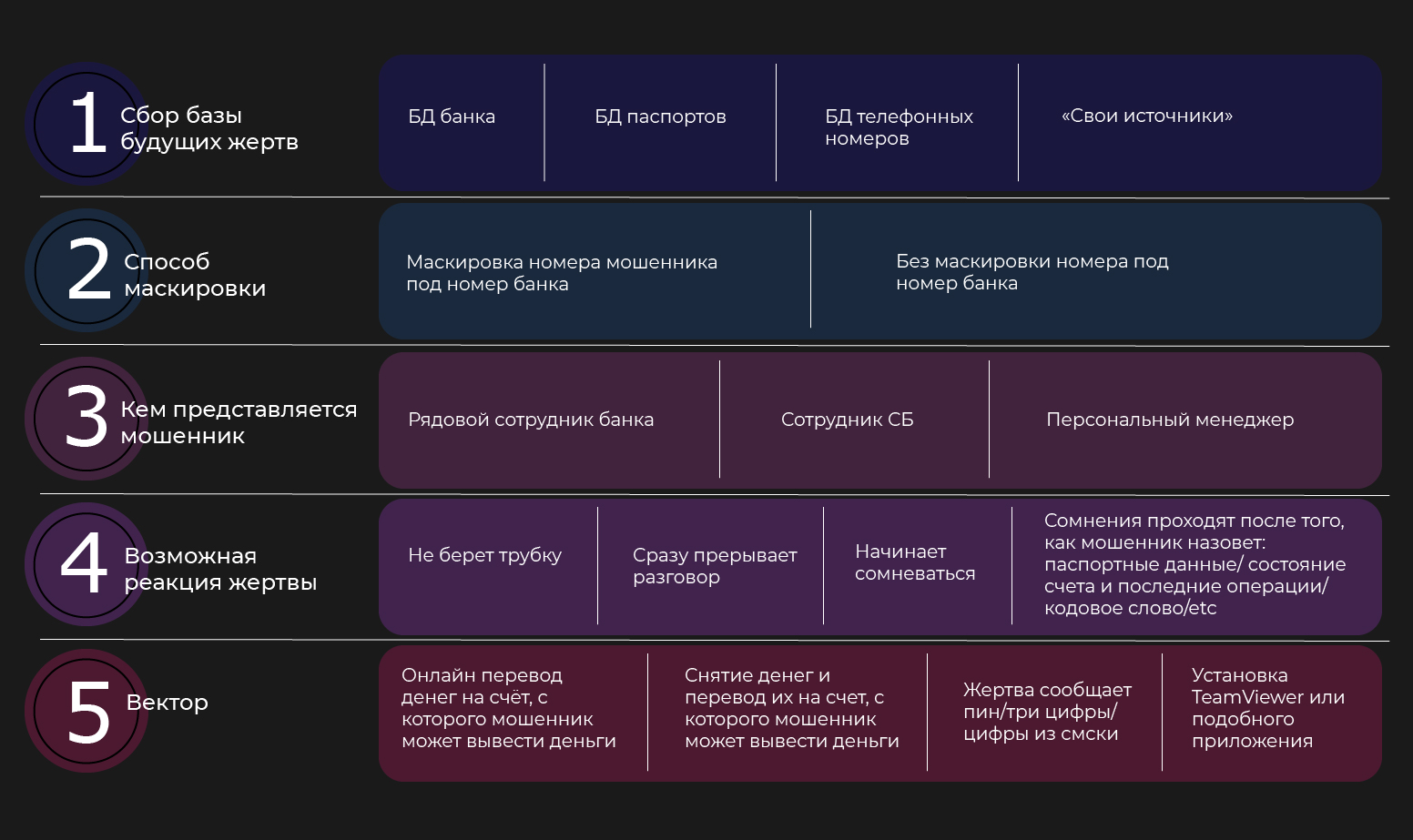

Мы попытались систематизировать наиболее распространенные действия мошенников. На схеме ниже приведены результаты.

Что же делать?

Теперь мы расскажем о нескольких способах защиты. Кому-то они покажутся очевидными, но постоянные успехи мошенников – хороший повод повторить много раз сказанное.

- Если поступил звонок с номера, похожего на банковский или идентичного ему, или же номер "левый", но звонящий упорно представляется банковским работником, следует отказаться от разговора. Затем можно самостоятельно позвонить по номерам, указанным на карте вашего банка, и узнать, звонили ли вам из банка, действительно ли с ваших счетов совершен перевод средств и т. д. Или же можно зайти в онлайн-банк, чтобы посмотреть транзакции по карте и состояние счетов и вкладов. В крайнем случае, сходите в отделение банка, если они у него есть.

P. S. Интересно, что в ситуациях, когда мошенники подменяют свой номер на номер банка с помощью SIP-телефонии, звонок на входящий номер (номер банка) в большинстве случаев приведет вас к разговору с сотрудником банка. Это возможно, потому что подмена номера работает только в одну сторону.

- Существует множество приложений, определяющих, является ли входящий звонок источником спама или развода. Но может быть и такое, что номер, с которого вам звонят, используется совсем недавно, поэтому он не будет определен как нежелательный.

- Всегда нужно помнить, что сотрудники банков не предлагают совершать никаких операций с деньгами, вроде переводов на счета "сотрудников" банка, снятия денег в банкоматах и их последующего внесения на чей-то счет, установки дополнительных программ и приложений на смартфон. Те, кто предлагает такое – 100% мошенники. Сотрудники банка не попросят поставить приложение вроде TeamViewer. Им это не нужно.

- Про СМС от банков много сказано не только самими банками, но и всеми, кому не лень. Скажем и мы: никому не сообщайте последовательности цифр из СМС, даже "роботам", с которыми предлагают поговорить мошенники, мотивируя это тем, что робот не человек, а значит "никто".

- Колл-центры разных банков никак не связаны друг с другом. Если вам представились банком Х, а вы сказали, что пользуетесь банком У, и вас тут же хотят перевести на линию этого банка, насторожитесь. А лучше сразу положите трубку.

На этом пока всё. Будьте внимательны.