Всем привет!

Сегодня в нашем эфире новый автор — Яков Филёвский, эксперт по социотехническому тестированию.

А вы точно психолог?

«Волк в овечьей шкуре», «беспринципный негодяй» — такие определения вряд ли рядовой человек может приписать психологу, даже если является «рецидивистом» на стереотипной кушетке лекаря душ. Но что, если я скажу вам, что добродушный человек с корочкой из сферы на стыке естественных и гуманитарных наук может доставить неприятности людям из технической сферы? В данной статье предложим новый взгляд на работу Red Team для создания самых изощрённых симуляций атак, в которых код заменяется эмоциями, а уязвимости скрываются не в ПО, а в человеческой психике. Давайте разбираться.

Когнитивные бэкдоры

Красная команда — это не только хакеры, шатающие исключительно сетевой периметр целевой организации. Порой многоуровневый этап «простукивания» архитектуры можно немного сократить, перепрыгивая (или, как в известном анекдоте про тестировщика, перелезая, перелетая, телепортируясь, проползая) через крепостную стену, и в этом им с радостью могут помочь сотрудники исследуемой компании, протянув руку. Но для этого что-то должно их убедить это сделать. Что? Как?

Так как эту статью могут читать не только профессионалы своего дела, то всё-таки раскроем парочку определений. С точки зрения психологии, мы сейчас ходим вокруг да около термина «манипуляция», или «манипулирование». Термин широко используемый, однако спорный (я заменил бы его на «социальное влияние», но это не кандидатская по психологии). Манипуляция, упрощённо, — это когда один человек заставляет другого что-то сделать. То есть это такое влияние, которое меняет поведение объекта. Обычно приписывают, что обязательно со злым умыслом, однако сам термин такого не предполагает, да и в целом границы его размыты, но не суть.

А вот более интересный нам термин — это «социальная инженерия». Он уже гораздо чаще употребляется в контексте информационной безопасности. Можно давать определения по К. Митнику, по К. Хэднаги и по многим другим учебникам, но схема остаётся одна — это (тоже) когда один человек заставляет другого что-то сделать, НО со следующими условиями:

1) манипуляция является скрытой, то есть использует психологические эффекты наподобие растиражированных «когнитивных искажений» неявным для жертвы образом (не под дулом пистолета);

2) манипуляция направлена напрямую на получение «измеримой» выгоды манипулятором.

Таким образом, психолог в Red Team становится «инженером доверия». Его работа — поиск уязвимостей в человеке «на уровне психики», по аналогии с сетевой моделью OSI. Для этого социальному инженеру необходимо создавать легенды, которые встраиваются в когнитивные фреймы жертв, активируя их шаблонные реакции. Так, стоп, понеслось, вот эти ваши психологические штучки... Фреймы — это что?

Ломаем рамки: теория фреймов

Был такой социолог Ирвинг Гофман (1922—1982). Так вот, так как психология и социология — науки в том числе (если не по большей части) описательные, то и Гофман решил взять да и зафиксировать наблюдаемое и попытался его объяснить. Он рассматривал фреймы как когнитивные структуры, которые люди используют для интерпретации социальных ситуаций [1]. Это шаблоны, определяющие:

как мы понимаем контекст («Это игра или реальность?»);

какие действия уместны в конкретной ситуации (например, поведение на собеседовании vs на вечеринке);

какие роли и правила действуют («Учитель задаёт вопросы, ученик отвечает»).

Пример из нашего контекста: сотрудник понимает, что письмо «от начальника» с требованием срочно отправить данные — часть фрейма «корпоративная коммуникация», подразумевающая ответ руководителю. Автоматизм, который связан с этим фреймом, может сыграть с сотрудником злую шутку, не проверь он правдивость сообщения.

Играем на эмоциях: эффект фрейминга

А ещё тут можно упомянуть «эффект фрейминга» по Д. Канеману и А. Тверски. Это когда люди принимают разные решения в зависимости от того, как сформулирована одна и та же информация, даже если объективные факты не меняются [2]. Люди склонны реагировать на информацию не рационально, а эмоционально. Например:

Негативный фрейм (акцент на потери/угрозы) вызывает страх или тревогу.

Позитивный фрейм (акцент на выгоду/безопасность) провоцирует доверие и спокойствие.

Это база, которой пользуются социальные инженеры (Ну, конечно, сами не осознавая, какая за этими эффектами лежит исследовательская работа!). Пример:

«Ваш аккаунт заблокирован! Подтвердите данные сейчас, чтобы разблокировать» — это негативный фрейм. Реакция: человек испытывает страх потерять доступ и действует импульсивно, не проверяя подлинность запроса.

«Подтвердите данные для безопасности вашего аккаунта» — это позитивный фрейм. Реакция: воспринимается как рутинная процедура, что снижает бдительность.

Теория фреймов является фундаментальной, и она постепенно дополняется и конкретизируется, адаптируясь к сегодняшним реалиям (например, исследуются фреймы социальных сетей [3]). Конечно, заниматься описанием можно бесконечно, поэтому теперь, понимая основы когнитивных уязвимостей, перейдём к практическому применению этих знаний в работе Red Team.

Минусы обыденного подхода

Привычный подход к социотехническим тестам в большинстве компаний-поставщиков такой услуги заключается в том, что пентестеры проводят их своими силами, массово и поверхностно. Типичный пример — это когда разворачивается инстанс Gophish и создаются 1–2 фишинговых сценария рассылки.

Gophish — это открытое (open-source) программное обеспечение, предназначенное для тестирования на устойчивость к фишинговым атакам и повышения осведомлённости о кибербезопасности. Оно позволяет организациям моделировать реалистичные фишинговые кампании, чтобы оценить, насколько сотрудники уязвимы к таким атакам, и обучить их правильным действиям в подобных ситуациях.

Для тех, кто не сталкивался, кратко поясню: Gophish позволяет создавать фишинговые электронные письма и веб-страницы, которые оператор размещает у себя на сервере. Фишинговое письмо побуждает объект тестирования пройти по ссылке, а там его ожидает, например, форма для ввода данных (логин-пароль) на какой-нибудь знакомый сервис. Страница очень похожа на реальную, однако данные после ввода попадают прямиком в карман специалистам-исследователям.

Основная фишка этого подхода в его массовости: обычно Gophish используется, когда нужно разослать сотни и тысячи писем. Члены красной команды собирают скоуп, то есть контакты сотрудников тестируемой организации в открытых источниках, вручную или с помощью парсеров, либо, что бывает чаще, эти контакты сразу передаются заказчиком и затем по ним производится рассылка единого образца.

Однако в этом методе кроется ироничный парадокс: его эффективность зачастую напоминает поиск алмазов в груде песка. Чтобы получить горстку «улова» (сотрудников, которые не только откроют письмо и перейдут по ссылке, но и наивно введут свои данные), требуется отправить сотни, а то и тысячи сообщений. Причём не все участники этой игры оказываются столь доверчивыми: находчивые сотрудники, распознав подвох, могут подбросить «ложные сокровища» — вписать в форму случайные символы или даже язвительные комментарии, что сводит ценность данных к минимуму. К тому же сама выборка для тестирования часто напоминает лотерею. В фокус попадают сотрудники разных уровней, должностей и компетенций — от новичков до топ-менеджеров. Это создает «размытый» результат. Сложно понять, где кроется уязвимость: в недостатке обучения, человеческой психологии или специфике ролей.

Здесь таится фундаментальный ограничитель метода: традиционный социотехнический тест слишком часто превращается в гонку за цифрами, где победой считается пара десятков «логинов-паролей», попавших в силки фишинговой формы. Поставщики услуг по социотехническому тестированию, словно алхимики, рапортуют о «золоте» компрометации, игнорируя её вес в реальной инфраструктуре. Неважно, имитировали ли форму корпоративного портала, системы учёта отпусков или псевдоопроса о корпоративе, — сам факт утечки, как правило, становится финальным аккордом. «N сотрудников попались!» — триумфально пишется в отчёте. Но возникает вопрос: а что дальше?

Пример Angara Security обнажает эту двойственность. В одном тесте имитация корпоративной системы опросов дала взрывной результат: 23 из 97 сотрудников, словно по сценарию, отправили свои учётные данные. Но другой эксперимент (те же методы, схожая тематика) завершился нулевым успехом: 65 писем ушли в пустоту. Эта полярность — от 23 до 0 человек — словно намекает, что успех зависит не только от хитрости атаки, но и от звёзд на небе и какого-нибудь Меркурия. То есть раз на раз не приходится. Более того, даже удачная компрометация через форму опросов упирается в тупик: анкетные системы, как правило, изолированы, и украденные пароли не открывают двери к критическим уязвимостям. Потенциальный злоумышленник даже не стал бы этим заниматься, ведь, получив такие данные, он всё равно остаётся в клетке фиктивного сервиса, не имея шанса на эскалацию атаки.

А ещё есть невидимый враг — спам-фильтры. Всё великолепие фишинговой симуляции может разбиться об алгоритмы почтовых защитников, которые отправляют письма в спам или блокируют их на подлёте. Ирония в том, что отправитель может даже не узнать об этом: сотни писем растворяются в цифровой пустоте, а отчёт рапортует о «нулевой уязвимости», хотя социальный тест попросту не состоялся.

Что же остаётся? Социотехническое тестирование рискует стать своеобразным театром абсурда, где участники аплодируют количеству «пойманных» паролей, не задаваясь вопросами:

Какая ценность этих данных в случае реальной атаке?

Что скрывают «нулевые» результаты: идеальную защиту или слепоту инструментов?

Как спам-фильтры искажают картину угроз?

Вывод здесь не в отказе от тестов, а в их переосмыслении. Имитация атаки должна быть не финальным актом, а первым шагом в цепочке: от кражи данных — к моделированию их использования, от формальных отчётов — к анализу ролевых рисков и архитектурных слабостей. Иначе на основе симуляции атаки мы просто строим симуляцию безопасности. А вот как можно сделать круче...

Как сделать круче

Что мы видим в реальной жизни? Злоумышленники действуют отчаянно и дерзко, создавая мыслимые и немыслимые сценарии внедрения. Мы видим, что основной мотив — это деньги, а главная жертва — простой человек, как правило неосведомлённый о базовых правилах цифровой гигиены и кибербезопасности. Таких людей могут выбирать рандомизированно или целенаправленно.

Примером рандомизированной атаки может служить описанный выше метод с Gophish — массовая рассылка по сотрудникам компании или по случайным электронным адресам. Также это может быть массовый обзвон граждан с различными соцопросами, уникальными предложениями, безопасными счетами от банков, а также «продлением действия номера, поскольку истекает срок действия договора».

При целенаправленной же атаке предварительно проводится этап разведки и анализа данных из открытых источников и из набивших оскомину утечек персональных данных. Сценарии таких атак нам всем также известны: это бесчисленные сотрудники правоохранительных органов, опять же, клиентская поддержка банка, реже — звонки якобы из больниц, при которых мошенники чётко называют данные родственников, якобы попавших в беду.

Сколько ситуаций придумывают злоумышленники, столько и фреймов в них присутствует. Так, мошенники могут зайти с позиции угрозы, а могут тщательно выстраивать доверительную позицию, внушая свою авторитетность. Сценарии пишутся как голливудские триллеры. «Это следователь Петров. Ваш счёт участвовал в финансировании экстремистов. Чтобы избежать уголовного дела, переведите все средства на наш "безопасный" счёт» — это страх перед системой. «Ваш брат в больнице после аварии! Срочно нужны деньги на операцию» — это паника. «Поздравляем! Вы выиграли iPhone 15. Введите данные карты для подтверждения доставки» — это жадность и наивность.

Ирония в том, что в социотехнических тестах пентестеры часто игнорируют эту «тёмную сторону человечности». Большинство из них — технари до мозга костей, чей эмоциональный интеллект... ну, скажем так, настроен на другую работу. Спектр идей ограничен шаблонами типа «Уважаемый ${user}, обновите пароль, для этого укажите старый». Также на проработку атаки банально может не быть времени. Но настоящая социальная инженерия — это искусство. Оно требует актёрского мастерства, чтобы сыграть следователя МВД, который знает номер вашего паспорта; банковского сотрудника, который заставит вас поверить, что «безопасный счёт» — единственный выход спасти средства; «врача», голос которого дрожит от мнимого сочувствия.

Помните Кевина Митника, едва ли не самого известного хакера в мире? После тюремного заключения он стал консультантом ЦРУ. Митник — хрестоматийный эталон такого подхода. Хакер-легенда, превративший социальную инженерию в перформанс. Каждая его атака — спектакль с продуманными ролями, реквизитом и отменной импровизацией. Его история преподаёт урок: чтобы защищаться от мошенников, нужно мыслить как они. Недостаточно имитировать их методы — надо понять их мотивы, их стратегии убеждения, их умение подстраиваться под жертву.

Психолог, конечно, только в кино может отсидеть срок и не лишиться звания, поэтому приходится делать допущения. В рамках Red Team он может снять с плеч пентестеров часть работы, взяв на себя глубокую проработку социальной стороны вопроса, а именно проработать многослойные сценарии для внедрения, персонализировать их с помощью OSINT, создать фейковые личности, которые согласуются с этой легендой и выдерживают глубокую проверку на вшивость.

Такой подход мы и решили применить в своих Red Team проектах. Очевидно, что жертвой злоумышленников может стать не только индивид и его кошелёк, но и инфраструктура компаний, вплоть до полной остановки её работы. При этом, как пишет Verizon Business, в 2023 году 74% всех нарушений безопасности были связаны с человеческим фактором: люди оказываются вовлечены в них из-за собственных ошибок, злоупотребления привилегиями, использования мошенниками украденных учётных данных или методов социальной инженерии [4]. Если рассматривать проблему с чисто человеческой, житейской стороны, то в принципе много проблем может получиться в результате того, что жертве просто не хочется связываться с чем-то неудобным и некомфортным. Если вы работаете в офисе, вспомните: вот вы заходите в офис через дверь с замком, который открывается, если приложить карту. Вы часто смотрите на то, кто заходит за вами, не прикладывая пропуск? Всех ли вы знаете в лицо? Или просто неудобно остановить незнакомого человека и потребовать предъявить пропуск, ведь это не ваша работа? А ведь тейлгейтинг — это одна из самых распространённых техник социальной инженерии. Представьте, что можно вытворять в Сети, где мы действуем в совершенно других, виртуальных фреймах? Но мало разработать сценарии и пытаться атаковать. Рассмотрим небольшую подсказку по этапам социальной инженерии.

Этапы социальной инженерии vs этапы пентеста

Если представить, что классический пентест — это штурм замка с таранами и катапультами, то социальная инженерия — это яд в кубке вина, поданный доверчивому стражнику. Тем не менее, у этих двух подходов очень много общего. Авторский взгляд, без опоры на академические источники, сравнил бы этапы социальной инженерии с типичными этапами пентеста:

1. Разведка. С помощью методов OSINT (разведки по открытым источникам) собираем информацию о сотрудниках компании.

Источников такой информации, как правило, предостаточно. Если кратко, в наших проектах мы действовали ситуативно, реактивно, в зависимости от данных, которые мы получаем в ходе разведки. Сюда входят специфика исследуемой организации, нюансы поведения сотрудников в Сети, корпоративная политика. Какой-либо чёткой схемы нет. Как правило, всё лежит на поверхности: сотрудники, связанные с IT, очень часто обитают на «Хабр.Карьере», где можно подглядеть стек технологий, предположительно, используемый в компании; на LinkedIn красуются в пиджаках различные руководители и менеджеры; во «ВКонтакте» можно встретить тех, кто имеет право публично изъясняться от лица компании: пиарщики и эйчары. Самые открытые к общению специалисты исследуемых компаний сидят в чатах Telegram, где они зачастую явно указывают свои должности, а порой и просто нарушают правила цифровой гигиены, публикуя чувствительные сведения о корпоративной структуре и, опять же, обсуждая технологии. Можно также погреть уши в общественной курилке перед офисом, что будет чуть более узкоспециализированной разведкой и потребует актёрских навыков, но тоже действенной.

(Если о методах поиска такой информации вам интересно было бы почитать подробнее, welcome в комменты и мы постараемся рассмотреть эту тему в следующих статьях.)

2. Сканирование. Изучаем полученный массив элементов (ой, то есть сотрудников): их роли, положение в иерархии компании, активность в социальных сетях, паттерны поведения... В ход идёт так называемый профайлинг (термин тоже спорный, зато звучит круто).

Профайлинг — это анализ личностных характеристик для прогнозирования поведения.

Для анализа подходят и личные, и рабочие профили. В личных профилях нередко можно встретить, например, мемы касательно работы. Они несут информацию и помогают понять отношение сотрудника. Отсутствие мемов может намекать на сугубую серьёзность сотрудника. Такие нюансы могут потенциально стать точкой входа, но в рамках данной статьи их все описать невозможно.

Например, некоторые эйчары выглядят чрезмерно серьёзно: они могут вести вакансии senior-специалистов. Такой образ нужен им не только для того, чтобы усилить внушительность бренда, но и для того, чтобы кандидат понимал, что разговор на собеседовании будет вестись не только лишь в рамках торга по заработной плате, но и о его глубоких компетенциях. Разрабатываемая легенда должна соответствовать ожиданиям такого специалиста по найму, чтобы хотя бы обратить на себя внимание.

У некоторых эйчаров могут быть крайне минималистичные анкеты. Если это перекликается с другими социальными сетями объекта, то, скорее всего, такой спец не слишком вовлечён в работу и может быть чуть менее внимательным в общении, плавая в рамках рутины.

Такие крайности я привожу лишь для донесения мысли. В ситуации реального исследования всё может быть очень запутанно!

3. Разработка тестов. Готовим легенды для внедрения.

Представьте, что разработка легенды для социнжа — это как подготовка к свиданию вслепую. Ты знаешь о человеке только то, что удалось нарыть в соцсетях: он(а) любит котиков, ненавидит понедельники и в прошлом месяце выиграл(а) корпоративный конкурс «Лучший сотрудник» или что-то вроде того. Теперь нужно превратить эти крохи информации в убедительную историю, чтобы наша жертва не сбежала после первого сообщения.

Вот как это работает. Социальному инженеру необходимо вычленить контекст, или фрейм, своего объекта. Это может быть размещённая вакансия, либо сугубо технарская проблема, с которой IT-специалист обратился на форум, либо некое мероприятие, которое человек недавно посещал. Контекст помогает начать разговор сразу якобы по какому-то делу и снижает бдительность. Это про то, чтобы быть чуть более внимательным к деталям, чем сама жертва. Под этот контекст нужно тут же подготовить документ с полезной нагрузкой (или форму для регистрации, или веб-страницу — зависит от легенды).

При работе над одним из проектов на этапе разведки мы обнаружили такую уязвимость: несмотря на то, что компания очень старалась водрузить весь рекрутинг на рельсы специализированных ресурсов по поиску работы, где фактически не видно, кто именно с тобой общается, некоторые эйчары, увлечённые делом, всё ещё имели профили на различных нетворкинг-ресурсах и даже указывали своё текущее место работы, а порой и пул вакансий, которые они ведут.

То, что из процесса найма пока ещё сложно выбросить человеческий фактор, сильно упростило задачу по внедрению. Некоторые специалисты появлялись в СМИ, откуда тоже можно было получить примечательную информацию.

Когда мы определились с легендой, начинается следующий этап.

4. Получение доступа. Собственно, начинаем взаимодействие.

Желаемый результат данного этапа — получить доступ внутрь инфраструктуры исследуемой организации с помощью её сотрудника. Причём высшее психологическое мастерство здесь будет обустроить всё так, что жертва сама захочет выполнить все те действия, которые вы от неё требуете. В идеале, эти действия должны как-то решить её проблему. Вы соискатель? — Супер, давайте резюме! Приглашаете компанию выступить на мероприятии? — Что ж, посмотрим сперва вашу программу.

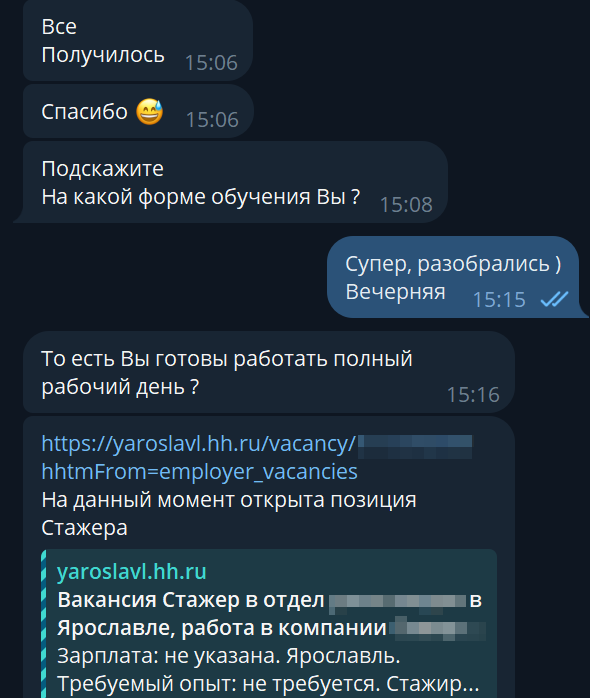

В одном из успешных сценариев мы использовали образ неопытной студентки, которая хочет попасть на стажёрскую позицию. Вживаемся в роль: какое цифровое поведение характерно для современной молодёжи? Вариантов много, главное — это согласованность. Как у актёров, мы должны примерить на себя привычки личности, предвосхитить характер, стиль написания. Наша кандидатка доброжелательна, пишет с определённым набором любимых смайликов. Она испытывает неловкость в разговоре, так как это её первая серьёзная попытка устроиться на работу. Старается произвести хорошее впечатление: соответственно, пытается писать грамотно и быть участливой, но не как взрослый человек. Такой человек, по нашей гипотезе, должен был внушать доверие и безопасность.

По личным наблюдениям, обычно интернет-разговор с незнакомыми людьми переходит в чуть более неформальное русло по стилю написания. Социальный инженер может нащупать этот момент по манере письма своего собеседника, к которому нужно втереться в доверие. Этот приём — стандартная психологическая «штука», которая называется «раппо́рт», обозначает некоторую синхронизацию или резонанс между людьми. Условности отходят в сторону, и собеседники общаются уже на уровне смыслов, а не фиксируются на формальностях вроде орфографии в нашем случае. В нашем примере это проявляется в разрозненных сообщениях, написании нового предложения с маленькой буквы (или по стандарту, установленному на телефоне/компьютере). Виден отклик на смайлик, в данном случае он даже символизирует конфуз и уязвимость. А потом всё получилось. Вот прям вообще всё :)

В другом успешном сценарии наша цель представляла собой опытного HR-специалиста, через которого явно прошёл не один кандидат. По крайней мере, именно такой образ пытается транслировать данный сотрудник. Это читается как в информации профиля, так и невербально на фотографиях в соцсетях, манере письма. Соответственно предполагаем, что проще всего объяснить своё вторжение в личное цифровое пространство специалиста можно тем, что его контакт нам дали некие знакомые. Звучит просто, да, но чем проще начать, тем лучше в дальнейшем, ведь всегда можно уточнить, что именно за знакомые («да вот, в чате <…>» или «ну, человек просил не упоминать его»). В нашем случае эйчар не стал задавать лишних вопросов, а перешёл сразу к делу. Это соответствует ожидаемой профессиональной этике.

Надо понимать, что не всё может пойти гладко. Даже так: скорее всего, всё пойдёт не по плану. Надо хорошо поверить в свою легенду, чтобы достаточно быстро ориентироваться при ответах на уточняющие вопросы, лавировать и юлить, либо же иметь план Б, то есть ещё парочку сценариев. У нас бывали случаи, когда идеальная жертва внезапно оказывалась в длительном отпуске, который никак не укладывается в наши временные ограничения. Также некоторые специалисты могут быть хорошо обучены распознаванию подозрительных коммуникаций и наш аккаунт моментально попадёт в блок-лист (Хорошо ещё, если коллегам не расскажет!), тогда придётся разворачивать новый план.

Ну а когда всё-таки удалось без подозрений привлечь к себе внимание объекта, наступает следующий этап.

5. Закрепление в системе. На данном этапе социальный инженер поддерживает доверительный контакт с жертвой, в то время как технари-пентестеры спешно повышают привилегии, ищут софтовые уязвимости и проходят свои собственные этапы работы.

Беседа с объектом идёт естественным образом, социнженер максимально тянет время для того, чтобы жертва и служба безопасности исследуемой компании не почуяли неладное. Здесь человек с развитым эмоциональным интеллектом может интуитивно почувствовать, что требуется для минимизации подозрений или какого поведения ожидает от него собеседник.

Так, в сценарии с неопытной стажёркой, о которой речь шла выше, после получения доступа к рабочей станции жертвы нам надо было выиграть время и взять паузу. Получилось так, что вся красная команда оказалась занята (сработали и другие наши наживки, в связи с чем времени было в обрез), а тут и жертва вдруг захотела созвониться, поэтому мы стали дольше реагировать на её сообщения. После выходных поддержание беседы уже было неактуальным, так как работа оказалась по факту выполнена, и разговор не состоялся. В идеале стоило довести диалог до логического финала, чтобы интрига сохранялась как можно дольше.

6. Удаление следов. Социальный инженер завершает контакт, имитируя естественное окончание взаимодействия (утилизирует компьютер, делает пластику лица), а техническая команда удаляет логи и следы взлома.

Как было сказано ранее, соскочить с коммуникации надо максимально естественно и спокойно, не наступая на свои же собственные мины. Хотя в жизни, наверное, самый популярный исход любой интернет-коммуникации — это так называемый гостинг, когда человек просто пропадает без вести. Но всё же в идеальной операции жертва не понимает, что произошло на самом деле в этой невинной беседе до тех пор, пока не придут аналитики SOCа ругаться и учить жизни.

7. Подготовка отчёта. От этого никуда не убежишь.

Представьте, что вы только что провели идеальную атаку. Жертва даже печеньем с вами поделилась в переписке и позвала в гости. Вы на радостях оставляете переписку до вечера, отправившись ликовать и праздновать. Вечером садитесь за отчёт, а переписки нет. И аккаунта, с которым вы взаимодействовали, нет. И смысла в жизни нет. Пришло время доказать заказчику, что всё было по-настоящему. А как? Фразами вроде «поверьте на слово» тут не отделаешься.

Поэтому лучший совет инженеру доверия — это на всех этапах, постоянно, регулярно делать скриншоты и логировать время своих действий! Дело в том, что в современном мире переписка уже, как правило, нам не принадлежит. Во многих мессенджерах и социальных сетях её можно уничтожить в одностороннем порядке бесследно для пользователей. Поэтому правило такое:

Переписка в Telegram? Скрин.

Письмо с фишинговой ссылкой? Скрин.

Жертва ввела пароль на вашем фейковом портале? Скрин, СКРИН, С К Р И Н ! ! !

Поэтому лучше всего ход беседы сразу протоколировать нотариально заверенными скриншотами.

Самое слабое звено

Кто же больше подвержен влиянию с помощью методов социальной инженерии? К рассмотрению вопроса можно подойти с разных сторон. Держим в голове, что наша задача — направить во внутреннюю инфраструктуру компании полезную нагрузку.

Например, можно зайти со стороны выявления ярко выраженных черт личности потенциальной жертвы: эксцентричность, осторожность, поспешность, стеснительность, тщеславие, общительность... В общем, найти такие черты, которые потенциально могут помешать объекту рационально оценивать ситуацию. С позиции социального инженера это «слабости». Но здесь важно не переборщить: не стоит держать людей за дураков, это провальный подход.

Другая сторона рассмотрения вопроса — это категории сотрудников. Самая очевидная — новички и стажёры. Незнание корпоративных процедур, боязнь плохо проявить себя (или, наоборот, желание проявить себя в лучшем свете) делают их лёгкой мишенью. У новеньких, как правило, меньше цинизма и недоверчивости, которые обычно приходят со стажем работы. Более того, опытные сотрудники, скорее всего, уже неоднократно сталкивались с фишингом и другими попытками несанкционированно получить конфиденциальные данные. Пример для новичков: фишинговая рассылка «В течение 24 часов пройдите обязательный тренинг».

Другая категория — это сотрудники HR-отделов. Их работа связана со взаимодействием с людьми «со стороны», и, несмотря на все попытки компаний завернуть работу специалистов по найму в предсказуемый и понятный трек (например, отправлять резюме через сервисы-посредники), всё равно очень часто они остаются именно что «охотниками за головами», а значит, активно ищут спецов на должности.

Уставшие и перегруженные сотрудники также могут сами прийти в капкан. Как нам всем известно из собственной практики, стресс снижает критическое мышление. У нас в России самыми напряжённым рабочим временем, как правило, является четвёртый квартал. В некоторых компаниях в этот период не рекомендуется брать отпуска, что в совокупности может оказать влияние на уязвимость сотрудников («Гори оно всё, скоро Новый год!»).

Технические специалисты. Да, есть такой парадокс: уверенность в своей «неуязвимости» приводит к ошибкам.

Вот несколько примеров реальных ситуаций:

Взлом Twitter (2020 год): хакеры получили доступ к аккаунтам Илона Маска, Барака Обамы и других известных людей через социальную инженерию сотрудников Twitter.

Взлом аккаунта Джона Подесты (2016 год): хакеры отправили главе предвыборного штаба Хиллари Клинтон письмо с фишинговой ссылкой, замаскированной под уведомление от Google о подозрительной активности. Подеста перешёл по ссылке и ввёл данные, что привело к утечке переписки и скандалу вокруг кампании Клинтон.

Атака на Ubiquiti Networks (2015 год): злоумышленники обманули сотрудников финансового отдела компании, выдав себя за партнёров, и заставили перевести $46 млн на поддельные счета.

Таким образом, мы понимаем, что попасться на уловку мошенников может каждый, если контакт произойдёт в нужное время в нужном контексте.

Выводы

Надо понимать, что описанное в данной статье является лишь элементом большой сферы, где психология и кибербезопасность пересекаются всё теснее. Современные Red Team уже не могут ограничиваться техническими эксплойтами. Им могут пригодиться «пентестеры человеческих слабостей» — психологи, способные проектировать атаки, которые обходят внешний контур защиты, проходя когнитивные барьеры. В эпоху развитых средств защиты человек — едва ли не самое слабое звено, но не из-за глупости, как порою пишут в комментариях к различным новостям об удачных актах мошенничества. Усталость, тщеславие, стресс или даже избыточная осторожность превращают простых людей или сотрудников целевых компаний в мишени.

Легенды работают, когда они продолжение реальности. Успешная атака встраивается в рутину жертвы: письмо от «руководства», звонок «из банка», резюме «соискателя». Чем ближе сценарий к повседневности, тем меньше шансов на сопротивление.

Массовые фишинговые рассылки дают статистику, но не глубину. Настоящая угроза — в целевых атаках, где злоумышленник анализирует фреймы, подбирает триггеры и создаёт многослойные сценарии, как Кевин Митник.

Так в чём преимущество психологов в Red Team?

Распределение обязанностей. «Знать всё на свете нереально», а уж тем более делать одновременно много разноплановых дел. Поэтому это банально удобно, когда отдельный человек может заниматься сугубо работой по внедрению и налаживанию контактов с потенциальными жертвами.

Более глубокая проработка сценария. Говоря, например, о фишинге, можно сделать вывод, что сейчас уже редко срабатывают массовые атаки. Нужно рассылать десятки тысяч писем, чтобы пара человек выполнили все необходимые для красной команды условия. А в целевых компаниях может и не быть этих десятков тысяч сотрудников...

Опыт. Психолог как специалист, ориентированный на общение и изучение поведения, скорее всего, провёл достаточно времени за наблюдением людей. Он может подметить те моменты, где «технарь» даже заморачиваться бы не стал.

Понимание контекста. У людей много неявного во взаимодействии: невербалика, «вайбы», сейчас у многих людей и вовсе свой стиль электронного письма. Все эти детали являются предметами исследований психологов. В руках специалиста они могут сыграть решающую роль в построении доверительной связи.

Напишите в комментариях, заинтересовала ли тема именно вас. Ну а на сегодня достаточно. До встречи в новых статьях.

Список литературы:

[1] Goffman, E. (1974). Frame Analysis: An Essay on the Organization of Experience. Harvard University Press.

[2] Kahneman, D., & Tversky, A. (1979). Prospect Theory: An Analysis of Decision under Risk. Econometrica, 47(2), 263–292

[3] Богомягкова Е.С., Харманская Э.Ю. (2024) Социальные сети как фреймы: анализ пользовательского опыта. Журнал социологии и социальной антропологии, 27(3): 168–195

[4] Verizon Business. (2023). Data Breach Investigations Report (DBIR) 2023: Key findings. URL: https://www.verizon.com/business/en-nl/resources/reports/dbir/2023/summary-of-findings/