Инструменты, уязвимости и атаки на беспроводные технологии. Злой двойник и плата глушилка

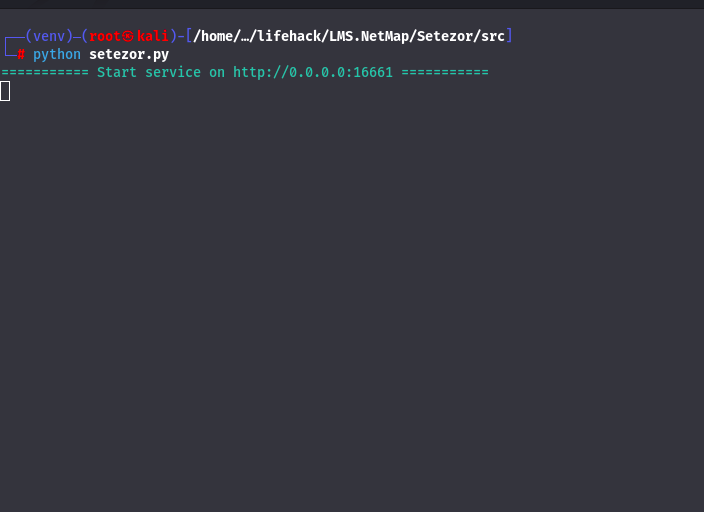

Снова рады приветствовать дорогих читателей! Продолжаем рубрику статей "Без про-v-ода" в которой мы обозреваем для вас различные инструменты, уязвимости и атаки на беспроводные технологии или протоколы. Wi-Fi технология стала неотъемлемой частью нашей повседневной жизни. Мы используем беспроводные сети для доступа в интернет, обмена данными, стриминга видео и музыки, и многих других целей. Однако, с увеличением популярности Wi‑Fi сетей, также возрастает и риск для безопасности информации, передаваемой по этим сетям. В этой статье будет задействован мощный инструмент который поможет нам оценить уровень безопасности Wi‑Fi сетей и выявить потенциальные уязвимости и плата для тестирования на безопасность Wi‑Fi сетей.

Дисклеймер: Все данные, предоставленные в данной статье, взяты из открытых источников, не призывают к действию и являются только лишь данными для ознакомления, и изучения механизмов используемых технологий.