Комментарии 184

Если вы про этот вопрос, то нет, не получилось. Я пробовал и закрытую микроволновку и разные коробки с фольгой одна в другой, проложенные диэлектром. Возможно это специфика BLE, устойчивость к помехам и слабому сигналу, не знаю. Ребята сказали что у них есть промышленная камера для тестирования антенн, попробую там. Еще я думал отпилить под корень антенну USB-адаптере, чтобы осталась только нога чипа.

Проблема в том, что макбуки/айфоны постоянно меняют МАК-адрес и невозможно зафильтровать по нему. Я пробовал PacketLogger из комплекта Xcode вместе с профилем логирования Bleutooth для айфона, но понял что оно тоже не все пакеты отображает. Еще есть ощущение, что айфон перестает слать BLE-маяки для FindMy если не двигается, но я не могу подтвердить это.

В общем, кто готов поучаствовать в исследовании протокола FindMy, могу добавить вас в наш чатик в телеграме посвященной этой теме.

А заземление было? Заземлять клетку это обязательное условие.

Я пробовал заземлять фольгу, но это не повлияло на результат. Мне нужно готовое решение куда я смог засунуть ноутубук и телефон и вытащить оттуда кабель, так чтобы внутрь коробки не залетал ни один посторонний сигнал. Городить какие-то костыли из проволоки и фольги надоело.

Нет, физическое отключение антенн не приводит к порче устройства

WIFI/BT после этого, кстати, вполне могут продолжать работать, с ужасной скоростью и дальностью, но работать, настолько большой там запас по силе сигнала. Я одно устройство уже собрался производителю возвращать, так как wifi на нем выдавал скорость примерно в 20кб/сек, но оказалось, что просто антенну надо докрутить на пару оборотов, контакта не было. Но подключалось как настоящее, ничего себя не выдавало.

Но выгореть передатчик(не в ноуте, а вообще) без антенны может легко, тут все правильно пишут: когда мощщу в пару ватт девать некуда(раньше она через антенну излучалась), она рассеивается внутри усилителя, что приводит к его нагреву. А КСВ — это показатель, который определяет, сколько энергии из выданной усилителем отразиться и пойдет обратно*. Антенны нет — излучать нечему, волны идут до конца разъёма, там чуть-чуть излучаются, но большая часть отражается и идет обратно.

*Однако, не все то, что не отразилось, уйдет в эфир: правильно закороченный выход передатчика резистором на 50ом вместо антенны имеет КСВ в 1, но почти ничего не излучает.

все вроде идет как надо

но потом в самом конце нам говорят о том что гиблое это дело, покупайте хорошие маки и правильно их настраивайте

#грустьтоскапечальогорчение #акакжехотелосьначатьвороватьмакбуки

Мне так нравится как сделано все в Mac в этом плане.

Ну там есть варианты с sysprep.

Но неделю назад один знакомый (с) рассадил ноутбук (ASUS ZenBook c i3), а работать надо было срочно. Пересаживал SSD из ZenBook в рецепиентный Acer (на Celeron, прости господи, с совсем другим чипсетом, видео, сетью и т. п.) и пока я думал: «щас BSOD-ами всё покроется, придется заново раскручивать, переставлять назад и как-то sysprep-ать», эта скотина загрузилась, подключилась к WiFi и, как я понял (кстати, надо уточнить), корректно зацепила OEM-лицензию.

Да ведь нельзя поставить пароль на hdd через sata. Truecrypt тоже нельзя и т.п. оьязательно нужно шифровать средствами ОС, даже если там вместо диска флешка на 32гб которая и так еле дышит.

Я накидал вариантов, как обойтись и без него.

Видимо нить беседы потерялась.

Вроде с NVMe у них были проблемы с производительностью, но уже исправили.Нет, это не исправить без довольно глубокой переделки архитектуры. Сказывается то, что TrueCrypt изначально затачивался под работу с контейнерами, а уже потом к этому всему прикрутили шифрование разделов.

Если нужна скорость, то либо BitLocker, либо DiskCryptor, который недавно форкнули и прикручивают поддержку EFI-загрузки.

Была пара статей про закладку в биосе.кажется называлась lojack computrace.там тоже довольно интересные исследования проводились.автор даже подобие своего сервера для приема сигнала после стирания винта поднимал.

Стоит отметить, что многое зависит от самого пользователя (его подготовки), а не от девайса, если речь идёт о защите собственных данных.

вроде крутая штука

На диске макбука выделяется маленький раздел под линукс. Современное ядро (efistub) может грузиться сразу без всяких промежуточных загрузчиков вроде refind.В случае, если из мака достанут винт — эта схема уже не работает, не так ли?

Да, но только на макбуках с 2015 года диск распаян на материнке, как и оперативка.

Странно. Пишу с макбука 2015 года.

Куда при апргейде поставил Samsung 970 EVO Plus через переходник.

Никаких других распаянных дисков не заметил.

Что я сделал не так?

Когда использовал рабочий комп с filevault, субъективно казалось, что ос грузится дольше, чем без шифрования на домашнем. Так что для себя вижу причины не включать защиту.

А что касается т2, то от него геморроя больше чем защиты. Тот факт, что компьютер был продан на запчасти, а не как работающий, ситуацию не изменит.

Зато самостоятельно заменить запчасти станет нереально.

На прошках и эирах со старым magsafe2 -в 2 раза запись/чтение проседала.если бесплатной мерялке верить под названием blackmagic.

Программное шифрование – естественно, замедляет.

Apple T2 выпущен в 2017 году и тогда же впервые поставлен в компьютер Mac Pro, поэтому он никак не мог бы замедлять ноут 2012 года.

Вы глаза-то поднимите к началу треда. Речь о filevault. Первоначально вообще спор с тезисом в статье «Оно не тормозит работу диска и не повышает его износ». T2, естественно, никак замедлять работу не может.

Но при скорости самого диска, такое можно заметить только при измерениях.

Как минимум экран не распаян.

Распаянные детали тоже отпаиваются, если что. Правда, без т2 в "не удовлетворяющем наших клиентов" неавторизованом сервисе за 100 рублей, а с т2 "в кашерном" аппле сервисе за 2000 рублей.

The parts affected, according to the document, are the display assembly, logic board, top case, and Touch ID board for the MacBook Pro, and the logic board and flash storage on the iMac Pro. It is also likely that logic board repairs on the new MacBook Air and Mac mini are affected, as well as the Mac mini’s flash storage. Yet, the document, which is believed to have been distributed earlier this year, does not mention those products because they were unannounced at the time.

Regardless, to replace those parts, a technician would need to run what’s known as the AST 2 System Configuration suite, which Apple only distributes to Apple Stores and certified ASPs

во-вторых, мое сообщение не только про экран

в-третьих, да, на айфонах такие случаи были. На макбуках T2 не так давно, чтобы аппле успела начать развлекаться по-полной

Да и на телефонах по факту менять можно все кроме кнопки с отпечатками и лоджик боард.

А тут написано, что случаи блокировки экранов на телефонах были

https://ru.ifixit.com/News/9917/11-3-update-breaking-iphone-screens

Но даже, если предположить, что случаев не было, то мой выбор между "огорчить вора, что он не сможет использовать компьютер как он есть" и "теоритически внезапно получить окирпиченный девайс по среди рабочего дня" однозначен.

Но это все лично мое мнение и не более чем лирическое отступление. Думаю, что на ваши вопросы 1. про реальные кейсы окирпичивания экрана и 2. что в аппле технике можно менять, ответил. Если говорить конкретно, то, да, именно на макбуках, именно до текущего момента, именно экраны пока что никто не блокировал

Модем теперь нельзя менять на телефонах. И флеш (т.е. диск).

Я решил последовать советам и включил гостевого пользователя, а затем поставил пароль на UEFI. После этого я попробовал войти под гостевым пользователем, чтобы посмотреть что же это такое, но при попытке войти мне предлагается перезагрузиться в «secure, safari-only system» и после согласия на этот праздник у меня спрашивают пароль на этот самый UEFI :) я несколько раз перезагрузился, но результат тот же — гость хочет пароль от UEFI. Может я где накосячил?

Также установка пароля на прошивку по умолчанию отключает загрузку OptionROMов с любых устройств (это тоже можно настроить вышеупомянутой утилитой).

Получается ошибся я. Значит либо Гость, либо пароль на UEFI. Но ведь это нелепо! Почему загрузчик который показывает меню ввода пароля для FileVault не может загрузить recoveryOS? Он кстати не на том же разделе лежит?

Почему загрузчик который показывает меню ввода пароля для FileVault не может загрузить recoveryOS?Из за гарантий безопасности у пароля на прошивку: «Пароль на прошивку требуется для загрузки любой ОС, кроме основной (в том числе recoveryOS)». Если разрешить загрузку recoveryOS в гостевой режим без пароля, то любой эксплоит (потенциально сильно устаревшего) Safari передаст полный контроль атакующему. Именно поэтому при установке пароля не работает BootPicker, TDM и все остальное, отлично работающее без него.

Он кстати не на том же разделе лежит?На APFS — нет, boot.efi для FileVault лежит на Preboot volume, boot.efi и BaseSystem.dmg для recoveryOS лежат на Recovery volume.

Может быть кто-то знает технические подробности, как он работает?

Допустим, пользователь поставил пароль на UEFI, и с большой вероятностью он такой же, как и пароль от учётки. Программатором можно только сбросить пароль UEFI, или можно его считать и тем самым узнать?

Это можно починить программно?

Было бы прекрасно, если бы этот функционал работал прямо на Bluetooth/WiFi чипе, когда на материнской плате есть дежурное питание.

Еще один способ убить аккумулятор устройства побыстрее. Все же помнят, что аатомобиль без движения с сигналкой, скажем, после месяца двух — может не завестись? Но это сильно зависит от состояния аккума, правильности сборки электроцепей в авто, модели сигналки. Так же и тут.

Важно иметь в виду, если ноутбук помнит сеть с паролем, то он не будет автоматически подключаться к ней, если она вдруг появится без пароля, но с тем же именем.А если сделать точку доступа запароленной, но принимающей любой пароль?

А по теме: шифрование работает так, что 2 устройства не говорят друг другу пароль, они сразу шифруют свои сообщения им, и по сути если пароль второй стороне не известен, то она не сможет прочитать его, и тем более ответить правильно.

У меня несколько раз воровали макбуки

Автор, мне кажется что с тобой что-то не так.

Я может конечно ошибаюсь, но мне не кажется нормальным что у одного и того же человека многократно крадут ноутбуки.

Чтобы параноики не беспокоились — эти координаты посылаются в зашифрованном виде — так что Apple прочитать их не может. Но владелец устройства — может узнать, где находится его устройство.

Отдельная проблема — устройство должно как-то узнать свои координаты. GPS — сильно жрёт батарею. Значит, хорошо бы брать координаты по идентификаторам сотовых вышек — вот только не знаю, есть ли у сотовых вышек такие идентификаторы.

А ещё хорошо бы пристёгивать устройство к рюкзаку или к себе тонким прочным тросиком. Любая преграда для вора может оказаться критичной и заставить его бросить начатое дело.

Не то слово.

Если немного отвлечься от темы статьи — любое относительно современное устройство Apple может в выключенном состоянии пересылать свои точные координаты куда угодно при условии нахождения рядом какого либо другого современного устройства от того же Apple.

Какие там отключения геолокации, какие аир моды…

Согласно тесту black magic, при использовании file vault скорости падали в 2 раза на маках с magsafe2.хотя в повседневной работе это никак не заметно.так что щифрование на скорость влияет, но и производительности диска хватает с запасом

2. Люди, ворующие ноутбуки у незнакомых людей, вообще не будут париться чего-то там взламывать и переустанавливать, а просто продадут на детали.

А вот там где купили на детали уже могут и запариться, если уж им нужны запчасти значит навыки уже имеются.

бывает, что воруют ради каких-то данных

Получается, даже человек, который захочет вернуть мне компьютер не сможет это сделать, если я заранее не напишу где-то на корпусе мои контакты.

Settings->Securyty&Privacy->«Show a message when screen is locked»

Пишете там свой свои контакты. Корпус царапать не нужно. Профит!

По теме. У нас в конторе ночью какой-то бомж разбил кирпичом окно и залез в офис. Хотел спереть iMac. А они все металлическим тросиком к столу прикручены. Так ни с чем и ушел. Так что всякие Find My Mac может и полезны, но «железного» решения никто не отменял :)

По теме. У нас в конторе ночью какой-то бомж разбил кирпичом окно и залез в офис. Хотел спереть iMac. А они все металлическим тросиком к столу прикручены.т.е. чтобы подойти к коллеге вам надо откручивать тросик или это делается только перед уходом?

Я стал владельцем MacBook)

Хотя не факт.Кто-то стучится в дверь…

почему он при подключении к сети не может отправить все серийники своего железа

отправляет

при подключении нового эппл айди

потому что, очевидно, процедура смены владельца не до конца продумана. И есть вероятность, что это выгодно самому эпплу

Если хоть один принадлежит украденому, лочить сами железки.

отличная тема — называется — убить рынок б/у техники. Т.е. я как продавец макбука делаю над ним какие-то хитрые действия, а потом продаю, потом заявляю на угон. Нужна гарантия и точная процедура отвязки от старого акка + перенос на новый

Я задавался таким же вопросом, почему мой украденный ноутбук с тем же серийным номером легко привязывается к новому icloud, хотя в этот же момент он висит в режиме пропажи в icloud. Ответа у меня нет. Но наверное, в условиях, когда флешка с UEFI никак не была защищена, это было оправдано, ведь любой мог сменить серийный номер материнки.

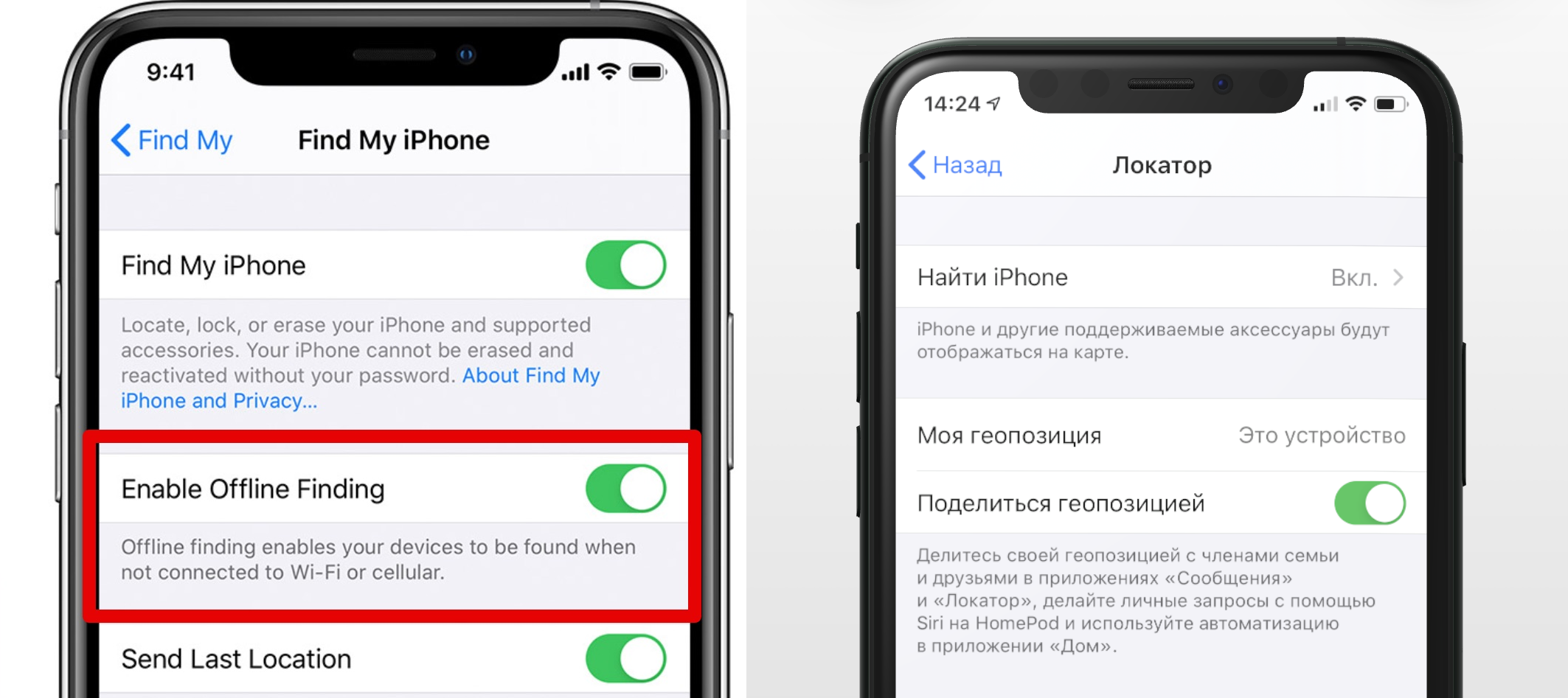

Первый вопрос — как ноутбук в офлайне понимает, что ему нужно рассылать экстренные BLE пакеты?

Второй вопрос — получается любые маковские устройства потенциально могут отправлять свои координаты через мой интернет канал? Это на всех ОС действует или только начиная с Catalina?

Когда устройство оказывается без интернета, например, телефон без SIM-карты или макбук без WiFi, оно начинает рассылать специальные пакеты через Bluetooth Low Energy со своим публичным ключом.

Т.е. сразу, как только теряет связь с сетью.

По порядку:

Устройство рассылают СВОИ ключи через BLE, для того чтобы их отыскали, только если у них пропал интернет. Когда интернет есть, они и так шлют координаты свои координаты в интернет по запросу владельца.

Посреднические анонимные устройства, которые пересылают маяки, используют публичный ключ, так что шифруют только в одну сторону, то есть сами уже не могут расшифровать то что зашифровали. Дальше они анонимно пересылаются через интернет на устройство в приложение FindMy. Так что владелец, который смог расшифровать эти координаты, не знает кто их ему переслал. Получается все анонимно.

По второму вопросу меня беспокоит не то, что посреднические устройства могут что-то расшифровать, а сам факт того, что любое устройство может стать посредником. Не проблема, если устройство отправит лишних пару сотен байт с координатами дабы помочь найти чей-то смарфтон, но по-моему пользователи должны как минимум знать, что их устройства могут быть косвенно использованы третьими лицами хотя бы для благих целей. Однако, крайне интересная функция.

Иными словами, для того чтобы сработал offline finding устройство все таки должно хоть раз выйти в интернет, чтобы принять запрос на поиск.

Нет, маяки начинают рассылаться сразу как пропал интернет, читай коннект с apple по которому в обычном состоянии доставляются уведомления и управляется удаленная блокировка и очистка.

но по-моему пользователи должны как минимум знать, что их устройства могут быть косвенно использованы третьими лицами хотя бы для благих целей

Вы можете такое отключить посредничество в настройках. По умолчанию оно включено.

Или это методика против кражи личных данных?

вор зайдя в фейковый линукс ничего не заподозрит, увидев первичную настройку

А что он должен заподозрить? Может подумает, что комп удаленно очистили к заводскому состоянию. Я бы скорее всего сам не догадался даже, если бы мне попался такой ноутбук. В случае ворами были таджики на стройке, например. Вряд ли они стали бы первым делом накатывать чистую макось, если компьютер и так работает. Но так как им достался компьютер полностью залоченный, как раз вынудил их переустановить макось.

Владелец… может слушать звук с микрофона и смотреть на вора через камеру, и т.д.

Кажется, картинка из предисловия начинает обретать смысл

При включении вэб-камеры, рядом загорается индикатор. Вор поймет, что что-то пошло не так.

Да, я знаю, что с помощью приложения Локатор можно стереть устройство. Но цель сделать это автоматизировано и максимально быстро. А нативно через iOS команды — локатор может отдать только геопозицию и не боле…

Но наверно возможно реализовать это на запросах к сайту www.icloud.com/find (где можно авторизоваться без 2FA, с ограниченным функционалом – но можно включить режим пропажи или стереть устроство/устройства).

Или же есть еще какие-то решения «тревожной кнопки»?

Знаю только, что пятикратное быстрое нажатие кнопки блокировки на айфоне отключает разблокировку по отпечатку пальца. Можно сделать быстро в кармане неглядя, когда, например, подходят полицейские пообщаться.

Дальше первого пункта даже не стал читать. Потому что там бред. При включении функции fond my mac автоматически активируется пользователь гость. Который не требует ввода пароля чтобы загрузится в систему. Это как бы и есть фишка- украли комп, смотрят какая информация есть- заходят, подключают wifi- сервак посылает геолокации. При включении блокировки можно оставить контакт для связи

covid19-static.cdn-apple.com/applications/covid19/current/static/contact-tracing/pdf/ContactTracing-BluetoothSpecification.pdf

Немного подробнее на русском

На макбук с Т2 до сих пор нельзя поставить линукс

Это проблема? Учитывая, что типично линуксо применение (а-ля ML с CUDA) на маке все равно не светит ?

А по железу macbook удобное — сейчас не найти ноута с экраном HiDPI и соотношением сторон 16:10.

Из-за этого в прошлом году покупал 15" без чипа T2, возможно, один из последних не Б/У

виртуалочки никто не отменял )

это раз.

Два — если речь про окружение — ну, homebrew. ansible, terraform работают, докер-шмокер есть — что еще надо ?

А ещё мне заметно больше нравится интерфейс KDE, плюс я всю систему могу полностью под себя настроить, просто задав нужные флаги сборки программ (у меня дистрибутив на основе генты — в нём это проще всего делать)

MacOS мне очень неудобна (ставил жене — тоже не захотела в ней работать, потребовала поменять систему, хотя у неё тоже макбук).

PS У макбука 1 заметный недостаток — распаяная память, а вируалки много жрут как раз памяти.

PS У макбука 1 заметный недостаток — распаяная память, а вируалки много жрут как раз памяти.

решается покупкой модели с нужным объемом (а не нищебродскими 8ГиБ), потом через два года скидываете его — т.к. требования стали х2. На самом деле очень грустно, но многие ноутбуки других производителей тоже распаивают память. Т.е. нынешний baseline — память распаяна — ок, если ее можно апгрейдить — отлично (это преимущество). Другой вопрос воспользуетесь ли Вы этим преимуществом когда-либо )

А зачем мне куча виртуалок, если могу напрямую запустить, тратя на это заметно меньше ресурсов?

от задач зависит )

MacOS мне очень неудобна (ставил жене — тоже не захотела в ней работать, потребовала поменять систему, хотя у неё тоже макбук).

а мне пофиг ) есть вещи, которые удобнее делать в линуксе, есть, которые в маке.

Просто маленькая деталь. От чего я реально пищу — в маке очень легко вводить латинские символы с диакритикой

вот так. Ну, и такое в мелочах постоянно. С другой стороны — да, закрытая система и что-то в ней подтюнить достаточно сложно. Как пример — у жены сломалась синхронизация с iCloud. Вот была магия и закончилась. Как чинить — вообще не ясно. Внезапно помогло обновление ОС до крайней доступной на этом iMac версии. Уж не знаю — протокол ли поменяли или что-то еще. Но оно заработало.

Техническая поддержка Apple опубликовала пояснение, что загрузить альтернативные операционные системы всё-таки возможно, если полностью отключить функцию безопасной загрузки Secure Boot при загрузке через Startup Security Utility в режиме macOS Recovery. Однако при отключении безопасной загрузки чип T2 по-прежнему блокирует все операционные системы, кроме macOS и Windows 10, несмотря на то, что при установке параметра No Security в macOS Secure Boot указано, что он не предъявляет к вашему загрузочному диску никаких требований безопасности.

www.linux.org.ru/news/apple/14590148/page1

Плюс он же является и контроллером диска, и Touch Bar с функциональными клавишами и кнопкой включения ноута.

Я у себя для загрузки линукса использую загрузчик от MacOS, поэтому проблемы с UEFI у меня нет, но пока драйвера для T2 не будет в ядре, т.е. пока не одобрят его на включение в основную ветку, новый макбук брать не буду.

вот только вчера загрузил с флешки убунту 20.04 на макмини с т2, маковский диск виден и читается. в чём проблема?

Драйвер есть, но он не входит в основную ветку ядра: habr.com/ru/post/472106

А пока его не включили напрямую в ядро, а не патчами на стороне дистрибутива, в любой момент этот драйвер может перестать быть рабочим.

Как украсть Macbook