Top 10 угроз для Agentic AI

Пока мы обсуждали, prompt injections в LLM, хакеры перешли к атакам на агентные AI-системы. Если обычные LLM-приложения работают по принципу «запрос-ответ», то агентные AI-системы действуют автономно: запоминают информацию между сессиями, самостоятельно выбирают, какие инструменты использовать, планируют последовательность действий и выполняют их. И чем больше автономии у AI-агента, тем выше цена ошибки.

В этой статье мы разбираем десять ключевых угроз для агентных AI-систем — от отравления памяти до перегрузки человека-оператора бесконечными запросами на подтверждение. Каждая угроза идет с реальным примером атаки и конкретными способами защиты. Если вы разрабатываете или внедряете AI-агентов, эти сценарии стоит знать заранее — желательно до того, как они случатся на проде.

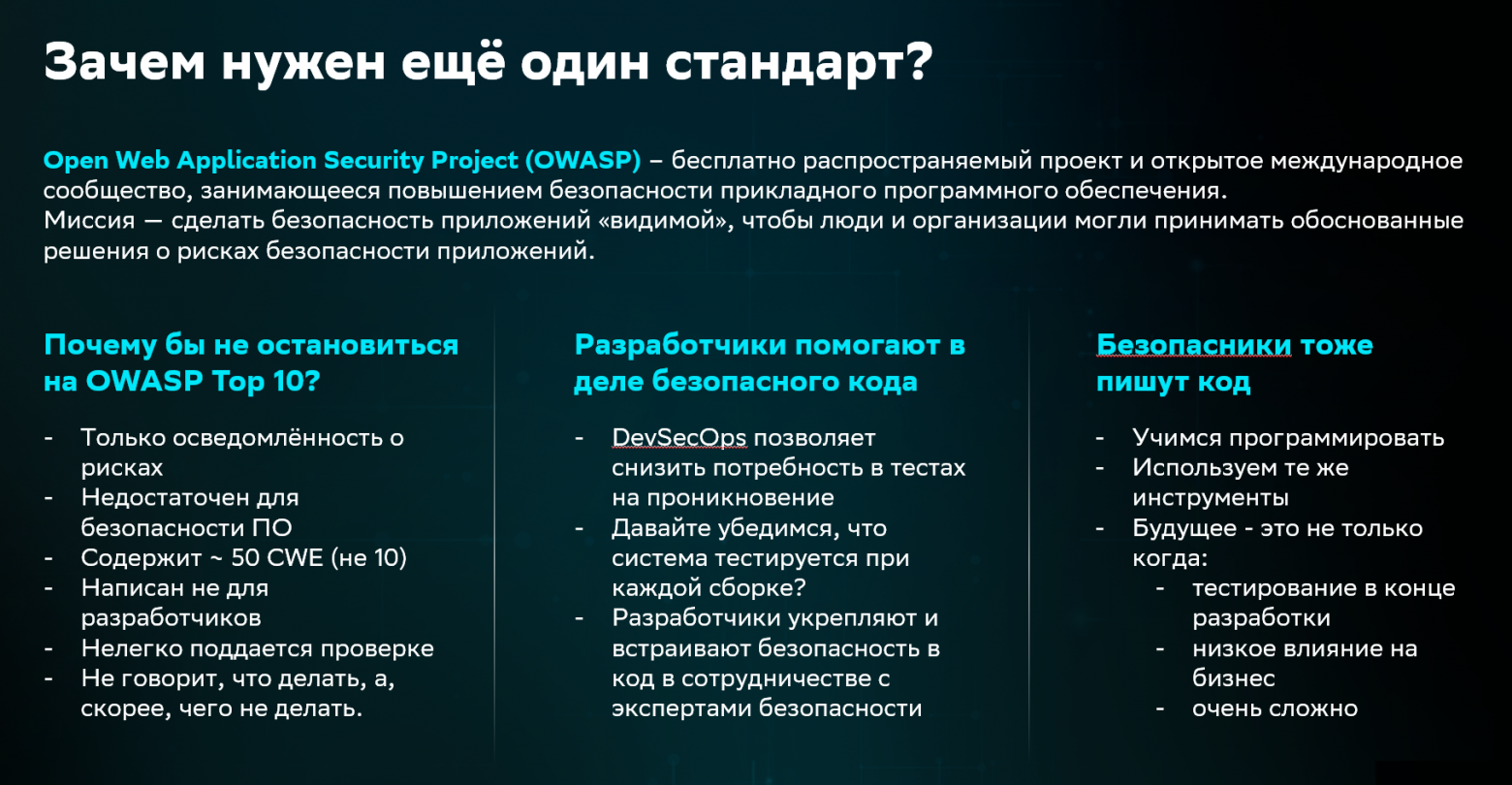

Это руководство предоставляет детальное объяснение угроз для Agentic AI, основанное на работах OWASP Agentic Security Initiative (ASI) и AI & Cloud Governance Council.