Комментарии 84

Расскажите мне принципиальную разницу между отечественными и импортными криптоалгоритмами? Они же открыты? Боятся закладок? Ну так пусть найдут и опубликуют. Или не опубликуют.

Против кулхацкеров из ближайшей школы и импортные весьма действенно работают, а от специалистов из АНБ никакие не защитят. В свете того, что работают отечественные криптоалгоритмы на американском железе и сетевом оборудовании, собранном в китае, на ОС и браузерах, написанных индусами из транснациональных корпораций, это выглядит фиговым листком.

Я по долгу службы вынужден работать с госпорталами. Это просто песня!

Настройка рабочего места — нешуточный квест, с подбором работающего на данный момент комплекта из операционной системы, браузера, сертификатов, компонента подписи и КриптоПРО. ОС — Windows XP. Браузер — исключительно Explorer. КриптоПРО ( sic! ) — коммерческий продукт, для работы которого нужно купить ключ. Это просто распил бабла. Компонент подписи, опубликованный на сайте, датирован 2012 годом. Инструкция по настройке — 2013. ЭЦП по инструкции должны храниться НА ДИСКЕТАХ.

А теперь попробуйте по ссылкам скачать инструкцию по настройке рабочего места с сайта госзакупок:

Причем так — уже минимум полгода. Ответы и компоненты приходится собирать по всему интернету по форумам. В поддержку дозвониться невозможно часами, линии перманентно заняты. Работать с госпорталами, когда по московскому времени рабочий день — невозможно, они просто постоянно валятся по таймауту.

Представьте, что так будет работать VK, или Facebook? Это клоунада.

Именно об этом и идет речь!!! И надо что-то делать!

Отечественную криптографию нужно продвигать в международные стандарты

Этим у нас занимается ТК-26.

не вижу выхода из ситуации в использовании форка Firefox, сделанного каким-то ООО

Этот какой-то ООО на свой страх и риск уже более 10 лет поддерживает ГОСТ-овый форк. Это первое, а второе что за недоверие к малому бизнесу? Все начинается с малого.

Принятые государством решения должны исполняться государственными структурами.

Полностью согласен. Но поддержки никакой нет и не ожидается. Только наоборот. Если кому рассказать, не поверят.

Но никиму это не нужно, все это мертворожденное.

Но IE кому-то нужен.

Боятся закладок? Ну так пусть найдут и опубликуют. Или не опубликуют.Вы так говорите, как будто достаточно строго взглянуть алгоритм — и сразу все закладки проявиятся.

Может посмотреть сколько времени ушло на то, чтобы раскопать закладку в Dual EC DRBG.

Против кулхацкеров из ближайшей школы и импортные весьма действенно работают, а от специалистов из АНБ никакие не защитят.Вот только АНБ, почему-то, считает иначе. Зачем бы, в противном случае, она старались то одну, то другую закладку протащить?

В свете того, что работают отечественные криптоалгоритмы на американском железе и сетевом оборудовании, собранном в китае, на ОС и браузерах, написанных индусами из транснациональных корпораций, это выглядит фиговым листком.А это — уже другая история. Оборудование другое тоже нужно, и «печь» криптосхемы нужно самим — но не всё сразу.

Работать с госпорталами, когда по московскому времени рабочий день — невозможно, они просто постоянно валятся по таймауту.Могу вас «обрадовать» — примерно так же работают подобные порталы и в других странах. Это не значит, что это всё не нужно «дотягивать», но, к сожалению, то, что вы наблюдаете — соответствует мировому уровню. Просто вы избалованы, скорее всего, российскими банками, ISP и ОпСоСами, которые, как это ни удивительно, в смысле финансовых IT-систем далеко впереди всяких Morgan Stanley, Citi или DB.

Представьте, что так будет работать VK, или Facebook?Ну так для них — это потеря денег.

Вот только АНБ, почему-то, считает иначе. Зачем бы, в противном случае, она старались то одну, то другую закладку протащить?

Работа у них такая. Из этого, кстати, можно сделать вывод, что общераспространенная «коммерческая» криптография неплохо работает даже против АНБ. Так может проблема как раз в этом, найти дыру в импортном не выходит, так надо свою внедрить, с нардами и гуриями?

А это — уже другая история. Оборудование другое тоже нужно, и «печь» криптосхемы нужно самим — но не всё сразу.

Я не верю, что за государственные деньги будут «импортозамещены» Intel, Microsoft и Cisco, только из соображений государственной паранойи. Пока я вижу кучу костылей, прибитых гвоздями поверх устаревшего дырявого софта. Не думаю, что это поднимает общий уровень безопасности, скорее наоборот.

Могу вас «обрадовать» — примерно так же работают подобные порталы и в других странах. Это не значит, что это всё не нужно «дотягивать», но, к сожалению, то, что вы наблюдаете — соответствует мировому уровню.

Не имел опыта работы с порталами в других странах. То, что у других тоже хреново — не аргумент.

Просто вы избалованы, скорее всего, российскими банками, ISP и ОпСоСами, которые, как это ни удивительно, в смысле финансовых IT-систем далеко впереди всяких Morgan Stanley, Citi или DB.

Вы сами себе противоречите. Говорите, что для VK и Facebook это потеря денег, и при этом утверждаете, что в финансовом и коммерческом секторе дела обстоят хуже? Простите, но я вам не верю.

Да даже если так, это все равно не показатель. Все можно сделать, было бы желание, примеров полно.

Так может проблема как раз в этом, найти дыру в импортном не выходит, так надо свою внедрить, с нардами и гуриями?Почти не сомневаюсь. Потому нужно, по хорошему, делать как с GPS'ом и ГЛОНАСС'ом — использовать обе системы одновременно.

Уж если вы кому-то насолили настолько, что спецслужбы и России и США хотят видеть вас за решёткой одновременно — значит вам-таки пора в ад, уж извините.

Я не верю, что за государственные деньги будут «импортозамещены» Intel, Microsoft и Cisco, только из соображений государственной паранойи.Cisco-то тут причём? Современные технологии априори предполагают, что посреднику доверять нельзя. Так что CISCO, Juniper'ы и Huawei и прочие всякие вполне можно использовать. А Intel и Microsoft — вполне можно заменить лет за 10, было бы желание.

Говорите, что для VK и Facebook это потеря денег, и при этом утверждаете, что в финансовом и коммерческом секторе дела обстоят хуже?Именно так. Вы можете относительно беспроблемно обойтись без VK и Facebook'а вообще (я обхожусь). Вы не можете избежать общения с банками. И даже хотя вы можете выбирать с чьей продукцией вы будете лить слёзы — лучший интерфейс работы с их IT-системами стоит далеко не на первом месте в списке, по которым происходит выбор.

Простите, но я вам не верю.Дело ваше. Просто один пример, чтобы вы оценили: если я завтра куплю себе гамбургер в каком-нибудь Бургер-Кинге используя Дойч-Банковскую карту, то когда, как вы думаете, я узнаю — не случилось ли двойного списания? Учтите, что они совсем недавно ввели новую IT-систему, в которой «оперативный контроль за вашими расходами» очень рекламировался! Ну там всякие SMS, Android/iOS-приложения и прочее.

Да даже если так, это все равно не показатель. Все можно сделать, было бы желание, примеров полно.Всё можно сделать, вопрос только в сроках. Работа с деньгами — это, наверное, самая зарегулированная отрасль во всех странах (что, само по себе, наверное, неплохо — но выливается в проблемы, которые мы обсуждали выше).

временные лаги при получении отчётов по движению средств на карте у них связаны с иной сущностью этих самых карт, они изначально не заморачивались проблемами, потому как обычно эти риски разруливали сами банки и иже с ними, не нагибая клиента, у нас наоборот, клиент априори считается виноватым или идиотом, а банк белый и пушистый, основано на реальных событиях, личном опыте

Согласен что бывают жесткие косяки — вчера человек заходил, а сегодня утром уже ошибка входа, тут начинаешь плясать с бубном и обновлять все подряд. И действительно подготовка каждого такого рабочего места связана с определенным беспокойством — заработает сразу или придется потратить на это дело пол дня. Один раз дело дошло даже до переустановки ОС, но нет прямо такого криминала, который вы описали.

Вместо того, чтоб решить проблему один раз, централизованно, каждый местный админ вынужден городить костыли. И проблема не в том, чтоб найти варезный ключ к КриптоПРО, проблема в том, что государственная система безальтернативно завязана на определенное коммерческое ПО, причем я более чем уверен, что тут есть коррупционная составляющая.

Вместо того, чтобы каждому субъекту приобретать лицензию на КриптоПРО, можно было давно форкнуть все популярные opensource браузеры, добавив в них необходимый функционал. Чтоб не по собственной инициативе, а за государственные средства уважаемый автор статьи это реализовал и поддерживал. А в перспективе продвинуть изменения в основные ветки. Простое, готовое решение из коробки, и для гос. органов, и для граждан. Скачал, установил, и все работает.

Вот только бюджет пилить на этом проблематично, и от того никому не интересно.

Чтоб не по собственной инициативе, а за государственные средства уважаемый автор статьи это реализовал и поддерживал. А в перспективе продвинуть изменения в основные ветки. Простое, готовое решение из коробки, и для гос. органов, и для граждан. Скачал, установил, и все работает.

Спасибо. А сколько у нас таких решений есть!

А что делать тем другим, кто не работает на MS, у кого Mac или Android, Linux или AIX?

И хочу я работать с нормальным токеном PKCS#11.

нет прямо такого криминала, который вы описали

А где вы увидели криминал?

Уведомление 403 (Forbidden) – причисляется к серверным ошибкам, но оно не сигнализирует о техническом сбое, а является вежливым ответом сервера: «Извините, вам сюда нельзя».

Нашли бы уже цепь шифр-подпись-хэш из числа уже поддерживаемых и пользовались бы. Не может же такого быть, что все алгоритмы из openssl негодные? Почему отечественный и западный производитель в неравных условиях? У них огромный рынок и выбор, а у наших маленький загончик и только ГОСТ? Как выйти на зарубежный рынок со своим продуктом, если он там не будет работать?

Гостайну шифровали бы ГОСТом, никто не против, но зачем бухгалтерам и гражданам вся эта немыслимая свистопляска с неподдерживаемым шифрованием и подписью?

Никаких патчей в открытые ОСи и криптопродукты до сих пор не продвинули, и я подозреваю, что даже не написали, от того и не продвинули. В общем, догонять всегда тяжело, но тут то зачем их догонять, если можно просто взять уже готовое и пользоваться?

Как выйти на зарубежный рынок со своим продуктом, если он там не будет работать?Точно так же, как выходят на зарубежный рынок с поддержкой ГЛОНАСС: выпускать продукт, способный работать с обоими системами. Стоит это не так, шоб уж очень дорого: для большинства продуктов поддрежка дополнительных режимов шифрования увеличит обьём на какой-то мизер…

В общем, догонять всегда тяжело, но тут то зачем их догонять, если можно просто взять уже готовое и пользоваться?Потому что криптуха — эта такая штука, где найти закладки весьма и весьма непросто.

Как выйти на зарубежный рынок со своим продуктом, если он там не будет работать?

А как выйти на российский рынок со своим продуктом, если он соответствует требованиям ТК-26 и прошел сертификацию в ФСБ России, но не является стандартом де-факто?

Через какое-то время — можно будет подавать в ФАС и поднимать шумиху в прессе.

А как иначе?

Насчет реестра вы это серьезно? Это практически невозможно сделать. Вы не знаете как и зачем создаются резервы?

подавать в ФАС и поднимать шумиху в прессе.

Все это интересно, да где же взять ресурсы?!

Насчет реестра вы это серьезно? Это практически невозможно сделать.А тогда кто и почему должен выбирать ваш продукт, если есть проверенные временем альтернативы?

Вы не знаете как и зачем создаются резервы?Наверное вы имеете в виду всё же реестры? Как раз для того, чтобы каждый раз при покупке люди голову не ломали: а является ли данный продукт «в достаточной степени» российским — или не является.

И да, я понимаю, что их используют так же и для того, чтобы давать преференции своим, и для того, чтобы «бабло пилить» — ну так и все другие полезные инструменты для этого зачастую используются.

Все это интересно, да где же взять ресурсы?!Ну начало — вы уже положили. Не обязательно с «первого канала» начинать. Вначале — статья на Хабре, потом — менее специализированные блоги, а со временем и до «большой» прессы добраться можно.

Но только не с подходом «мы через главный вход в дом ходить не будем, его там специально чтоб мы не ходили диваном перегородили, может где какая калитка есть».

Вышеупомянутый реестр — это специально предназначенный для ответа на ваш вопрос

А как выйти на российский рынок со своим продуктом, если он соответствует требованиям ТК-26 и прошел сертификацию в ФСБ России, но не является стандартом де-факто?инструмент. Если он не работает (а он не работает — Windows продолжают повсеместно закупать, как и MS Office), то, стало быть, нужно его чинить, а не говорить вы не знаете как и зачем создаются резервы?).

Тоже — с помощью ФАС и шумихи в прессе. И тоже можно начать со статьих на Хабре и потом уже — продвигать историю в более специализированные издания. Да, похоже на рекурсию.

А тогда кто и почему должен выбирать ваш продукт, если есть проверенные временем альтернативы?

Вот об этом не было ни слова, а было:

И сразу дадим ответ – да, можно и нужно, только не отказаться, а дать гражданам и организациям возможность использовать и другие операционные системы, браузеры и средства криптографической защиты информации (СКЗИ).

Ну если вы MS, IE и CSP называете проверенные временем альтернативы, то да? Какая может быть альтернатива, если действует принцип "дежать и не пущать"

Ну если вы MS, IE и CSP называете проверенные временем альтернативы, то да? Какая может быть альтернатива, если действует принцип "дежать и не пущать"

как и зачем создаются резервы?

Да, опечатка, кончно реестр, а не резерв. Хотя, чтобы пройти весь, который предлагаете, и фактически я иду этим, ох какие резервы требуются! Но требуются не только советчика, но и сподвижники.

Ну если вы MS, IE и CSP называете проверенные временем альтернативы, то да?А что — они не «проверены временем»? Уж лет 20, поди в строю, с середины 90х (CSP — чуть поменьше).

дать гражданам и организациям возможность использовать и другие операционные системы, браузеры и средства криптографической защиты информации (СКЗИ).Проблема тут вот в чём: гражданам, по большому счёту, наплевать на все другие «операционные системы, браузеры и средства криптографической защиты информации (СКЗИ)». У них есть индустрия, построенная вокруг MS, IE и CSP — и они склонны в ней оставаться пока для рассмотрения альтернативы не появлятся реально веские обосновние.

Использование ПО из вышеупомянутого реестра — это черезвычасно веское обоснование. В теории — после этого заграничные аналоги могут сразу «идти лесом», на практике — их становится протащить сложнее и, если надежда, через какое-то время от этого просто откажутся.

А просто абстрактное желание «дать гражданам и организациям возможность использовать и другие операционные системы, браузеры и средства криптографической защиты информации (СКЗИ)» легко перешибается агрументом про TCO. Сколько бы ни стоила альтернатива, но сам переход на неё с существующей связки (MS, IE и CSP) явно не будет бесплатным.

Хотя, чтобы пройти весь, который предлагаете, и фактически я иду этим, ох какие резервы требуются! Но требуются не только советчика, но и сподвижники.Тут я вряд ли чем могу помочь, увы. Разве что рассказами о том, как те же вещи делаются в других странах…

Кажется тут есть некоторое противоречие. Сначала вы пишите:

Для демонстрации в качестве СКЗИ мы будем использовать облачный токен PKCS#11.

А в конце:

гражданин должен подписывать его сам с помощью только у него хранимого закрытого ключа

Так должен ли по вашему мнению закрытый ключ быть физически у пользователя?

Я слежу за развитием облачной подписи и мне совсем не нравится то, что происходит сейчас у нас. Если в западных странах облачная подпись — уже принятый стандарт, то у нас она пока в серой зоне законодательства. То есть по сути нет никаких запретов, а значит использовать можно. Но если там есть, например, требования строгой аутентификации при доступе к своему облачному токену, то отечественные решения грешат какими-то совсем не укладывающимися в голове уязвимостями. Кто-то предлагает использовать только пароль для аутентификации. Другие сервисы облачной подписи добавляют одноразовые СМС-коды, которым нет доверия уже достаточно давно. Видел даже решения, в которых одноразовый код в СМС — единственный фактор аутентификации пользователя.

По моему это просто кошмар. Для меня это звучит как подмена стойкой асимметричной криптографии на простой пароль или, что еще хуже, СМС-код. Даже в вашем облачном решении, насколько я понимаю, используется по сути два пароля (пароль и PIN). В итоге, если сегодня я смогу относительно удобно зайти на сайт госуслуг с облачным токеном, то завтра моей усиленной квалифицированной электронной подписью может оказаться подписан договор продажи машины/квартиры.

А в конце:

гражданин должен подписывать его сам с помощью только у него хранимого закрытого ключаТак должен ли по вашему мнению закрытый ключ быть физически у пользователя?

Концептуально да, физически нет. Говоря об облачном хранении мы все равно говорим об персонализации этого токена: это и пароль SESPAKE для доступа в облако, это и персональный PIN для доступа к своему докену.

Видел даже решения, в которых одноразовый код в СМС — единственный фактор аутентификации пользователя.

По моему это просто кошмар.

А здесь просто согласен. Тот кто знает механизм формирования одноразовых паролей, естественно понимает всю их уязвимость

Честно, рассмеялся. Так у нас решаются многие и многие задачи (проблемы — это неправильно)

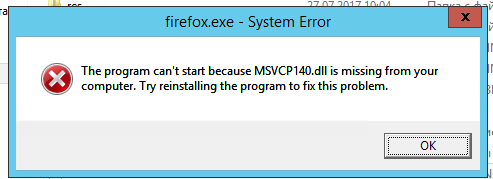

Вот такое сообщение увидел, попробовав воспользоваться подписью в Госзакупках через CryptoFox (IE8 уже не работает с ЕИС, а XP). Зайти-то оно даст, но полноценно пользоваться — подай Ланит, т.е. ActiveX для IE.

У нас есть стандарты на математику — ГОСТ Р 34.10-2001/2012, ГОСТ Р 34.11-94/2012 и даже ГОСТ Р 34.12-2015 и ГОСТ Р 344.13-2015, т.е. на алгоритмы. А вот стандартов на криптографические интерфейсы и протоколы практически нет. Что-то конечно есть в ТК-26, то это капля в море. Даже в Белоруссии (а мы с ними единое Союзное государство) есть стандарт "ИНТЕРФЕЙС ОБМЕНА ИНФОРМАЦИЕЙ С АППАРАТНО-ПРОГРАММНЫМ НОСИТЕЛЕМ КРИПТОГРАФИЧЕСКОЙ ИНФОРМАЦИИ (ТОКЕНОМ)", Самое примечательное эти цели стандарта (а именно об этом эта статья):

По мере того как криптография находит все большее применение и пользуется все большим

признанием, становится все более очевидно, что, если она собирается стать настолько эффективной,

насколько эффективна позволяющая ей это сделать технология, нужны совместимые стандарты. Даже

если разработчики придут к определенному согласию относительно основных технологий криптографии,

совместимость между различными программными решениями отнюдь не гарантирована. Для обеспечения совместимости требуется четкое соблюдение согласованных стандартов.

и еще

2 Вопросы, рассматриваемые стандартом

В настоящем стандарте задаются параметры программного интерфейса приложения (application

programming interface, API), именуемого «Cryptoki», для устройств, содержащих криптографическую

информацию и выполняющих криптографические функции. Cryptoki (произносится «криптоки» – сокра-

щение от CRYPtographic TOKen Interface – интерфейс криптографического носителя) следует простому

объектно-ориентированному подходу, решая задачи обеспечения технологической независимости

(любой вид устройства) и совместного использования ресурсов (доступ различных приложений к раз-

личным устройствам), давая приложениям единое логическое представление устройства, именуемого

«криптографическим носителем».

В настоящем стандарте определяются типы данных и функции, доступные приложению, которому

требуются криптографические службы, использующие язык программирования ANSI C. Эти типы

данных и функции будут, как правило, представляться через заголовочные файлы C поставщиком

библиотеки Cryptoki. Групповые заголовочные файлы ANSI C доступны на интернет-странице PKCS.

Там же можно будет найти настоящий документ и самый последний список опечаток для Cryptoki.

В дополнительных документах могут содержаться общие, не зависящие от языка сведения об ин-

терфейсе Cryptoki и/или иные связующие звенья между Cryptoki и другими языками программирования.

Cryptoki отделяет приложение от подробных данных о криптографическом устройстве. Не нужно

изменять приложение для установления связи с другими типами устройств или для его работы в ином

окружении; таким образом, приложение является переносимым. Способы обеспечения такого изоли-

рованного использования приложения не объясняются в настоящем стандарте, хотя в нем, а также,

возможно, и в других документах все-таки будут упоминаться некоторые общие вопросы поддержки

многочисленных типов приложений.

Данная версия поддерживает определенные криптографические механизмы (алгоритмы). Кроме

того, в дальнейшем могут быть добавлены новые механизмы без изменения общего интерфейса.

Возможно, время от времени информация о дополнительных механизмах будет публиковаться в

отдельных документах; поставщики носителей, возможно, также будут вводить собственные механизмы

(хотя в целях обеспечения совместимости предпочтительной является регистрация с использованием

процесса PKCS).

Все ясно и понятно. А что у нас читаем и удивляемся:

Сам криптопровайтер (криптопровайдер КриптоПро) стал уже стандартом де-факто для госучреждений, в его формате выдает ЭЦП, например, удостоверяющий центр (УЦ) Федерального казначейства или УЦ Минздрава.

И все это на полном серьезе. Да всех этих и практически на всех других госпорталах вы прочитаете это. Но если это стандарт, то где его описание и т.д.

Вот чтобы этого не было, а развивалась нормальная конкуренция и нужны государственные стандарты. А то нонсенс: госструктуры используют не госстандарты.

Надо брать пример с Белоруссиию

И все это на полном серьезе. Да всех этих и практически на всех других госпорталах вы прочитаете это. Но если это стандарт, то где его описание и т.д.Ну дык Россия — далеко не первая страна, которая попалась в эту ловушку. Про Корею, например, почитайте (и нет, это не про Северную, а как раз про самую передовую в IT-смысле, Южную). Но они хотя бы завязались на проприетарную технологию партнёра, а не «вероятного противника».

Вот чтобы этого не было, а развивалась нормальная конкуренция и нужны государственные стандарты. А то нонсенс: госструктуры используют не госстандарты.

Ну дык Россия — далеко не первая страна, которая попалась в эту ловушку.

Страна-то может и не первая. Но нас никто в эту ловушку не загонял! А выбраться хочется

А выбраться хочетсяВыбраться можно только так же, как и Корея выбралась — изменением законодательства. Но так же, как нельзя в один прыжок запрыгнуть на 12й этаж, так же нельзя всё сделать «в один удар», приняв закон сразу в трёх чтениях.

Так как путь на избавление от иностранной зависимости в ПО — провозглашён на уровне государсвенной политики, то ясно, что нужно бить именно в эту точку. Критерии включения в реестр, в который, как вы говорите, «совершенно нельзя попасть» — уже меняли один раз и могут поменять ещё.

Вокруг решений, требующих зарубежного ПО (то бишь Windows) — тоже уже много скандалов и чем дальше — тем сложнее будет их протаскивать через разного рода тендеры.

И так далее. Да, долго и сложно. Корейцам потребовалось несколько лет, чтобы только признать проблему. Жернова́ Господни мелют медленно, но неумолимо — рано или поздно это всё равно прозойдёт, но вы можете существенно ускорить или замедлить этот процесс — а это тоже немало.

Так как путь на избавление от иностранной зависимости в ПО — провозглашён на уровне государсвенной политики, то ясно, что нужно бить именно в эту точку. Критерии включения в реестр, в который, как вы говорите, «совершенно нельзя попасть» — уже меняли один раз и могут поменять ещё.

Еще бы услышали. Я общался в середине 2015 года с нашим министром связи. Предлагал перевести полностью на отечественную базу Удостоверяющие Центры, которые выпускают сертификаты, а с внешним миром взаимодействуют по четким интерфесам, протоколам и форматам.

И что здесь мешало предъявить требования, что УЦ должны быть на родном железе (тех же Эльбрусах), отечественных ОС (сколько у нас Linux) ит.д. В ответ услышал, понимаете (могическое слово) сейчас нельзя, люди уже договорились. Давайте через полгодите мы объявим о намерении перевести УЦ на отечественную базу, а еще через полгодика напишем требования. Прошло два года. Я думаю он и не помнит этого разговора.

Корейцы выбрались. Что ждет нас, подождем еще несколько лет.

Корейцы выбрались.Неа. Ещё нет. Примерно как у вас:

Давайте через полгодите мы объявим о намерении перевести УЦ на отечественную базу, а еще через полгодика напишем требования.То есть они пока разрабатывают программу отказа от IE только.

Но у них есть шанс: Microsoft и сам уже хочет убить этот ActiveX, да и денег он с этого не получает. Вам сложнее: даже если Microsoft и захочет убить IE — CSP вряд ли захочет умереть вместе с ним. Что-нибудь придумают…

Вообще похоже люди не думают как всем этим пользоваться!

Вот речь и идет о стандартах. Если это подпись, то какая (открипленная/прикрепленная), в каком формате (PKCS#7) и т.д. Вообще класть отдельно подпись это очень (мягко) и очень неудобно. При этом наделать просмотрщиков подписанных файлов — это курсовая работа. И все это будет продолжаться пока нет стандартов. При этом законы об электронной подписи, УЦ штампуются как ..., а технологических стандартов нет. Спросите что такое сертификат, а еще лучше как он закодирован и все!

Эти непонятные привязки, к непонятному железу, к непонятному ПО. А еще и для разных случаев или ролей…

Приходилось ли вам получать отдельно подпись для отчетности, отдельно для зарплатного проекта, отдельно для онлайн кассы, для торгов =)

Сто процентов нужен стандарт!

Если отвлечься от технической стороны, пользователи вообще не должны вникать в этот сыр-бор с технологиями! В идеале должна быть одна подпись сопоставлена с одним человеком и он ею должен так же легко управляться, как подписать своей ручкой =)

Смотри в корень!

говорил Козьма Прутков

Сто процентов нужен стандарт!

Эти непонятные привязки, к непонятному железу, к непонятному ПО. А еще и для разных случаев или ролей…

Это все равно, что Человека заставить получать различные паспорта, для поездки в Сочи, для покупки Алкаголя, для проезда а общественном транспорте и т.д.

Заставлять его Человека уметь поразному подписываться под различными документами. Бред? Да, бред.

Так почему в сертификатах, выдаваемых фактически государством (аккредитованных УЦ), которые подделать нельзя (я не слышал о таком), у них есть сертификат ФСБ, нужно получать кучу сертификатов. Каждое ведомство норовит вставит в сертификат свою строчку, свою Роль. А Роль у них должна быть одна — облегчить жизнь налогоплательшику!!!

Это все равно, что Человека заставить получать различные паспорта, для поездки в Сочи, для покупки Алкаголя, для проезда а общественном транспорте и т.д.Примерно так и было раньше. И потребовались столетия, чтобы от этого избавиться. Цифровой мир повторяет в развитии реальный — только что там требовалось за столетия тут требует десятилетий, но… всё равно долго, да.

Каждое ведомство норовит вставит в сертификат свою строчку, свою Роль.Что асолютно естественно.

А Роль у них должна быть одна — облегчить жизнь налогоплательшику!!!Автоматически этого не происходит. Любая система, созданная людьми, по умолчанию работает только на себя. То есть бюрократия, совершенно автоматически, стремиться увеличить собственную «важность» и сделать так, чтобы от неё было непросто избавиться.

Чтобы происходило что-то другое — общество должно регулярно раздавать «живительные пендюли». Но системы, для этого предназначенные — тоже «ржавеют» по тому же принципу. И им тоже нужно «помогать». Вся система работает только если со ржавчиной непрерывно борются. Как с мостом Золотые Ворота в Сан-Франциско: краска защищает от ржавчины, но её нужно регулярно обновлять. Раз в год. Покраска тоже занимает год. Так и красят баз конца — а мост стоит. Если прекратят красить — проржавеет и развалится…

У вас не установлен плагин! Дальнейшие действия невозможны.

Скачал какой-то tar.bz2 для MacOS. И куда его ставить?

Сыроват ваш софт

Поставьте runtime-то.

Опять на написание инсталлаятора какого-нибудь стажёра поставили…

Напишите на support что вы скачали и какую задачу решаете?

В этом случае речь уже будет идти не об MS Windows, Interner Explorer и CSP, а о браузерах или других программ с поддержкой https с российскими шифрсьютами

То что вы предлагаете требует переделки практически всего Российского законодательства и подзаконных актов в части регулирования ИБ, электронной подписи и СКЗИ.

«Госсайты» используют квалифицированную ЭП. Требования к квалифицированной ЭП по закону (63-ФЗ) включают в себя использование сертифицированных СКЗИ.

СКЗИ сертифицируется под определенные требования безопасности для применения в конкретной среде функционирования. Сертифицированные экземпляры СКЗИ должны использоваться неизменными, то есть контрольная сумма того, что стоит и того что сертифицировано должна совпадать. Сертифицированные СКЗИ за редким исключением (КриптоПРО CSP 3.8) нельзя вывозить за рубеж.

А теперь вернемся к браузеру и облачному токену предлагаемыми вашей компанией. Они не плохие с точки зрения пользователя. Но с точки зрения действующей законодательной схемы, они в нее не вписываются, нет сертификатов ФСБ. Их применение порождает юридические риски для пользователя в части опротестования электронной подписи.

Нет у нас понятия шифросьюты, у нас есть понятие СКЗИ. Написать програмулину реализующую ГОСТ шифрования могут студенты 3+ курса нормального ВУЗа. Но то что результат ее работы будет совпадать с результатом работы серт. СКЗИ не является основанием для применения ее в гос. органах.

Вырастет компьютерная грамотность населения России, работы у ФАС России станет меньше, никто больше не будет говорить (а точнее навязывать) об использовании конкретных средств, речь будет идти только о стандартных интерфейсах и протоколах

В теории звучит здорово.

На практике, Российские банки сдают отчетность в американскую налоговую (FATCA), там нет ни каких требований по конкретным средствам, есть требования по стандартам, делай чем хочешь, хоть сам пиши.

Но по факту сформировать сообщение это такой квест, по сравнению с которым подобрать нужный браузер для доступа к госсайту, это просто детский лепет. Звонить в Америку узнавать как сделать в итоге приходится не один раз. В том же удостверяющем центре, занимающимся выпуском ключей для госзакупок приходят люди и приносят на флешках вместо сертификатов закрытые ключи, хотя там все четко «навязано» чем пользоваться надо.

Так что свобода, это не значит быстро и просто.

Лично я за то, чтобы навязывания не было.

Начать можно с простого, через ТК-26 сформировать модель CSP, которая бы не зависела от конкретного производителя криптосредств эдакий «Русский CSP».

Хочешь работать с госсайтом твой криптопровадер должен уметь функционал «Русский CSP 1.0» и т.д., а вот кто напишет этот провайдер компания LISSI, КриптоПРО, МО ПНИЭИ,… без разницы.

Начать можно с простого — стандартизировать модель и формат хранения закрытого ключа, чтоб закрытые ключи выпущенные одним СКЗИ подходили для других СКЗИ. Подкиньте идею в ТК-26, обычных смертных (не разработчиков СКЗИ) они не слушают.

о что вы предлагаете требует переделки практически всего Российского законодательства и подзаконных актов в части регулирования ИБ, электронной подписи и СКЗИ.

Абсолютно не так. Ничего переделывать не надо, тем более в части электронной подписи и СКЗИ.

«Госсайты» используют квалифицированную ЭП. Требования к квалифицированной ЭП по закону (63-ФЗ) включают в себя использование сертифицированных СКЗИ.

Вы правильно заметили. В законе 63-ФЗ есть хоть слово про CSP? Нет и может быть. Квалифицированная ЭП определяется прежде всего квалицированным сертификатом, выдаваемым аккредитованным УЦ. Сертификат это набор битиков и байтиков определенной структуры (ASN1-кодировка), содержащей атрибуты определенный 63-ФЗ и требованиям ФСБ. И уж сертификаты ни как не связаны ни с ОС, нис браузером ни с CSP.

СКЗИ сертифицируется под определенные требования безопасности для применения в конкретной среде функционирования.

Да, среда функционирования это прежде всего ОС. А сертифицируется на соответствие каким требованиям или чему?

Сертифицированные экземпляры СКЗИ должны использоваться неизменными, то есть контрольная сумма того, что стоит и того что сертифицировано должна совпадать.

С этим кто спорит?

А теперь вернемся к браузеру и облачному токену предлагаемыми вашей компанией. Они не плохие с точки зрения пользователя.

Спасибо!

Но с точки зрения действующей законодательной схемы, они в нее не вписываются, нет сертификатов ФСБ. Их применение порождает юридические риски для пользователя в части опротестования электронной подписи.

И это так. Здесь речь шла и идет о демонстрации возможностей. А чтобы получить сертификат, естественно, надо провести тематические исседования. При этом часть средств, используемых для создания облачного токена, рекомендуются ФСБ (ТК-26) (протокол SESPAKE) или сертифицированы в ФСБ (программный токен PKCS#11). Никто не презывает сегодня использовать. Тем более статья завершается следующим абзацем:

Граждане и организации теперь используют стандарты PKI, регламентируемые ТК-26, и любые сертифицированные в системе сертификации ФСБ России средства криптографической защиты информации.

ключевое слово в котором "сертифицированные в системе сертификации ФСБ России".

Лично я за то, чтобы навязывания не было.

Начать можно с простого, через ТК-26 сформировать модель CSP, которая бы не зависела от конкретного производителя криптосредств эдакий «Русский CSP».

Хочешь работать с госсайтом твой криптопровадер должен уметь функционал «Русский CSP 1.0» и т.д., а вот кто напишет этот провайдер компания LISSI, КриптоПРО, МО ПНИЭИ,… без разницы.

Вот именно так. Но чтобы написать Русский CSP надо знать интерфейсы, протоколы, форматы. А когда кто-то заявляет, что должно быть совместимым с Русским CSP, но при этом не открывая интерыфейсов, протоколов и форматов, то это не Русский, и называется это по-другому. И еще почему только CSP? А токены PKCS#11, PKCS#12. Кстати браузеры от Mozilla да и другие не знают что такое CSP, но знают что такое стандарт PKCS#11.

Начать можно с простого — стандартизировать модель и формат хранения закрытого ключа, чтоб закрытые ключи выпущенные одним СКЗИ подходили для других СКЗИ. Подкиньте идею в ТК-26, обычных смертных (не разработчиков СКЗИ) они не слушают.

Тут я с вами солидарен и именно этому посвящена данная статья.

эдакий «Русский CSP»

А что? Круто «русский болт»!

Что я хочу как потребитель — чтобы ключи сделанные на одном СКЗИ могли работать на другом, чтобы для доступа к госсайтам можно было использовать любой сертифицированный криптопровайдер, чтобы производители СКЗИ конкурировали между собой качеством продуктов и поддержкой, а не тем что один сидит на одной «кормушке», а другой на другой.

Но для этого нужна стандартизация, как API, так и форматов. Первые шаги подобной стандартизации сделаны через RFC 4357 с ним появились стандартные узлы замен (S-box). Но этого мало. В статье автор справедливо замечает, что госсайты навязывают определенные СКЗИ.

Но разработчиков тоже можно понять, они делают под определенное СКЗИ, потому что нет универсального API.

Если вы скажете: «А как же MS Crypto API?' Оно не покрывает всех вопросов связанных с работой отечественными СКЗИ. Ради интереса почитайте Руководство программиста для нескольких криптопровайдеров различных производителей.

Без „русского болта“, не обойтись.

P.S. Создание универсального API под любые криптоалгоритмы и любые криптопримитивы это миф, который разбивается об разнообразие выдумок разработчиков систем шифрования.

Но разработчиков тоже можно понять, они делают под определенное СКЗИ, потому что нет универсального API.

И да и нет. Есть же стандарт PKCS#11. Про Белоруссию я уже писал.

А так вы все четко уловили.

Что я хочу как потребитель — чтобы ключи сделанные на одном СКЗИ могли работать на другом, чтобы для доступа к госсайтам можно было использовать любой сертифицированный криптопровайдер, чтобы производители СКЗИ конкурировали между собой качеством продуктов и поддержкой, а не тем что один сидит на одной «кормушке», а другой на другой.

И я этого хочу и работаю над этим!

И сразу дадим ответ – да, можно и нужно, только не отказаться, а дать гражданам…

Первое что надо сделать, это получить в аккредитованном Минкомсвязью Удостоверяющем Центре личный сертификат на токене PKCS#11.

Вы серьезно предлагаете всем физлицам проделать этот квест (включая нижеописанные шаги)?

А что предлагать? Это голая действительность — и люди и организации сегодня получают в УЦ сертификаты. Получают их на каком-то носителе. Так вот этот носитель как вариант может быть токеном PKCS#11.

Сегодня я же ходят. Уже УЦ не одна сотня. И школы и детсады и граждане ходят на УЦ за сертификатами и токенами и флэшками. И вы рано или поздно пойдете, если хотите на госуслуги или в налоговую ходить не по паролю и не бегать в нее по всякому случаю. Зачем это все же надо, можете посмотреть здесь.

1. На госуслуги обращаюсь порядка раза в год и не вижу необходимости менять пароль на геморрой с УЦ и прочим

2. не верю, что шифрование передачи данных способно решить проблемы с моими персданными на госсайтах, а также их кражи и подмены до момента передачи (ака банковские трояны).

3. Ивановская область. За каждым чихом надо ездить в Иваново, ибо все местное позакрывалось. Есть у людей желание тратить день (и может не один) для поездки в УЦ и возможно решение проблем?

https://github.com/deemru/chromium-gost/releases/tag/60.0.3112.78

Linux уже есть, MacOS в ближайших планах.

Так мы хромиум с ГОСТ-ами давно сделали, но давно не обновляли. Спасибо, посмотрим.

Так мы хромиум с ГОСТ-ами давно сделали, но давно не обновляли. Спасибо, посмотрим.

Ну вы опять за CSP!!! О перспективах встраивания российской криптографии в браузеры Chrome от Google здесь.

Доступ в личный кабинет по 223 ФЗ осуществляется через портал госуслуг

По другому у меня не получил, извините. Можете обратиться в сами госзакупки

Сюрприз: в опенссл и либре госты есть.

Полные ГОСТ-ы есть в GCrypt-1.7 !!!

Есть ли альтернатива MS Windows, IE и CSP при доступе в личные кабинеты порталов Госзакупок, ФНС России и Госуслуг