I2P *

Открытое ПО для организации зашифрованной сети

I2P: Ускорение асимметричной криптографии с помощью таблиц

Размещаем сайт в анонимной сети I2P (+ параноидальный режим)

Предположим, что ты уже зашел несколько раз в I2P, початился там с ребятами в irc, проникся идеей ламповой невидимой и задумался о собственном (в)кладе в I2P. В раздумьях об этом ты посидел пару дней перед раскрытым блокнотом — узнав попутно из новостей, что не только флибуста, но и рутрекер был запрещен, — и наконец вспомнил про то что ты Сноуден и основатель викиликс (весьма неожиданный поворот, признаюсь, я сам не ожидал от тебя такого), и уже давно ищешь плацдарм для размещения общественно значимой информации. Например, ты решил выкладывать куда-нибудь картинки с котиками, которых ты налайкал в твиттере (Сноуден лайкает котиков в твиттере, ты знал?). И выбор твой пал на I2P.

Как пользоваться i2pd: исчерпывающая инструкция под MS Windows

I2p — это сеть со специализацией на анонимности внутрисетевых ресурсов, этим она отличается от сети tor, основной задачей которой являются не внутренние ресурсы, а построение безопасного доступа к интернету. Зная об этих двух особенностях, люди могут гораздо эффективнее работать в обеих сетях.

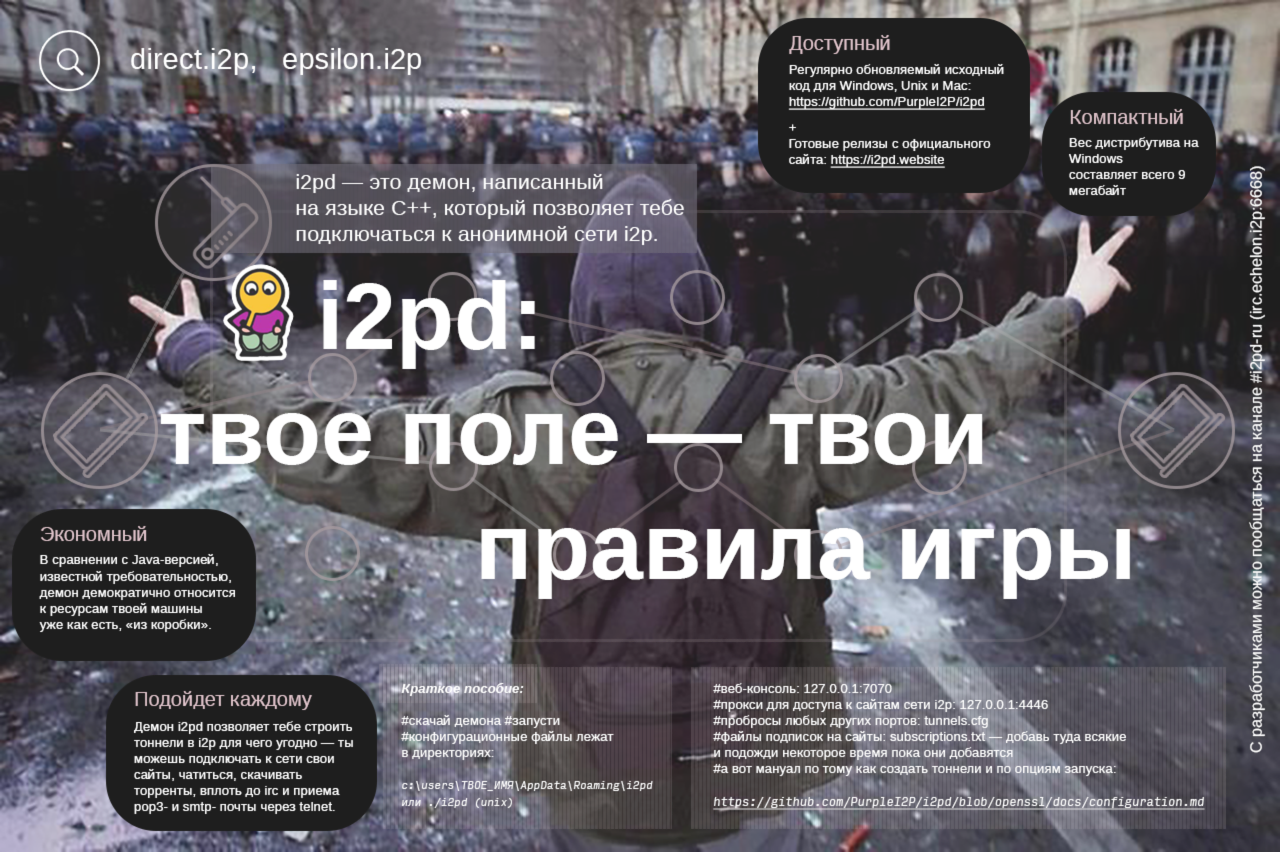

В i2p ты можешь заниматься множеством вещей: посещать и создавать сайты, форумы и торговые площадки, принимать почту, чатиться и скачивать торренты, и многое многое другое. Программа i2pd способна работать с большим числом программ и сервисов.

Как в первый раз запустить i2pd: инструкция под Debian/Ubuntu

I2p — это сеть со специализацией на анонимности внутрисетевых ресурсов, этим она отличается от сети tor, основной задачей которой являются не внутренние ресурсы, а построение безопасного доступа к интернету. Зная об этих двух особенностях, люди могут гораздо эффективнее работать в обеих сетях.

В i2p ты можешь заниматься множеством вещей: посещать и создавать сайты, форумы и торговые площадки, принимать почту, чатиться и скачивать торренты, и многое многое другое. Программа i2pd способна работать с большим числом программ и сервисов.

I2P: Подпись и проверка подписи EdDSA

Алгоритм подписи EdDSA

В отличие от RSA, где секретный и публичный ключ можно использовать непосредственно, здесь приходится использовать более сложную схему и вводить некоторый дополнительный объект. EdDSA концептуально реализует алгоритм DSA, распространяя его на случай кривых. В качестве подписи выступает пара чисел (R,S), для EdDSA каждое длиной 32 байта, итого длина подписи — 64 байта. Подписываются не сами данные, а хэш он них. В качестве хэш-функции используется SHA512. Далее малым буквами будут обозначаться числа, а большими буквами — соответствующая точка на кривой, полученная умножением числа на базовую точку B.

I2P: Прозрачная реализация подписи EdDSA

В последнее время все большую популярность набирает электронная подпись Ed25519, основанная на разновидности эллиптической кривой, предложенной Бернштейном. По мере увеличения числа узлов I2P с данным видом подписи возникла необходимость ее поддержки в своей реализации I2P, поскольку Ed25519 не входит в состав популярных криптографических библиотек. Как правило используются разновидности ref10 из библиотеки SUPERCOP, реализованной самим Бернштейном на ассемблере, и затем портированной на другие языки. Данная реализация работает хорошо и быстро, однако у нее есть главный недостаток — она непонятна. Действительно, если заглянуть в исходный код, то можно увидеть большое количество однотипных строк, оперирующих с множеством «магических» чисел, понять же, что они означают, без углубления в теорию не представляется возможным. Целью данной статьи является математически прозрачная реализация Ed22519, используя лишь стандартные операции с большими числами, присутствующие в любой криптографической библиотеке, со скоростью работы, достаточной для практического использования в I2P.

Интервью со Станиславом Шалуновым — разработчиком технологии, используемой в BitTorrent и Apple

В данный момент Станислав работает над компанией Open Garden, и приложением FireChat, которыми пользуются уже более 7 млн. пользователей для передачи данных между находящимися неподалеку друг от друга устройствами.

Анонимные платежи: Dash или Bitcoin+Миксеры?

Иногда важно сохранять не только свою личную анонимность, но также анонимность своих финансов. Когда вашим деньгам требуется анонимность — ошибки недопустимы.

ПОТРЕБНОСТЬ

Правительства многих стран результативно работают над установлением тотального мониторинга и контроля за движением денег как своих граждан, так и граждан других государств. Общественному мнению навязывается стереотип: «Если кто-то что-то скрывает, значит наверняка он — преступник, уклоняется от уплаты налогов, спонсирует терроризм или замешан в прочих грехах». В некоторых странах использование наличных, драгметаллов, криптовалют, офшоров и других инструментов, затрудняющих финансовый мониторинг, автоматически наводит на вас подозрения.

Но здравый смысл подсказывает людям, что выражение «Деньги любят тишину» связано не с криминалом, а основано на элементарной бытовой осторожности. Никто в здравом уме не кричит о том, сколько у него в кармане денег, не пишет везде о размере своих доходов и не выставляет всем напоказ банковскую выписку с перечнем операций по карте.

Организации также стараются не афишировать подробности своей финансовой деятельности, не публикуют списки клиентов с детализацией их заказов, ведь это как минимум расстроит клиентов и привлечет недоброжелателей (включая конкурентов).

И если граждане высокоразвитых стран могут хотя бы надеяться, что финансовая слежка за ними ведется в неких национальных интересах, то в странах с высоким уровнем коррупции люди обоснованно опасаются того, что их приватная информация с высокой вероятностью попадет к людям с враждебными намерениями.

Хорошо, я не буду углубляться в философию, а просто констатирую тот факт, что у большинства людей и бизнесов имеется желание (а зачастую — необходимость) сохранить анонимность своих финансов. И причина этого не в том, что они замышляют что-то плохое, а в том, что они сами не хотят стать жертвами чужих злонамеренных или преступных планов.

Для чего используют TOR?

Вступление

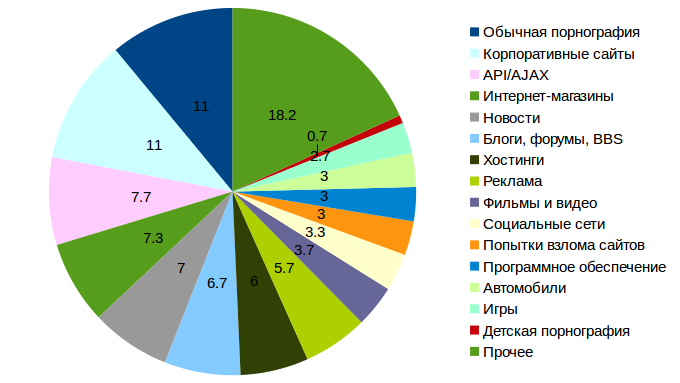

Я не буду разводить параноидальные сказки о том, что NSA и ФСБ за всеми следит. Просто примем за базовый тезис, что tor и i2p — «наше всё». К сожалению, в контексте TORа часто можно слышать только про silkroad и детскую порнографию. Мол, рассадник, раскачивающий и покушающийся.

Я управляю несколькими tor-exit node'ами и i2p маршрутизаторами. Чтобы избежать вопросов, мой работодатель к ним не имеет никакого отношения: все эти ноды — исключительно за мой счёт, в свободное от работы время. Самой старой из них уже почти год, самой молодой — примерно 4 месяца. За это время я не получил ни одного abuse report'а (я сам работаю в хостинговом бизнесе, так что хорошо представляю себе процесс реакции на «абузу» — она в первую очередь пересылается клиенту).

Не смотря на отсутствие abuse'ов, вопрос оставался: для чего люди используют TOR?

Контроль над exit node'ой позволяет посмотреть на проходящий трафик. Понятно, что мы исключаем весь шифрованный трафик (TLS, SSH), а так же весь трафик на .onion узлы. Однако, среди остального мы можем посмотреть на примерное распределение ресурсов по популярности.

Забегая вперёд, слегка упрощённый ответ на вопрос статьи:

(более подробная табличка — в конце статьи)

Методология измерения

Собственная реализация https с использованием crypto++ для начальной загрузки I2P

Начальная загрузка это единственное место в I2P, где используется https.

С другой стороны, статья будет интересно тем кому интересно понять, как работает ssl и попробовать самому.

Прокси сервер для свободного интернета

В общем, была поставлена цель: сделать прокси сервер, через который можно заходить на любые сайты (включая сайты в доменах .i2p и .onion) в обход любых блокировок. Цель обеспечения анонимности не ставилась.

Ужа с ежом удалось скрестить, и вот теперь я, как и 17 лет назад, исследую глубинные слои интернета. Кстати, если говорить про i2p, то скорость по ощущениям не намного больше, чем у интернета 17 лет назад. История циклична.

Статья не призывает к каким-либо действиям политического или криминального характера и предназначена для тех, кто не любит рамок и ограничений и сам выбирает что и как читать.

Как это работает:

Основным прокси сервером явлется squid.

Через cache_peer (вышестоящий прокси) squid подключается к i2p и tor. tor является Socks прокси, а squid — http прокси, поэтому между squid и tor встраивается прослойка privoxy.

Также мы имеем обновляемый ACL список всех заблокированных ресурсов в русском интернете.

Squid обрабатывает запросы от браузеров следующим образом:

Если запрашивается URL в домене .i2p, то запрос передается по цепочке в i2p.

Если запрашивается URL в домене .onion, то запрос передается по цепочке в tor.

Если запрашивается запрещенный URL, то запрос передается по цепочке в tor.

Все остальные запросы отправляются напрямую самим squid.

Инструкция как сделать интернет без ограничений своими руками:

Краткая инструкция: GitHub через I2P

Новость о блокировке гитхаба заставила задуматься об изготовлении костылей.

Почему-то сразу пришла в голову мысль об I2P.

И это действительно оказалось несложно.

Ближайшие события

«Пурпурный» I2P — окно в мир C++ приложений

Поэтому реализация I2P на C++ всегда была актуальной задачей. Из множества попыток «пурпурный I2P» (Purple I2P) на настоящий момент является наиболее успешной и пригодной для практического использования. Название обусловлено цветом рубашки на иконке I2P, чтобы отличать от официального I2P, где цвет — красный и обозначает семейство приложений, использующих данную реализацию I2P. i2pd же представляет собой I2P маршрутизатор общего назначения.

Построение собственной коммуникационной сети поверх I2P

В большинстве современных систем будь то электронная почта, ICQ или твиттер, владелец серверов обладает всеми этими данными и может, при необходимости, поделиться ими при получении официального или неофициального запроса об этом. Ниже предлагается проект сети, построенной поверх I2P, в которой владелец использует свои узлы только для обеспечения более стабильной работы и в качестве шлюзов в обычный интернете, имея информации не больше, чем обычные узлы I2P.

Сервис анонимной аренды хостинга с i2p-доступом

Во время публикации информации в обход цензуры, возникает проблема: как опубликовать информацию без раскрытия своей личности и данных, ведущих к раскрытию личности? IP адрес можно считать достаточной информацией для выяснения личности обратившегося к серверу. С учётом, что все хостеры обычно вполне кооперируются с тоталитарными правительствами, процесс установления владельца/автора того или иного сайта не представляет проблем. Наивные обещания компаний «не раскрывать данные клиентов» требуют очень высокого доверия, кроме того, не всегда могут быть исполнены (lavabit тому примером).

Ниже предлагается техническое решение, исключающее фактор высокого доверия (защиту от шпионажа) и предполагающая умеренное доверие (не скроются с деньгами).

Коммерческая компания покупает услуги хостинга (VDS, dedicated server и т.д.), конфигурирует там i2p роутер плюс ssh-сервер, работающий через i2p, и отдаёт реквизиты своему клиенту, который заказывает и оплачивает услуги только через i2p. Оплата происходит любой криптовалютой (пока условимся, что bitcoin), всё взаимодействие происходит через i2p сеть.

Описание со стороны компании

Компания имеет сайт в i2p, принимает биткоины. При поступлении оплаты компания заказывает услугу у указанного поставщика (в обычном интернете), настраивает i2p, отдаёт реквизиты клиенту. По запросу клиента сервер перезагружается/переустанавливается, так же возможна пересылка почты с саппортом. В самом продвинутом варианте — API для управления.

Описание со стороны клиента

Зайдя на i2p сайт клиент заказывает хостинг «в интернете», получает доступ на свой сервер через i2p, где размещает нужную информацию.

Описание со стороны тоталитарного режима

В интернете есть сайт. Сайт находится на сервере. Сервер принадлежит хостеру, был заказан компанией-посредником, после чего продан анониму за биткоины, у которых в истории фигурируют несколько миксеров и операции внутри i2p-сети. Можно изъять сервер, можно наказать компанию (если она находится в юрисдикции тоталитарного режима), найти автора по логам, записанному трафику и посредством ханипотов не получается.

Доверие серверу

Бюджетный SSH тоннель в подводный мир I2P для начинающих оленеводов

Всерьез читать данный текст бессмысленно. Он адресуется счастливым обладателям окошек различных версий, которых пугает даже необходимость установки JVM. Все описанные во второй части операции можно произвести правильнее и безопаснее, но в нашем упрощении не должно быть ничего сложного

Введение:

Кто бы что ни говорил, но ледовая обстановка в отечественном сегменте становится все более тяжелой. За нас взялись всерьез, обкладывают флажками, взрывают ровные тропинки натоптанные по бескрайним ледяным полям, вспарывают ледоколами привычные пути доставки провианта и под предлогом борьбы с браконьерами, расставляют капканы за каждым вторым торосом. Все идет к тому что проход с одной льдины на другую скоро будет происходить только через КПП с автоматчиками, по предварительной заявке в письменном виде и после предъявления паспорта и мандата из рыбнадзора. И только непослушнозаконные браконьеры будут посмеиваться в лисьи воротники над жалкими попытками геологических партий с большой земли испортить им жизнь.

I2P-прокси на хостинге

Можно поставить i2p-роутер на своём компьютере. Кому хочется всю домашнюю сеть обеспечить доступом, поднимают прокси на домашнем же роутере.

Но у меня вопрос стоял по другому. Хотелось иметь возможность получать доступ к i2p с любого компьютера без установки дополнительного ПО, пусть ценой безопасности — ибо мне не скрываться нужно, а просто что-то посмотреть. Если есть возможность запустить удаленный рабочий стол, то я со всяких интернет-кафе и из гостей предпочитаю подключаться к домашнему серверу, а там уже моё настроенное окружение. В случае же медленного подключения или закрытых портов пользоваться RDP становится затруднительно. Потому самый простой и нетребовательный вариант — поднять i2p-роутер на хостинге и настроить http-прокси.

Основы разработки клиента сети I2P. Часть 2

Основы разработки клиента сети I2P

Вклад авторов

pureacetone 496.0shifttstas 448.0orignal 233.0GamePad64 147.0amarao 78.0Arula 73.0dorne 71.0jatx 52.0supervillain 50.0