История про хитрожо… индуса, encrypted procedures, DAC и «режим Бога»

7 мин

Туториал

На той неделе пришлось разбираться в логике работы одного бесплатного тула. Почти детективная история вышла с ее автором, который впоследствии оказался индусом канадского происхождения проживающим в Южной Америке.

На той неделе пришлось разбираться в логике работы одного бесплатного тула. Почти детективная история вышла с ее автором, который впоследствии оказался индусом канадского происхождения проживающим в Южной Америке.Конечно же, практическая ценность была не в биографии автора, а в запросах, которые отправлялись приложением на сервер.

Установил. Запустил. Стал в стоечку и начал собирать профайлером все, чем приложение должно было «порадовать» сервер. Смею разочаровать – ничего радостного сервер в ближайшие два часа не увидел. В основном встречались разного рода перлы в запросах, которые явно не претендовали на комплименты:

SELECT

LogTruncations = (

SELECT TOP 1 SUM(cntr_value)

FROM ##tbl_cnt

WHERE counter_name = 'Log Truncations'

),

LogShrinks = (

SELECT TOP 1 SUM(cntr_value)

FROM ##tbl_cnt

WHERE counter_name = 'Log Shrinks'

),

LogGrowths = (

SELECT TOP 1 SUM(cntr_value)

FROM ##tbl_cnt

WHERE counter_name = 'Log Growths'

),

...

Поскольку их можно написать на порядок проще и сократить логические чтения из таблицы:

SELECT

LogTruncations = SUM(CASE WHEN counter_name = 'Log Truncations' THEN cntr_value END),

LogShrinks = SUM(CASE WHEN counter_name = 'Log Shrinks' THEN cntr_value END),

LogGrowths = SUM(CASE WHEN counter_name = 'Log Growths' THEN cntr_value END),

...

FROM ##tbl_cnt

На этом можно было бы и закончить… Но практически под конец я увидел, что приложение вызывает пользовательские хранимые процедуры из tempdb. Поймал себя на мысли: «Когда приложение успело их создать… и главное зачем?»

Давным-давно (кажется, в прошлую среду) попался ко мне в руки дамп базы данных MySQL, который следовало немедленно развернуть на моей машине. Зачем это было нужно и откуда взялся дамп, рассказывать не буду, вряд ли это кому-то интересно. Важно то, что дамп был от MySQL 4.1.22 и снят он был при помощи одного широко известного

Давным-давно (кажется, в прошлую среду) попался ко мне в руки дамп базы данных MySQL, который следовало немедленно развернуть на моей машине. Зачем это было нужно и откуда взялся дамп, рассказывать не буду, вряд ли это кому-то интересно. Важно то, что дамп был от MySQL 4.1.22 и снят он был при помощи одного широко известного

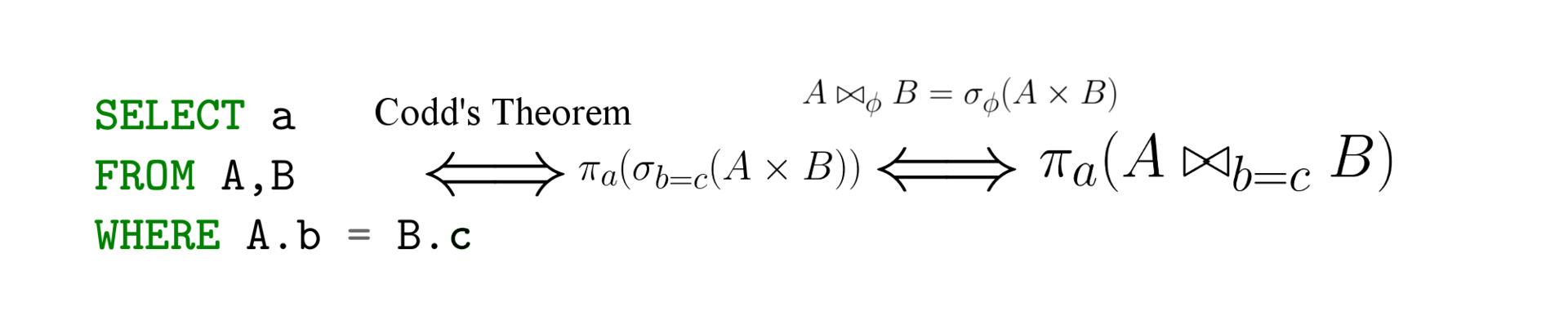

Есть три агрегатные функции, которые чаще всего используются на практике: COUNT, SUM и AVG.

Есть три агрегатные функции, которые чаще всего используются на практике: COUNT, SUM и AVG.