Организация доступности сервисов по двум внешним интерфейсам средствами natd и ipfw

5 мин

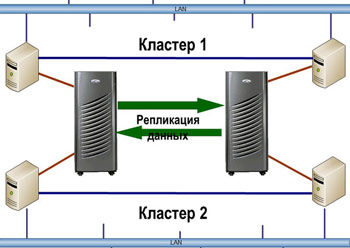

На рисунке представлена типичная схема подключения небольших офисов к интернету.

Если основной канал выхода в интернет (ISP1) и резервный (ISP2), на который переключаются в случае проблем с основным каналом.

Переключение обычно проводится сменой шлюза по умолчанию на роутере.

А если на роутере есть сервисы которые должны быть доступны извне, то эти сервисы будут доступны только по внешнему адресу активного, на данный момент, канала в интернет, так как ответы на запросы, пришедшие с неактивного канала, будут отправятся через активный канал и успешно теряться. Налаживать BGP взаимодействие с провайдерами, как мне посоветовали на одном форуме — это

Я расскажу как сделать сервисы доступными по обоим внешним адресам одновременно, средствами ipfw и natd.