Введение

PAT (Port Address Translation) — технология трансляции адресов с использованием портов. Данная технология решает проблему доставки возвратных пакетов. Так как количество белых IP ограничено нам необходимо экономить эти адреса. Помня об этом, была создана технология РАТ. Она позволяет локальным хостам использовать частные IP-адреса и установить один зарегистрированный адрес на маршрутизатор доступа. В технологии преобразования адресов РАТ используется особенность работы протокола ТСР: с точки зрения сервера абсолютно все равно, осуществляются соединения с тремя разными хостами с разными адресами или соединения устанавливаются с одним хостом на один IP-адрес, но с разными портами. Следовательно, чтобы подключить к Интернету множество хостов небольшого офиса с помощью одного только зарегистрированного публичного IP адреса, служба РАТ транслирует частные адреса локальных хостов в один имеющийся зарегистрированный. Чтобы правильно пересылать пакеты обратной коммуникации локальным хостам, маршрутизатор хранит у себя таблицу IP адресов и номеров портов для протоколов TCP и UDP. Об IP адресах и масках подсети можно почитать в другой моей статье.

Задание лабораторной работы

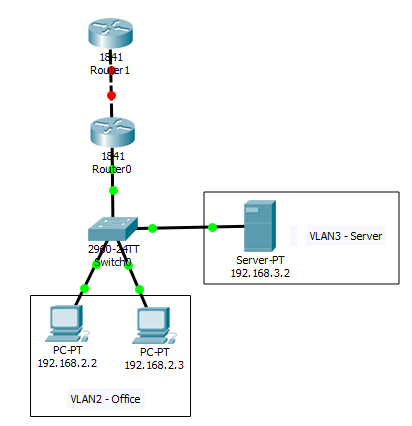

Создать простую сеть с использование технологии PAT (перегруженный NAT). Схема сети представлена ниже. Вся работа будет выполняться в программе Cisco Packet Tracer.

Выполнение лабораторной работы

1. Создать на рабочей панели Packet Tracer 2 ПК, сервер, коммутатор и 2 маршрутизатора и соединить все устройства как показано на рисунке.

2. На свитче настроить 2 сети VLAN, чтобы схема работы получилась следующая. Кто не знает как это делать и что такое VLAN, посмотрите мою прошлую статью.

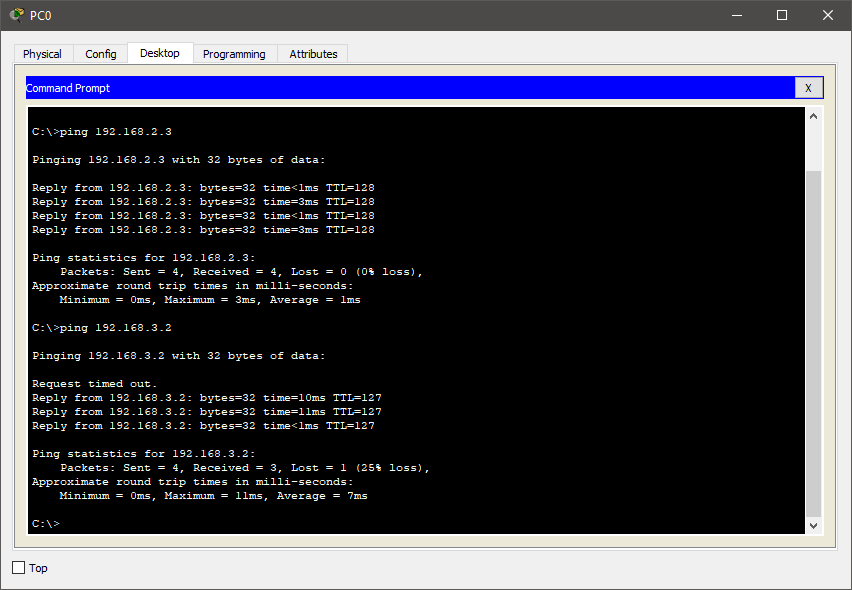

3. Поднимаем на Router0 дуплексы на порт, подключенный к свитчу. Всю эту работы мы проделали в предыдущей лабе (лабораторная работа по VLAN), поэтому подробно останавливаться не буду на этом моменте. Затем пропингуем сервер из любого ПК.

4. Настроим роутеры. На роутере 1 выставим на порту, который связан с роутером 0 кросс-кабелем, белый IP адрес. Для примера я взял 120.120.53.1. На роутере 0 выставим тот же белый IP, но на конце поставим 2, так как это следующее устройство в сети (120.120.53.2). Таким образом мы смоделировали ситуацию подключения Интернета от провайдера.

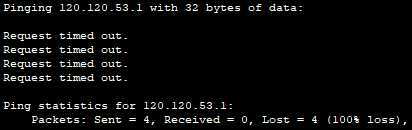

5. Проверим возможность выхода в Интернет из любого ПК. То есть пинганём 120.120.53.1.

Подключиться мы не можем, как видно на скриншоте выше.

6. Теперь настроим PAT с access листом. Это нужно для того, чтобы мы могли расширить нашу сеть и подключить несколько вланов. Обратите внимание на нашу схему. По ней можно увидеть то, что локальная сеть заканчивается на нулевом роутере. На нём же начинается выход в интернет по публичному IP. Поэтому, именно на нём мы и будем настраивать PAT. Для начала нам нужно определить какой интерфейс для PAT будет внешним, а какой внутренним. Внешний интерфейс – это тот, который выходит в сеть Интернет, а внутренний – который внутри локальной сети. То есть, в нашем случае, внешний – fa0/0, а внутренних два, так как два отдела (fa0/0.2 и fa0/0.3)

7. Настроим нулевой роутер для работы с PAT. Исходя из пункта 6, введём следующие команды:

Router>en

Router#conf t

Router(config)#int fa0/0

Router(config-if)#ip nat outside

Router(config-if)#exit

Router(config)#int fa0/1.2

Router(config-subif)#ip nat inside

Router(config-subif)#exit

Router(config)#int fa0/1.3

Router(config-subif)#ip nat inside

Router(config-subif)#exit

Router(config)#end

Router#wr mem8. Создадим на этом-же роутере access лист для того, чтобы роутер «понимал» что ему натить.

Введём следующие команды:

Router>en

Router#conf t

Router(config)#ip access-list standard HABRAHABR

Router(config-std-nacl)#permit 192.168.2.0 0.0.0.255

Router(config-std-nacl)#permit 192.168.3.0 0.0.0.255

Router(config-std-nacl)#end9. Проверить что у нас получилось можно командой show run. Для старта работы PAT нам потребуется ввести ещё одну команду в настройках конфигураций:

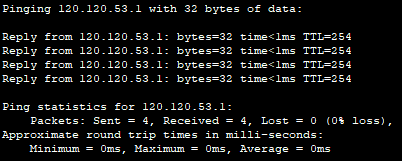

ip nat inside source list HABRAHABR int fa0/0 overloadПроверяем подключение к Интернету.

И победа! Всё работает.

Давайте теперь разберёмся со всеми командами.

ip access-list standard HABRAHABR – создаём стандартный access лист с именем HABRAHABR

permit 192.168.2.0 0.0.0.255 – добавляем адреса сетей с обратной маской сети

ip nat inside source list HABRAHABR int fa0/0 overload – начинаем путь NAT изнутри (из инсайда) по access листу под названием HABRAHABR на интерфейсе int fa0/0. Overload указывает на тип NAT, а именно перегруженный NAT, то есть PAT.