Всем привет, дамы и господа. Ну-с начнем.

Предисловие

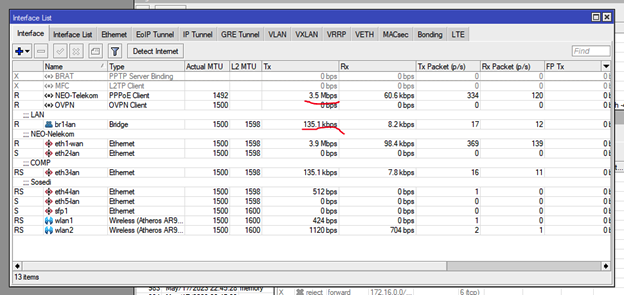

В одной из обслуживаемых организаций N возникла непонятная ситуация, а именно: на границе стоит некоторая модель Mikrotik с прошивкой 7.7, и вот этот самый Mikrotik самостоятельно генерирует исходящий трафик до 8.1Мбит\с, при этом из локальной сети ничего не выходит.

Решили мы с коллегой разобраться - откуда взялся этот трафик. Ну тут и понеслось. Почти час потратили на различные способы.

А теперь самое интересное!

Создали правило для простого логирования:

И наблюдаем в логах подобную картину:

Видно, что Mikrotik флудит на порт dns'а по разным адресам - вот и паразитный трафик. Решили пресечь массовые рассылки добавлением простого правила в firewall:

создаем список нужных нам dns-серверов

добавляем правило (логирование на собственное усмотрение)

пользуемся.

Заключение

Все дело в том, что это далеко не единичный случай. Зайдя на домашний Mikrotik, я обнаружил точно такую же проблему. Лично наше с коллегой мнение - как сейчас принято называть, заложенный в прошивке оборудования нерегламентированный функционал, а именно некий скрипт с целью производить DDoS-атаки. Только представьте, сколько рабочих единиц Mikrotik генерирует подобный трафик.

Ну и напоследок: решили с коллегой попробовать посмотреть на сколько и на какие адреса идет рассылка. Скидали быстренько правило для добавление адресов в динамический лист - за 1 час 30 минут в списке оказались 13378 различных адресов.

Как бы сильно я не любил это оборудование - это уже сверх наглость (как майнить на чужих компах).

Читайте мануалы, делитесь опытом, настраивайте и следите за своим оборудование и все будет в шоколаде.

Всем спасибо, что дочитали до конца.