Электронная подпись: трансграничное взаимодействие

3 мин

Примеров использования электронной подписи в бизнесе и реальной жизни постепенно становится все больше и больше. Это безусловно радует, т.к. любой грамотно реализованный сервис делает нашу жизнь комфортнее (Все помнят Чубакку и загранпаспорт?). Но с давних времен, еще до принятия в 2002-м году 1-ФЗ «Об электронной цифровой подписи», и до сегодняшнего дня, в практике применения технологий связанных с электронной подписью имелся существенный пробел: не было возможности осуществлять юридически значимый обмен подписанными документами между резидентами разных стран. Причем эта проблема существовала не только для взаимодействия с «дальним зарубежьем», но и в рамках пост-советского пространства.

Как все уже догадались, теперь такой проблемы больше нет:

15 мая 2012 года группой компаний были проведены первые серии тестов в рамках масштабных технических испытаний по проверке корректности функционирования электронной торговой площадки в режиме работы с иностранными участниками электронных торгов...

За подробностями — прошу под кат:

Как все уже догадались, теперь такой проблемы больше нет:

15 мая 2012 года группой компаний были проведены первые серии тестов в рамках масштабных технических испытаний по проверке корректности функционирования электронной торговой площадки в режиме работы с иностранными участниками электронных торгов...

За подробностями — прошу под кат:

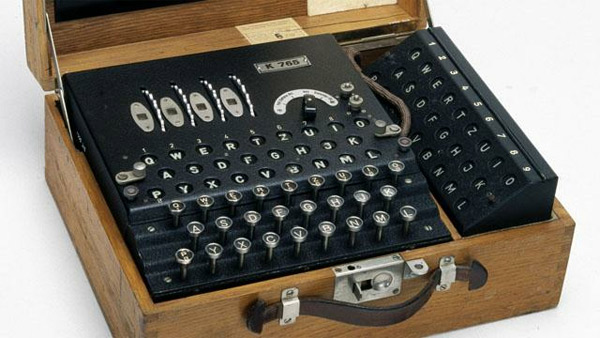

Многие слышали, что в Великую Отечественную Войну немецкая сторона использовала для шифрования специальную шифровальную машину — «Enigma».

Многие слышали, что в Великую Отечественную Войну немецкая сторона использовала для шифрования специальную шифровальную машину — «Enigma».

Почти год назад (6 апреля 2011) вышел новый федеральный закон об электронной подписи (ЭП) — N 63-ФЗ «Об электронной подписи» взамен старого ФЗ №1-ФЗ от 10.01.2002. Когда старый закон отменили, многие вздохнули с облегчением, уж больно он был неподъемен для коммерческого сектора. Теория и практика обращения с ЭП в этом топике.

Почти год назад (6 апреля 2011) вышел новый федеральный закон об электронной подписи (ЭП) — N 63-ФЗ «Об электронной подписи» взамен старого ФЗ №1-ФЗ от 10.01.2002. Когда старый закон отменили, многие вздохнули с облегчением, уж больно он был неподъемен для коммерческого сектора. Теория и практика обращения с ЭП в этом топике.

«От желудка иглобрюхих рыб отходят мешковидные выросты. При появлении опасности они наполняются водой или воздухом, из-за чего рыба становится похожой на раздувшийся шар

«От желудка иглобрюхих рыб отходят мешковидные выросты. При появлении опасности они наполняются водой или воздухом, из-за чего рыба становится похожой на раздувшийся шар