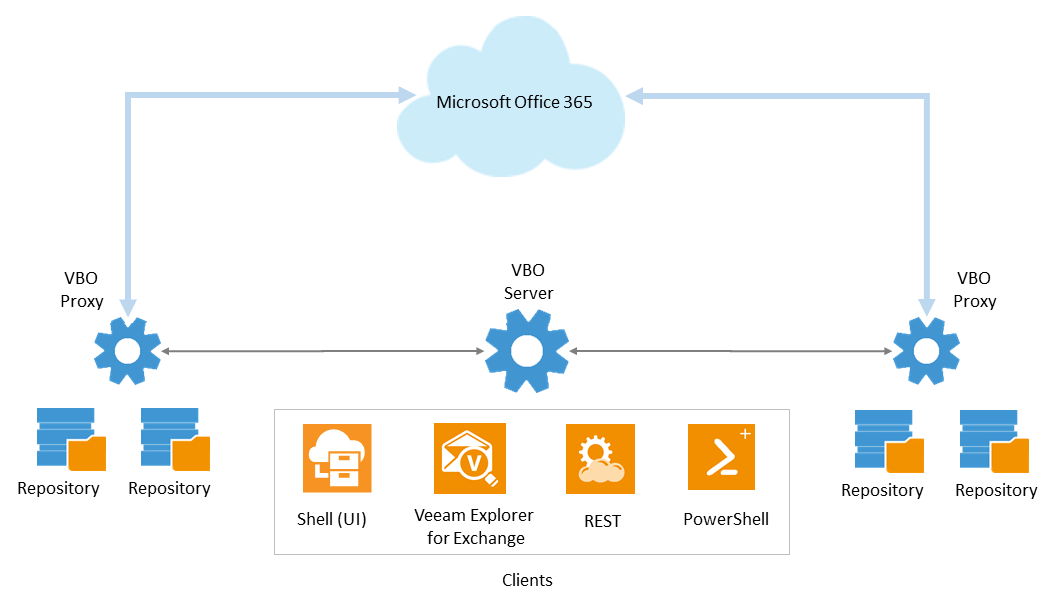

Как перенести данные с VMware на OpenStack: DRaaS и миграция

6 мин

Когда вышла первая публикация на Хабре по теме DRaaS и миграции с VMware, организованных на базе OpenStack, в комментарии пользователя mikkisse была озвучена мысль: единственное очевидное преимущество решений на базе OpenStack — это их относительно низкая стоимость в сравнении с коммерческими предложениями. Другие пользователи (например, AntonVirtual) аккуратно (и не очень) намекали на то, что отсутствие лицензионных платежей придется компенсировать оплатой поддержки, которая обеспечила бы стабильность работы облака. А раз так, замечали третьи (такие как omnimod), лучше не экспериментировать, а отдаться старому-доброму вендору. Мы, в свою очередь, в комментариях обещали подробный рассказ о том, как именно реализуется миграция и/или DR с технологией Hystax Acura в обмен на благосклонное внимание mikkisse и других читателей, давших нам содержательную обратную связь. Выполняем взятое на себя обязательство.

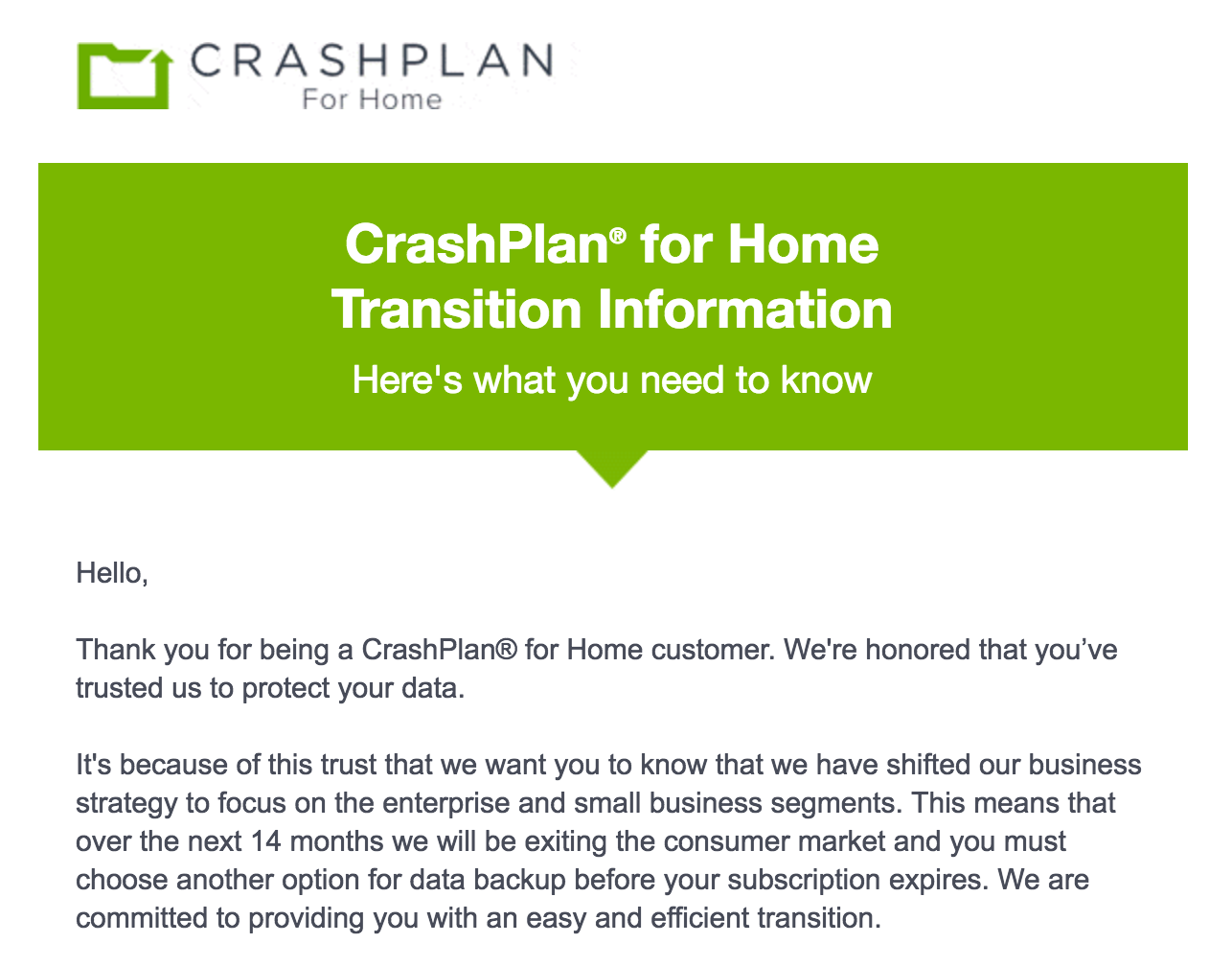

Прислали уведомление, что производят закрытие Personal плана в течении 14 месяцев. Добавили 60 дней к текущей подписке и предложили переход на Бизнес план или Carbonite сервис.

Прислали уведомление, что производят закрытие Personal плана в течении 14 месяцев. Добавили 60 дней к текущей подписке и предложили переход на Бизнес план или Carbonite сервис.