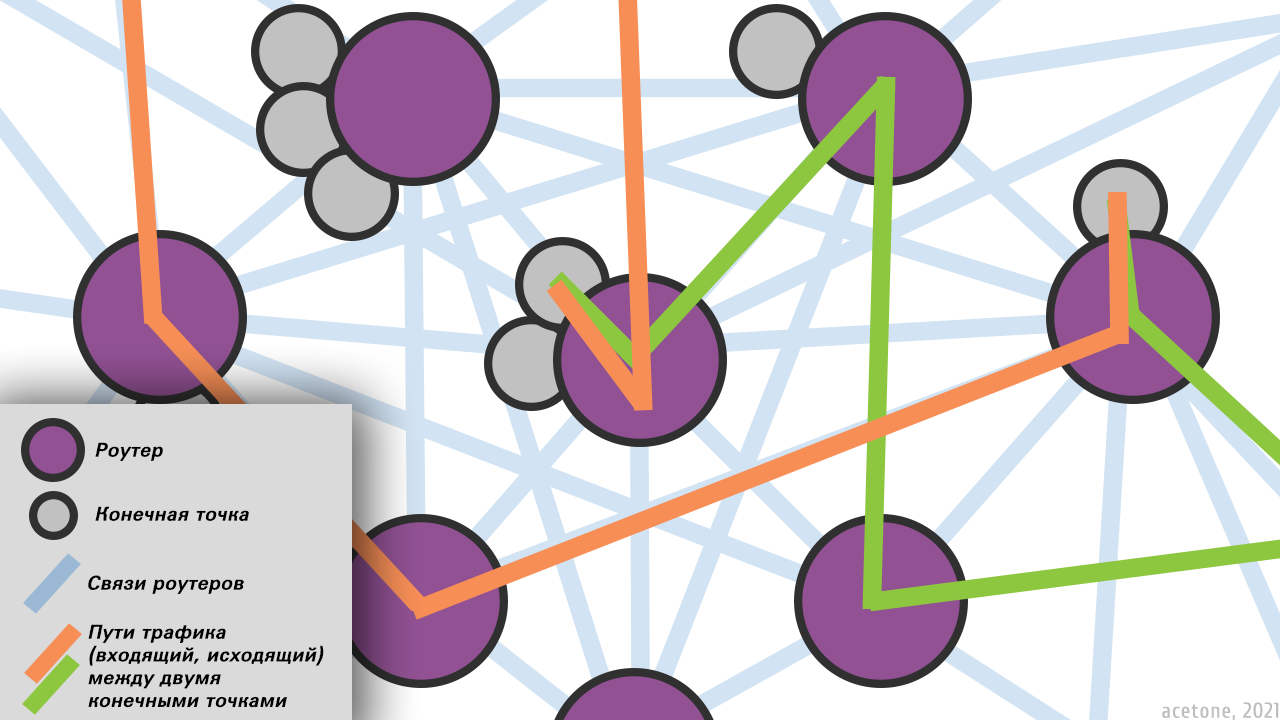

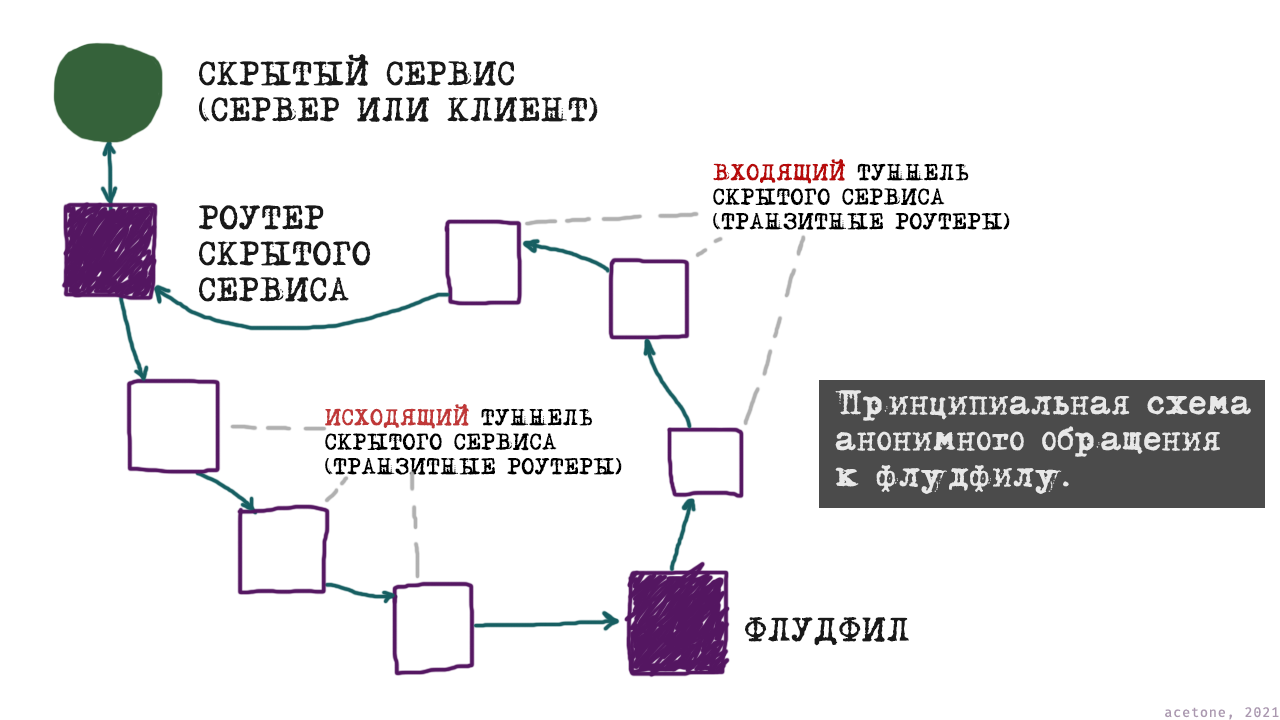

Маршрутизация в сети I2P. Флудфилы

«Open Source» и «децентрализация» – это два основных шильдика, обеспечивающих хорошее первое впечатление о проекте. Нередко популярные проекты лукавят на эти темы, либо вовсе вводят своих пользователей в заблуждение, являясь проприетарными и частично централизованными. Например, полуоткрытый Telegram и весьма заметно централизованный TOR.

А что мы знаем про I2P? Предлагаю подробно разобраться в том, что обеспечивает связность и работоспособность абсолютно децентрализованной сети.