Если верить последнему отчету компании Verizon за 2015 год, то сегодня 70-90% всего вредоносного кода уникально для каждой организации и поэтому нередко происходят ситуации, когда в организацию по какому-либо каналу (почта, Web, флешка, мобильное устройство и т.п.) приходит файл, который вызывает подозрение, но при этом антивирус «молчит» и ничего в отношении данного файла не сигнализирует. Как быть в такой ситуации? Дать файлу попасть в сеть и начать по ней распространяться? Или удалить его? Или поместить в карантин? А может быть есть способ все-таки проанализировать файл и выдать по нему вердикт? Пусть и без названия вируса или трояна. Да, такой вариант есть — называется он Threat Intelligence Platform.

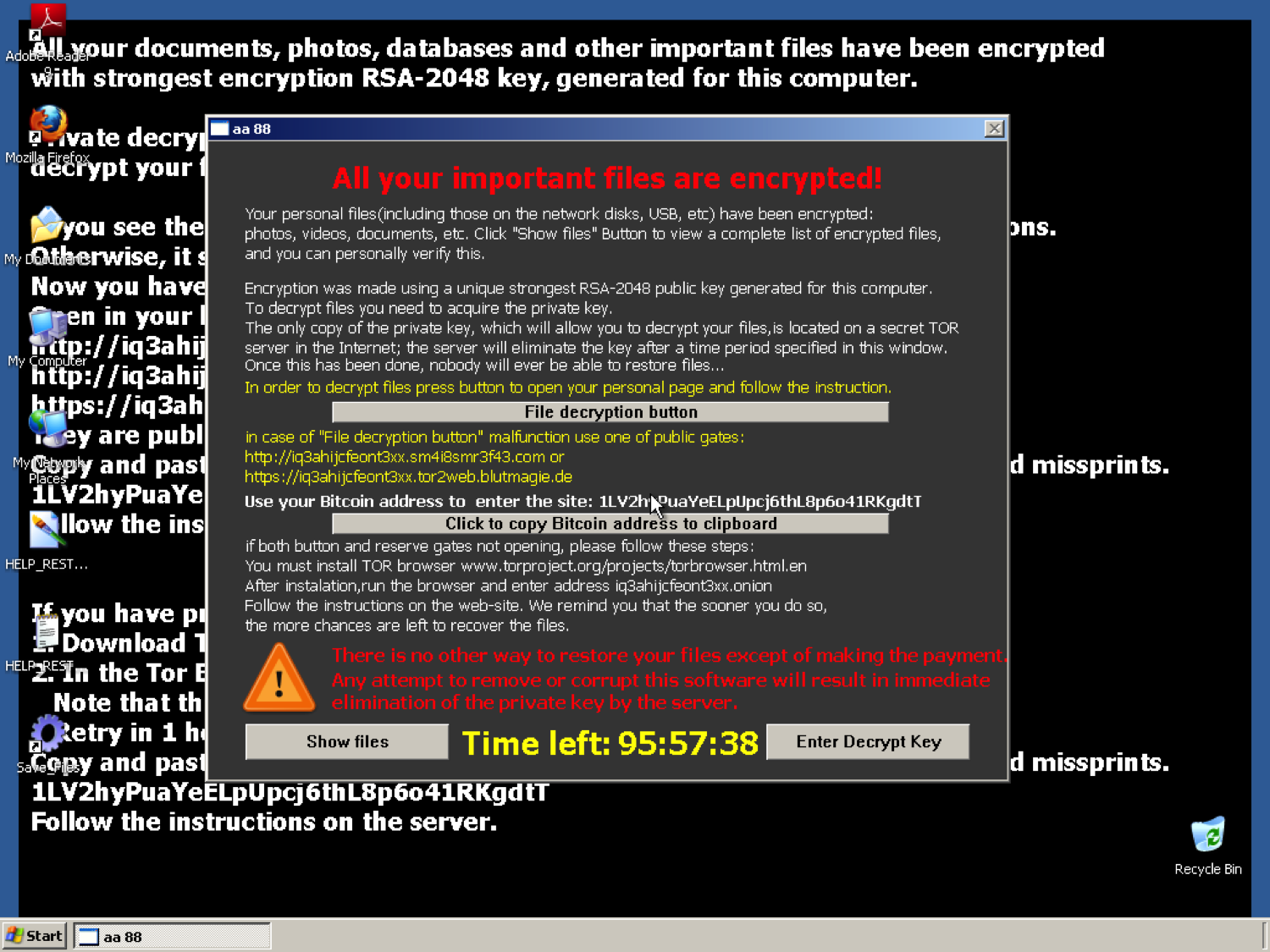

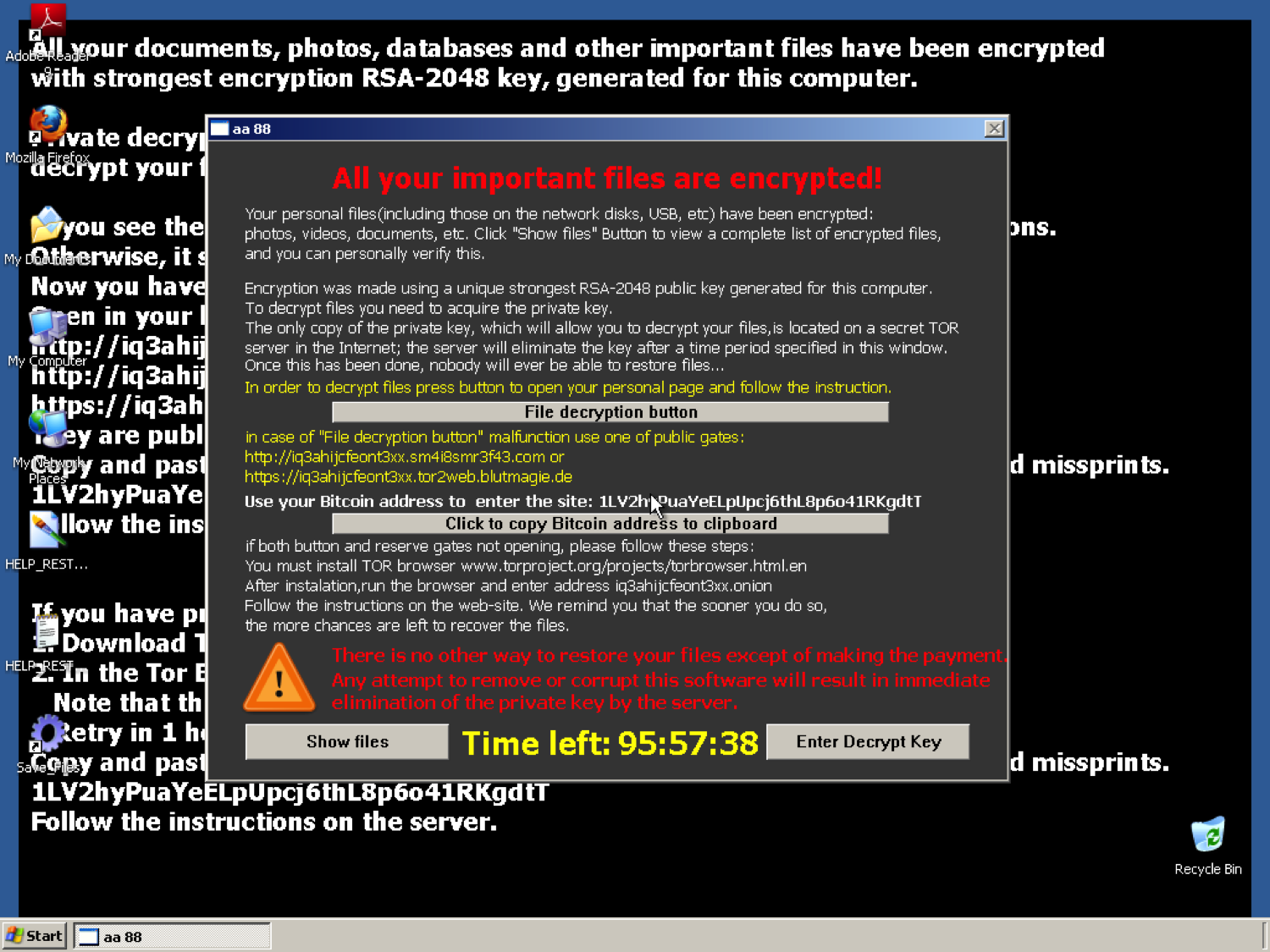

Итак, у нас в организации на рабочих станциях установлены антивирусы. На почтовом сервере тоже стоит антивирус. Антивирус даже интегрирован через ICAP или WCCP с межсетевым экраном. Можем ли мы быть уверены, что все попадающее в нашу сеть чисто как слеза младенца? Увы… Как показывает статистика различных компаний, среднее время обнаружения взлома/компрометации сети (time-to-detect, TTD) составляет 200 (!) дней. Представьте себе, двести дней вы не в курсе, что вас уже атаковали и тянут из вас конфиденциальную информацию. И вдруг, в какой-то момент времени вы видите на экране своего компьютера вот такую вот картинку.

В динамике, а речь идет о шифровальщике TeslaCrypt, это все выглядит еще интереснее (до 2:30 все скучно и обыденно):

Вы проклинаете ваш антивирус, который ничего не поймал и уже мало на что надеясь, начинаете общение с антивирусной компанией. А вдруг помогут и расшифруют жесткий диск. Но увы… Антивирусная компания вам помочь не в состоянии. Ее же задача продавать и поддерживать антивирус, а не работать для вас бесплатно, занимаясь анализом ваших подозрительных файлов. Возможно со временем антивирусные аналитики разберут присланный вами файл и оснастят знанием о нем свой антивирус. Но будет это уже потом, а пока вы стоите перед дилеммой "Платить или не платить вымогателям?" На недавно проведенной в Казани конференции «Код информационной безопасности» я провел блиц-опрос на тему: «Если вы отправляли подозрительные файлы антивирусным компаниям, то часто ли вы получали позитивный и оперативный ответ?». Увы, похвастаться лесом поднятых в ответ на этот вопрос рук я не могу.

Допустим, вы извлекли урок из случившегося и в следующий раз при получении подозрительного файла захотите с ним что-то сделать. Но что? На слуху у многих сервис VirusTotal, который многие преподносят как средство анализа вредоносного кода. Но это не совсем так. VirusTotal — это по сути инструмент автоматизации проверки 50 с лишним антивирусов обнаруживать загруженный на портал вредоносный код (или не обнаруживать). VirusTotal просто автоматизирует процесс запуска пятидесяти антивирусов и выдает вам вердикт — обнаружено или нет. Если в антивирусной базе знаний о вашем файле нет, то и VirusTotal вам ничего не подскажет. Иными словами, задача VirusTotal — проверять эффективность антивирусов, но не помогать вам анализировать ваши файлы.

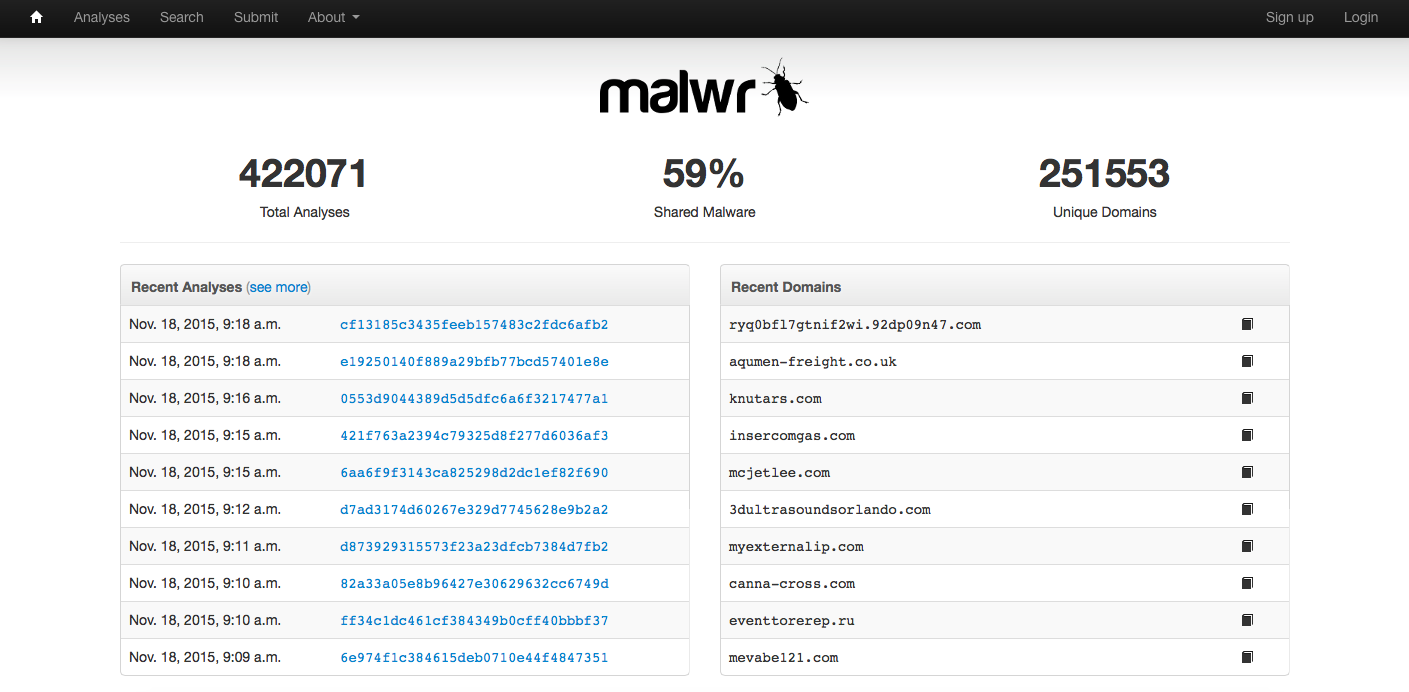

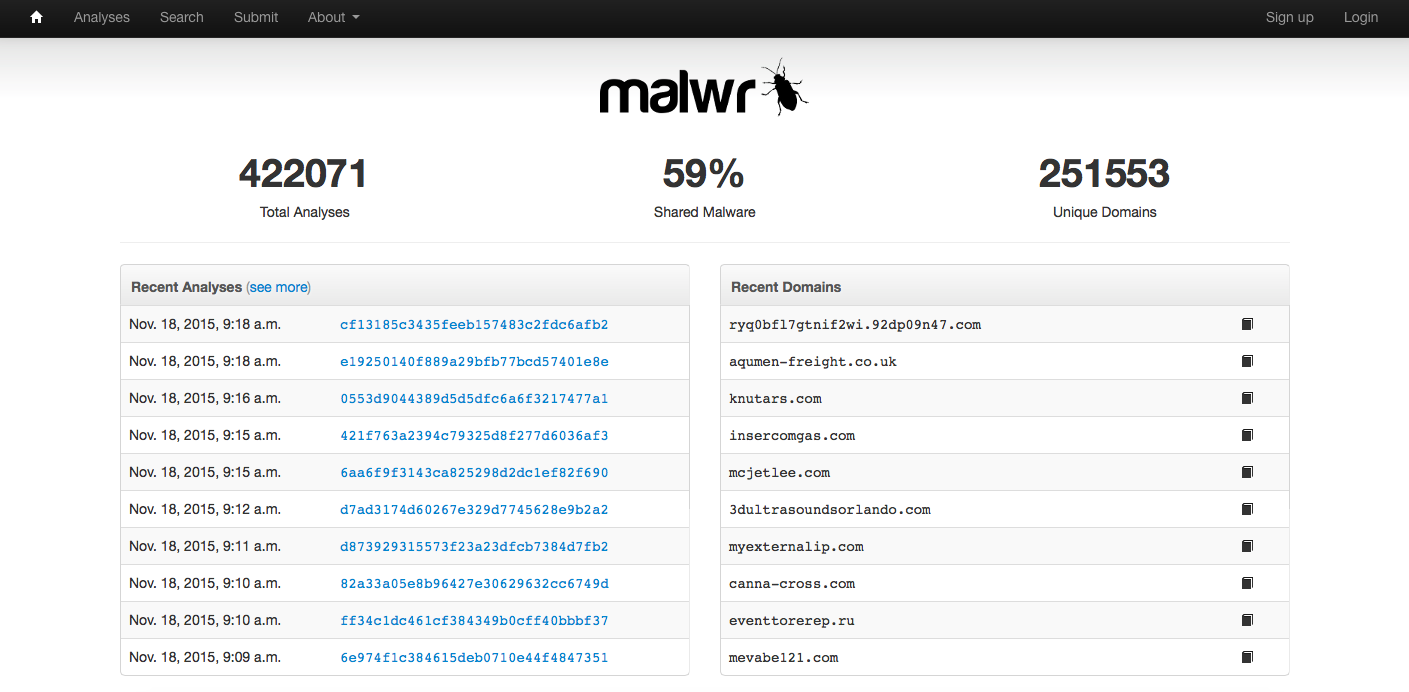

Можно попробовать обратиться к другому свободному ресурсу — Malwr, который представляет собой песочницу, в которой можно анализировать подозрительные файлы на вредоносность.

Однако число методов анализа на данном сервисе не так велико и современный вредоносный код, особенно специально разработанный для обхода песочниц (а такого становится все больше и больше), может остаться незамеченным для Malwr. Помимо него есть и ряд других платформ для анализа вредоносного кода. На прошедшем в Москве форуме по центрам мониторинга и реагирования на инциденты ИБ SOC Forum я делал отдельный доклад с кратким обзором таких платформ. Среди прочих я упоминал и нашу собственную платформу — Cisco AMP Threat Grid, о которой мне хотелось бы рассказать чуть более подробно.

Но для начала я бы хотел показать, как она работает на примере анализа шифровальщика TeslaCrypt, результат работы которого я показывал на картинке выше:

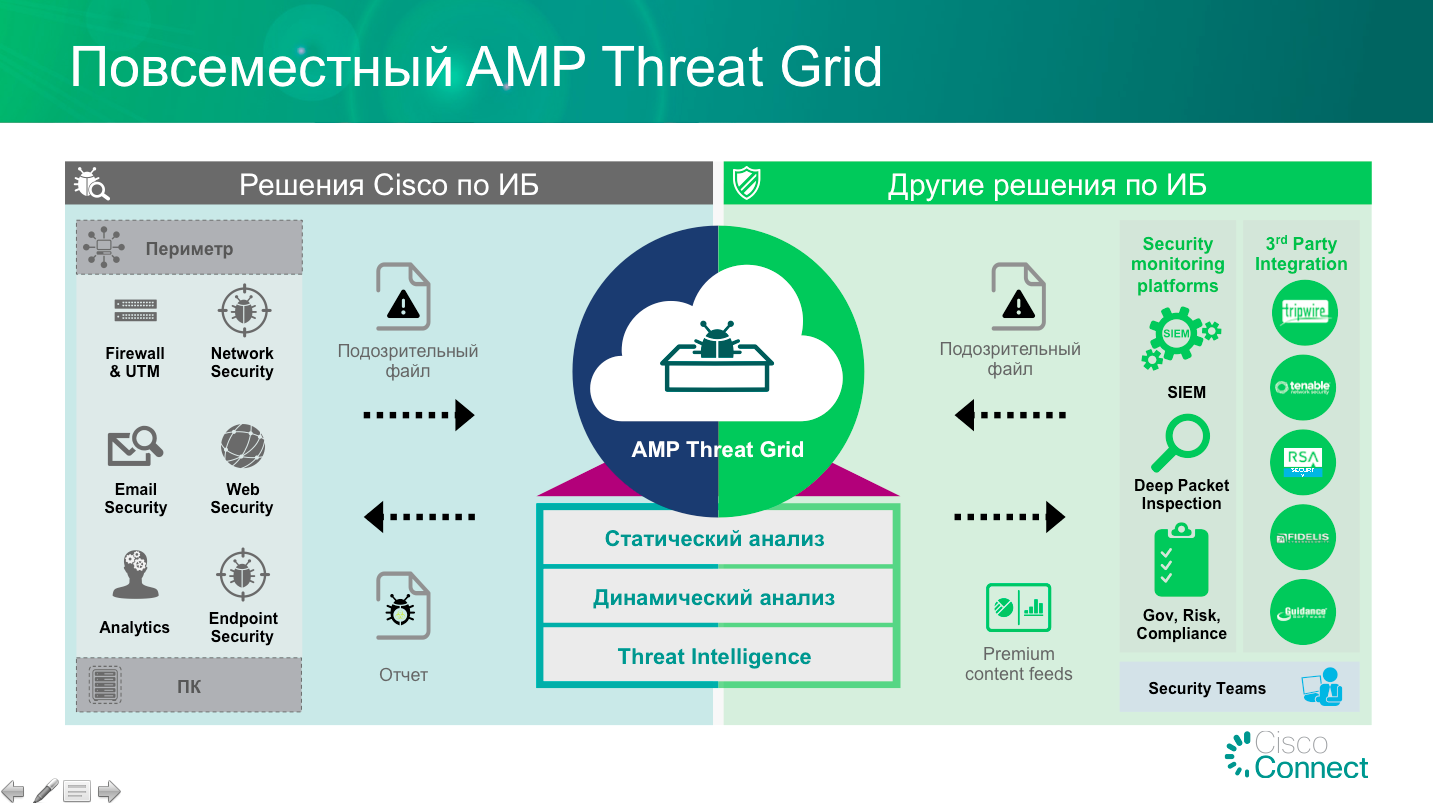

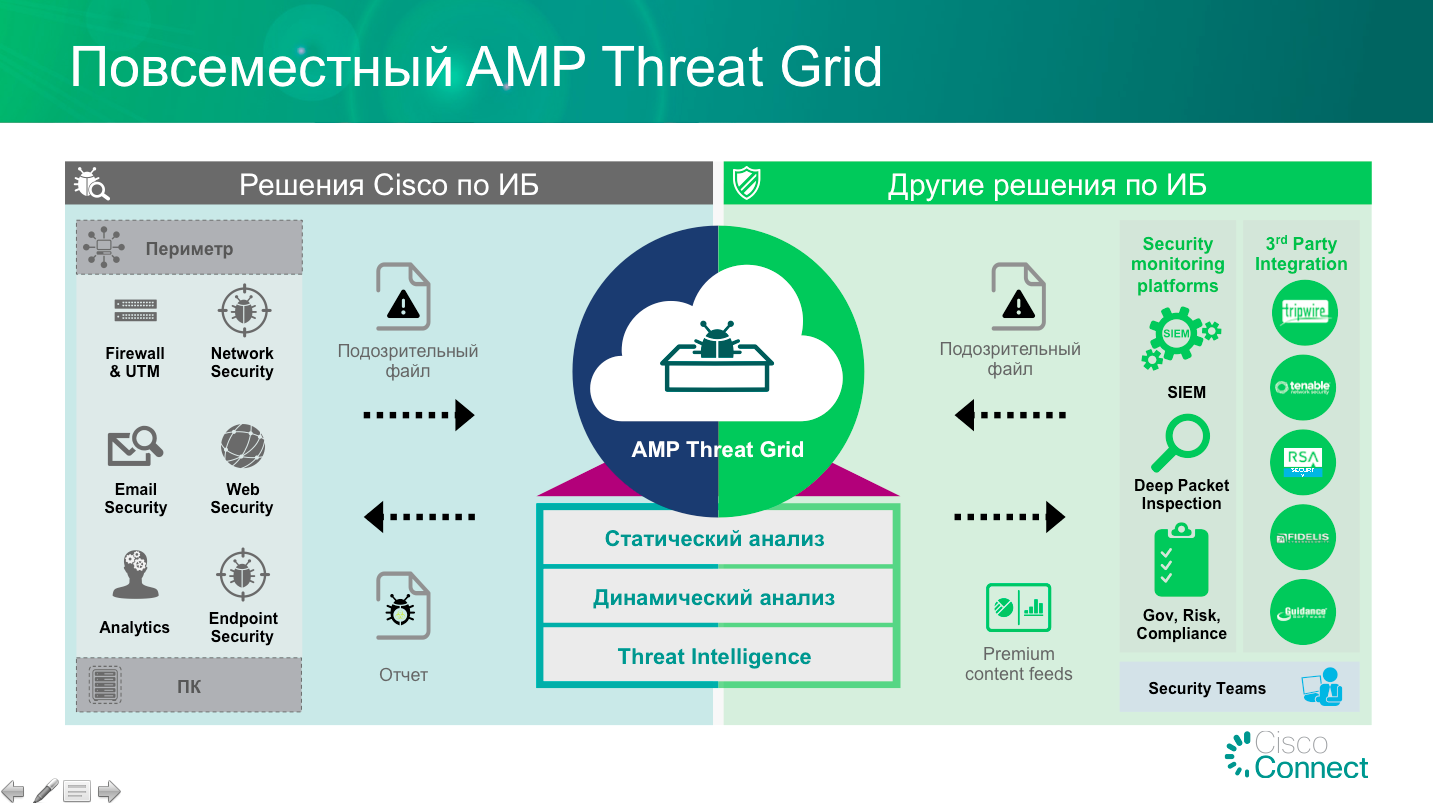

Данная платформа расширяет функционал нашего решения по обнаружению вредоносного кода — платформы Cisco Advanced Malware Protection (AMP), которая, будучи установленной на межсетевых экранах, системах предотвращения вторжений, системах защиты E-mail и Web, а также на маршрутизаторах и оконечных устройствах (ПК под управлением Windows, Linux, Mac, Android), позволяет в автоматическом режиме оперативно детектировать известный и неизвестный вредоносный код. Для исследования же файлов, попавших в организацию не через сеть или вызывающих подозрение, компания Cisco и предлагает сервис Cisco AMP Threat Grid, который позволяет именно анализировать на вредоносность любые файлы. Cisco AMP может передавать сервису Threat Grid файлы в автоматическом режиме, но можно использовать его и как портал для аналитиков служб реагирования на инциденты, служб проведения расследования инцидентов, центров мониторинга инцидентов ИБ. Видео выше показывает как раз работу через портал.

Обратите внимание — анализ проводится всего несколько минут и в полностью автоматическом режиме. Вам достаточно только загрузить интересующий вас файл и спустя некоторое время получить сформированный отчет в удобочитаемом формате. Также отчет можно получить в формате JSON для подключения к своим собственным системам и даже получить PCAP-файл для его дополнительного анализа с помощью каких-либо систем расследования сетевых инцидентов. Например, прогнав данный PCAP файл через Wireshark или Cisco NGIPS, можно составить сигнатуры для систем обнаружения вторжений, способных обнаруживать в будущем проанализированный вредоносный код.

Помимо решений Cisco, загружать данные в сервис Threat Grid в автоматическом режиме можно также с помощью и других решений, часть из которых известна и на территории бывшего Советского Союза:

Но анализ вредоносного кода может проводиться не только в облаке AMP Threat Grid. Для особых применений (слабый Интернет, изолированная сеть или иные случаи) существует возможность использовать специальное устройство Cisco AMP Threat Grid Appliance, которое размещается в сети заказчика и которое и осуществляет весь анализ загружаемых на него файлов.

Результатом работы Cisco AMP Threat Grid является вычисление рейтинга угрозы (по стобалльной шкале) с детальным объяснением, почему было принято то или иное решение. Проводится динамический и статический анализ около 450 различных индикаторов в загружаемых файлах — работа с файлами, работа с памятью, работа с реестром, работа с сетью и т.п. По каждому параметру отчет содержит подробное описание. Вот как, например, выглядит отчет по тому же шифровальщику TeslaCrypt. А вот так отчет выглядит по банковскому троянцу Zeus.

В современных условиях, когда вредоносный код меняется очень активно и установленные традиционные средства обнаружения не способны своевременно распознать и блокировать угрозу, остается брать процесс в свои руки, расширяя его за счет анализа подозрительных файлов с помощью платформ Threat Intelligence Platform. И Cisco AMP Threat Grid может помочь в достижении этой задачи.

ЗЫ. Наверное многие слышали такую аббревиатуру — CIS, Center of Internet Security, который известен выпуском руководств по защищенной настройке различных платформ, устройств, операционных систем и т.п. При CIS также создан MS-ISAC — Multi-State Information Sharing and Analysis Center. Он также использует Cisco AMP Threat Grid для анализа вредоносного кода, о котором затем оперативно сообщает различным подключенным к нему организациям.

Итак, у нас в организации на рабочих станциях установлены антивирусы. На почтовом сервере тоже стоит антивирус. Антивирус даже интегрирован через ICAP или WCCP с межсетевым экраном. Можем ли мы быть уверены, что все попадающее в нашу сеть чисто как слеза младенца? Увы… Как показывает статистика различных компаний, среднее время обнаружения взлома/компрометации сети (time-to-detect, TTD) составляет 200 (!) дней. Представьте себе, двести дней вы не в курсе, что вас уже атаковали и тянут из вас конфиденциальную информацию. И вдруг, в какой-то момент времени вы видите на экране своего компьютера вот такую вот картинку.

В динамике, а речь идет о шифровальщике TeslaCrypt, это все выглядит еще интереснее (до 2:30 все скучно и обыденно):

Вы проклинаете ваш антивирус, который ничего не поймал и уже мало на что надеясь, начинаете общение с антивирусной компанией. А вдруг помогут и расшифруют жесткий диск. Но увы… Антивирусная компания вам помочь не в состоянии. Ее же задача продавать и поддерживать антивирус, а не работать для вас бесплатно, занимаясь анализом ваших подозрительных файлов. Возможно со временем антивирусные аналитики разберут присланный вами файл и оснастят знанием о нем свой антивирус. Но будет это уже потом, а пока вы стоите перед дилеммой "Платить или не платить вымогателям?" На недавно проведенной в Казани конференции «Код информационной безопасности» я провел блиц-опрос на тему: «Если вы отправляли подозрительные файлы антивирусным компаниям, то часто ли вы получали позитивный и оперативный ответ?». Увы, похвастаться лесом поднятых в ответ на этот вопрос рук я не могу.

Допустим, вы извлекли урок из случившегося и в следующий раз при получении подозрительного файла захотите с ним что-то сделать. Но что? На слуху у многих сервис VirusTotal, который многие преподносят как средство анализа вредоносного кода. Но это не совсем так. VirusTotal — это по сути инструмент автоматизации проверки 50 с лишним антивирусов обнаруживать загруженный на портал вредоносный код (или не обнаруживать). VirusTotal просто автоматизирует процесс запуска пятидесяти антивирусов и выдает вам вердикт — обнаружено или нет. Если в антивирусной базе знаний о вашем файле нет, то и VirusTotal вам ничего не подскажет. Иными словами, задача VirusTotal — проверять эффективность антивирусов, но не помогать вам анализировать ваши файлы.

Можно попробовать обратиться к другому свободному ресурсу — Malwr, который представляет собой песочницу, в которой можно анализировать подозрительные файлы на вредоносность.

Однако число методов анализа на данном сервисе не так велико и современный вредоносный код, особенно специально разработанный для обхода песочниц (а такого становится все больше и больше), может остаться незамеченным для Malwr. Помимо него есть и ряд других платформ для анализа вредоносного кода. На прошедшем в Москве форуме по центрам мониторинга и реагирования на инциденты ИБ SOC Forum я делал отдельный доклад с кратким обзором таких платформ. Среди прочих я упоминал и нашу собственную платформу — Cisco AMP Threat Grid, о которой мне хотелось бы рассказать чуть более подробно.

Но для начала я бы хотел показать, как она работает на примере анализа шифровальщика TeslaCrypt, результат работы которого я показывал на картинке выше:

Данная платформа расширяет функционал нашего решения по обнаружению вредоносного кода — платформы Cisco Advanced Malware Protection (AMP), которая, будучи установленной на межсетевых экранах, системах предотвращения вторжений, системах защиты E-mail и Web, а также на маршрутизаторах и оконечных устройствах (ПК под управлением Windows, Linux, Mac, Android), позволяет в автоматическом режиме оперативно детектировать известный и неизвестный вредоносный код. Для исследования же файлов, попавших в организацию не через сеть или вызывающих подозрение, компания Cisco и предлагает сервис Cisco AMP Threat Grid, который позволяет именно анализировать на вредоносность любые файлы. Cisco AMP может передавать сервису Threat Grid файлы в автоматическом режиме, но можно использовать его и как портал для аналитиков служб реагирования на инциденты, служб проведения расследования инцидентов, центров мониторинга инцидентов ИБ. Видео выше показывает как раз работу через портал.

Обратите внимание — анализ проводится всего несколько минут и в полностью автоматическом режиме. Вам достаточно только загрузить интересующий вас файл и спустя некоторое время получить сформированный отчет в удобочитаемом формате. Также отчет можно получить в формате JSON для подключения к своим собственным системам и даже получить PCAP-файл для его дополнительного анализа с помощью каких-либо систем расследования сетевых инцидентов. Например, прогнав данный PCAP файл через Wireshark или Cisco NGIPS, можно составить сигнатуры для систем обнаружения вторжений, способных обнаруживать в будущем проанализированный вредоносный код.

Помимо решений Cisco, загружать данные в сервис Threat Grid в автоматическом режиме можно также с помощью и других решений, часть из которых известна и на территории бывшего Советского Союза:

- General Dynamics Fidelis

- Guidance Software EnCase Cybersecurity

- RSA Security Analytics

- TripWire Enterprise 360

- Splunk Enterprise

- Malformity Labs Maltego

- IBM QRadar

- HP ArcSight

- McAfee Nitro

Но анализ вредоносного кода может проводиться не только в облаке AMP Threat Grid. Для особых применений (слабый Интернет, изолированная сеть или иные случаи) существует возможность использовать специальное устройство Cisco AMP Threat Grid Appliance, которое размещается в сети заказчика и которое и осуществляет весь анализ загружаемых на него файлов.

Результатом работы Cisco AMP Threat Grid является вычисление рейтинга угрозы (по стобалльной шкале) с детальным объяснением, почему было принято то или иное решение. Проводится динамический и статический анализ около 450 различных индикаторов в загружаемых файлах — работа с файлами, работа с памятью, работа с реестром, работа с сетью и т.п. По каждому параметру отчет содержит подробное описание. Вот как, например, выглядит отчет по тому же шифровальщику TeslaCrypt. А вот так отчет выглядит по банковскому троянцу Zeus.

В современных условиях, когда вредоносный код меняется очень активно и установленные традиционные средства обнаружения не способны своевременно распознать и блокировать угрозу, остается брать процесс в свои руки, расширяя его за счет анализа подозрительных файлов с помощью платформ Threat Intelligence Platform. И Cisco AMP Threat Grid может помочь в достижении этой задачи.

ЗЫ. Наверное многие слышали такую аббревиатуру — CIS, Center of Internet Security, который известен выпуском руководств по защищенной настройке различных платформ, устройств, операционных систем и т.п. При CIS также создан MS-ISAC — Multi-State Information Sharing and Analysis Center. Он также использует Cisco AMP Threat Grid для анализа вредоносного кода, о котором затем оперативно сообщает различным подключенным к нему организациям.