Найденные уязвимости позволяют удаленно управлять мужскими поясами верности

Invite pending

Сегодня осталось очень мало категорий «умных вещей», в которых ни разу не находили каких-либо уязвимостей. Теперь таких категорий стало еще меньше: на этой неделе портал Pen Test Partners сообщил об успешном взломе «умного» мужского пояса верности Qiui Cellmate chastity cage.

Под катом — описание подробностей взлома (различной степени пикантности) и краткие размышления о том, как нам теперь с этим жить.

Мужские пояса верности — популярная в последние годы «игрушка для взрослых». Обычно они запираются с помощью обычного замочка с ключом, но разработчики Qiui Cellmate chastity cage решили не отставать от времени и начали выпуск пояса с полностью электронным управлением. Причем настолько полностью электронным, что этот пояс не имеет даже резервного механического ключа или какого-либо иного средства экстренного вскрытия — всё именно так, как любят поклонники фантастических романов о захвате власти машинами.

Работает это следующим образом: пояс по bluetooth подключается к приложению на смартфоне, в свою очередь это приложение подключается к центральному серверу, который позволяет связать смартфон «носителя» пояса и смартфон того, кто им управляет. Благодаря этому, «управляющий» смартфон может находиться на любом расстоянии от самого пояса: необходимо лишь, чтобы «управляемый» смартфон находился в радиусе действия bluetooth'a. Естественно, «управляемый» смартфон после передачи прав «управляющему» уже не позволяет своему владельцу управлять надетым на него поясом (собственно для этого всё и затевалось).

Как видно, при такой схеме есть как минимум две критические точки: bluetooth-канал между локальным смартфоном и поясом верности, а также непосредственно центральный сервер. И обе эти точки оказались уязвимыми.

Самая «громкая» уязвимость связана с работой центрального сервера. Аутентификации на нем практически нет: все, что нужно знать для управления устройством — это его id. В свою очередь, id любого устройства оказалось получить достаточно легко: нужно всего лишь подобрать 6-значный цифровой код. Выполнив запрос с этим кодом, можно помимо собственно id получить «скромный» набор персональных данных: имя пользователя, его телефонный номер, дату рождения, геолокацию и не зашифрованный(!) пароль. Впрочем, последний не очень-то и нужен, т.к. с помощью нескольких несложных запросов можно либо назначить «управляющим» смартфоном свое устройство, либо вообще лишить пояс какого-либо управления, оставив владельца запертым. В последнем случае для механического вскрытия пояса разработчики рекомендуют использовать угловую шлифмашину или какой-то еще более тяжелый инструмент (разумеется, в том случае, если находящийся внутри пояса орган не представляет для вас особой ценности).

Впрочем, столь радикальных действий можно избежать, т.к. для управления замком по bluetooth разработчики устройства решили использовать успешно взломанный протокол от умного замка Nokelock.

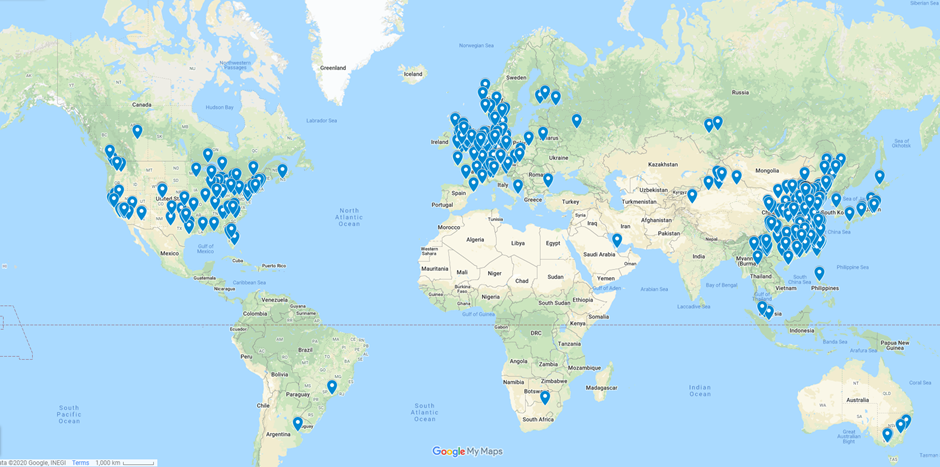

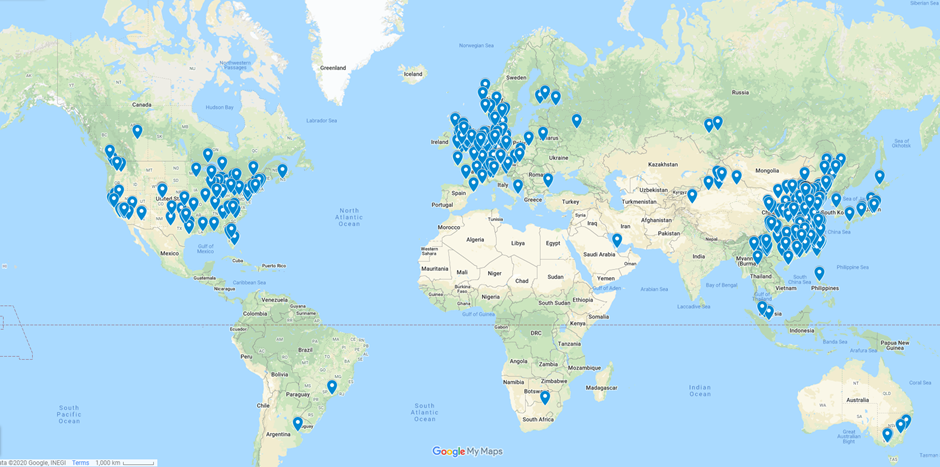

Ну и вишенка на торте: вам даже не обязательно заранее знать, где искать вашу жертву. API центрального сервера позволяет легко обнаружить всех активных пользователей этого чудо-девайса:

Мы уже привыкли к сообщениям о взломе очередного «умного» чайника или лампочки. Но новые уязвимости отличаются от них как минимум двумя особенностями.

Во-первых, мы имеем взлом с устройством принуждения, т.е. с таким устройством, которое изначально предназначено для того, чтобы делать со своим владельцем что-либо против его воли. Чайник или лампочку можно в любой момент выбросить. Надетый и запертый пояс выбросить труднее. И кстати, если верить твиттеру разработчика устройства, в ближайшее время они планируют выпустить «умный» запирающийся butt-plug и умный запирающийся ошейник со встроенным электрошоком, а это может быть еще «веселее», потому что в запертом поясе верности в принципе можно ходить месяцами, а вот с запертой задницей долго не проходишь. Да и разряды электрошокера ошейника могут немого отвлекать от повседневных дел.

Во-вторых, доступ к столь интимной области открывает практически неограниченные возможности для шантажа. Ведь зная имя и телефон «носителя» пояса, с ним несложно связаться или, при несговорчивости жертвы, обнародовать о ней весьма пикантную информацию, а имея еще и доступ к управлению устройством, можно добиться намного большего чем то, чего добиваются создатели всевозможных вирусов-вымогателей.

Отдельно стоит сказать о реакции производителя устройства на информацию об обнаруженных уязвимостях. Думаете они кинулись решать проблему? Щас!

Почти полгода переписки понадобилось для того, чтобы появилась новая, более защищенная версия API (причем старая, уязвимая, так и не была полностью деактивирована).

С каждым днем нас окружает все больше и больше «умных» вещей. И все бы хорошо, если бы в разработке ПО для них участвовали специалисты по компьютерной безопасности. Но, как правило, этим занимаются самые обычные программеры, а иногда и просто подучившиеся электронщики. Характерной иллюстрацией к сказанному является то, что когда security-группа, обнаружившая уязвимость, написала первое письмо разработчикам, те попросили переписать его plaintext'ом, т.к. никто из них не смог открыть PGP-сообщение:

Не знаю кто как, но лично я бы таким людям свой член не доверил.

Что с этим делать в глобальном плане — лично я не знаю. Возможно, помогла бы какая-то стандартизация ПО подобных устройств, чтобы даже не сведущий в данных вопросах разработчик мог воспользоваться готовым решением, но пока это скорее из области фантастики. Что же касается данного конкретного устройства, то если вдруг такое же надето на ком-то из вас, обязательно попросите владелицу «управляющего» смартфона обновить прошивку вашего устройства. Иначе в один прекрасный день ваша жизнь может очень круто измениться.

Под катом — описание подробностей взлома (различной степени пикантности) и краткие размышления о том, как нам теперь с этим жить.

Что такое Qiui Cellmate chastity cage и как он работает

Мужские пояса верности — популярная в последние годы «игрушка для взрослых». Обычно они запираются с помощью обычного замочка с ключом, но разработчики Qiui Cellmate chastity cage решили не отставать от времени и начали выпуск пояса с полностью электронным управлением. Причем настолько полностью электронным, что этот пояс не имеет даже резервного механического ключа или какого-либо иного средства экстренного вскрытия — всё именно так, как любят поклонники фантастических романов о захвате власти машинами.

Работает это следующим образом: пояс по bluetooth подключается к приложению на смартфоне, в свою очередь это приложение подключается к центральному серверу, который позволяет связать смартфон «носителя» пояса и смартфон того, кто им управляет. Благодаря этому, «управляющий» смартфон может находиться на любом расстоянии от самого пояса: необходимо лишь, чтобы «управляемый» смартфон находился в радиусе действия bluetooth'a. Естественно, «управляемый» смартфон после передачи прав «управляющему» уже не позволяет своему владельцу управлять надетым на него поясом (собственно для этого всё и затевалось).

Как видно, при такой схеме есть как минимум две критические точки: bluetooth-канал между локальным смартфоном и поясом верности, а также непосредственно центральный сервер. И обе эти точки оказались уязвимыми.

В чем суть уязвимостей

Самая «громкая» уязвимость связана с работой центрального сервера. Аутентификации на нем практически нет: все, что нужно знать для управления устройством — это его id. В свою очередь, id любого устройства оказалось получить достаточно легко: нужно всего лишь подобрать 6-значный цифровой код. Выполнив запрос с этим кодом, можно помимо собственно id получить «скромный» набор персональных данных: имя пользователя, его телефонный номер, дату рождения, геолокацию и не зашифрованный(!) пароль. Впрочем, последний не очень-то и нужен, т.к. с помощью нескольких несложных запросов можно либо назначить «управляющим» смартфоном свое устройство, либо вообще лишить пояс какого-либо управления, оставив владельца запертым. В последнем случае для механического вскрытия пояса разработчики рекомендуют использовать угловую шлифмашину или какой-то еще более тяжелый инструмент (разумеется, в том случае, если находящийся внутри пояса орган не представляет для вас особой ценности).

Впрочем, столь радикальных действий можно избежать, т.к. для управления замком по bluetooth разработчики устройства решили использовать успешно взломанный протокол от умного замка Nokelock.

Ну и вишенка на торте: вам даже не обязательно заранее знать, где искать вашу жертву. API центрального сервера позволяет легко обнаружить всех активных пользователей этого чудо-девайса:

Чем интересны эти уязвимости

Мы уже привыкли к сообщениям о взломе очередного «умного» чайника или лампочки. Но новые уязвимости отличаются от них как минимум двумя особенностями.

Во-первых, мы имеем взлом с устройством принуждения, т.е. с таким устройством, которое изначально предназначено для того, чтобы делать со своим владельцем что-либо против его воли. Чайник или лампочку можно в любой момент выбросить. Надетый и запертый пояс выбросить труднее. И кстати, если верить твиттеру разработчика устройства, в ближайшее время они планируют выпустить «умный» запирающийся butt-plug и умный запирающийся ошейник со встроенным электрошоком, а это может быть еще «веселее», потому что в запертом поясе верности в принципе можно ходить месяцами, а вот с запертой задницей долго не проходишь. Да и разряды электрошокера ошейника могут немого отвлекать от повседневных дел.

Во-вторых, доступ к столь интимной области открывает практически неограниченные возможности для шантажа. Ведь зная имя и телефон «носителя» пояса, с ним несложно связаться или, при несговорчивости жертвы, обнародовать о ней весьма пикантную информацию, а имея еще и доступ к управлению устройством, можно добиться намного большего чем то, чего добиваются создатели всевозможных вирусов-вымогателей.

Отдельно стоит сказать о реакции производителя устройства на информацию об обнаруженных уязвимостях. Думаете они кинулись решать проблему? Щас!

Почти полгода переписки понадобилось для того, чтобы появилась новая, более защищенная версия API (причем старая, уязвимая, так и не была полностью деактивирована).

Какие выводы можно сделать

С каждым днем нас окружает все больше и больше «умных» вещей. И все бы хорошо, если бы в разработке ПО для них участвовали специалисты по компьютерной безопасности. Но, как правило, этим занимаются самые обычные программеры, а иногда и просто подучившиеся электронщики. Характерной иллюстрацией к сказанному является то, что когда security-группа, обнаружившая уязвимость, написала первое письмо разработчикам, те попросили переписать его plaintext'ом, т.к. никто из них не смог открыть PGP-сообщение:

Не знаю кто как, но лично я бы таким людям свой член не доверил.

Что с этим делать в глобальном плане — лично я не знаю. Возможно, помогла бы какая-то стандартизация ПО подобных устройств, чтобы даже не сведущий в данных вопросах разработчик мог воспользоваться готовым решением, но пока это скорее из области фантастики. Что же касается данного конкретного устройства, то если вдруг такое же надето на ком-то из вас, обязательно попросите владелицу «управляющего» смартфона обновить прошивку вашего устройства. Иначе в один прекрасный день ваша жизнь может очень круто измениться.