Yggdrasil Network 0.4 — Скачок в развитии защищенной самоорганизующейся сети

Продолжение статьи "Yggdrasil Network: Заря бытовых меш-сетей, или Интернет будущего".

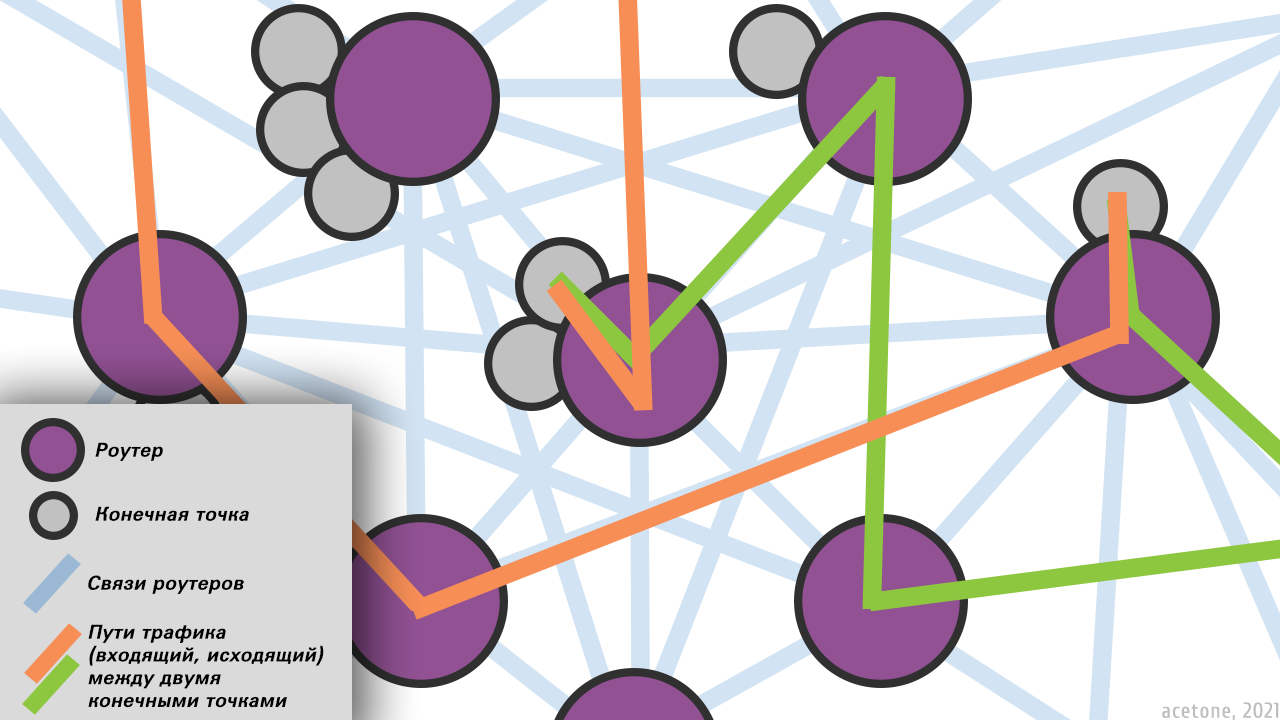

Если вы знакомы с сетью, либо читали предыдущую статью, должно быть знаете о феномене «сетевых штормов», которые всплыли при расширении Yggdrasil и явились основным слабым местом протокола. Сетевой шторм, как это явление прозвали энтузиасты, – недочет в логике маршрутизации, над решением которого команда разработчиков трудилась много месяцев.

Далее вы увидите как борьба с одним багом вылилась в фундаментальную переделку протокола.