Почему Tesla и Deutsche Bank отказываются от бумажных контрактов

4 мин

23 июля Илон Маск, директор компании Tesla Motors, которая выпускает известные электромобили, поделился планами: «Мы собираемся полностью избавиться от контрактов, — написал он в твиттере. — Должна быть просто кнопка „Нажмите здесь — и получите свою машину”. А затем, если она вам по каким-то причинам не понравится, то вы просто возвращаете её, как любой другой товар».

Маск написал это в ответ автовладельцу JD Mankovsky: тот пожаловался что его невестка пришла покупать Tesla X — и очень долго ожидала, пока в салоне закончат оформление всех бумаг, Вероятно, там возникли какие-то непредвиденные проблемы. Девушка пришла в салон в 14:00, но смогла уехать на своём автомобиле только в 21:00.

Инновационный автомобиль, который получает апгрейды через интернет, технологии будущего — но людей заставляют ставить физическую подпись на бумаге, как в средние века.

Маск написал это в ответ автовладельцу JD Mankovsky: тот пожаловался что его невестка пришла покупать Tesla X — и очень долго ожидала, пока в салоне закончат оформление всех бумаг, Вероятно, там возникли какие-то непредвиденные проблемы. Девушка пришла в салон в 14:00, но смогла уехать на своём автомобиле только в 21:00.

Инновационный автомобиль, который получает апгрейды через интернет, технологии будущего — но людей заставляют ставить физическую подпись на бумаге, как в средние века.

25 июня 2018 года Wi-Fi Alliance

25 июня 2018 года Wi-Fi Alliance  В мае этого года на конференции конференции Google I/O 2018 представили третью версия технологии reCAPTCHA —

В мае этого года на конференции конференции Google I/O 2018 представили третью версия технологии reCAPTCHA —

Активисты Tor

Активисты Tor

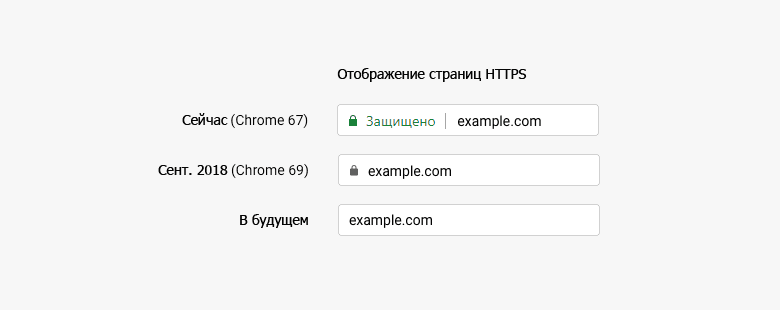

Продолжает расти популярность решений на основе PKI — всё больше сайтов переходят на HTTPS, предприятия внедряют цифровые сертификаты для аутентификации пользователей и компьютеров, S/MIME доказывает свою состоятельность и для шифрования электронной почты, и как способ проверки источника сообщений для противодействия фишингу. Но шифрование и аутентификация в этих приложениях практически бессмысленны без правильного управления ключами.

Продолжает расти популярность решений на основе PKI — всё больше сайтов переходят на HTTPS, предприятия внедряют цифровые сертификаты для аутентификации пользователей и компьютеров, S/MIME доказывает свою состоятельность и для шифрования электронной почты, и как способ проверки источника сообщений для противодействия фишингу. Но шифрование и аутентификация в этих приложениях практически бессмысленны без правильного управления ключами.