Тест Гилева — сферический конь в вакууме, или как мы выбирали инфраструктуру для 1С

Привет, Хабр! Меня зовут Анжелика Захарова, я руководитель практик 1С и кибербезопасности K2 Cloud. Мы занимаемся инфраструктурными проектами, и значительная часть подразумевает подбор и развертывание серверных платформ под 1С.

В конце 2025 года к нам пришел заказчик из среднего бизнеса, который мигрировал с SAP на 1С, но не знал, что выбрать: облако или выделенный сервер, Intel или AMD, и, главное, сколько это будет стоить в эксплуатации. Мы взяли две платформы — Intel Xeon Gold 6548Y и AMD EPYC 9274F — и прогнали тест Гилева. Intel показал 60 баллов, AMD — 58. Казалось бы все, можно брать Intel и начинать развертывание…

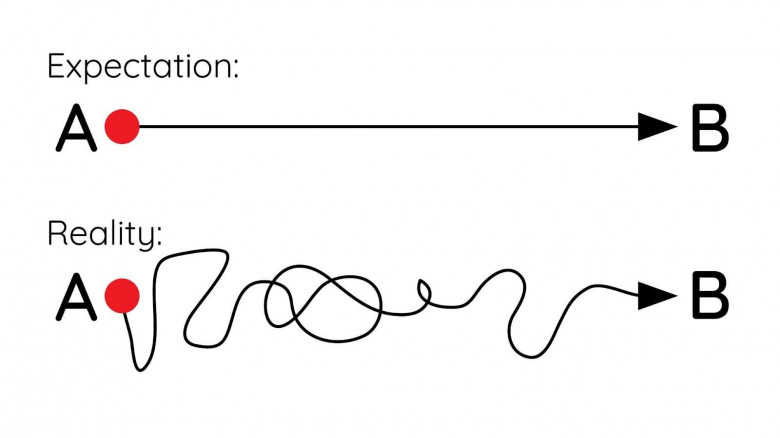

А потом мы запустили закрытие месяца на реальной базе 1С:ERP. И AMD, который по Гилеву не сильно, но проиграл, оказался на треть быстрее.

В этой статье расскажу, почему синтетический бенчмарк и прикладной сценарий дали противоположные результаты, что мы поняли про выбор между облаком и выделенным узлом, и какие выводы из этого можно сделать, если вы стоите перед похожим выбором прямо сейчас.

К нам обратился заказчик, который планировал миграцию с SAP на 1С. Задача была двойной: выбрать, где будет жить его 1С (в облаке или на выделенном сервере), и при этом не переплатить за инфраструктуру.

Для тех, кто работал с ПО для управления бизнес-процессами, укажу на важный нюанс. В SAP есть встроенный инструмент сайзинга: по параметрам бизнеса (количество пользователей, объем транзакций, характер операции), который позволяет рассчитать, сколько именно железа нужно еще до старта проекта.