Comments 18

Как оказалость — PGP нипричем!

Looks like the PGP bug is «MUAs and HTML/MIME parsers are shitty», not any real problem with PGP/GPG.

lists.gnupg.org/pipermail/gnupg-users/2018-May/060315.html

Looks like the PGP bug is «MUAs and HTML/MIME parsers are shitty», not any real problem with PGP/GPG.

lists.gnupg.org/pipermail/gnupg-users/2018-May/060315.html

> обе этих технологии содержат уязвимости

> проблемы заключаются не в работе алгоритмов шифрования

Может кто-то больше в теме и расскажет, как уязвимость плагина для расшифровки сообщений позволяет получить оригинальный текст?

Силился почерпнуть из оригинала, но не тут-то было.

> проблемы заключаются не в работе алгоритмов шифрования

Может кто-то больше в теме и расскажет, как уязвимость плагина для расшифровки сообщений позволяет получить оригинальный текст?

Силился почерпнуть из оригинала, но не тут-то было.

В общих чертах — формируется сообщение, которое тем или иным способом заставляет почтовый клиент отправить расшифрованный текст в интернет (либо путем манипуляций с самим зашифрованным текстом, либо с форматом письма).

XSS, учёный изнасиловал журналиста.

<паранойя mode on>

А не вброс ли это, чтобы напугать хардкор-шифрующихся граждан и заставить их отказаться от шифрования с помощью PGP?

А не вброс ли это, чтобы напугать хардкор-шифрующихся граждан и заставить их отказаться от шифрования с помощью PGP?

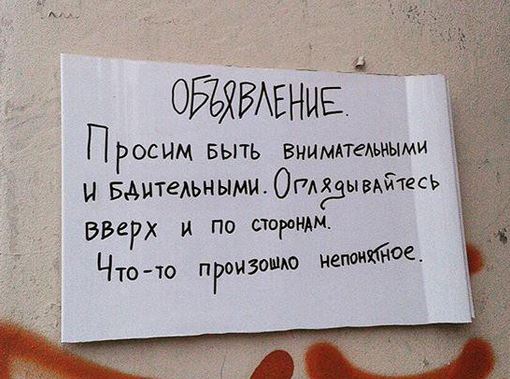

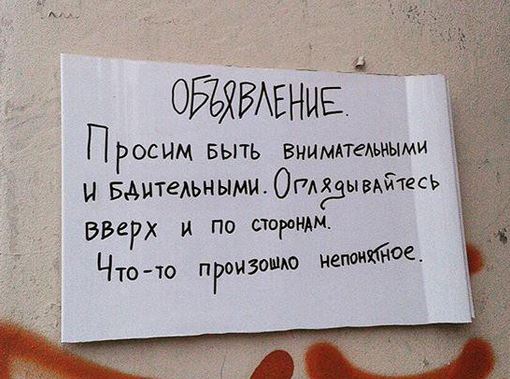

Новости — хорошо, но эта новость сродни

Подробностей — ноль. Почему и как отключение плагинов должно помочь? Спасибо за линк на пдф-ку конечно, но если не можете объяснить вкратце парой абзацев, может не надо и пытаться? Выглядит очень некомпетентно для компании.

такому объявлению

Подробностей — ноль. Почему и как отключение плагинов должно помочь? Спасибо за линк на пдф-ку конечно, но если не можете объяснить вкратце парой абзацев, может не надо и пытаться? Выглядит очень некомпетентно для компании.

подробности — вот они:

efail.de/efail-attack-paper.pdf

«критические уязвимости» сводятся к кривой реализации S/MIME и возможности автоматически загружать изображения в html-письмах в некоторых email-клиентах.

efail.de/efail-attack-paper.pdf

«критические уязвимости» сводятся к кривой реализации S/MIME и возможности автоматически загружать изображения в html-письмах в некоторых email-клиентах.

IMO вся шумиха с тегом efail — пиар-акция Signal. В почти каждой (!) статье он упоминается как альтернатива PGP (хотя полной альтернативой он не является). Исследователеи бага многолетней давности на этой волне хайпа пытаются прорекламироваать очередной «защищенный мессенджер».

Особенно доставляют пленительные аргументы хипстеров в твиттере типа «PGP is a total fail from a usability standpoint anyway» и «While you may not be directly affected, the other participants in your encrypted conversations are likely to be» в ответ на обоснованную критику.

Особенно доставляют пленительные аргументы хипстеров в твиттере типа «PGP is a total fail from a usability standpoint anyway» и «While you may not be directly affected, the other participants in your encrypted conversations are likely to be» в ответ на обоснованную критику.

А ведь не так уж давно письма в формате html стирались не глядя, т.к. никто кроме спамеров их не писал...

Во всей этой истории сильнее всего бесят журнашлюшки, повылезавшие с «PGP уязвим».

Даже в крупных изданиях — вот статья в Motherboard: People Are Freaking Out That PGP Is ‘Broken’—But You Shouldn’t Be Using It Anyway. Правда, потом по ходу статьи авторы сами признают, что уязвимость в обёртке для PGP, но всё равно «pgp is kind of old school», «у меня не импортировались ключи на маке -> pgp неюзабелен», невнятное «pgp is prone to weird bugs», в общем всё как в анекдоте:

— Верно ли, что Рабинович выиграл «Волгу» в лотерею?

— Все верно. Только не Рабинович, а Иванов. И не «Волгу», а сто рублей. И не в лотерею, а в карты. И не выиграл, а проиграл.

Даже в крупных изданиях — вот статья в Motherboard: People Are Freaking Out That PGP Is ‘Broken’—But You Shouldn’t Be Using It Anyway. Правда, потом по ходу статьи авторы сами признают, что уязвимость в обёртке для PGP, но всё равно «pgp is kind of old school», «у меня не импортировались ключи на маке -> pgp неюзабелен», невнятное «pgp is prone to weird bugs», в общем всё как в анекдоте:

— Верно ли, что Рабинович выиграл «Волгу» в лотерею?

— Все верно. Только не Рабинович, а Иванов. И не «Волгу», а сто рублей. И не в лотерею, а в карты. И не выиграл, а проиграл.

Как я понял из описания, атака не касается пользователей, не использующих HTML в email. Выдохнул...)

Sign up to leave a comment.

Критические уязвимости в PGP и S/MIME позволяют читать зашифрованные email-сообщения