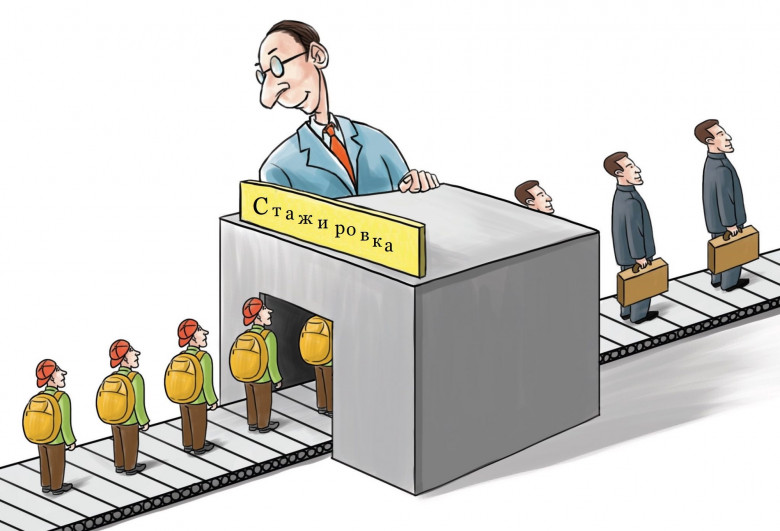

Не человек для работы, а работа для человека: мои ошибки при организации стажировок для студентов

Пару недель назад мы объявили набор стажеров в нашу дирекцию по интеграции. Среди профессий, в которых мы предлагаем попробовать свои силы, есть аудит ИБ, аттестация и консультирование. Во время стажировки я буду курировать это направление, поэтому хочу поделиться опытом введения новичков в профессию. За несколько лет я выработал подход, который позволяет стажерам увидеть творчество в такой суровой сфере, как комплаенс и не потерять мотивацию, закопавшись в нормативке.

В «Ростелеком-Солар» мы разрабатываем статический анализатор кода на уязвимости и НДВ, который работает в том числе на деревьях разбора. Для их построения мы пользуемся

В «Ростелеком-Солар» мы разрабатываем статический анализатор кода на уязвимости и НДВ, который работает в том числе на деревьях разбора. Для их построения мы пользуемся