Thinkpad T22, Windows 98 и адекватность

6 min

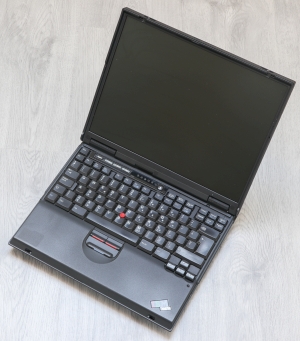

Этот ноутбук был в настолько хорошем состоянии, что я даже не стал его разбирать и чистить. Все работает, вентилятор шепчет, жесткий диск бодро щелкает головками. Даже аккумулятор немного живой. Чудо, а не ноутбук, несмотря на 17-летний возраст. В отличие от более ранних, еще DOS-совместимых моделей, компьютеры начала 2000-х очень похожи на современные. Это обманчивое впечатление: если от машины с Windows 95 или MS-DOS никаких подвигов не ждешь, то в данном случае кажется, что вот еще пара драйверов, и заработает как надо, загрузит фейсбук, телеграм и дропбокс, фотошоп и Office 365.

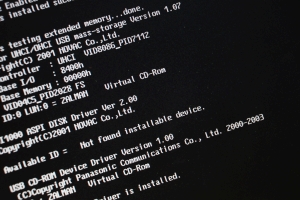

Этот ноутбук был в настолько хорошем состоянии, что я даже не стал его разбирать и чистить. Все работает, вентилятор шепчет, жесткий диск бодро щелкает головками. Даже аккумулятор немного живой. Чудо, а не ноутбук, несмотря на 17-летний возраст. В отличие от более ранних, еще DOS-совместимых моделей, компьютеры начала 2000-х очень похожи на современные. Это обманчивое впечатление: если от машины с Windows 95 или MS-DOS никаких подвигов не ждешь, то в данном случае кажется, что вот еще пара драйверов, и заработает как надо, загрузит фейсбук, телеграм и дропбокс, фотошоп и Office 365. Ничего подобного. Условная граница между работающим железом и антиквариатом сейчас проходит где-то в 2005 году. ThinkPad T22, наследник идеалов ThinkPad 600, выпущен в 2001-м. В этом посте разборок не будет, зато будет рассказ об установке Windows 98 SE и о попытках подключения хоть к какой-нибудь сети — хоть всемирной, хоть локальной.

В гараже, посреди коробок с древним софтом и каких-то ископаемых десктопов и мониторов в столбик были выложены 52 ноутбука IBM ThinkPad. У меня было полчаса, и честно говоря, я бы заплатил просто за то, чтобы их потрогать. Но задача была – потрогать и отобрать (исключительно по визуальным признакам) несколько ноутбуков себе.

В гараже, посреди коробок с древним софтом и каких-то ископаемых десктопов и мониторов в столбик были выложены 52 ноутбука IBM ThinkPad. У меня было полчаса, и честно говоря, я бы заплатил просто за то, чтобы их потрогать. Но задача была – потрогать и отобрать (исключительно по визуальным признакам) несколько ноутбуков себе.  В 2009 году я

В 2009 году я  День у директора отделения банка «Прорыв» Ивана Петровича Хататапасова не задался. Накануне прислали мутную и многоообещающую бумагу из центра о внедрении каких-то новых практик и метрик. С утра во двор банка заехал грузовик и прямо на землю выгрузил бесформенную кучу денег. По телефону Ивану Петровичу объяснили, что в рамках оптимизиции региональной сети небольшая часть средств будет временно храниться в данном отделении, за что Иван Петрович может получить комиссию: «Ну возьмите там ведро денег. Нет, расписок не нужно, но только одно ведро».

День у директора отделения банка «Прорыв» Ивана Петровича Хататапасова не задался. Накануне прислали мутную и многоообещающую бумагу из центра о внедрении каких-то новых практик и метрик. С утра во двор банка заехал грузовик и прямо на землю выгрузил бесформенную кучу денег. По телефону Ивану Петровичу объяснили, что в рамках оптимизиции региональной сети небольшая часть средств будет временно храниться в данном отделении, за что Иван Петрович может получить комиссию: «Ну возьмите там ведро денег. Нет, расписок не нужно, но только одно ведро».

На этой неделе расцвела пышным цветом, растеклась по лугам и долинам, распустилась и опала главная конференция по информационной безопасности — RSA Conference 2017. Конференция, в отличие от мероприятий типа Blackhat или нашего собственного

На этой неделе расцвела пышным цветом, растеклась по лугам и долинам, распустилась и опала главная конференция по информационной безопасности — RSA Conference 2017. Конференция, в отличие от мероприятий типа Blackhat или нашего собственного

Кибербезопасность — это не обязательно защита от внешних кибератак. Как

Кибербезопасность — это не обязательно защита от внешних кибератак. Как  Важной технической новостью недели в сфере ИБ стало исследование (

Важной технической новостью недели в сфере ИБ стало исследование ( SHA-1 — все. Или нет? Следить за развитием событий вокруг этого алгоритма хеширования легко и приятно: несмотря на очевидную серьезность проблемы, она остается малоприменимой для практических атак, как минимум — массовых. Впервые я упоминал о SHA-1 в

SHA-1 — все. Или нет? Следить за развитием событий вокруг этого алгоритма хеширования легко и приятно: несмотря на очевидную серьезность проблемы, она остается малоприменимой для практических атак, как минимум — массовых. Впервые я упоминал о SHA-1 в  Пока редакция еженедельных дайджестов по безопасности пребывала в постновогодней прострации, по ландшафту угроз ароматной струей растекался поток политики. Кибербезопасности в новостных заголовках и высказываниях политиков было очень много, но не будем поддаваться на провокации: чего-то влияющего на реальную защиту кого-либо в них не было. Разбирательство по поводу

Пока редакция еженедельных дайджестов по безопасности пребывала в постновогодней прострации, по ландшафту угроз ароматной струей растекался поток политики. Кибербезопасности в новостных заголовках и высказываниях политиков было очень много, но не будем поддаваться на провокации: чего-то влияющего на реальную защиту кого-либо в них не было. Разбирательство по поводу  Ну вот опять, никто не ожидал, а год внезапно закончился. Пора подводить итоги, и уже третий год подряд я предпочитаю делать это нестандартно. Единственным критерием для отбора новости в топ является ее популярность на новостном сайте

Ну вот опять, никто не ожидал, а год внезапно закончился. Пора подводить итоги, и уже третий год подряд я предпочитаю делать это нестандартно. Единственным критерием для отбора новости в топ является ее популярность на новостном сайте  Только мы обсудили, что криптолокеры стали вредоносной темой года не за технологии атаки, а благодаря, скажем так, социальным аспектам проблемы, как пришла

Только мы обсудили, что криптолокеры стали вредоносной темой года не за технологии атаки, а благодаря, скажем так, социальным аспектам проблемы, как пришла  Каждый год

Каждый год  1 декабря команда специалистов по безопасности Google анонсировала новую программу OSS-Fuzz в рамках которой планирует выделить ресурсы на непрерывный фаззинг ПО с открытым исходным кодом (

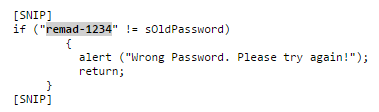

1 декабря команда специалистов по безопасности Google анонсировала новую программу OSS-Fuzz в рамках которой планирует выделить ресурсы на непрерывный фаззинг ПО с открытым исходным кодом ( Начнем наш пятничный вечерний дайджест с новости о криптолокере, который настолько плох с технической точки зрения, что это даже интересно. Хотя я не могу достоверно знать, что происходит по ту сторону ландшафта угроз, могу представить, как создатели более приличных троянов-вымогателей комментируют данное творение в стиле мастера Безенчука из «Двенадцати стульев». "Уже у них и матерьял не тот, и отделка похуже, и кисть жидкая, туды ее в качель".

Начнем наш пятничный вечерний дайджест с новости о криптолокере, который настолько плох с технической точки зрения, что это даже интересно. Хотя я не могу достоверно знать, что происходит по ту сторону ландшафта угроз, могу представить, как создатели более приличных троянов-вымогателей комментируют данное творение в стиле мастера Безенчука из «Двенадцати стульев». "Уже у них и матерьял не тот, и отделка похуже, и кисть жидкая, туды ее в качель".  В прошлом выпуске я

В прошлом выпуске я  Давно у нас не было научных работ по теме безопасности, и вот, пожалуйста. На европейской конференции BlackHat EU исследователи из университета Гонконга показали примеры некорректной реализации протокола OAuth 2.0, которые, в ряде случаев, позволяют украсть учетные записи пользователей. Так как речь действительно идет о научном исследовании, то и терминология соответствующая — без всяких этих «ААААА!1 Один миллиард учеток можно легко взломать через OAuth 2.0». Впрочем нет, oh wait, примерно так работа и называется (

Давно у нас не было научных работ по теме безопасности, и вот, пожалуйста. На европейской конференции BlackHat EU исследователи из университета Гонконга показали примеры некорректной реализации протокола OAuth 2.0, которые, в ряде случаев, позволяют украсть учетные записи пользователей. Так как речь действительно идет о научном исследовании, то и терминология соответствующая — без всяких этих «ААААА!1 Один миллиард учеток можно легко взломать через OAuth 2.0». Впрочем нет, oh wait, примерно так работа и называется ( Исследователь Ахмед Мехтаб нашел (

Исследователь Ахмед Мехтаб нашел ( У нас очередная неделя патчей с нюансами. Начнем с очередной новости про ботнет Mirai, использовавшийся для минимум двух масштабных DDoS-атак. Благодаря утечке исходников эта казалось бы одноразовая история превращается в масштабный сериал с сиквелами и приквелами. На этой неделе появился еще и спин-офф: исследователи из Invincea Labs откопали в атакующем коде Mirai три уязвимости (подробно в

У нас очередная неделя патчей с нюансами. Начнем с очередной новости про ботнет Mirai, использовавшийся для минимум двух масштабных DDoS-атак. Благодаря утечке исходников эта казалось бы одноразовая история превращается в масштабный сериал с сиквелами и приквелами. На этой неделе появился еще и спин-офф: исследователи из Invincea Labs откопали в атакующем коде Mirai три уязвимости (подробно в