Security Week 43: атака на серверы Dyn, жизнь поддельного техсаппорта, уязвимость в Linux

4 min

Главной новостью недели стала атака на DNS-серверы компании Dyn в прошлую пятницу. Мощная DDoS-атака началась утром по времени США, проходила в два этапа и на несколько часов привела к проблемам с доступом или же к полной недоступности множества сайтов-клиентов Dyn (новость). Среди пострадавших — Twitter, Reddit, Github, Soundcloud, Spotify и другие. Фактически все указанные сайты работали, были недоступны обслуживающие их DNS-серверы, но на стороне пользователя невозможность транслировать имя веб-сайта в IP-адрес выглядела так же, как если бы сервис ушел в офлайн целиком. Как обычно, недоступность крупной соцсети привела к глюкам и падению сайтов, которые изначально были вообще не при чем (например, подвисший код элементов Twitter мешал загружаться сайту The Register).

Главной новостью недели стала атака на DNS-серверы компании Dyn в прошлую пятницу. Мощная DDoS-атака началась утром по времени США, проходила в два этапа и на несколько часов привела к проблемам с доступом или же к полной недоступности множества сайтов-клиентов Dyn (новость). Среди пострадавших — Twitter, Reddit, Github, Soundcloud, Spotify и другие. Фактически все указанные сайты работали, были недоступны обслуживающие их DNS-серверы, но на стороне пользователя невозможность транслировать имя веб-сайта в IP-адрес выглядела так же, как если бы сервис ушел в офлайн целиком. Как обычно, недоступность крупной соцсети привела к глюкам и падению сайтов, которые изначально были вообще не при чем (например, подвисший код элементов Twitter мешал загружаться сайту The Register). Позже подтвердились предположения об источнике атаки (новость) — это был ботнет IoT-устройств Mirai, ранее отметившийся массивной атакой на блог Брайана Кребса. Код Mirai был выложен в открытый доступ, что привело к заметному росту числа атакованных устройств. Их и так было немало: 380 тысяч по утверждению изначального «владельца» исходников.

Термин «взлом» к подверженным устройствам не совсем применим: в большинстве случаев эксплуатируются банальные уязвимости и зашитые пароли. OEM-производитель Xiongmai, частично ответственный за небезопасные прошивки устройств, даже начал в США отзывную кампанию, которая, впрочем, относится только к нескольким тысячам IP-видеокамер. По остальным выпущены рекомендации и обновления прошивок. Проблема в том, что вряд ли все владельцы устройств будут обновлять устройства.

Как вы наверное уже поняли, этот выпуск еженедельного дайджеста новостей в сфере инфобезопасности посвящен борьбе с желтыми заголовками. Исследователь Джон Сойер нашел уязвимость в ряде моделей смартфонов на базе Android, выпускаемых компанией Foxconn (

Как вы наверное уже поняли, этот выпуск еженедельного дайджеста новостей в сфере инфобезопасности посвящен борьбе с желтыми заголовками. Исследователь Джон Сойер нашел уязвимость в ряде моделей смартфонов на базе Android, выпускаемых компанией Foxconn ( проще простого. Достаточно подключить телефон к компьютеру, ввести пару команд через отладчик и готово. Впрочем, не совсем так. Исследователь обнаружил, что через стандартную консоль adb ввести комнаду не получится и слегка модифицировал софт так, чтобы отправлять на телефон необходимую последовательность символов. Результат: загрузка телефона в режиме отладки, с полным доступом к системе. Это не позволяет напрямую читать зашифрованную информацию, но дает массу возможностей для брутфорса или других специализированных мероприятий.

проще простого. Достаточно подключить телефон к компьютеру, ввести пару команд через отладчик и готово. Впрочем, не совсем так. Исследователь обнаружил, что через стандартную консоль adb ввести комнаду не получится и слегка модифицировал софт так, чтобы отправлять на телефон необходимую последовательность символов. Результат: загрузка телефона в режиме отладки, с полным доступом к системе. Это не позволяет напрямую читать зашифрованную информацию, но дает массу возможностей для брутфорса или других специализированных мероприятий.  На прошлой неделе в Денвере прошла 26-я по счету конференция

На прошлой неделе в Денвере прошла 26-я по счету конференция  Эту книгу я перечитывал много раз, и в переводе, и в оригинале. Настолько много, что, рассказывая о ней, чувствую себя немного странно. Примерно как Капитан Очевидность, который вдруг осознал, что он Капитан.

Эту книгу я перечитывал много раз, и в переводе, и в оригинале. Настолько много, что, рассказывая о ней, чувствую себя немного странно. Примерно как Капитан Очевидность, который вдруг осознал, что он Капитан.  Сразу две популярные новости на этой неделе поднимают важную тему оценки серьезности уязвимостей в частности и определения безопасности софта или железа вообще. По порядку: 3 октября основатель сервиса SSLMate Эндрю Айер сообщил об уязвимости в демоне инициализации systemd (

Сразу две популярные новости на этой неделе поднимают важную тему оценки серьезности уязвимостей в частности и определения безопасности софта или железа вообще. По порядку: 3 октября основатель сервиса SSLMate Эндрю Айер сообщил об уязвимости в демоне инициализации systemd ( В посте про

В посте про  Что случилось с Yahoo? Как любит писать британское издание

Что случилось с Yahoo? Как любит писать британское издание  Интернет вещей — это такой же модный термин, как облачные технологии. Точно так же он не имеет особого смысла с технической точки зрения: это бренд, под которым спрятан миллион разных технологий и еще больше вариантов использования. Поводом для написания этого текста стали обсуждения новостей IoT в моих

Интернет вещей — это такой же модный термин, как облачные технологии. Точно так же он не имеет особого смысла с технической точки зрения: это бренд, под которым спрятан миллион разных технологий и еще больше вариантов использования. Поводом для написания этого текста стали обсуждения новостей IoT в моих  На ландшафте киберугроз случилась неделя

На ландшафте киберугроз случилась неделя  Ну что, пришло время попробовать себя в жанре книжного обзора. Книга Countdown to Zero Day: Stuxnet and the Launch of the World's First Digital Weapon журналистки Ким Зеттер, наиболее известной благодаря своим статьям

Ну что, пришло время попробовать себя в жанре книжного обзора. Книга Countdown to Zero Day: Stuxnet and the Launch of the World's First Digital Weapon журналистки Ким Зеттер, наиболее известной благодаря своим статьям  С октября Microsoft меняет политику доставки обновлений для ряда операционных систем (

С октября Microsoft меняет политику доставки обновлений для ряда операционных систем ( Атака на башни Всемирного Торгового Центра 11 сентября 2001 года унесла жизни 658 сотрудников финансовой компании Cantor Fitzgerald. Ее директор Говард Лутник, потерявший в тот день родного брата, столкнулся с невиданной ранее проблемой. И дело было даже не в том, что серверы компании, включая резервные, также были погребены под обломками. Информация частично была доступна, но она была закрыта за сотнями учетных записей погибших коллег. На помощь были привлечены специалисты из компании Microsoft, они задействовали мощные серверы для максимально быстрого брутфорса — от доступа к данным зависело существование компании, и надо было успеть к первому открытию торгов после атак. Ускорить взлом могли персональные данные погибших. Лутнику пришлось обзванивать родственников и, в самый неподходящий момент, задавать им серию вопросов: день свадьбы, название колледжа или университета, имя собаки.

Атака на башни Всемирного Торгового Центра 11 сентября 2001 года унесла жизни 658 сотрудников финансовой компании Cantor Fitzgerald. Ее директор Говард Лутник, потерявший в тот день родного брата, столкнулся с невиданной ранее проблемой. И дело было даже не в том, что серверы компании, включая резервные, также были погребены под обломками. Информация частично была доступна, но она была закрыта за сотнями учетных записей погибших коллег. На помощь были привлечены специалисты из компании Microsoft, они задействовали мощные серверы для максимально быстрого брутфорса — от доступа к данным зависело существование компании, и надо было успеть к первому открытию торгов после атак. Ускорить взлом могли персональные данные погибших. Лутнику пришлось обзванивать родственников и, в самый неподходящий момент, задавать им серию вопросов: день свадьбы, название колледжа или университета, имя собаки.  Комбинация стандартных инструментов разработчика и пары недокументированных возможностей позволяет взломать телефоны Nexus 5X — работающие на «чистом» Android смартфоны, выпускаемые компанией LG. Об этом сообщает лаборатория X-Force компании IBM (

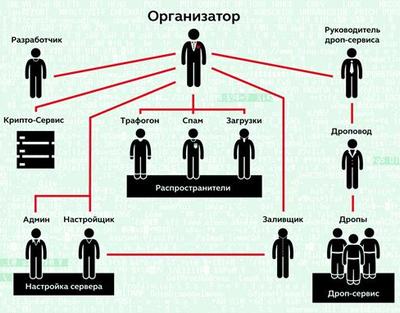

Комбинация стандартных инструментов разработчика и пары недокументированных возможностей позволяет взломать телефоны Nexus 5X — работающие на «чистом» Android смартфоны, выпускаемые компанией LG. Об этом сообщает лаборатория X-Force компании IBM ( Когда компания подвергается кибератаке, первым делом нужно понять, что именно и откуда прилетело, удалить вредоносный код и, желательно, найти и закрыть уязвимую точку в инфраструктуре. И уж потом можно задаться вопросом «кто виноват», хотя, увы, довольно часто он и вовсе остается без ответа. Задача поставщиков защитных решений — обнаруживать и исследовать угрозы, обеспечивать возможности защиты, информировать клиентов. Поиском киберпреступников должны заниматься правоохранительные органы. Для этого мы делимся с ними результатами нашей работы, но здесь есть один нюанс.

Когда компания подвергается кибератаке, первым делом нужно понять, что именно и откуда прилетело, удалить вредоносный код и, желательно, найти и закрыть уязвимую точку в инфраструктуре. И уж потом можно задаться вопросом «кто виноват», хотя, увы, довольно часто он и вовсе остается без ответа. Задача поставщиков защитных решений — обнаруживать и исследовать угрозы, обеспечивать возможности защиты, информировать клиентов. Поиском киберпреступников должны заниматься правоохранительные органы. Для этого мы делимся с ними результатами нашей работы, но здесь есть один нюанс.  Перехват клавиатурного ввода постепенно становится моей любимой категорией ИБ-новостей. Я уже писал о

Перехват клавиатурного ввода постепенно становится моей любимой категорией ИБ-новостей. Я уже писал о  Уязвимости в iOS — это определенно главная

Уязвимости в iOS — это определенно главная  На этой неделе по ландшафту угроз бурным потоком разлилась река политики. Тема безопасности и так политизирована донельзя, но если вам вдруг кажется, что уже как-то многовато, то спешу вас расстроить. Все только начинается. 13 августа анонимы, скрывающиеся под псевдонимом ShadowBrokers, выставили на продажу арсенал инструментов, предположительно использовавшихся в кибершпионской кампании The Equation. Напомню, исследование этой атаки

На этой неделе по ландшафту угроз бурным потоком разлилась река политики. Тема безопасности и так политизирована донельзя, но если вам вдруг кажется, что уже как-то многовато, то спешу вас расстроить. Все только начинается. 13 августа анонимы, скрывающиеся под псевдонимом ShadowBrokers, выставили на продажу арсенал инструментов, предположительно использовавшихся в кибершпионской кампании The Equation. Напомню, исследование этой атаки  Между тем уютным секьюрити дайджестам исполнился годик. Как быстро летит время! В выпуске за 32-ю неделю прошлого года я

Между тем уютным секьюрити дайджестам исполнился годик. Как быстро летит время! В выпуске за 32-ю неделю прошлого года я  Даже если на этой неделе произойдет какой-то супермегавзлом, его никто не заметит, так как все или почти все причастные к миру информационной безопасности находятся в Лас-Вегасе, на конференции BlackHat. Одно из ключевых мероприятий индустрии традиционно собирает именно исследователей. Соответственно, конференция говорит о проблемах, но почти не обсуждает решения. И не потому, что решений нет, просто такой формат. Интересно, что на роль конструктивного собрания о методах защиты претендует февральская RSA Conference, но и там пока наблюдается некий разрыв шаблона: через кулуары бизнес-митингов с применением терминов «митигация», «комплексная стратегия», «методика реагирования на инциденты» рано или поздно пробегает некто в худи с громким криком «ААААА, ВСЕ ПРОПАЛО!1».

Даже если на этой неделе произойдет какой-то супермегавзлом, его никто не заметит, так как все или почти все причастные к миру информационной безопасности находятся в Лас-Вегасе, на конференции BlackHat. Одно из ключевых мероприятий индустрии традиционно собирает именно исследователей. Соответственно, конференция говорит о проблемах, но почти не обсуждает решения. И не потому, что решений нет, просто такой формат. Интересно, что на роль конструктивного собрания о методах защиты претендует февральская RSA Conference, но и там пока наблюдается некий разрыв шаблона: через кулуары бизнес-митингов с применением терминов «митигация», «комплексная стратегия», «методика реагирования на инциденты» рано или поздно пробегает некто в худи с громким криком «ААААА, ВСЕ ПРОПАЛО!1».  В среду эксперты «Лаборатории» из команды GReAT (Global Research and Analysis Team)

В среду эксперты «Лаборатории» из команды GReAT (Global Research and Analysis Team)