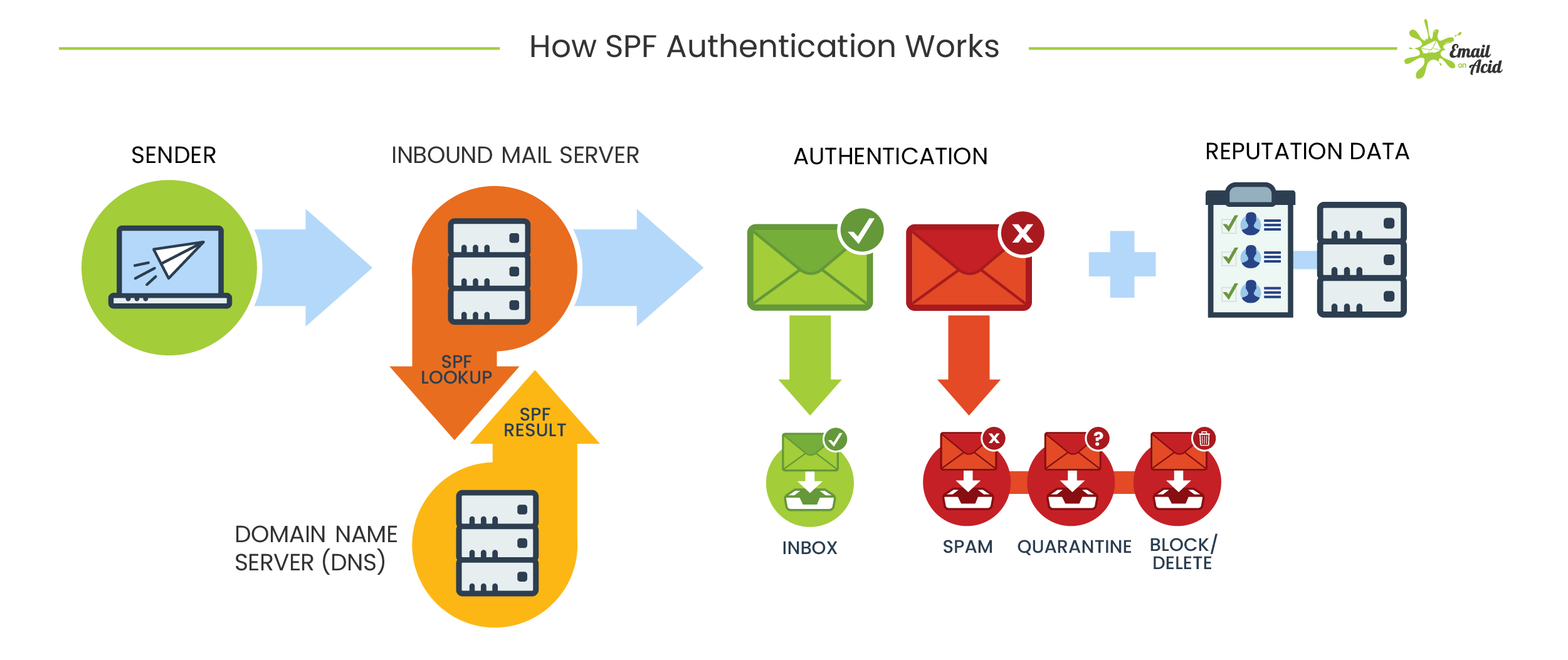

Как работает SPF

Владельцам собственных почтовых серверов (на своём хостинге) постоянно приходится следить за тем, чтобы их домен или IP-адрес не занесли в чёрный список. А с февраля 2024 года придётся ещё труднее, поскольку Gmail и Yahoo ужесточили правила для входящих писем (объявление Gmail, объявление Yahoo).

Для обычных пользователей хорошая новость в том, что спама станет меньше. А владельцам почтовых серверов теперь придётся следить ещё за «уровнем спама» со своих серверов, то есть сколько пользователей помещают их письма в спам.