Роль платежного сервиса в онлайн-транзакциях

С появлением в онлайне нового участника — платежного шлюза или PSP Gateway (Payment Service Provider Gateway), схема эквайринга стала отличаться от традиционной.

Разработка систем электронной коммерции

Моя предыдущая статья «Личный опыт: Райффайзен, Альфа-Банк и ВТБ24» наделала много шума: +21 и -20 лайков и почти 200 комментариев!

Трактовали все по-разному — что «статья примитивная», и что «любители Cбербанка» заминусовали мой пост о «длинных очередях» и т.п. Для начала, я написал по каждому банку больше положительных моментов, чем отрицательных. Более того мой путь отнюдь не был Райффайзен → Альфа-Банк → ВТБ24. Картой ВТБ24 я пользуюсь параллельно, но достаточно редко.

Итак, по банкам:

WANTED: талантливые математики на интересный и денежный контракт

Целевая специализация — матстатистика, матмоделирование, нейросети.

Описание задачи — ниже.

Вторая попытка по человечески сформулировать задачу из предыдущего постинга.

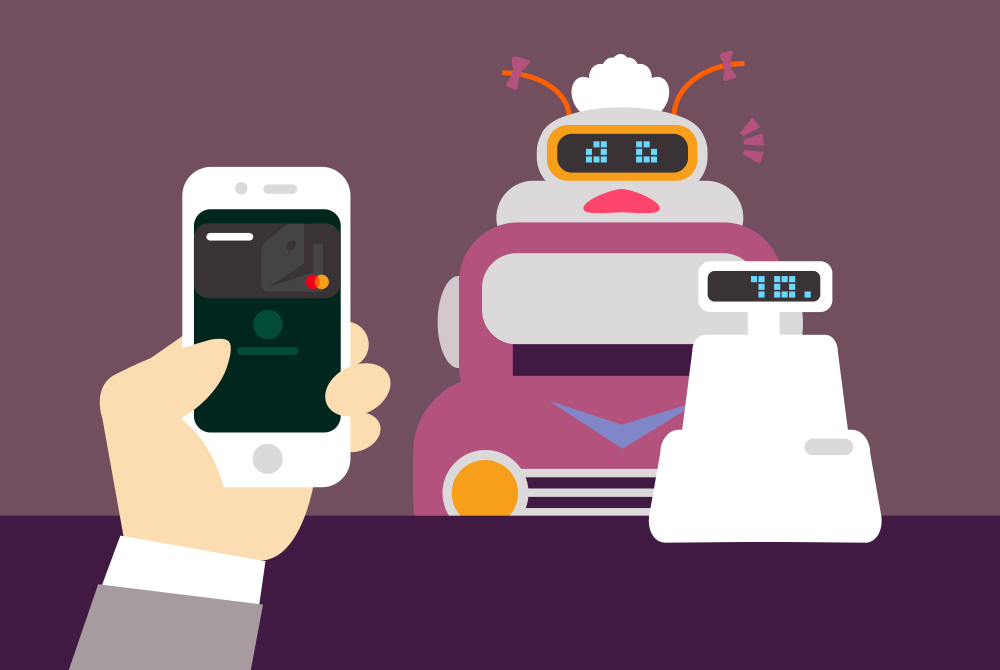

На волне всеобщего увлечения бесконтактной оплатой хочу поделиться подкапотным опытом Яндекс.Денег по запуску Apple Pay и Samsung Pay. Нашей команде пришлось координировать усилия с MasterCard и производителями смартфонов. Подружить эту компанию и не сойти с ума – задача сама по себе нетривиальная. Вдобавок мы были в первой волне тех, кто пришел на "праздник", и многие решения пришлось обкатывать на ходу.

Под катом подробности о подключении бесконтактных платежей в Яндекс.Деньгах, тестировании и особенностях работы систем безопасности с новым типом платежей.