Письмо от HackerOne с уведомлением, что Valve отстранила Василия Кравца от участия в программе bug bounty

Независимый исследователь в области информационной безопасности Василий Кравец из Москвы (xi-tauw) попал в центр большой истории, которая в неприглядном свете выставила компанию Valve. Та отказалась выплачивать Василию вознаграждение за первую уязвимость по программе HackerOne, но он её всё-таки разгласил. А после публикации второй 0day для Steam компания признала свою ошибку — и вчера внесла изменения в правила программы bug bounty.

Это большая победа здравого смысла над бюрократией. Осталось только заплатить Василию и разблокировать его аккаунт.

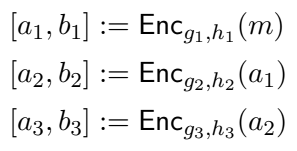

Один из самых известных в мире специалистов по криптографии Пьеррик Годри, директор по исследованиям Национального центра научных исследований Франции, опубликовал доклад с анализом криптографической защиты системы онлайн-голосования на выборах в Московскую городскую думу (

Один из самых известных в мире специалистов по криптографии Пьеррик Годри, директор по исследованиям Национального центра научных исследований Франции, опубликовал доклад с анализом криптографической защиты системы онлайн-голосования на выборах в Московскую городскую думу (