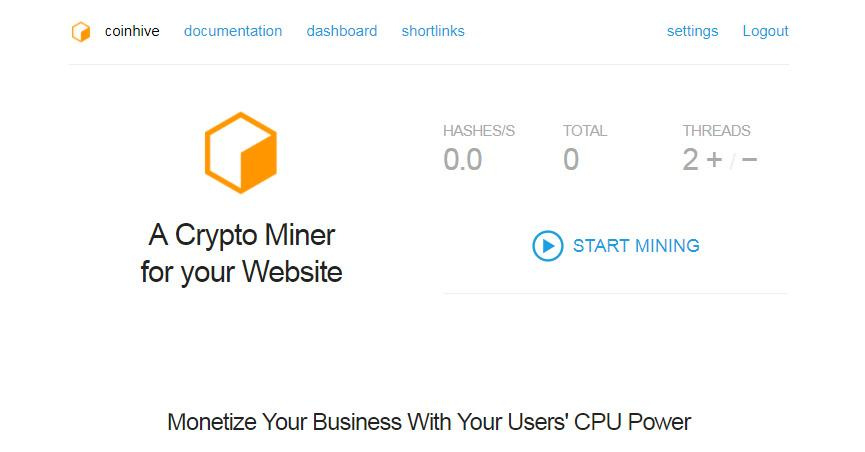

Скрытый JS-майнинг криптовалюты на сайте: альтернатива рекламе или новая чума

4 мин

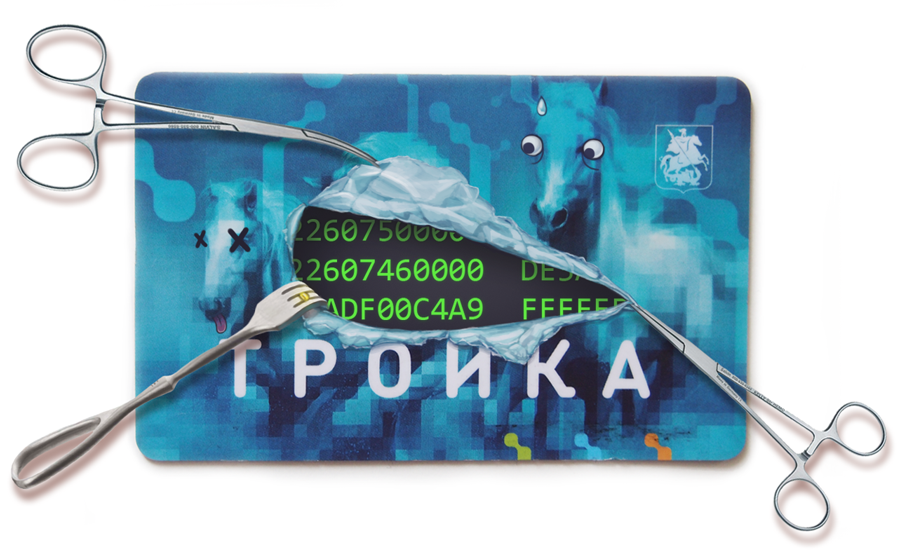

Буквально недавно промелькнула новость про Pirate Bay, который начал тестировать криптомайнер на JavaScript как альтернативу традиционной рекламной модели. Теперь же, судя по всему, нас ждет волна интеграции подобных скриптов в каждый мелкий магазинчик по продаже швейных принадлежностей. Только сегодня наткнулся на аналогичный скрипт, встроенный в код сайта zveruga.net — небольшой сети по продаже товаров для животных.

Ненавижу, потому что «опен сорс» больше не отражает то, как люди создают софт. Термин «опен сорс» (программное обеспечение с открытым исходным кодом) стало настолько широким, что обессмыслилось. Кажется, что как минимум в половине всех моих разговоров возникает вопрос: «Подожди… а ЧТО ты имеешь в виду, говоря опен сорс?». Или вдруг оказывается, что мы уже десять минут говорим о совершенно разных вещах.

Ненавижу, потому что «опен сорс» больше не отражает то, как люди создают софт. Термин «опен сорс» (программное обеспечение с открытым исходным кодом) стало настолько широким, что обессмыслилось. Кажется, что как минимум в половине всех моих разговоров возникает вопрос: «Подожди… а ЧТО ты имеешь в виду, говоря опен сорс?». Или вдруг оказывается, что мы уже десять минут говорим о совершенно разных вещах.

Недавно у меня состоялся показательный разговор с Алексеем Малановым, сотрудником «Лаборатории» и

Недавно у меня состоялся показательный разговор с Алексеем Малановым, сотрудником «Лаборатории» и