Введение

Практически в любой компании руководство требует соблюдать тот или иной формат деловой переписки, где почтовой подписи отводится особая роль. Часто бывает так, что руководство компании обязывает всех ставить унифицированную корпоративную подпись, но на практике большинство сотрудников игнорируют данное обязательство по разным причинам, либо структура подписи отличается от корпоративной (шрифтом, цветом, шаблоном текста).

Разумеется, практически вся работа по выполнению этой задачи ложится на плечи системного администратора. Это хорошо, когда в компании работают пара десятков сотрудников и единожды добавить корпоративную подпись не составит большого труда. Но что делать, когда в вашей компании работают более 50 человек, которые могут использовать разные почтовые клиенты, и которым периодически требуется замена программного обеспечения?

Получается, что в долгосрочной перспективе, выполнить это требование практически не возможно. Как результат, руководству приходится время от времени пинать своих подчиненных, что может вызвать гнев в сторону провинившегося сотрудника, а также всего отдела IT. В лучшем случае кто-то получит замечание, в худшем — лишится премии.

В этой статье расскажу, как можно реализовать поставленную задачу, с какими сложностями придется столкнуться, и как эти сложности преодолеть.

Задача и проблемы ее реализации

Как правило, руководство требует, чтобы корпоративная подпись с логотипом компании присутствовала в каждом письме у всех сотрудников. Согласовать такую подпись довольно просто, а вот реализовать поставленную задачу весьма затруднительно на стороне почтового сервера.

Возможно многие из вас уже пробовали справится с этой задачей, использую связку alterMIME + addAttachFilter, но бросали эту затею по многим причинам. Как правило, чтобы вы не делали, структура писем или подписи становится не читаемая, особенно при активной переписке, а также если кто-то использует Microsoft Outlook. Что же, давайте разберем все эти проблемы…

Под катом расскажу как я усовершенствовал автоматическое создание и разворачивание окружения для веб-разработки на основе Docker, Fig, DNSMasq и nsenter. По сути, это разворачивание LAMP сервера и запись о нем в DNSMasq, но приоритетами являются незасоренность хост-машины ненужным софтом типа web-, db-серверов на хост машине и минимальное количество команд для запуска

Под катом расскажу как я усовершенствовал автоматическое создание и разворачивание окружения для веб-разработки на основе Docker, Fig, DNSMasq и nsenter. По сути, это разворачивание LAMP сервера и запись о нем в DNSMasq, но приоритетами являются незасоренность хост-машины ненужным софтом типа web-, db-серверов на хост машине и минимальное количество команд для запуска

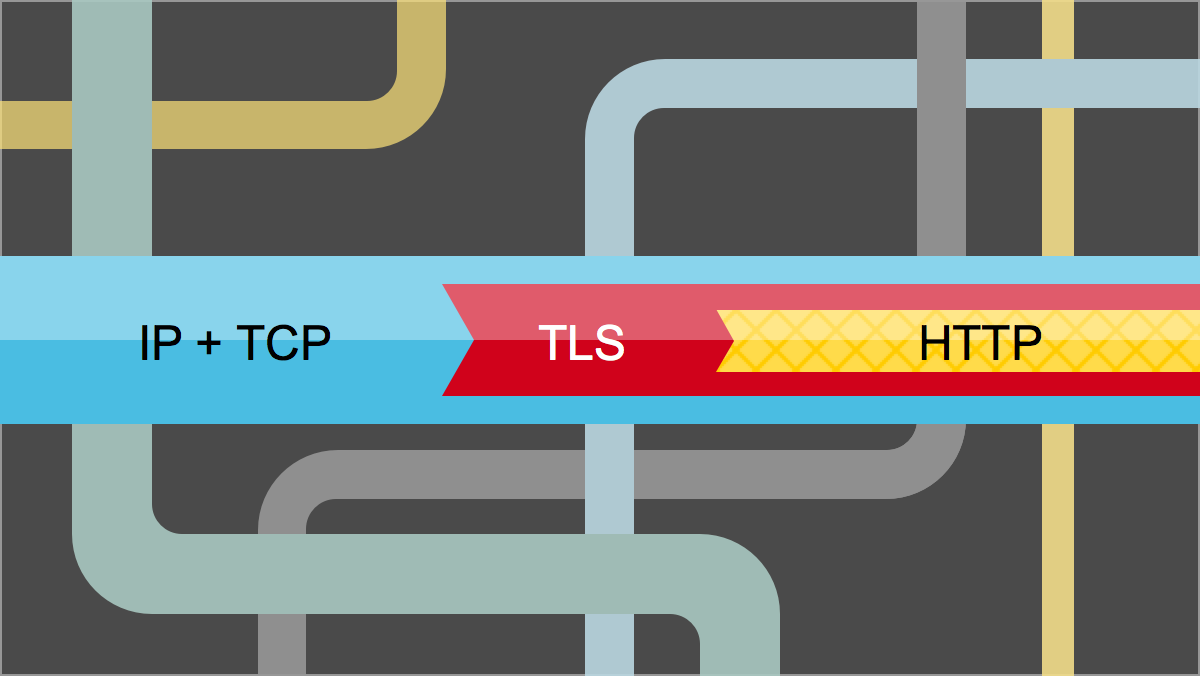

В последнее время появилось много «разоблачающих» публикаций о взломе какого-либо очередного протокола или технологии, компрометирующего безопасность беспроводных сетей. Так ли это на самом деле, чего стоит бояться, и как сделать, чтобы доступ в вашу сеть был максимально защищен? Слова WEP, WPA, 802.1x, EAP, PKI для вас мало что значат? Этот небольшой обзор поможет свести воедино все применяющиеся технологии шифрования и авторизации радио-доступа. Я попробую показать, что правильно настроенная беспроводная сеть представляет собой непреодолимый барьер для злоумышленника (до известного предела, конечно).

В последнее время появилось много «разоблачающих» публикаций о взломе какого-либо очередного протокола или технологии, компрометирующего безопасность беспроводных сетей. Так ли это на самом деле, чего стоит бояться, и как сделать, чтобы доступ в вашу сеть был максимально защищен? Слова WEP, WPA, 802.1x, EAP, PKI для вас мало что значат? Этот небольшой обзор поможет свести воедино все применяющиеся технологии шифрования и авторизации радио-доступа. Я попробую показать, что правильно настроенная беспроводная сеть представляет собой непреодолимый барьер для злоумышленника (до известного предела, конечно).