Security Week 35: зима близко, как собрать троян, угон Теслы

5 min

Давно у нас не было дайджеста в жанре сборной солянки, давайте попробуем выступить в нем. Тем более, за неделю подобралось немало интересных, но совершенно разноплановых новостей. Начнем с новой модификации известной атаки типа cold boot, в которой применяется натуральная заморозка микросхем оперативной памяти.

Оригинальная исследовательская работа по атакам этого типа была опубликована в 2008 году (вот PDF). Хотя считается, что при отключении питания данные из оперативной памяти мгновенно пропадают, это не совсем так. Даже при комнатной температуре и даже после удаления модуля памяти из материнской платы данные сохраняются в более-менее нетронутом виде несколько секунд.

Если же модуль охладить, то данные можно сохранить еще дольше — для анализа на том же компьютере, либо можно вообще переставить модули в другую машину. Охлаждение до –50 градусов (простым баллончиком со сжатым воздухом) дает еще 10 минут сохранности данных. Жидкий азот и охлаждение до –196 градусов замораживают информацию на час. Из памяти можно похитить множество секретов, в ряде случаев — даже ключи шифрования данных.

В ответ на исследование консорциум Trusted Computing Group внедрил систему принудительной перезаписи памяти при включении компьютера. Получается, как минимум ноутбуки с впаянными чипами RAM защищены от подобной атаки. На прошлой неделе стало понятно, что это не совсем так.

Оригинальная исследовательская работа по атакам этого типа была опубликована в 2008 году (вот PDF). Хотя считается, что при отключении питания данные из оперативной памяти мгновенно пропадают, это не совсем так. Даже при комнатной температуре и даже после удаления модуля памяти из материнской платы данные сохраняются в более-менее нетронутом виде несколько секунд.

Если же модуль охладить, то данные можно сохранить еще дольше — для анализа на том же компьютере, либо можно вообще переставить модули в другую машину. Охлаждение до –50 градусов (простым баллончиком со сжатым воздухом) дает еще 10 минут сохранности данных. Жидкий азот и охлаждение до –196 градусов замораживают информацию на час. Из памяти можно похитить множество секретов, в ряде случаев — даже ключи шифрования данных.

В ответ на исследование консорциум Trusted Computing Group внедрил систему принудительной перезаписи памяти при включении компьютера. Получается, как минимум ноутбуки с впаянными чипами RAM защищены от подобной атаки. На прошлой неделе стало понятно, что это не совсем так.

В книге Нила Стивенсона «Криптономикон», про которую у нас в блоге был

В книге Нила Стивенсона «Криптономикон», про которую у нас в блоге был

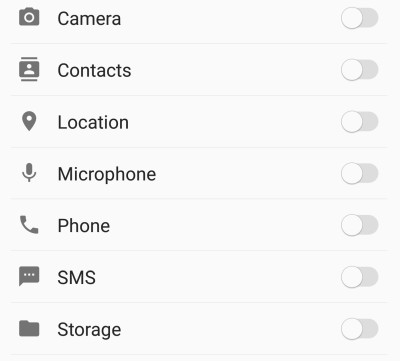

Давно мы что-то не писали про безопасность Android. В целом ситуация там вроде бы неплохая: таких серьезных проблем, как трехлетней давности баг

Давно мы что-то не писали про безопасность Android. В целом ситуация там вроде бы неплохая: таких серьезных проблем, как трехлетней давности баг  Black Hat — это конференция по информационной безопасности, исполненная в традиционном для индустрии жанре «вопросы без ответов». Каждый год в Лас-Вегасе специалисты собираются, чтобы поделиться своими последними достижениями, которые вызывают у производителей «железа» и разработчиков софта бессонницу и тремор рук. И не то чтобы это было плохо. Наоборот, оттачивать исскусство поиска проблем, будучи при этом на «светлой стороне», — это прекрасно!

Black Hat — это конференция по информационной безопасности, исполненная в традиционном для индустрии жанре «вопросы без ответов». Каждый год в Лас-Вегасе специалисты собираются, чтобы поделиться своими последними достижениями, которые вызывают у производителей «железа» и разработчиков софта бессонницу и тремор рук. И не то чтобы это было плохо. Наоборот, оттачивать исскусство поиска проблем, будучи при этом на «светлой стороне», — это прекрасно! Не было на прошлой неделе новостей о инфобезопасности, достойных детального описания в дайджесте. Это не значит, что ничего не происходило — такая ситуация, кажется, и вовсе невозможна. Кого только не взломали. Что же, в качестве компенсации за

Не было на прошлой неделе новостей о инфобезопасности, достойных детального описания в дайджесте. Это не значит, что ничего не происходило — такая ситуация, кажется, и вовсе невозможна. Кого только не взломали. Что же, в качестве компенсации за  Опять! Всего две недели назад мы

Опять! Всего две недели назад мы  19 июля издание Motherboard

19 июля издание Motherboard  Не хочется писать о Spectre, а надо: на прошлой неделе это однозначно самая важная новость. Новые варианты уязвимости Spectre, как и исходные, показаны представителями академического сообщества. Научный сотрудник Массачусетского технологического института Владимир Кирьянский и независимый эксперт Карл Вальдспургер показали две новые модификации Spectre, названные, без затей и логотипов, Spectre 1.1 и Spectre 1.2 (

Не хочется писать о Spectre, а надо: на прошлой неделе это однозначно самая важная новость. Новые варианты уязвимости Spectre, как и исходные, показаны представителями академического сообщества. Научный сотрудник Массачусетского технологического института Владимир Кирьянский и независимый эксперт Карл Вальдспургер показали две новые модификации Spectre, названные, без затей и логотипов, Spectre 1.1 и Spectre 1.2 ( Не откажем же себе в удовольствии пришить друг к другу белыми нитками два произошедших на прошлой неделе события. Во-первых, в самых современных телефонах Samsung Galaxy

Не откажем же себе в удовольствии пришить друг к другу белыми нитками два произошедших на прошлой неделе события. Во-первых, в самых современных телефонах Samsung Galaxy  Люблю читать научные работы, исследующие компьютерные уязвимости. В них есть то, чего индустрии инфобезопасности часто не хватает, а именно — осторожности при формулировке определенных допущений. Это достоинство, но есть и недостаток: как правило, практическая польза или вред от свежеобнаруженного факта неочевидны, слишком уж фундаментальные феномены подвергаются исследованию. В этом году мы немало узнали о новых аппаратных уязвимостях, начиная со Spectre и Meltdown, и обычно эти новые знания появляются в виде научной работы. Качества этих аппаратных проблем соответствующие: им подвержены целые классы устройств, их трудно (а то и вовсе невозможно) полностью закрыть софтовой заплаткой, потенциальный ущерб тоже непонятен. Да что там говорить, иногда сложно понять, как они вообще работают.

Люблю читать научные работы, исследующие компьютерные уязвимости. В них есть то, чего индустрии инфобезопасности часто не хватает, а именно — осторожности при формулировке определенных допущений. Это достоинство, но есть и недостаток: как правило, практическая польза или вред от свежеобнаруженного факта неочевидны, слишком уж фундаментальные феномены подвергаются исследованию. В этом году мы немало узнали о новых аппаратных уязвимостях, начиная со Spectre и Meltdown, и обычно эти новые знания появляются в виде научной работы. Качества этих аппаратных проблем соответствующие: им подвержены целые классы устройств, их трудно (а то и вовсе невозможно) полностью закрыть софтовой заплаткой, потенциальный ущерб тоже непонятен. Да что там говорить, иногда сложно понять, как они вообще работают.  На прошлой неделе компания Juniper Research в исследовании рынка Интернета вещей спрогнозировала двукратный рост количества таких устройств к 2022 году (

На прошлой неделе компания Juniper Research в исследовании рынка Интернета вещей спрогнозировала двукратный рост количества таких устройств к 2022 году ( Прошедшая неделя отметилась парой интересных новостей из небезопасного мира интернет-вещей, а главным событием, конечно, стало исследование умного замка Tapplock (

Прошедшая неделя отметилась парой интересных новостей из небезопасного мира интернет-вещей, а главным событием, конечно, стало исследование умного замка Tapplock ( Приглашаем вас на очередную встречу C++ User Group, которая пройдет 28 июня в рамках нашей event-платформы CoLaboratory. В прошлый раз мы обсуждали перформанс и Clang Static Analyser. Теперь поговорим о наболевшем: как избавиться от legacy-кода? Как избежать его образования в дальнейшем? Какие сложности возникают при апгрейде протокола взаимодействия, и как с ними справиться?

Приглашаем вас на очередную встречу C++ User Group, которая пройдет 28 июня в рамках нашей event-платформы CoLaboratory. В прошлый раз мы обсуждали перформанс и Clang Static Analyser. Теперь поговорим о наболевшем: как избавиться от legacy-кода? Как избежать его образования в дальнейшем? Какие сложности возникают при апгрейде протокола взаимодействия, и как с ними справиться? 7 июня компания Adobe закрыла критическую уязвимость в Flash Player (

7 июня компания Adobe закрыла критическую уязвимость в Flash Player ( Представьте, что светлое будущее информационных технологий наступило. Разработаны и повсеместно внедрены технологии разработки безопасного кода. Наиболее распространенный софт чрезвычайно сложно взломать, да и нет смысла: самые интересные данные вообще хранятся в отдельном, полностью изолированном программно-аппаратном «сейфе». Взломать чью-нибудь почту, подобрав простой пароль, воспользоваться намертво «зашитым» админским доступом к роутеру уже не получается: практики разработки и качественный аудит сводят вероятность появления таких «простых» уязвимостей почти к нулю.

Представьте, что светлое будущее информационных технологий наступило. Разработаны и повсеместно внедрены технологии разработки безопасного кода. Наиболее распространенный софт чрезвычайно сложно взломать, да и нет смысла: самые интересные данные вообще хранятся в отдельном, полностью изолированном программно-аппаратном «сейфе». Взломать чью-нибудь почту, подобрав простой пароль, воспользоваться намертво «зашитым» админским доступом к роутеру уже не получается: практики разработки и качественный аудит сводят вероятность появления таких «простых» уязвимостей почти к нулю.  Представьте себе на минуту идеальный мир, в котором все ваши данные хранятся в облачной системе, в зашифрованном виде, и доступ к этому хранилищу имеете только вы. «Учетная запись» используется для синхронизации данных на домашнем ПК, смартфоне и планшете. Для доступа к файлам, сообщениям мессенджера и почтовой переписке требуется дополнительное согласие владельца. Еще более строго ограничивается доступ к вашим данным со стороны третьих лиц и компаний. Одной большой красной кнопкой можно отключить доступ сразу всем сторонним сервисам. Социальные сети теперь обязаны каждый раз запрашивать ваше разрешение на использование данных для таргетирования рекламных объявлений. Законодательно закреплен и поддержан технологиями режим инкогнито, когда компаниям прямо запрещено отслеживать вашу активность — для любых целей. Стоимость персональных данных растет и становится публичной: желающим свободно делиться своими данными предлагают солидные компенсации. За персональное хранилище данных тоже приходится платить, но гораздо меньше.

Представьте себе на минуту идеальный мир, в котором все ваши данные хранятся в облачной системе, в зашифрованном виде, и доступ к этому хранилищу имеете только вы. «Учетная запись» используется для синхронизации данных на домашнем ПК, смартфоне и планшете. Для доступа к файлам, сообщениям мессенджера и почтовой переписке требуется дополнительное согласие владельца. Еще более строго ограничивается доступ к вашим данным со стороны третьих лиц и компаний. Одной большой красной кнопкой можно отключить доступ сразу всем сторонним сервисам. Социальные сети теперь обязаны каждый раз запрашивать ваше разрешение на использование данных для таргетирования рекламных объявлений. Законодательно закреплен и поддержан технологиями режим инкогнито, когда компаниям прямо запрещено отслеживать вашу активность — для любых целей. Стоимость персональных данных растет и становится публичной: желающим свободно делиться своими данными предлагают солидные компенсации. За персональное хранилище данных тоже приходится платить, но гораздо меньше.