Воу, что только что произошло?

User

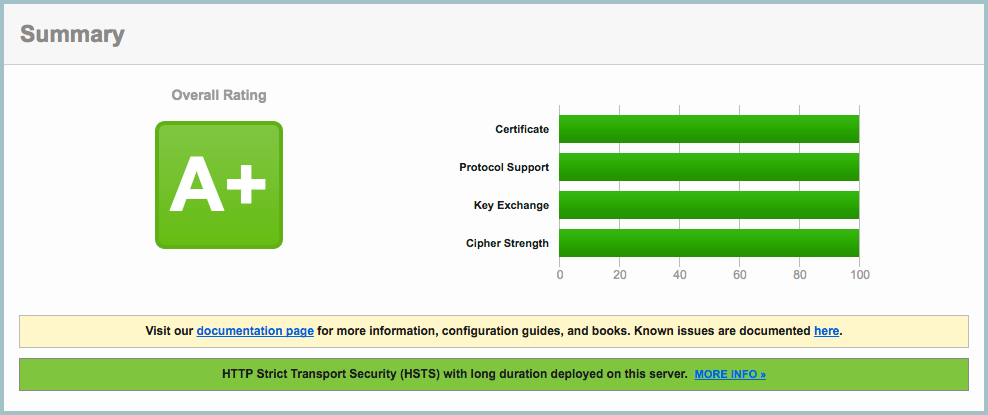

Много где написано о том, как получить 100% и A+ по тесту от Qualys. При всём при том практически везде директивы ssl_ciphers и подобные даются как эдакие магические строки, которые нужно просто вставить, и надеяться, что автор не подводит вас под монастырь. Эта статья призвана исправить это недоразумение. По прочтению этой статьи директива ssl_ciphers потеряет для вас всякую магию, а ECDHE и AES будут как друзья да братья.

Также вы узнаете почему 100% по тестам — не всегда хорошо в реальности.

В этой статье мы расскажем о переносе одного из компонентов монолитного SAAS-сервиса, а именно тестового интернет-магазина, в контейнеры. Статья будет полезна тем, кто только приступил к изучению Docker.

Создание веб приложения на основе React и Django, с базой данных на postgress, небольшое прощупывание RabbitMQ и чуть-чуть nginx, потом объясню зачем. Ах да! Завернём все в контейнеры и заставим подниматься в три команды!

Летом 2020 года GitHub позволила пользователям создавать персональные README-файлы и с их помощью кастомизировать свои профили. Сама платформа при создании подобного файла предлагает уже готовый шаблон, в который можно вписать свои данные. Но о какой кастомизации может идти речь, если у всех будут одинаково оформленные профили? За почти два года сообщество придумало множество различных способов выделиться и особенно оформить свою страницу на GitHub.

Django Admin — довольно мощный инструмент при работе с данными в стиле CRUD (создание, чтение, модификация, удаление). Одна из особенностей, о которой многие (даже опытные) разработчики не подозревают, — это наличие нескольких строк «many-one» или «many-to-many» на одной странице.

Для написания этой статьи ушло очень много сил и времени. Я натыкался на множество инструкций, как на английском, так и на русском языках, но как я понял, - они все были клонами оригинальной статьи на Digital Ocean. Спросите вы, почему я так считаю, а все потому, что все ошибки и неточности передаются с одного ресурса на другой без всяких изменений.

Данная статья написана для новичков, которые изучают язык программирования Python.

Задача которой продемонстрировать на простых примерах способы написания пакетов и модулей, а так же показать какие трудности могут возникнуть и пути их решения.

Приветствую, любители реверс-инжинирить Android. Перед вами шпаргалка по Smali — аналогу ассемблера для Android-приложений.

Изначальный текст на русском взят отсюда. Там текст появился из машинного перевода официальной документации.

В итоге, оформил сухой текст + поправил небольшие опечатки и корявости перевода. По поводу замечаний и предложений можете писать либо мне в ЛС, либо оформлять PR на Gist.

Всем привет! Меня зовут Юрий Шабалин, я один из основателей компании Stingray Technologies. Мы разрабатываем платформу анализа защищенности мобильных приложений iOS и Android.

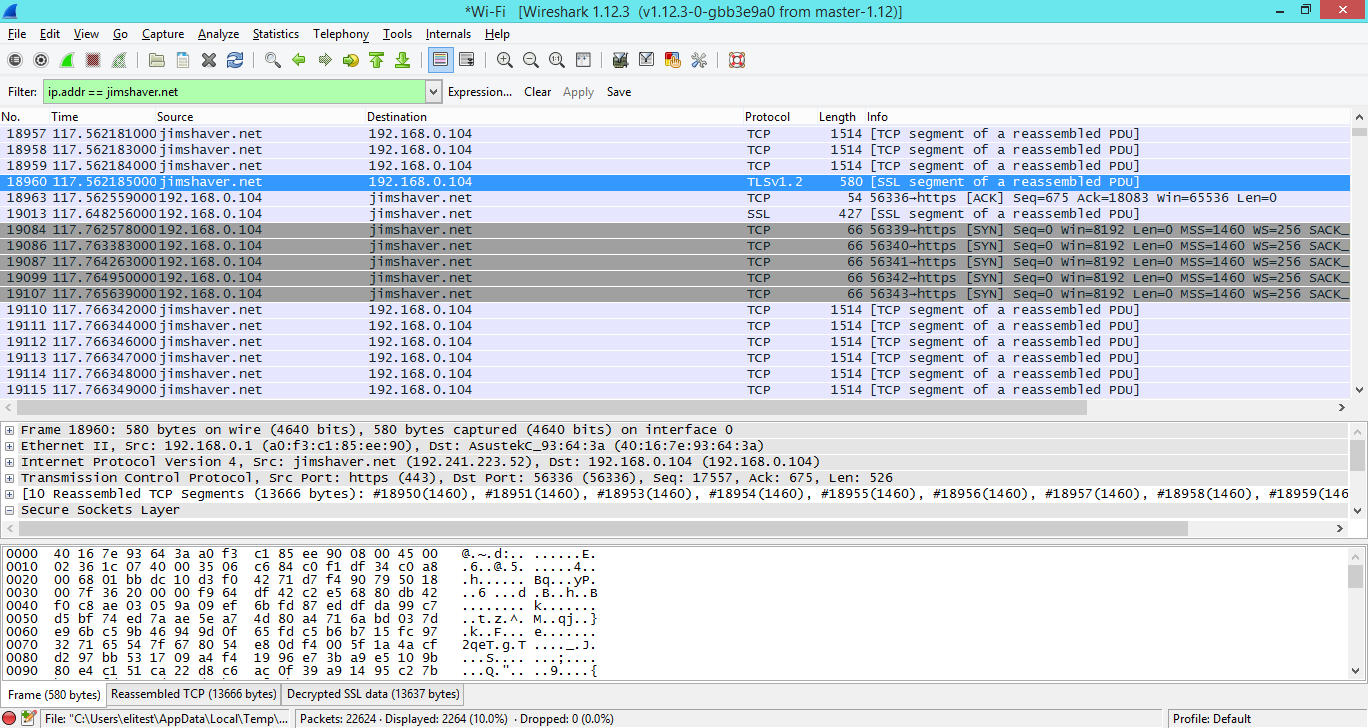

Сегодня я хотел бы снова затронуть тему безопасности сетевого взаимодействия между приложением и его серверной частью. На эту тему написано немало, но комплексной статьи, отвечающей на самые разные вопросы, начиная от того, что же такое SSL, до того, как работает атака MiTM и как от нее можно защититься, я еще не встречал (а может, просто плохо искал). В любом случае, мне бы хотелось поделиться своими мыслями на этот счет и внести свою малую долю в русскоязычный контент на эту тему.

Статья может быть полезна для разработчиков, которые хотят понять, как устроен процесс прикрепления (пиннинга) сертификатов и специалистам по анализу защищенности мобильных приложений.

В процессе тестирования на проникновение мобильных приложений на Android часто необходимо выяснить, каким образом приложение общается с сервером, с какими адресами происходит взаимодействие, как выглядят запросы, какие данные передаются. Но не всегда это удается сделать.

В наше время для взаимодействия компонентов веб-приложений используется протокол HTTPS, в основе которого лежат протоколы HTTP и TLS. Просто так перехватить трафик приложения не выйдет, т.к. он зашифрован. Можно, конечно, использовать прокси сервер, который с помощью своего сертификата сможет расшифровать трафик приложения и увидеть все запросы. Однако и средства защиты приложений не стоят на месте. Многие мобильные приложения используют SSL Pinning.

SSL Pinning – это внедрение SSL сертификата, который используется на сервере в код мобильного приложения. Таким образом, приложение не использует хранилище сертификатов устройства и не будет работать с сертификатом, который мы ему подсунули.

Подборка статей о пиратстве в 1990-е, отчего-то воспринятая Хабром в штыки, заканчивалась оптимистичными прогнозами лидеров IT-индустрии о том, что развитие сетей уже в скорейшем будущем позволит заменить большинство ПК простенькими «тонкими клиентами», и ресурсоёмкие приложения будут работать не на компьютере пользователя, а на центральных серверах. Прогресс пошёл не совсем в этом направлении — даже веб-приложения ныне требуют существенных ресурсов на стороне пользователя — но интересно взглянуть, что писали о прогрессе ПК всего за пару лет до той статьи о «замене персональных компьютеров сетевыми»:

Подборка статей о пиратстве в 1990-е, отчего-то воспринятая Хабром в штыки, заканчивалась оптимистичными прогнозами лидеров IT-индустрии о том, что развитие сетей уже в скорейшем будущем позволит заменить большинство ПК простенькими «тонкими клиентами», и ресурсоёмкие приложения будут работать не на компьютере пользователя, а на центральных серверах. Прогресс пошёл не совсем в этом направлении — даже веб-приложения ныне требуют существенных ресурсов на стороне пользователя — но интересно взглянуть, что писали о прогрессе ПК всего за пару лет до той статьи о «замене персональных компьютеров сетевыми»: Нынешняя ситуация существенно отличается от тогдашней. Во-первых, в связи со значительным подорожанием колбасы платежеспособный спрос постепенно смещается в сторону наукоемких товаров. Во-вторых, промышленный и деловой рынок, кажется, насытился компьютерами, и предложение естественным образом ищет выход в другие сегменты рынка. В-третьих, новая волна инспирирована не успехами отечественной науки и движется не из Зеленограда и Подлипок, а откуда-то из-за океана. Журнал Fortune (25 июля 1994, с. 113) замечает, что в 1993 году «беспрецедентный рост продаж «домашним» пользователям застал промышленность врасплох». Постепенное возвращение России в лоно мировой экономики способствует тому, что российский рынок все быстрее откликается на изменения рынка западного. Таким образом, предпосылки для второй компьютерной революции, которая позволит каждой кухарке управлять компьютером, более существенны. Что же мы можем ожидать на наших прилавках, и как к этому относиться?

Нынешняя ситуация существенно отличается от тогдашней. Во-первых, в связи со значительным подорожанием колбасы платежеспособный спрос постепенно смещается в сторону наукоемких товаров. Во-вторых, промышленный и деловой рынок, кажется, насытился компьютерами, и предложение естественным образом ищет выход в другие сегменты рынка. В-третьих, новая волна инспирирована не успехами отечественной науки и движется не из Зеленограда и Подлипок, а откуда-то из-за океана. Журнал Fortune (25 июля 1994, с. 113) замечает, что в 1993 году «беспрецедентный рост продаж «домашним» пользователям застал промышленность врасплох». Постепенное возвращение России в лоно мировой экономики способствует тому, что российский рынок все быстрее откликается на изменения рынка западного. Таким образом, предпосылки для второй компьютерной революции, которая позволит каждой кухарке управлять компьютером, более существенны. Что же мы можем ожидать на наших прилавках, и как к этому относиться?

Всем привет, в этой статье я расскажу о создании простых асинхронных проектов на фреймворке Sanic.