Нашим первым материалом в блоге Citrix на Хабре был

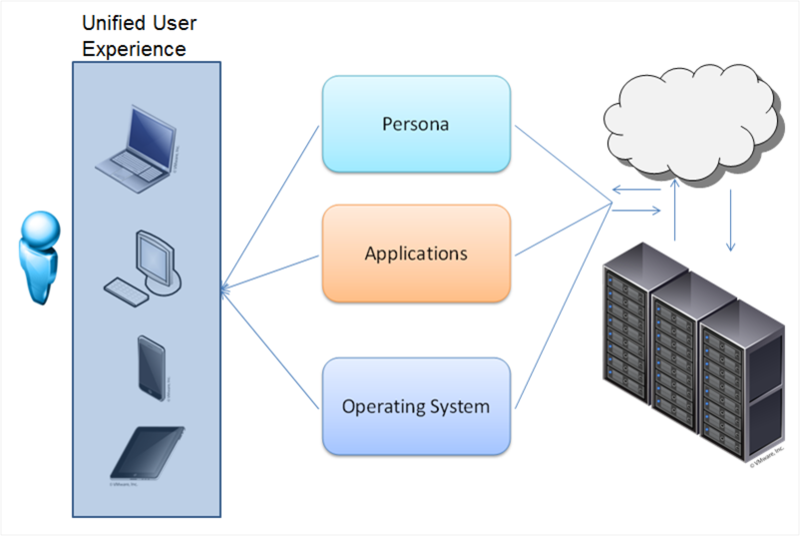

анонс решения XenClient – гипервизора первого типа, позволяющего запускать на собственном ноутбуке одновременно домашнюю и корпоративную ОС. Такой подход обеспечивает больше свободы не только пользователю, сотруднику компании, но и системному администратору.

Типичные взаимоотношения пользователя с администратором выглядят следующим образом. Сотруднику выдается ноутбук с установленной операционной системой и ограниченными правами: для обеспечения безопасности и просто стабильности, чтобы не поломал ненароком свой рабочий инструмент, подхватив вирус или просто перемудрив с настройками. В результате пользователь недоволен тем, что ему «нельзя поставить аську», а администратор – тем, что эту «аську» все же придется поставить, да и от сбоев в работе политики безопасности не спасают.

Теперь берем вариант с XenClient. На ноутбук устанавливаются две виртуальные машины: пользовательская и рабочая. В пользовательской владелец ноутбука волен делать все, что его душе угодно. Рабочая настроена так, как принято в компании, с необходимыми программами, ограничениями и системами безопасности. Корпоративная ОС синхронизируется с сервером, но пользователь может работать в ней и без подключения к рабочей компьютерной сети. Управление, обновление программ и, если надо, восстановление ОС – все настраивается и производится централизованно, на сервере: сотруднику даже не обязательно приносить ноутбук в офис, чтобы получить необходимое обслуживание. Идея хороша, но как это работает на практике? Проверить это может каждый: XenClient доступен для бесплатной загрузки на сайте Citrix. В этой статье я поделюсь собственными впечатлениями о XenClient с позиции пользователя.

Нашим первым материалом в блоге Citrix на Хабре был

Нашим первым материалом в блоге Citrix на Хабре был

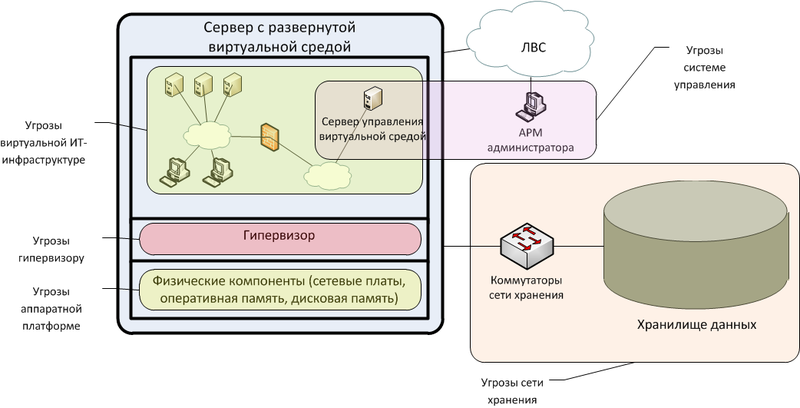

При переходе от физической инфраструктуры к виртуальной возникает множество новых угроз. При расширении виртуализации до облака их список расширяется, а возможный ущерб от их эксплуатации многократно возрастает. В этой статье хотелось бы поговорить про одну из основных «новых» угроз в виртуальной среде – уязвимости гипервизора.

При переходе от физической инфраструктуры к виртуальной возникает множество новых угроз. При расширении виртуализации до облака их список расширяется, а возможный ущерб от их эксплуатации многократно возрастает. В этой статье хотелось бы поговорить про одну из основных «новых» угроз в виртуальной среде – уязвимости гипервизора.