HTML5-игры и GodMode: все просто!

4 min

В этой статье я на двух примерах покажу, как с помощью подручных средств можно нечестно играть в игры на HTML5.

Пользователь

Недавно вышла замечательнейшая работа про атаки на генератор случайных чисел в PHP, однако в ней никаких практических примеров представлено не было. Мы провели собственное исследование данной темы, которое вылилось в создание набора инструментов для реализации подобного рода атак.

Недавно вышла замечательнейшая работа про атаки на генератор случайных чисел в PHP, однако в ней никаких практических примеров представлено не было. Мы провели собственное исследование данной темы, которое вылилось в создание набора инструментов для реализации подобного рода атак. На форуме Positive Hack Days не только обсуждались актуальные темы индустрии информационной безопасности и проходили битвы хакеров, но было также очень весело и позитивно. Сегодня, завершая серию публикаций о конкурсной программе форума, мы расскажем о двух забавных конкурсах, которые понравились абсолютно всем, — «Лучшая хакерская футболка» и «Наливайка NG».

На форуме Positive Hack Days не только обсуждались актуальные темы индустрии информационной безопасности и проходили битвы хакеров, но было также очень весело и позитивно. Сегодня, завершая серию публикаций о конкурсной программе форума, мы расскажем о двух забавных конкурсах, которые понравились абсолютно всем, — «Лучшая хакерская футболка» и «Наливайка NG». За последние пару лет число сотрудников нашей компании увеличилось практически в три раза и сейчас приближается к трем сотням. Это влечет за собой некоторое количество организационных проблем. В частности, из-за того что компания занимает множество различных помещений в бизнес-центре, остро встает вопрос ориентирования сотрудников (особенно это касается новичков) в офисном пространстве.

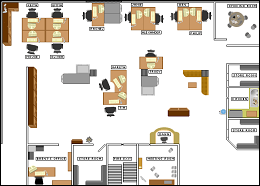

За последние пару лет число сотрудников нашей компании увеличилось практически в три раза и сейчас приближается к трем сотням. Это влечет за собой некоторое количество организационных проблем. В частности, из-за того что компания занимает множество различных помещений в бизнес-центре, остро встает вопрос ориентирования сотрудников (особенно это касается новичков) в офисном пространстве.

Уже совсем скоро — 11 августа с 12:00 до 15:00 — в московском хакспейсе Neúron состоится мастер-класс, посвященный итогам конкурса «Большой ку$h» (PHDays 2012).

Уже совсем скоро — 11 августа с 12:00 до 15:00 — в московском хакспейсе Neúron состоится мастер-класс, посвященный итогам конкурса «Большой ку$h» (PHDays 2012).

Поскольку Positive Hack Days — это форум, посвященный практическим вопросам информационной безопасности, в конкурсной программе присутствовали в высшей степени практические соревнования (например, конкурс по взлому хэшей и по поиску скрытой в Интернете информации).

Поскольку Positive Hack Days — это форум, посвященный практическим вопросам информационной безопасности, в конкурсной программе присутствовали в высшей степени практические соревнования (например, конкурс по взлому хэшей и по поиску скрытой в Интернете информации). Конкурсная программа форума Positive Hack Days 2012 была богата не только сражениями хакеров, которые пытались взломать все и вся через Интернет, но и «прикладными» соревнованиями. Одним из таких состязаний стала «Игра в ящик», в ходе которой проверялись знания и навыки конкурсантов в области систем радиочастотной идентификации.

Конкурсная программа форума Positive Hack Days 2012 была богата не только сражениями хакеров, которые пытались взломать все и вся через Интернет, но и «прикладными» соревнованиями. Одним из таких состязаний стала «Игра в ящик», в ходе которой проверялись знания и навыки конкурсантов в области систем радиочастотной идентификации. Мы продолжаем свой рассказ о соревнованиях, прошедших в рамках форума по информационной безопасности Positive Hack Days 2012. Сегодня речь пойдет об одном из самых популярных онлайн-конкурсов форума — о «Конкурентной разведке», в ходе которой проверялись навыки поиска скрытой информации в сети Интернет.

Мы продолжаем свой рассказ о соревнованиях, прошедших в рамках форума по информационной безопасности Positive Hack Days 2012. Сегодня речь пойдет об одном из самых популярных онлайн-конкурсов форума — о «Конкурентной разведке», в ходе которой проверялись навыки поиска скрытой информации в сети Интернет. В этом году на PHDays 2012 была продолжена традиция организации интеллектуальных конкурсов. Гостей форума ожидала насыщенная конкурсная программа — PHDays CTF, Online HackQuest, HashRunner, Большой Ку$h и масса других соревнований, в которых хакеры демонстрировали свои навыки взлома и защиты различных систем.

В этом году на PHDays 2012 была продолжена традиция организации интеллектуальных конкурсов. Гостей форума ожидала насыщенная конкурсная программа — PHDays CTF, Online HackQuest, HashRunner, Большой Ку$h и масса других соревнований, в которых хакеры демонстрировали свои навыки взлома и защиты различных систем.

Еще буквально пару лет назад мало кто предполагал, что вирусы шагнут из киберпространства в реальный мир и смогут не только воровать данные и мешать работе ПО, но и атаковать целые производственные системы, выводить из строя машины и промышленные установки. Казалось бы, сети на производстве как правило изолированы от сетей общего пользования и внутренних сетей предприятия, оборудование и ПО в них значительно отличаются от обычных сетей, — уж не говоря о том, что все процессы четко регламентированы и строго контролируются…

Еще буквально пару лет назад мало кто предполагал, что вирусы шагнут из киберпространства в реальный мир и смогут не только воровать данные и мешать работе ПО, но и атаковать целые производственные системы, выводить из строя машины и промышленные установки. Казалось бы, сети на производстве как правило изолированы от сетей общего пользования и внутренних сетей предприятия, оборудование и ПО в них значительно отличаются от обычных сетей, — уж не говоря о том, что все процессы четко регламентированы и строго контролируются…