Многие приложения используют JSON Web Tokens (JWT), чтобы позволить клиенту идентифицировать себя для дальнейшего обмена информацией после аутентификации.

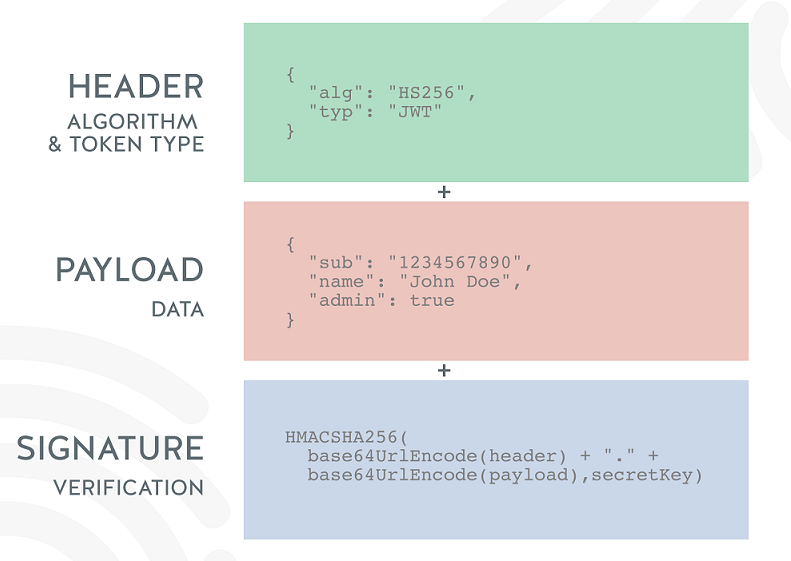

JSON Web Token – это открытый стандарт (RFC 7519), который определяет компактный и автономный способ безопасной передачи информации между сторонами в виде объекта JSON.

Эта информация является проверенной и надежной, потому что она имеет цифровую подпись.

JWT могут быть подписаны с использованием секретного (с помощью алгоритма HMAC) или пары открытого / секретного ключей с использованием RSA или ECDSA.

JSON Web Token используется для передачи информации, касающейся личности и характеристик клиента. Этот «контейнер» подписывается сервером, чтобы клиент не вмешивался в него и не мог изменить, например, идентификационные данные или какие-либо характеристики (например, роль с простого пользователя на администратора или изменить логин клиента).

Этот токен создается в случае успешной аутентификации и проверяется сервером перед началом выполнения каждого клиентского запроса. Токен используется приложением в качестве “удостоверения личности” клиента (контейнер со всей информацией о нем). Сервер же имеет возможность проверять действительность и целостность токена безопасным способом. Это позволяет приложению быть stateless (stateless приложение не сохраняет данные клиента, сгенерированные за один сеанс для использования в следующем сеансе с этим клиентом (каждый сеанс выполняется независимо)), а процессу аутентификации независимым от используемых сервисов (в том смысле, что технологии клиента и сервера могут различаться, включая даже транспортный канал, хотя наиболее часто используется HTTP).

Соображения по поводу использования JWT

Даже если токен JWT прост в использовании и позволяет предоставлять сервисы (в основном REST) без сохранения состояния (stateless), такое решение подходит не для всех приложений, потому что оно поставляется с некоторыми оговорками, как, например, вопрос хранения токена.

Если приложение не должно быть полностью stateless, то можно рассмотреть возможность использования традиционной системы сессий, предоставляемой всеми веб-платформами. Однако для stateless приложений JWT – это хороший вариант, если он правильно реализован.

Проблемы и атаки, связанные с JWT

Использование алгоритма хеширования NONE

Подобная атака происходит, когда злоумышленник изменяет токен, а также меняет алгоритм хеширования (поле “alg”), чтобы указать через ключевое слово none, что целостность токена уже проверена. Некоторые библиотеки рассматривали токены, подписанные с помощью алгоритма none, как действительный токен с проверенной подписью, поэтому злоумышленник мог изменить полезную нагрузку (payload) токена, и приложение доверяло бы токену.

Для предотвращения атаки необходимо использовать библиотеку JWT, которая не подвержена данной уязвимости. Также во время проверки валидности токена необходимо явно запросить использование ожидаемого алгоритма.

Пример реализации:

// Ключ HMAC хранится как String в памяти JVM

private transient byte[] keyHMAC = ...;

...

// Создание контекста верификации для запроса к токену

// Явно указывается использование HMAC-256 хеш-алгоритма

JWTVerifier verifier = JWT.require(Algorithm.HMAC256(keyHMAC)).build();

// Верификация токена

DecodedJWT decodedToken = verifier.verify(token);Перехват токенов

Атака происходит, когда токен был перехвачен или украден злоумышленником и он применяет его для получения доступа к системе, используя идентификационные данные определенного пользователя.

Защита заключается в добавлении «пользовательского контекста» в токен. Пользовательский контекст будет состоять из следующей информации:

- Случайная строка, которая генерируется на этапе аутентификации и включена в токен, а также отправлена клиенту в виде более защищенного cookie (флаги: HttpOnly + Secure + SameSite + cookie префиксы).

- Хеш на алгоритме SHA256 от случайной строки будет сохранен в токене, чтобы любая проблема XSS не позволила злоумышленнику прочитать значение случайной строки и установить ожидаемый файл cookie.

IP-адрес не будет использоваться в контексте, поскольку есть ситуации, в которых IP-адрес может изменяться в течение одного сеанса, например, когда пользователь получает доступ к приложению через свой мобильный телефон. Тогда IP-адрес постоянно легитимно меняется. Более того, использование IP-адреса потенциально может вызвать проблемы на уровне соответствия европейскому GDPR.

Если во время проверки токена полученный токен не содержит правильного контекста, он должен быть отклонен.

Пример реализации:

Код для создания токена после успешной аутентификации:

// Ключ HMAC хранится как String в памяти JVM

private transient byte[] keyHMAC = ...;

// Генератор случайных данных

private SecureRandom secureRandom = new SecureRandom();

...

// Генерация случайной строки, которая является фингерпринтом пользователя

byte[] randomFgp = new byte[50];

secureRandom.nextBytes(randomFgp);

String userFingerprint = DatatypeConverter.printHexBinary(randomFgp);

// Добавление фингерпринта в cookie

String fingerprintCookie = "__Secure-Fgp=" + userFingerprint

+ "; SameSite=Strict; HttpOnly; Secure";

response.addHeader("Set-Cookie", fingerprintCookie);

// SHA256 хеш от фингерпринта для хранения хеша фингерпринта в токене

// (вместо открытых данных) чтобы XSS не мог прочитать фингерпринт и

// самостоятельно установить нужное значение cookie

MessageDigest digest = MessageDigest.getInstance("SHA-256");

byte[] userFingerprintDigest = digest.digest(userFingerprint.getBytes("utf-8"));

String userFingerprintHash = DatatypeConverter.printHexBinary(userFingerprintDigest);

// Создание токена с временем валидности 15 минут и контекстом клиента

Calendar c = Calendar.getInstance();

Date now = c.getTime();

c.add(Calendar.MINUTE, 15);

Date expirationDate = c.getTime();

Map<String, Object> headerClaims = new HashMap<>();

headerClaims.put("typ", "JWT");

String token = JWT.create().withSubject(login)

.withExpiresAt(expirationDate)

.withIssuer(this.issuerID)

.withIssuedAt(now)

.withNotBefore(now)

.withClaim("userFingerprint", userFingerprintHash)

.withHeader(headerClaims)

.sign(Algorithm.HMAC256(this.keyHMAC));Код для проверки валидности токена:

// Ключ HMAC хранится как String в памяти JVM

private transient byte[] keyHMAC = ...;

...

// Получение фингерпринта пользователя из cookie

String userFingerprint = null;

if (request.getCookies() != null && request.getCookies().length > 0) {

List<Cookie> cookies = Arrays.stream(request.getCookies()).collect(Collectors.toList());

Optional<Cookie> cookie = cookies.stream().filter(c -> "__Secure-Fgp"

.equals(c.getName())).findFirst();

if (cookie.isPresent()) {

userFingerprint = cookie.get().getValue();

}

}

// Вычисление SHA256 хеша от полученного фингерпринта из cookie для

// сравнения с хешем фингерпринта в токене

MessageDigest digest = MessageDigest.getInstance("SHA-256");

byte[] userFingerprintDigest = digest.digest(userFingerprint.getBytes("utf-8"));

String userFingerprintHash = DatatypeConverter.printHexBinary(userFingerprintDigest);

// Создание контекста для верификации токена

JWTVerifier verifier = JWT.require(Algorithm.HMAC256(keyHMAC))

.withIssuer(issuerID)

.withClaim("userFingerprint", userFingerprintHash)

.build();

// Верификация токена

DecodedJWT decodedToken = verifier.verify(token);Явное аннулирование токена пользователем

Поскольку токен становится недействительным только после истечения срока его действия, у пользователя нет встроенной функции, позволяющей явно отменить действие токена. Таким образом, в случае кражи пользователь не может сам отозвать токен и затем заблокировать атакующего.

Одним из способов защиты является внедрение черного списка токенов, который будет пригоден для имитации функции «выход из системы», существующей в традиционной системе сеансов.

В черном списке будет храниться сборник (в кодировке SHA-256 в HEX) токена с датой аннулирования, которая должна превышать срок действия выданного токена.

Когда пользователь хочет «выйти», он вызывает специальную службу, которая добавляет предоставленный токен пользователя в черный список, что приводит к немедленному аннулированию токена для дальнейшего использования в приложении.

Пример реализации:

Хранилище черного списка:

Для централизованного хранения черного списка будет использоваться база данных со следующей структурой:

create table if not exists revoked_token(jwt_token_digest varchar(255) primary key,

revokation_date timestamp default now());Управление аннулированиями токенов:

// Контролирование отката токена (logout).

// Используйте БД, чтобы разрешить нескольким экземплярам проверять

// отозванный токен и разрешить очистку на уровне централизованной БД.

public class TokenRevoker {

// Подключение к БД

@Resource("jdbc/storeDS")

private DataSource storeDS;

// Проверка является ли токен отозванным

public boolean isTokenRevoked(String jwtInHex) throws Exception {

boolean tokenIsPresent = false;

if (jwtInHex != null && !jwtInHex.trim().isEmpty()) {

// Декодирование токена

byte[] cipheredToken = DatatypeConverter.parseHexBinary(jwtInHex);

// Вычисление SHA256 от токена

MessageDigest digest = MessageDigest.getInstance("SHA-256");

byte[] cipheredTokenDigest = digest.digest(cipheredToken);

String jwtTokenDigestInHex = DatatypeConverter.printHexBinary(cipheredTokenDigest);

// Поиск токена в БД

try (Connection con = this.storeDS.getConnection()) {

String query = "select jwt_token_digest from revoked_token where jwt_token_digest = ?";

try (PreparedStatement pStatement = con.prepareStatement(query)) {

pStatement.setString(1, jwtTokenDigestInHex);

try (ResultSet rSet = pStatement.executeQuery()) {

tokenIsPresent = rSet.next();

}

}

}

}

return tokenIsPresent;

}

// Добавление закодированного в HEX токена в таблица отозванных токенов

public void revokeToken(String jwtInHex) throws Exception {

if (jwtInHex != null && !jwtInHex.trim().isEmpty()) {

// Декодирование токена

byte[] cipheredToken = DatatypeConverter.parseHexBinary(jwtInHex);

// Вычисление SHA256 от токена

MessageDigest digest = MessageDigest.getInstance("SHA-256");

byte[] cipheredTokenDigest = digest.digest(cipheredToken);

String jwtTokenDigestInHex = DatatypeConverter.printHexBinary(cipheredTokenDigest);

// Проверка на наличие токена уже в БД и занесение в БД в

// обратном случае

if (!this.isTokenRevoked(jwtInHex)) {

try (Connection con = this.storeDS.getConnection()) {

String query = "insert into revoked_token(jwt_token_digest) values(?)";

int insertedRecordCount;

try (PreparedStatement pStatement = con.prepareStatement(query)) {

pStatement.setString(1, jwtTokenDigestInHex);

insertedRecordCount = pStatement.executeUpdate();

}

if (insertedRecordCount != 1) {

throw new IllegalStateException("Number of inserted record is invalid," + " 1 expected but is " + insertedRecordCount);

}

}

}

}

}

Раскрытие информации о токене

Эта атака происходит, когда злоумышленник получает доступ к токену (или к набору токенов) и извлекает сохраненную в нем информацию (информация о токене JWT кодируется с помощью base64) для получения информации о системе. Информация может быть, например, такой как, роли безопасности, формат входа в систему и т.д.

Способ защиты достаточно очевиден и заключается в шифровании токена. Также важно защитить зашифрованные данные от атак с использованием криптоанализа. Для достижения всех этих целей используется алгоритм AES-GCM, который обеспечивает аутентифицированное шифрование с ассоциированными данными (Authenticated Encryption with Associated Data – AEAD). Примитив AEAD обеспечивает функциональность симметричного аутентифицированного шифрования. Реализации этого примитива защищены от адаптивных атак на основе подобранного шифртекста. При шифровании открытого текста можно дополнительно указать связанные данные, которые должны быть аутентифицированы, но не зашифрованы.

То есть шифрование с соответствующими данными обеспечивает подлинность и целостность данных, но не их секретность.

Однако необходимо отметить, что шифрование добавляется в основном для сокрытия внутренней информации, но очень важно помнить, что первоначальной защитой от подделки токена JWT является подпись, поэтому подпись токена и ее проверка должны быть всегда использованы.

Хранение токенов на стороне клиента

Если приложение хранит токен так, что возникает одна или несколько из следующих ситуаций:

- токен автоматически отправляется браузером (сookie storage);

- токен получается, даже если браузер перезапущен (использование контейнера localStorage браузера);

- токен получается в случае атаки XSS (сookie, доступный для кода JavaScript или токен, который хранится в localStorage или sessionStorage).

Для предотвращения атаки:

- Хранить токен в браузере, используя контейнер sessionStorage.

- Добавить его в заголовок Authorization, используя схему Bearer. Заголовок должен выглядеть следующим образом:

Authorization: Bearer <token> - Добавить fingerprint информацию к токену.

Сохраняя токен в контейнере sessionStorage, он предоставляет токен для кражи в случае XSS. Однако fingerprint, добавленный в токен, предотвращает повторное использование украденного токена злоумышленником на его компьютере. Чтобы закрыть максимум областей использования для злоумышленника, добавьте Политику безопасности содержимого браузера (Content Security Policy), чтобы ограничить контекст выполнения.

Остается случай, когда злоумышленник использует контекст просмотра пользователя в качестве прокси-сервера, чтобы использовать целевое приложение через легитимного пользователя, но Content Security Policy может предотвратить связь с непредвиденными доменами.

Также возможно реализовать службу аутентификации таким образом, чтобы токен выдавался внутри защищенного файла cookie, но в этом случае должна быть реализована защита от CSRF.

Использование слабого ключа при создании токена

Если секрет, используемый в случае алгоритма HMAC-SHA256, необходимый для подписи токена, является слабым, то он может быть взломан (подобран c помощью атаки грубой силы). В результате злоумышленник может подделать произвольный действительный токен с точки зрения подписи.

Для предотвращения этой проблемы надо использовать сложный секретный ключ: буквенно-цифровой (смешанный регистр) + специальные символы.

Поскольку ключ необходим только для компьютерных вычислений, размер секретного ключа может превышать 50 позиций.

Например:

A&'/}Z57M(2hNg=;LE?~]YtRMS5(yZ<vcZTA3N-($>2j:ZeX-BGftaVk`)jKP~q?,jk)EMbgt*kW'Для оценки сложности секретного ключа, используемого для вашей подписи токена, вы можете применить атаку по словарю паролей к токену в сочетании с JWT API.