Сегодня мы хотим рассказать вам о технологии, которая, по нашему мнению, может стать в один ряд с нашими лучшими технологиями в области защиты от вредоносного ПО и централизованного управления защитой. Речь идет о технологии защиты на основе динамических списков доверенного ПО (Dynamic Whitelist, DW). Точнее даже не просто технологии, а целой концепции, которую мы выстроили на ее основе. Разговор поведет Николай Гребенников, Директор по исследованиям и разработке «Лаборатории Касперского».

Почему нам нужна именно концепция? — потому, что речь идет не просто о новой защитной технологии типа проактивной защиты или эмулятора. DW может принести гигантскую пользу, но требует переосмысления подходов к защите и адаптации процесса работы администраторов в организации. Однако я уверен, что результат того стоит. Ведь DW позволяет не только защищаться от зловредов, но и может позволить администратору обеспечить максимально эффективное использование IT-ресурсов в организации — за счет ограничения использования непроизводственного софта. А это — отличная база для организации эффективного учета установленного ПО и лицензий на него, что является серьезной статьей IT-расходов любой организации.

Но вернемся к защите. Первые идеи защиты на основе списков доверенных (или «белых» — отсюда и английское название «whitelisting/whitelist») приложений появились в начале 2000-х годов; мы сами даже имели лицензионное соглашение с компанией Bit9, одним из игроков на этом рынке, несколько лет назад. Я помню статьи и панели на конференции RSA, которые назывались «Antivirus is dead» — где приходилось доказывать, что на самом деле никто не умер и whitelisting — не панацея, но просто еще одна полезная новая технология.

Но реальность такова, что серьезного «отдельного рынка» whitelisting'а не существует, организации с большой неохотой и проблемами внедряют существующие решения. Я думаю, что причина в том, что решения просто не удобны в эксплуатации! Какова базовая характеристика любого ПО? — его изменчивость. А существующие решения слишком «жесткие», чтобы позволить их эксплуатацию без серьезного постоянного внимания со стороны администратора. Именно поэтому мы добавили технологии, облегчающие работу с белыми списками в динамике: слово Dynamic в названии DW — не просто для красоты.

Динамичность нашему решению придают две технологии: обновляемая категория файлов ОС (по-английски красиво называемая Golden images) и процедура безопасных обновлений доверенными модулями обновления (trusted updaters).

Первая обеспечивает отсутствие головной боли администратора по поводу того, что включение защиты на основе DW приведет к невозможности загрузки компьютеров из-за блокировки важного приложения на старте операционной системы. Силами наших whitelisting аналитиков мы предоставляем и постоянно поддерживаем списки ключевых файлов для 18 локализаций всех основных редакций ОС Windows.

При этом в этих списках присутствует не только ПО Microsoft, но и другие важные файлы, такие как модули обновления драйверов устройств.

Вторая технология позволяет обновлять уже установленное на компьютере ПО безопасным образом. При этом основная сложность состоит не в поддержке списка существующих модулей обновления известного ПО, а в самой процедуре обновления. Силами офиса архитекторов было проведено исследование, которое позволило реализовать безопасную процедуру обновления продуктов, учитывающую сложные цепочки программных вызовов, выполняемых при этом. Скажем, обновление всем известного Adobe Reader требует вызова пяти приложений в цепочке обновления. С уверенностью можно сказать, что данная технология является уникальной на текущий момент времени.

Изменчивость является общей характеристикой доверенного и вредоносного программного обеспечения. Отличием же является огромный размер базы знаний о «всем многообразии существующего ПО»: на данный момент число записей в нашей «белой базе» превышает 230 миллионов со скоростью пополнения около 1 миллиона объектов в сутки, сравните с 40 миллионами и 70 тысячами новых вредоносных объектов.

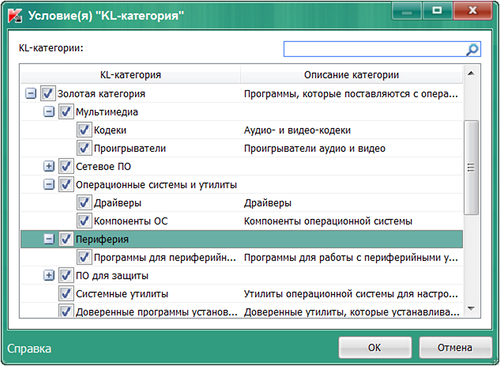

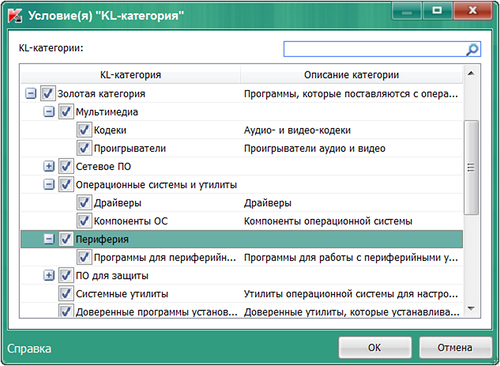

Для удобства администратора в Endpoint 8 мы разбиваем все программное обеспечение на категории, что позволяет гибко управлять целыми категориями ПО. Кроме того, поддержка со стороны ЛК позволяет администратору не отслеживать появление новых версий ПО вручную. Данные категории могут быть использованы при создании разрешающих и запрещающих правил использования ПО в организации.

Вообще, мы постарались подойти к вопросу создания правил максимально гибко: кроме поставляемых ЛК категорий администратор может создавать правила по производителю, названию, версии, контрольной сумме и пути к файлам приложений. Последнее особенно актуально для организаций, в которых организовано централизованное хранилище дистрибутивов ПО, поддерживаемое администратором (и наш московский офис — не исключение :).

Отдельное внимание мы уделили вопросу перехода из состояния «разрешено все, что не вредоносное» к состоянию «запрещено все, что не разрешено правилами» (default deny, DD). Одномоментный переход чреват валом запросов к администратору от раздраженных пользователей, у которых перестанут запускаться используемые ими приложения.

Поэтому мы рекомендуем создать начальную базу разрешенного в данной организации ПО, включить ее в режиме анализа (специальное состояние «тест» правил запуска) на 3-5 дней, после чего проанализировать полученный список потенциальных запрещений и добавить правила для необходимых приложений/категорий. В результате последующее включение режима DD не приведет к шквалу запросов. При этом Endpoint 8 позволяет пользователю быстро послать запрос на разрешение заблокированного приложения, а администратор в консоли Security Center 9 может быстро обрабатывать единичные запросы, добавляя при необходимости правила «в два клика» напрямую из списка жалоб пользователей.

Но реализация концепции DW — это лишь полдела. Несмотря на заявление Гартнера о том, что подобный подход может сильно улучшить защищенность пользователей, серьезное общественное признание данный подход не получил. Не существует ни одного теста, аналогичного тестам av-test, av-comparatives и VB, в области whitelisting'а. Именно поэтому ключевым фактором успеха для нас является также получение публичного признания данной технологии на рынке, для чего необходимы согласованные усилия в нескольких направлениях: убеждение ключевых аналитиков рынка, получение результатов независимых публичных тестов, обучение наших сейловых подразделений и партнеров ЛК.

Весной этого года наша компания выступила инициатором проведения первых публичных тестов whitelisting-решений. После общения с 10 тестовыми организациями мы пришли к соглашению с лабораторией westcoast labs о проведении тестов качества базы и качества конечного решения в рамках продуктов Endpoint 8 и Security Center 9. Мы активно участвовали в обсуждении методологии тестирования и принципов формирования базы приложений для тестирования. Важно отметить, что это происходило максимально открыто и доступно для всех заинтересованных вендоров. На данный момент тестирование подходит к концу — официальные результаты ожидаются в начале ноября. Мы верим в то, что наше решение сможет победить в продуктовых тестах в сравнении с конкурирующими продуктами компаний Symantec, Sophos, McAfee, TrendMicro. В тестах качества базы наше решение — заведомый победитель, так как Bit9, Lumension и SignaCert последовательно отказались от участия в тестах, очевидно, не будучи уверены в своих силах.

Резюмируя, я рассматриваю реализацию концепции динамических списков доверенного ПО в рамках новой линейки продуктов компании как знаковый момент — момент появления нового уникального технологического преимущества «Лаборатории Касперского». Мы уже не будем первыми в виртуализации, облаках или мобильных технологиях. Но наш whitelisting — самый лучший в мире, при этом он несет прямую выгоду организациям и является основой для сращивания управления безопасностью с управлением IT в организации в целом. Это уникальное конкурентное преимущество наряду с антивирусными технологиями и управляемостью. Каждое из них было так не просто достичь, поэтому я хочу, чтобы каждый сотрудник R&D понимал их, а наши маркетинговые и сейловые подразделения использовали его для завоевания новых пользователей. Спасибо всем, кто сделал это возможным — Андрею Ефремову, Андрею Гужову, Андрею Солодовникову, Кириллу Круглову, Наталье Главацкой, Андрею Кулаге, Владимиру Заполянскому и всем тем, кто участвовал в проектировании, разработке и тестировании описанных технологий в рамках E8 и SC9.

Николай Гребенников,

Директор по исследованиям и разработке «Лаборатории Касперского»

Почему нам нужна именно концепция? — потому, что речь идет не просто о новой защитной технологии типа проактивной защиты или эмулятора. DW может принести гигантскую пользу, но требует переосмысления подходов к защите и адаптации процесса работы администраторов в организации. Однако я уверен, что результат того стоит. Ведь DW позволяет не только защищаться от зловредов, но и может позволить администратору обеспечить максимально эффективное использование IT-ресурсов в организации — за счет ограничения использования непроизводственного софта. А это — отличная база для организации эффективного учета установленного ПО и лицензий на него, что является серьезной статьей IT-расходов любой организации.

Но вернемся к защите. Первые идеи защиты на основе списков доверенных (или «белых» — отсюда и английское название «whitelisting/whitelist») приложений появились в начале 2000-х годов; мы сами даже имели лицензионное соглашение с компанией Bit9, одним из игроков на этом рынке, несколько лет назад. Я помню статьи и панели на конференции RSA, которые назывались «Antivirus is dead» — где приходилось доказывать, что на самом деле никто не умер и whitelisting — не панацея, но просто еще одна полезная новая технология.

Но реальность такова, что серьезного «отдельного рынка» whitelisting'а не существует, организации с большой неохотой и проблемами внедряют существующие решения. Я думаю, что причина в том, что решения просто не удобны в эксплуатации! Какова базовая характеристика любого ПО? — его изменчивость. А существующие решения слишком «жесткие», чтобы позволить их эксплуатацию без серьезного постоянного внимания со стороны администратора. Именно поэтому мы добавили технологии, облегчающие работу с белыми списками в динамике: слово Dynamic в названии DW — не просто для красоты.

Динамичность нашему решению придают две технологии: обновляемая категория файлов ОС (по-английски красиво называемая Golden images) и процедура безопасных обновлений доверенными модулями обновления (trusted updaters).

Первая обеспечивает отсутствие головной боли администратора по поводу того, что включение защиты на основе DW приведет к невозможности загрузки компьютеров из-за блокировки важного приложения на старте операционной системы. Силами наших whitelisting аналитиков мы предоставляем и постоянно поддерживаем списки ключевых файлов для 18 локализаций всех основных редакций ОС Windows.

При этом в этих списках присутствует не только ПО Microsoft, но и другие важные файлы, такие как модули обновления драйверов устройств.

Вторая технология позволяет обновлять уже установленное на компьютере ПО безопасным образом. При этом основная сложность состоит не в поддержке списка существующих модулей обновления известного ПО, а в самой процедуре обновления. Силами офиса архитекторов было проведено исследование, которое позволило реализовать безопасную процедуру обновления продуктов, учитывающую сложные цепочки программных вызовов, выполняемых при этом. Скажем, обновление всем известного Adobe Reader требует вызова пяти приложений в цепочке обновления. С уверенностью можно сказать, что данная технология является уникальной на текущий момент времени.

Изменчивость является общей характеристикой доверенного и вредоносного программного обеспечения. Отличием же является огромный размер базы знаний о «всем многообразии существующего ПО»: на данный момент число записей в нашей «белой базе» превышает 230 миллионов со скоростью пополнения около 1 миллиона объектов в сутки, сравните с 40 миллионами и 70 тысячами новых вредоносных объектов.

Для удобства администратора в Endpoint 8 мы разбиваем все программное обеспечение на категории, что позволяет гибко управлять целыми категориями ПО. Кроме того, поддержка со стороны ЛК позволяет администратору не отслеживать появление новых версий ПО вручную. Данные категории могут быть использованы при создании разрешающих и запрещающих правил использования ПО в организации.

Вообще, мы постарались подойти к вопросу создания правил максимально гибко: кроме поставляемых ЛК категорий администратор может создавать правила по производителю, названию, версии, контрольной сумме и пути к файлам приложений. Последнее особенно актуально для организаций, в которых организовано централизованное хранилище дистрибутивов ПО, поддерживаемое администратором (и наш московский офис — не исключение :).

Отдельное внимание мы уделили вопросу перехода из состояния «разрешено все, что не вредоносное» к состоянию «запрещено все, что не разрешено правилами» (default deny, DD). Одномоментный переход чреват валом запросов к администратору от раздраженных пользователей, у которых перестанут запускаться используемые ими приложения.

Поэтому мы рекомендуем создать начальную базу разрешенного в данной организации ПО, включить ее в режиме анализа (специальное состояние «тест» правил запуска) на 3-5 дней, после чего проанализировать полученный список потенциальных запрещений и добавить правила для необходимых приложений/категорий. В результате последующее включение режима DD не приведет к шквалу запросов. При этом Endpoint 8 позволяет пользователю быстро послать запрос на разрешение заблокированного приложения, а администратор в консоли Security Center 9 может быстро обрабатывать единичные запросы, добавляя при необходимости правила «в два клика» напрямую из списка жалоб пользователей.

Но реализация концепции DW — это лишь полдела. Несмотря на заявление Гартнера о том, что подобный подход может сильно улучшить защищенность пользователей, серьезное общественное признание данный подход не получил. Не существует ни одного теста, аналогичного тестам av-test, av-comparatives и VB, в области whitelisting'а. Именно поэтому ключевым фактором успеха для нас является также получение публичного признания данной технологии на рынке, для чего необходимы согласованные усилия в нескольких направлениях: убеждение ключевых аналитиков рынка, получение результатов независимых публичных тестов, обучение наших сейловых подразделений и партнеров ЛК.

Весной этого года наша компания выступила инициатором проведения первых публичных тестов whitelisting-решений. После общения с 10 тестовыми организациями мы пришли к соглашению с лабораторией westcoast labs о проведении тестов качества базы и качества конечного решения в рамках продуктов Endpoint 8 и Security Center 9. Мы активно участвовали в обсуждении методологии тестирования и принципов формирования базы приложений для тестирования. Важно отметить, что это происходило максимально открыто и доступно для всех заинтересованных вендоров. На данный момент тестирование подходит к концу — официальные результаты ожидаются в начале ноября. Мы верим в то, что наше решение сможет победить в продуктовых тестах в сравнении с конкурирующими продуктами компаний Symantec, Sophos, McAfee, TrendMicro. В тестах качества базы наше решение — заведомый победитель, так как Bit9, Lumension и SignaCert последовательно отказались от участия в тестах, очевидно, не будучи уверены в своих силах.

Резюмируя, я рассматриваю реализацию концепции динамических списков доверенного ПО в рамках новой линейки продуктов компании как знаковый момент — момент появления нового уникального технологического преимущества «Лаборатории Касперского». Мы уже не будем первыми в виртуализации, облаках или мобильных технологиях. Но наш whitelisting — самый лучший в мире, при этом он несет прямую выгоду организациям и является основой для сращивания управления безопасностью с управлением IT в организации в целом. Это уникальное конкурентное преимущество наряду с антивирусными технологиями и управляемостью. Каждое из них было так не просто достичь, поэтому я хочу, чтобы каждый сотрудник R&D понимал их, а наши маркетинговые и сейловые подразделения использовали его для завоевания новых пользователей. Спасибо всем, кто сделал это возможным — Андрею Ефремову, Андрею Гужову, Андрею Солодовникову, Кириллу Круглову, Наталье Главацкой, Андрею Кулаге, Владимиру Заполянскому и всем тем, кто участвовал в проектировании, разработке и тестировании описанных технологий в рамках E8 и SC9.

Николай Гребенников,

Директор по исследованиям и разработке «Лаборатории Касперского»